Comment pirater le mot de passe WiFi (pirater le réseau Wi-Fi)

⚡ Résumé intelligent

Le piratage des mots de passe Wi-Fi révèle comment les réseaux sans fil sont vulnérables en raison d'un chiffrement faible et d'une authentification défaillante. Cet article explique le fonctionnement des protocoles WEP, WPA et WPA2, les outils utilisés par les attaquants et les mesures de contrôle que les administrateurs doivent mettre en place pour limiter les accès sans fil non autorisés.

Les réseaux sans fil sont accessibles à toute personne se trouvant dans la zone de couverture du routeur. De ce fait, ils sont vulnérables aux attaques. Des points d'accès Wi-Fi sont disponibles dans les lieux publics tels que les aéroports, les restaurants et les parcs. Dans ce tutoriel, nous présenterons les techniques courantes utilisées pour exploiter les failles de sécurité des réseaux sans fil. Nous examinerons également les contre-mesures que vous pouvez mettre en place pour vous protéger contre de telles attaques.

Qu'est-ce qu'un réseau sans fil ?

Un réseau sans fil utilise les ondes radio pour relier des ordinateurs et d'autres appareils. Cette implémentation se situe au niveau de la couche 1 (la couche physique) du modèle OSI. Ces signaux se propageant dans l'air, tout récepteur réglé sur la bonne fréquence et situé à portée peut les capter ; c'est pourquoi l'authentification et le chiffrement sont essentiels.

Comment accéder à un réseau sans fil ?

Vous aurez besoin d'un appareil compatible Wi-Fi, comme un ordinateur portable, une tablette ou un smartphone, et vous devrez vous trouver à portée d'un point d'accès Wi-Fi. La plupart des appareils affichent la liste des réseaux disponibles lorsque le Wi-Fi est activé. Si le réseau est ouvert, il vous suffit d'appuyer sur « Se connecter ». S'il est protégé par un mot de passe, vous devrez saisir ce mot de passe pour y accéder.

Authentification du réseau sans fil

Comme un réseau sans fil est accessible à toute personne possédant un appareil compatible Wi-Fi, la plupart des réseaux sont protégés par un mot de passe. Vous trouverez ci-dessous les techniques d'authentification les plus courantes.

WEP

WEP est l'acronyme de Wired Equivalent Privacy (Confidentialité équivalente à celle des réseaux câblés). Développé en 1997 pour les normes WLAN IEEE 802.11, il vise à offrir un niveau de confidentialité équivalent à celui des réseaux câblés. WEP chiffre les données. transmittransmis sur le réseau pour le protéger des écoutes clandestinespingCependant, le protocole WEP a été officiellement déprécié par l'IEEE en 2004 en raison de graves faiblesses cryptographiques.

Authentification WEP

Le protocole WEP prend en charge deux méthodes d'authentification :

- Authentification de système ouvert (OSA) – Accorde l’accès à toute station demandant une authentification sur la base de la politique d’accès configurée, sans vérification d’un secret partagé.

- Authentification par clé partagée (SKA) – Envoie une requête chiffrée à la station demandant l'accès. La station chiffre la requête avec sa clé et répond. Si la valeur correspond à celle attendue par le point d'accès, l'accès est autorisé.

Faiblesse WEP

Le protocole WEP présente des failles de conception importantes qu'un attaquant peut exploiter :

- Le contrôle d'intégrité des paquets utilise le contrôle de redondance cyclique (CRC32), qui peut être compromis en capturant au moins deux paquets. Les attaquants peuvent modifier des bits dans le flux chiffré et la somme de contrôle afin que le paquet soit accepté par le système d'authentification.

- Le protocole WEP utilise le chiffrement de flux RC4 avec une valeur d'initialisation (IV) et une clé secrète. L'IV est de 24 bits seulement, tandis que la clé secrète est de 40 ou 104 bits. Cette clé courte rend le décryptage par force brute possible.

- Les combinaisons IV faibles ne chiffrent pas suffisamment, ce qui les rend vulnérables aux attaques statistiques telles que l'attaque FMS.

- Le protocole WEP étant basé sur un mot de passe, il est vulnérable aux attaques par dictionnaire.

- La gestion des clés est mal mise en œuvre ; le WEP ne dispose d'aucun système centralisé de gestion des clés.

- Les valeurs d'initialisation peuvent être réutilisées au sein de la même session.

En raison de ces défauts, le protocole WEP a été déprécié au profit des protocoles WPA, WPA2 et WPA3.

WPA

WPA est l'acronyme de Wi-Fi Protected Access. Il s'agit d'un protocole de sécurité développé par la Wi-Fi Alliance en 2003 pour pallier les failles de sécurité du WEP. Le WPA utilise des valeurs d'initialisation de 48 bits (contre 24 bits pour le WEP) et introduit des clés temporaires via TKIP pour renouveler la clé de chiffrement de chaque paquet.

Faiblesses du WPA

- Le système d'évitement des collisions peut être défaillant dans certaines conditions.

- Il est vulnérable aux attaques par déni de service qui forcent la déconnexion.

- Les clés pré-partagées utilisent des phrases de passe ; les phrases de passe faibles sont vulnérables aux attaques par dictionnaire et par force brute.

WPA2 et WPA3 : Normes de sécurité Wi-Fi modernes

Le WPA2 a remplacé le WPA d'origine en 2004 et a introduit le chiffrement AES avec CCMP, offrant ainsi une protection bien plus robuste en matière de confidentialité et d'intégrité. Le WPA2 Personnel utilise une clé pré-partagée, tandis que le WPA2 Entreprise utilise la norme 802.1X avec un serveur RADIUS pour l'authentification de chaque utilisateur.

Le WPA3, lancé en 2018, corrige les failles résiduelles du WPA2. Il remplace l'authentification en quatre étapes par l'authentification simultanée d'égal à égal (SAE), qui résiste aux attaques par dictionnaire hors ligne. Le WPA3 active également la confidentialité persistante et impose l'utilisation de trames de gestion protégées (PMF).

| Standard | Année | Chiffrement | Échange de clés | Statut |

|---|---|---|---|---|

| WEP | 1997 | RC4 | Clé statique | Obsolète |

| WPA | 2003 | RC4 + TKIP | PSK | Obsolète |

| WPA2 | 2004 | AES-CCMP | PSK / 802.1X | Largement utilisé |

| WPA3 | 2018 | AES-GCMP | SAE / 802.1X | Recommandé |

Types d'attaques générales

Avant d'explorer les flux de travail de piratage spécifiques, il est important de comprendre les catégories d'attaques sous-jacentes sur lesquelles s'appuient les adversaires des réseaux sans fil :

- Reniflement – Intercepter les paquets tels qu'ils sont transmittransmis par voie hertzienne. Les images capturées peuvent être décodées à l'aide d'outils tels que Cain & Abel or Wireshark.

- Attaque de l'homme du milieu (MITM) – Écouter aux portesping sur une session et en relayant ou en modifiant le trafic entre la victime et le point d'accès.

- Attaque par déni de service (DoS) – Inonder ou déconnecter les clients légitimes. Des outils comme FataJack étaient historiquement utilisés à cette fin.

Comment pirater les réseaux WiFi (sans fil)

Craquage WEP

Le piratage est le processus d'exploitation des failles des réseaux sans fil pour obtenir un accès non autorisé. Le piratage WEP cible les réseaux utilisant encore le protocole WEP et se divise en deux catégories :

- Fissuration passive – Aucun impact sur le trafic réseau tant que la clé WEP n'est pas récupérée. C'est difficile à détecter.

- Fissuration active – Injecte des paquets, augmentant la charge du réseau. Plus facile à détecter, mais plus efficace et plus rapide.

Comment pirater le mot de passe WiFi

Dans ce scénario pratique, nous allons récupérer un identifiant sans fil à partir d'un Windows Machine utilisant Cain and Abel, un utilitaire de test d'intrusion ancien. Cain and Abel n'est plus officiellement maintenu depuis 2014 ; il est présenté ici à des fins pédagogiques et fonctionne de manière optimale sur les systèmes plus anciens. Windows Communiqués.

Décodage des mots de passe de réseau sans fil stockés dans Windows

Étape 1) Téléchargez l'outil Caïn et Abel.

Installer Cain & Abel à partir d'une archive de confiance et lancez l'application.

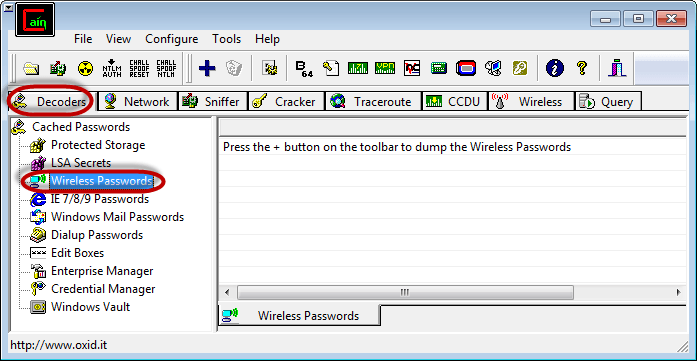

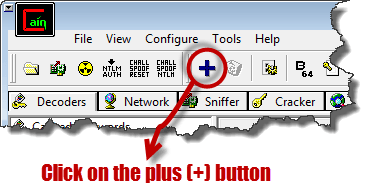

Étape 2) Sélectionnez l'onglet Décodeurs et choisissez Mots de passe sans fil.

Sélectionnez l'onglet Décodeurs, cliquez sur Mots de passe sans fil dans la navigation de gauche, puis cliquez sur le bouton plus (+) pour rechercher les informations d'identification enregistrées.

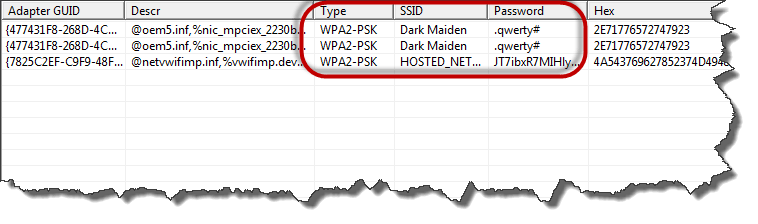

Étape 3) RevConsultez les mots de passe récupérés.

Si l'hôte s'est déjà connecté à un réseau sans fil sécurisé, Cain et Abel affichent des résultats similaires à ceux ci-dessous.

Étape 4) Capturez le SSID, le type de chiffrement et la phrase de passe.

Le décodeur affiche le type de chiffrement, le SSID et le mot de passe en clair utilisé, soit les informations qu'un attaquant exporterait pour des attaques ultérieures.

Comment pirater le mot de passe WiFi à l'aide des outils Hacker (WEP Cracking)

Les testeurs d'intrusion utilisent plusieurs utilitaires pour auditer les réseaux protégés par WEP :

- Aircrack-ng – Analyseur de réseau et outil de piratage WEP/WPA : https://www.aircrack-ng.org/.

- WEPCrack – Programme de récupération de clés WEP 802.11 open source mettant en œuvre l'attaque FMS : https://wepcrack.sourceforge.net/.

- Kismet – Détecte les réseaux sans fil visibles et cachés, intercepte les paquets et signale les intrusions : https://www.kismetwireless.net/.

- Décryptage Web – Utilise des attaques par dictionnaire actif pour casser les clés WEP : https://wepdecrypt.sourceforge.net/.

Craquage WPA

Le WPA utilise une clé pré-partagée de 256 bits dérivée de la phrase de passe. Les phrases de passe courtes ou courantes sont vulnérables aux attaques par dictionnaire et aux recherches dans des tables arc-en-ciel. Parmi les outils couramment utilisés, on trouve :

- CoWPAtty – Attaques par force brute et par dictionnaire contre les clés pré-partagées WPA. Fourni avec Kali Linux.

- Cain & Abel – Décode les fichiers de capture provenant de renifleurs tels que Wireshark, qui peuvent contenir des trames WEP ou WPA-PSK : https://www.softpedia.com/get/Security/Decrypting-Decoding/Cain-and-Abel.shtml.

Craquage des clés WEP/WPA du réseau sans fil

Il est possible de pirater les clés WEP et WPA pour accéder à un réseau sans fil. Le succès dépend du logiciel, du matériel compatible, de la patience et de l'activité des utilisateurs du réseau cible. transmitdonnées de collecte.

Kali Linux est le successeur moderne de BackTrack (retiré en 2013). Basé sur Debian, Kali est livré avec une sélection d'outils de sécurité, notamment :

- Metasploit

- Wireshark

- Aircrack-ng

- nmap

- Ophcrack

Le décryptage de clés sans fil nécessite au minimum :

- Adaptateur sans fil avec prise en charge de l'injection de paquets (comme une Alfa AWUS036ACH).

- Kali Linux: https://www.kali.org/get-kali/.

- Proximité de la cible – Les utilisateurs actifs augmentent vos chances de récupérer des paquets utilisables.

- Connaissance Linux et la familiarité avec Aircrack-ng scripts.

- Patience – La récupération peut prendre de quelques minutes à plusieurs heures selon la complexité du mot de passe.

Comment sécuriser les fuites Wi-Fi

Pour réduire l'exposition aux réseaux sans fil, les organisations devraient adopter les mesures de contrôle suivantes :

- Modifiez le mot de passe administrateur et le SSID par défaut fournis avec le matériel.

- Activez l'authentification la plus forte disponible, en privilégiant WPA3 et en utilisant WPA2 pour les clients plus anciens.

- Limiter l'accès en n'autorisant que les adresses MAC enregistrées (une couche de renforcement, et non un contrôle principal).

- Utilisez des clés WPA-PSK robustes combinant symboles, chiffres et lettres majuscules/minuscules pour résister aux attaques par dictionnaire et par force brute.

- Déployez des pare-feu et une segmentation du réseau pour limiter les déplacements latéraux après toute association non autorisée.

- Désactivez le WPS et mettez à jour régulièrement le micrologiciel de votre routeur afin de corriger les vulnérabilités connues.

Comment l'IA améliore la sécurité des réseaux Wi-Fi et la détection des attaques

L'intelligence artificielle est devenue un élément essentiel des systèmes de défense Wi-Fi modernes. Les réseaux sans fil génèrent d'énormes volumes de données télémétriques (événements d'association, requêtes de sondage, flux de trafic) ; les modèles d'IA détectent donc les comportements malveillants bien plus rapidement qu'une surveillance basée sur des règles. Les administrateurs s'appuient désormais sur des plateformes d'IA pour compléter les systèmes de détection d'intrusion et réduire le temps moyen de réponse.

Voici comment l'IA renforce les programmes de sécurité sans fil :

- Détection d'une anomalie: Les modèles non supervisés apprennent une base de comportement normal (modèles d'itinérance, volume de données, combinaison de protocoles) et signalent les inondations de désauthentification, les points d'accès non autorisés ou l'usurpation d'identité de jumeaux malveillants.

- Authentification comportementale : L'IA met en corrélation les empreintes digitales de l'appareil, la puissance du signal et l'heure d'utilisation pour confirmer qu'un client est l'utilisateur légitime et non un attaquant utilisant des identifiants volés.

- Audits automatisés des phrases de passe : Les modèles génératifs prédisent les phrases de passe choisies par l'humain, permettant aux équipes rouges de mener des attaques par dictionnaire plus intelligentes afin que les clés faibles soient éliminées avant que les criminels ne les trouvent.

- Tri des menaces en temps réel : Les plateformes SIEM alimentent les classificateurs d'événements sans fil qui évaluent les risques, regroupent les alertes et suppriment le bruit susceptible de submerger les analystes.

- Réponse adaptative : Le contrôle d'accès réseau piloté par l'IA peut mettre en quarantaine un terminal suspect, exiger une réauthentification ou le diriger automatiquement vers un VLAN restreint.

Les attaquants utilisent également l'IA pour analyser les empreintes digitales, accélérer le piratage des protocoles de connexion et concevoir des pages d'hameçonnage convaincantes pour les portails captifs. Associez la surveillance basée sur l'IA au protocole WPA3, à des mots de passe robustes et à une application rigoureuse des correctifs afin que la défense automatisée puisse contrer efficacement l'attaque automatisée.