Jak zhakować serwer (sieć)

Włamanie do serwera WWW

Serwer WWW to program komputerowy lub komputer, na którym uruchamiana jest aplikacja. Jest to główna funkcja akceptowania żądań HTTP od klientów i dostarczania strony internetowej, a następnie udostępniania odpowiedzi HTTP. Można go również określić jako program maszyny wirtualnej. Ten rodzaj dostawy składa się z dokumentów HTML lub dodatkowej zawartości, takiej jak arkusze stylów i JavaScenariusz.

Klienci zazwyczaj korzystają z Internetu, aby uzyskać informacje oraz kupić produkty i usługi. W tym celu większość organizacji ma strony internetowe. Większość stron internetowych przechowuje cenne informacje, takie jak numery kart kredytowych, adresy e-mail i hasła itp.. To uczyniło z nich cele dla napastników. Zniekształcone strony internetowe mogą być również wykorzystywane do przekazywania ideologii religijnych lub politycznych itp.

W tym samouczku przedstawimy Ci techniki hakowania serwerów internetowych i sposoby ochrony serwerów przed takimi atakami.

Jak zhakować serwer WWW

W tym praktycznym scenariuszu przyjrzymy się anatomii ataku na serwer WWW. Założymy, że naszym celem jest www.techpanda.org. W rzeczywistości nie będziemy się do niego włamywać, ponieważ jest to nielegalne. Będziemy używać domeny wyłącznie w celach edukacyjnych.

Krok 1) Czego będziemy potrzebować

- Cel www.techpanda.org

- Wyszukiwarka Bing

- Narzędzia do wstrzykiwania SQL

- PHP Shell, użyjemy powłoki dk http://sourceforge.net/projects/icfdkshell/

Krok 2) Gromadzenie informacji

Będziemy musieli uzyskać adres IP naszego celu i znaleźć inne strony internetowe, które mają ten sam adres IP.

Użyjemy narzędzia internetowego, aby znaleźć adres IP celu i innych stron internetowych udostępniających ten adres IP

- Wpisz adres URL https://www.yougetsignal.com/tools/web-sites-on-web-server/ w Twojej przeglądarce internetowej

- Wchodzę www.techpanda.org jako cel

- Kliknij przycisk Sprawdź

- Otrzymasz następujące wyniki

W oparciu o powyższe wyniki, adres IP celu to 69.195.124.112

Odkryliśmy również, że na tym samym serwerze internetowym znajdują się 403 domeny.

Następnym krokiem jest przeskanowanie innych witryn internetowych w poszukiwaniu SQL podatności na wtryski. Uwaga: jeśli znajdziemy w obiekcie docelowym lukę SQL, wykorzystamy ją bezpośrednio, nie biorąc pod uwagę innych witryn internetowych.

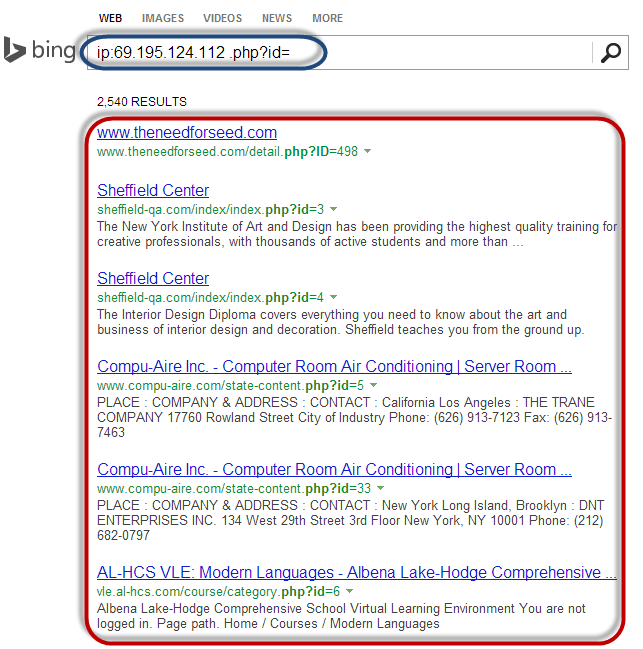

- Wpisz adres URL www.bing.com do swojej przeglądarki internetowej. To będzie działać tylko z Bingiem, więc nie korzystaj z innych wyszukiwarek, takich jak Google czy Yahoo

- Wprowadź następujące zapytanie wyszukiwania

ip:69.195.124.112 .php?id=

TUTAJ,

- „ip:69.195.124.112” ogranicza wyszukiwanie do wszystkich stron internetowych hostowanych na serwerze WWW o adresie IP 69.195.124.112

- Wyszukiwanie „.php?id=” dla zmiennych URL GET wykorzystywało parametry instrukcji SQL.

Otrzymasz następujące wyniki

Jak widać z powyższych wyników, zostały wyszczególnione wszystkie strony internetowe, które wykorzystują zmienne GET jako parametry do wstrzykiwania SQL.

Następnym logicznym krokiem byłoby przeskanowanie wymienionych witryn internetowych pod kątem luk w zabezpieczeniach typu SQL Injection. Możesz to zrobić za pomocą ręcznego wstrzykiwania SQL lub skorzystać z narzędzi wymienionych w tym artykule nt SQL Injection.

Krok 3) Przesyłanie powłoki PHP

Nie będziemy skanować żadnej z wymienionych stron internetowych, ponieważ jest to nielegalne. Załóżmy, że udało nam się zalogować do jednego z nich. Będziesz musiał załadować powłokę PHP, z której pobrałeś http://sourceforge.net/projects/icfdkshell/

- Otwórz adres URL, pod który przesłałeś plik dk.php.

- Pojawi się następujące okno

- Kliknięcie adresu URL Symlink umożliwi dostęp do plików w domenie docelowej.

Gdy już uzyskasz dostęp do plików, możesz uzyskać dane logowania do bazy danych i robić, co chcesz, np. niszczyć obrazy, pobierać dane, np. wiadomości e-mail itp.

Luki w zabezpieczeniach serwera WWW

Serwer WWW to program przechowujący pliki (zwykle strony internetowe) i udostępniający je za pośrednictwem sieci lub Internetu. Serwer WWW wymaga zarówno sprzętu, jak i oprogramowania. Celem atakujących jest zwykle wykorzystanie exploitów w oprogramowaniu w celu uzyskania autoryzowanego dostępu do serwera. Przyjrzyjmy się niektórym typowym lukom, z których korzystają napastnicy.

- Ustawienia domyślne – Osoby atakujące mogą łatwo odgadnąć te ustawienia, takie jak domyślny identyfikator użytkownika i hasła. Ustawienia domyślne mogą również umożliwiać wykonywanie określonych zadań, takich jak uruchamianie poleceń na serwerze, które można wykorzystać.

- Błędna konfiguracja systemów operacyjnych i sieci – pewne konfiguracje, takie jak zezwalanie użytkownikom na wykonywanie poleceń na serwerze, mogą być niebezpieczne, jeśli użytkownik nie ma dobrego hasła.

- Błędy w systemie operacyjnym i serwerach WWW – odkryte błędy w systemie operacyjnym lub oprogramowaniu serwera WWW mogą być również wykorzystane w celu uzyskania nieautoryzowanego dostępu do systemu.

Oprócz wyżej wymienionych luk w zabezpieczeniach serwera WWW, do nieautoryzowanego dostępu mogą prowadzić również następujące czynniki:

- Brak polityki i procedur bezpieczeństwa– brak polityki bezpieczeństwa i procedur, takich jak aktualizacja oprogramowania antywirusowego, łatanie systemu operacyjnego i oprogramowania serwera WWW, może stworzyć luki w zabezpieczeniach dla atakujących.

Rodzaje serwerów WWW

Poniżej znajduje się lista popularnych serwerów WWW

- Apache – Jest to powszechnie używany serwer WWW w Internecie. Jest wieloplatformowy, ale zwykle jest instalowany na Linuksie. Bardzo PHP strony internetowe są hostowane Apache serwerów.

- Internet Information Services (IIS) – Jest rozwijany przez Microsoft. To działa Windows i jest drugim najczęściej używanym serwerem WWW w Internecie. Większość stron internetowych asp i aspx jest hostowana na Serwery IIS.

- Apache Tomcat - Większość Java strony serwera (JSP) strony internetowe są hostowane na tego typu serwerze internetowym.

- Inne serwery internetowe – Należą do nich serwer WWW firmy Novell i IBMserwerów Lotus Domino.

Rodzaje ataków na serwery WWW

Ataki polegające na przechodzeniu katalogów – Ten typ ataków wykorzystuje błędy na serwerze internetowym w celu uzyskania nieautoryzowanego dostępu do plików i folderów, które nie znajdują się w domenie publicznej. Gdy osoba atakująca uzyska dostęp, może pobrać poufne informacje, wykonać polecenia na serwerze lub zainstalować złośliwe oprogramowanie.

- Ataki Denial of Service – W przypadku tego typu ataku serwer WWW może ulec awarii lub stać się niedostępny dla legalnych użytkowników.

- Przejmowanie systemu nazw domen – W przypadku tego typu atakującego ustawienia DNS są zmieniane tak, aby wskazywały serwer internetowy atakującego. Cały ruch, który miał być wysłany na serwer WWW, jest przekierowywany na niewłaściwy.

- Wąchanie – Nieszyfrowane dane przesyłane przez sieć mogą zostać przechwycone i wykorzystane w celu uzyskania nieautoryzowanego dostępu do serwera WWW.

- phishing – W przypadku tego typu ataku atak podszywa się pod strony internetowe i kieruje ruch do fałszywej strony internetowej. Nieświadomi użytkownicy mogą zostać oszukani i podani poufne dane, takie jak dane logowania, numery kart kredytowych itp.

- Pharming – W przypadku tego typu ataku osoba atakująca narusza serwery systemu nazw domen (DNS) lub komputer użytkownika, w wyniku czego ruch jest kierowany do złośliwej witryny.

- Defacement – W przypadku tego typu ataku osoba atakująca zastępuje witrynę internetową organizacji inną stroną, która zawiera imię i nazwisko hakera, obrazy oraz może zawierać muzykę i wiadomości w tle.

Skutki skutecznych ataków

- Reputacja organizacji może zostać zrujnowana jeśli osoba atakująca edytuje treść witryny i zawiera złośliwe informacje lub linki do witryny pornograficznej

- Do instalacji można użyć serwera WWW złośliwe oprogramowanie na użytkownikach odwiedzających zaatakowaną witrynę. Złośliwe oprogramowanie pobrane na komputer osoby odwiedzającej może być: wirus, trojan lub oprogramowanie botnetu itp.

- Naruszone dane użytkownika mogą zostać wykorzystane do nieuczciwych działań co może prowadzić do strat biznesowych lub pozwów sądowych ze strony użytkowników, którzy powierzyli organizacji swoje dane

Najlepsze narzędzia do ataków na serwery WWW

Niektóre z popularnych narzędzi do ataków na serwery WWW obejmują;

- Metasploit – jest to narzędzie typu open source służące do opracowywania, testowania i wykorzystywania kodu exploita. Można go używać do wykrywania luk w zabezpieczeniach serwerów internetowych i pisania exploitów, które można wykorzystać do złamania zabezpieczeń serwera.

- MPak – jest to narzędzie do wykorzystywania sieci. Został napisany w PHP i jest wspierany przez MySQL jako silnik bazy danych. Gdy serwer WWW zostanie złamany przy użyciu MPack, cały ruch do niego jest przekierowywany do złośliwych witryn pobierania.

- Zeus – to narzędzie może zostać użyte do przekształcenia zainfekowanego komputera w bota lub zombie. Bot to zainfekowany komputer, który jest używany do przeprowadzania ataków internetowych. Botnet to zbiór zainfekowanych komputerów. Botnet może zostać użyty w ataku typu DoS lub wysyłaniu spamu.

- Neodzielić – tego narzędzia można używać do instalowania programów, usuwania programów, ich replikowania itp.

Jak uniknąć ataków na serwer WWW

Aby chronić się przed atakami na serwer WWW, organizacja może przyjąć następującą politykę.

- Zarządzanie poprawkami– wiąże się to z instalacją poprawek pomagających zabezpieczyć serwer. Łatka to aktualizacja, która naprawia błąd w oprogramowaniu. Plastry można nakładać na system operacyjny oraz system serwera WWW.

- Bezpieczna instalacja i konfiguracja system operacyjny

- Bezpieczna instalacja i konfiguracja oprogramowanie serwera WWW

- System skanowania podatności– zaliczają się do nich narzędzia takie jak Snort, NMap, Dostęp do skanera jest teraz łatwy (SANE)

- Zapory można użyć do zatrzymania prostego Ataki DoS blokując cały ruch przychodzący, identyfikując źródłowe adresy IP atakującego.

- antywirusowe oprogramowanie może zostać użyte do usunięcia złośliwego oprogramowania z serwera

- Wyłączanie administracji zdalnej

- Konta domyślne i konta nieużywane z systemu

- Domyślne porty i ustawienia (jak FTP na porcie 21) należy zmienić na niestandardowy port i ustawienia (port FTP na 5069)

Podsumowanie

- Serwer sieci Web przechowywane cenne informacje i są dostępne w domenie publicznej. To czyni je celami dla napastników.

- Do powszechnie używanych serwerów internetowych należą Apache i Internet Information Service IIS

- Ataki na serwery WWW wykorzystują błędy i błędną konfigurację systemu operacyjnego, serwerów WWW i sieci

- Do popularnych narzędzi do hakowania serwerów internetowych należą NeoSploit, MPack i ZeuS.

- Dobra polityka bezpieczeństwa może zmniejszyć ryzyko ataku