Cómo descifrar la contraseña de WiFi (Hackear red Wi-Fi)

⚡ Resumen inteligente

Descifrar contraseñas de Wi-Fi revela cómo las redes inalámbricas se ven expuestas debido a un cifrado débil y una autenticación defectuosa. Este resumen explica cómo funcionan WEP, WPA y WPA2, las herramientas que utilizan los atacantes y los controles que los administradores deben implementar para mitigar el acceso inalámbrico no autorizado.

Las redes inalámbricas son accesibles para cualquier persona dentro del radio de transmisión del router, lo que las hace vulnerables a ataques. Existen puntos de acceso Wi-Fi en lugares públicos como aeropuertos, restaurantes y parques. En este tutorial, presentaremos técnicas comunes para explotar las vulnerabilidades en la seguridad de las redes inalámbricas. También analizaremos las medidas que puede implementar para protegerse contra estos ataques.

¿Qué es una red inalámbrica?

Una red inalámbrica utiliza ondas de radio para conectar ordenadores y otros dispositivos. La implementación se realiza en la capa 1 (la capa física) del modelo OSI. Dado que estas señales se propagan por el aire, cualquier receptor sintonizado a la frecuencia correcta y dentro del alcance puede captarlas, por lo que la autenticación y el cifrado son esenciales.

¿Cómo acceder a una red inalámbrica?

Necesitarás un dispositivo con conexión inalámbrica, como un portátil, una tableta o un teléfono inteligente, y debes estar dentro del alcance de un punto de acceso inalámbrico. La mayoría de los dispositivos muestran una lista de redes disponibles cuando la conexión Wi-Fi está activada. Si la red está abierta, simplemente pulsa Conectar. Si está protegida con contraseña, necesitarás la contraseña para acceder.

Autenticación de red inalámbrica

Dado que cualquier persona con un dispositivo con Wi-Fi puede acceder a una red inalámbrica, la mayoría de ellas están protegidas con contraseña. A continuación, se describen las técnicas de autenticación más comunes.

WEP

WEP es el acrónimo de Wired Equivalent Privacy (Privacidad Equivalente a la de las Redes Cableadas). Fue desarrollado en 1997 para los estándares WLAN IEEE 802.11 con el objetivo de proporcionar una privacidad equivalente a la de las redes cableadas. WEP cifra los datos. transmitprotegido a través de la red para mantenerlo a salvo de escuchas.pingSin embargo, el protocolo WEP fue oficialmente descontinuado por el IEEE en 2004 debido a graves debilidades criptográficas.

Autenticación WEP

WEP admite dos métodos de autenticación:

- Autenticación de sistema abierto (OSA) – Otorga acceso a cualquier estación que solicite autenticación según la política de acceso configurada, sin verificar una clave secreta compartida.

- Autenticación de clave compartida (SKA) – Envía un desafío cifrado a la estación que solicita acceso. La estación cifra el desafío con su clave y responde. Si el valor coincide con el esperado por el punto de acceso, se concede el acceso.

Debilidad WEP

WEP tiene importantes fallos de diseño que un atacante puede explotar:

- La comprobación de integridad de los paquetes utiliza la verificación de redundancia cíclica (CRC32), que puede verse comprometida al capturar al menos dos paquetes. Los atacantes pueden modificar bits en el flujo cifrado y la suma de comprobación para que el sistema de autenticación acepte el paquete.

- WEP utiliza el cifrado de flujo RC4 con un valor de inicialización (IV) y una clave secreta. El IV tiene solo 24 bits, mientras que la clave secreta tiene 40 o 104 bits. La brevedad de la clave hace posible el ataque por fuerza bruta.

- Las combinaciones de vectores de inicialización débiles no encriptan lo suficiente, lo que las hace vulnerables a ataques estadísticos como el ataque FMS.

- Debido a que WEP se basa en contraseñas, es vulnerable a ataques de diccionario.

- La gestión de claves está mal implementada; WEP no tiene un sistema centralizado de gestión de claves.

- Los valores de inicialización se pueden reutilizar dentro de la misma sesión.

Debido a estos fallos, WEP ha quedado obsoleto en favor de WPA, WPA2 y WPA3.

WPA

WPA es el acrónimo de Wi-Fi Protected Access (Acceso Protegido Wi-Fi). Es un protocolo de seguridad desarrollado por la Wi-Fi Alliance en 2003 en respuesta a las vulnerabilidades detectadas en WEP. WPA utiliza valores de inicialización de 48 bits (en lugar de los 24 bits de WEP) e introduce claves temporales mediante TKIP para rotar la clave de cifrado de cada paquete.

Debilidades de WPA

- La implementación del sistema para evitar colisiones puede fallar bajo ciertas condiciones.

- Es vulnerable a ataques de denegación de servicio que fuerzan la desautenticación.

- Las claves precompartidas utilizan contraseñas; las contraseñas débiles son vulnerables a ataques de diccionario y de fuerza bruta.

WPA2 y WPA3: Estándares modernos de seguridad Wi-Fi

WPA2 sustituyó al WPA original en 2004 e introdujo AES con CCMP, ofreciendo una protección de confidencialidad e integridad mucho mayor. WPA2-Personal utiliza una clave precompartida, mientras que WPA2-Enterprise utiliza 802.1X con un servidor RADIUS para las credenciales de usuario.

WPA3, lanzado en 2018, corrige las deficiencias residuales de WPA2. Reemplaza el protocolo de enlace de cuatro vías con la Autenticación Simultánea de Iguales (SAE), que resiste los ataques de diccionario sin conexión. WPA3 también habilita el secreto directo y exige tramas de gestión protegidas.

| Estándar | Año | Cifrado | Intercambio de claves | Estado |

|---|---|---|---|---|

| WEP | 1997 | RC4 | Clave estática | |

| WPA | 2003 | RC4 + TKIP | PSK | |

| WPA2 | 2004 | AES-CCMP | PSK / 802.1X | Ampliamente utilizado |

| WPA3 | 2018 | AES-GCMP | SAE / 802.1X | Recomendado |

Tipos de ataques generales

Antes de explorar flujos de trabajo de descifrado específicos, es importante comprender las categorías de ataque subyacentes en las que se basan los adversarios inalámbricos:

- Sniffing – Interceptar paquetes a medida que se envían transmittransmitido por el aire. Los fotogramas capturados se pueden decodificar con herramientas como Cain & Abel or Wireshark.

- Ataque del hombre en el medio (MITM) – Escuchar a escondidasping en una sesión y retransmitiendo o alterando el tráfico entre la víctima y el punto de acceso.

- Ataque de denegación de servicio (DoS) – Inundar o desautenticar a clientes legítimos. Históricamente, se utilizaban utilidades como FataJack para este fin.

Cómo descifrar redes WiFi (inalámbricas)

Craqueo WEP

El cracking es el proceso de explotar las vulnerabilidades en las redes inalámbricas para obtener acceso no autorizado. El cracking de WEP se dirige a las redes que aún utilizan WEP y se divide en dos categorías:

- craqueo pasivo – No afecta al tráfico de red hasta que se recupera la clave WEP. Es difícil de detectar.

- Craqueo activo – Inyecta paquetes, aumentando la carga de la red. Es más fácil de detectar, pero más eficaz y rápido.

Cómo hackear la contraseña de WiFi

En este escenario práctico, recuperaremos una credencial inalámbrica de un Windows Máquina que utiliza Cain and Abel, una utilidad antigua de pruebas de penetración. Cain and Abel no ha recibido mantenimiento oficial desde 2014; se muestra aquí con fines educativos y funciona mejor en versiones anteriores. Windows Lanzamientos

Decodificación de contraseñas de redes inalámbricas almacenadas en Windows

Paso 1) Descarga la herramienta Caín y Abel.

Instalar Cain & Abel desde un archivo de confianza y ejecute la aplicación.

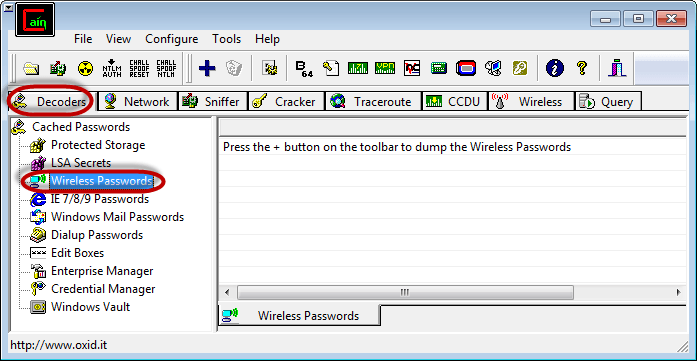

Paso 2) Seleccione la pestaña Decodificadores y elija Contraseñas inalámbricas.

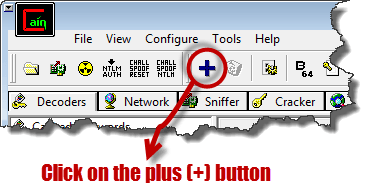

Seleccione la pestaña Decodificadores, haga clic en Contraseñas inalámbricas en el menú de navegación izquierdo y haga clic en el botón más (+) para buscar credenciales almacenadas.

Paso 3) RevVea las contraseñas recuperadas.

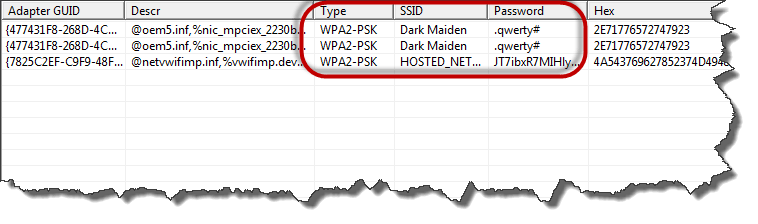

Si el host se ha conectado previamente a una red inalámbrica segura, Cain and Abel muestra resultados similares a los que se indican a continuación.

Paso 4) Capture el SSID, el tipo de cifrado y la contraseña.

El decodificador muestra el tipo de cifrado, el SSID y la contraseña en texto plano utilizada, que es lo que un atacante exportaría para ataques posteriores.

Cómo hackear la contraseña de WiFi usando herramientas Hacker (craqueo WEP)

Los pentesters utilizan varias utilidades para auditar redes protegidas con WEP:

- Aircrack-ng – Analizador de red y descifrador de WEP/WPA: https://www.aircrack-ng.org/.

- WEPCrack – Programa de recuperación de claves WEP 802.11 de código abierto que implementa el ataque FMS: https://wepcrack.sourceforge.net/.

- Kismet – Detecta redes inalámbricas visibles y ocultas, analiza paquetes y señala intrusiones: https://www.kismetwireless.net/.

- WebDescifrar – Utiliza ataques de diccionario activos para descifrar claves WEP: https://wepdecrypt.sourceforge.net/.

Craqueo WPA

WPA utiliza una clave precompartida de 256 bits derivada de la frase de contraseña. Las frases de contraseña cortas o comunes son vulnerables a ataques de diccionario y búsquedas en tablas arcoíris. Las herramientas comunes incluyen:

- CoWPAtty – Ataques de fuerza bruta y de diccionario contra claves precompartidas WPA. Incluido con Kali Linux.

- Cain & Abel – Decodifica archivos de captura de analizadores como Wireshark, que pueden contener tramas WEP o WPA-PSK: https://www.softpedia.com/get/Security/Decrypting-Decoding/Cain-and-Abel.shtml.

Descifrar claves WEP/WPA de redes inalámbricas

Es posible descifrar las claves WEP y WPA para obtener acceso a una red inalámbrica. El éxito depende del software, el hardware compatible, la paciencia y la actividad de los usuarios de la red objetivo. transmitdatos de ting.

Kali Linux es el sucesor moderno de BackTrack (retirado en 2013). Basado en Debian, Kali incluye una colección seleccionada de herramientas de seguridad, entre las que se incluyen:

- Metasploit

- Wireshark

- Aircrack-ng

- NMapa

- Ophcrack

Como mínimo, para descifrar llaves inalámbricas se requiere:

- Adaptador inalámbrico con soporte para inyección de paquetes (como por ejemplo un Alfa AWUS036ACH).

- Kali Linux: https://www.kali.org/get-kali/.

- Proximidad al objetivo – Los usuarios activos aumentan tus posibilidades de obtener paquetes utilizables.

- conocimiento de linux y familiaridad con Aircrack-ng scripts.

- Paciencia – La recuperación puede tardar desde minutos hasta varias horas, dependiendo de la complejidad de la contraseña.

Cómo proteger las fugas de Wi-Fi

Para reducir la exposición a las redes inalámbricas, las organizaciones deben adoptar los siguientes controles:

- Cambie la contraseña de administrador y el SSID predeterminados que vienen con el hardware.

- Habilite la autenticación más segura disponible, dando preferencia a WPA3 y recurriendo a WPA2 para clientes antiguos.

- Restringir el acceso permitiendo únicamente direcciones MAC registradas (una capa de seguridad, no un control principal).

- Utilice claves WPA-PSK robustas que combinen símbolos, números y letras mayúsculas y minúsculas para resistir ataques de diccionario y de fuerza bruta.

- Implemente cortafuegos y segmentación de red para limitar el movimiento lateral tras cualquier asociación no autorizada.

- Desactive WPS y actualice el firmware del router periódicamente para corregir las vulnerabilidades conocidas.

Cómo la IA mejora la seguridad de las redes Wi-Fi y la detección de ataques.

La inteligencia artificial se ha convertido en una capa práctica dentro de las defensas Wi-Fi modernas. Dado que las redes inalámbricas generan enormes volúmenes de telemetría a partir de eventos de asociación, solicitudes de sondeo y flujos de tráfico, los modelos de IA detectan comportamientos maliciosos mucho más rápido que la monitorización basada en reglas. Los administradores ahora confían en plataformas asistidas por IA para complementar los sistemas de detección de intrusiones y reducir el tiempo medio de respuesta.

Así es como la IA refuerza los programas de seguridad inalámbrica:

- Detección de anomalías: Los modelos no supervisados aprenden una base de comportamiento normal (patrones de itinerancia, volumen de datos, combinación de protocolos) e identifican inundaciones de desautenticación, puntos de acceso no autorizados o suplantación de identidad de gemelos maliciosos.

- Autenticación conductual: La IA correlaciona las huellas digitales del dispositivo, la intensidad de la señal y el uso según la hora del día para confirmar que un cliente es el usuario legítimo y no un atacante que ha robado sus credenciales.

- Auditorías automatizadas de contraseñas: Los modelos generativos predicen las contraseñas elegidas por humanos, lo que permite a los equipos de seguridad realizar ataques de diccionario más inteligentes para que las claves débiles se descarten antes de que los delincuentes las encuentren.

- Clasificación de amenazas en tiempo real: Las plataformas SIEM envían eventos inalámbricos a clasificadores que puntúan el riesgo, agrupan las alertas y suprimen el ruido que abrumaría a los analistas.

- Respuesta adaptativa: El control de acceso a la red basado en IA puede poner en cuarentena un punto final sospechoso, exigir una nueva autenticación o redirigirlo automáticamente a una VLAN restringida.

Los atacantes también utilizan IA para identificar dispositivos, acelerar el descifrado de protocolos de enlace y crear páginas de phishing convincentes en portales cautivos. Combine la monitorización con IA con WPA3, contraseñas seguras y actualizaciones periódicas para que la defensa automatizada esté a la altura de la ofensiva automatizada.