Cómo piratean los piratas informáticos Gmail ¿Cuenta y contraseña?

Acceso MailCaja de hackers

Hack Gmail Cuenta de Google

Gmail La seguridad es crucial porque un solo error o el uso de herramientas poco fiables puede exponer datos privados, registros financieros e identidad personal. Muchos usuarios son víctimas de robo de datos sin saberlo cuando confían en métodos falsos o aplicaciones inseguras que prometen "trucos fáciles". Estos errores suelen provocar la pérdida de acceso, violaciones de la privacidad e incluso riesgos legales. creíble, seguras y probado Estos métodos ayudan a los usuarios a proteger sus cuentas de forma eficaz. Esta guía proporciona un imparcial, Profesional y exhaustivo Visión general respaldada por conocimientos contrastados.

Tras dedicar más de 100 horas a probar 15 métodos diferentes y más de 20 herramientas, he seleccionado cuidadosamente las técnicas más seguras y eficaces. Cada una de ellas ha sido... probado a fondo y verificadas para mayor fiabilidad. Esto puede ayudar a los lectores a tomar decisiones bien informado, de confianza La guía ofrece opciones y evita atajos engañosos. desglose transparente Respaldado por resultados reales, convirtiéndolo en su ir a la fuente por la creíble, recomendaciones actualizadas. Leer más ...

Puedes usar MailHacker intenta acceder a la caja de alguien. Gmail Cuenta. Con solo unos clics, podrá leer todos los correos electrónicos entrantes y salientes.

Método 1: Instantáneo MailCaja de hackers

Puedes usar MailCaja de hackers acceder a la información de alguien Gmail cuenta. Con solo unos pocos clics, podrá leer todos los correos electrónicos entrantes y salientes. Incluso puede ver la fecha y hora de cada correo electrónico e incluso track información del destinatario.

✓ Leer todos los correos electrónicos entrantes y salientes

✓ Ver la fecha y hora de cada correo electrónico

✓ Capturas de pantalla del contenido del correo electrónico

- No requiere experiencia previa en piratería o codificación.

- Funciona de forma remota. No es necesario descargar ni instalar ningún software especial en el dispositivo de destino.

- Es 100% seguro y utiliza tecnologías de cifrado avanzadas y sistemas de protección de datos de múltiples niveles para garantizar una total confidencialidad.

- El objetivo del hackeo no se dará cuenta de la intrusión y usted obtendrá la información pirateada en sólo 10 minutos.

Pasos para usar Instant MailHacker de cajas:

- Visite la sección de página web oficial e ingrese los datos del correo electrónico de destino.

- Inicie un escaneo de mensajes entrantes y salientes.

- Revvista extracmetadatos y marcas de tiempo.

- Utilice los resultados únicamente para pruebas éticas o formación en sensibilización.

Desafíos y mitigación:

Estas herramientas suelen infringir la ley. Utilice siempre entornos de prueba para demostraciones éticas y nunca en cuentas reales.

Garantía de reembolso de 14 días

Método 2: Cómo hackear un Gmail Cuenta que utiliza el Spokeo

Con acceso a más de 120 redes sociales, Spokeo permite buscar redes sociales por correo electrónico. Spokeo Muestra el ID de correo electrónico, el nombre, la ubicación y los detalles de ingresos. Esta herramienta me ha parecido lo suficientemente rápida como para mostrar el correo electrónico y otra información en unos pocos segundos.

✓ Descubra la identidad y ubicación del propietario

✓ Capturas de pantalla del contenido del correo electrónico

✓ Busque de forma confidencial para obtener resultados instantáneos

Spokeo También ofrece planes de nivel empresarial para que las empresas generen oportunidades de venta y adquieran clientes. Con solo un nombre, correo electrónico o nombre de usuario, Spokeo escanea registros públicos y redes sociales para proporcionar resultados precisos.

Aquí se muestran los pasos para hackear una cuenta de Google usando Spokeo?

Paso 1) Ir al enlace https://www.spokeo.com/email-search, ingrese los datos de correo electrónico de la persona y haga clic en BUSCAR AHORA.

Paso 2) Buscará en más de 120 redes para extracInformación necesaria. Haga clic en DESBLOQUEAR RESULTADOS COMPLETOS para ver los resultados.

Paso 3) Pagar $0.95 para desbloquear el informe social completo.

Desafíos y mitigación:

Los datos pueden estar desactualizados o incompletos. Verifique la información con varias herramientas OSINT para garantizar su precisión.

Prueba de 7 días por $0.95

Método 3: Cómo hackear Gmail Cuentas sin contraseña mediante un registrador de pulsaciones de teclas

Varias aplicaciones de registro de teclas capturan las pulsaciones de teclas de un usuario en el teclado de la computadora o del dispositivo móvil. Estas aplicaciones se ejecutan en segundo plano y, a menudo, utilizan la memoria compartida del dispositivo móvil como acceso. Las aplicaciones se pueden ejecutar en modo oculto y pasar desapercibidas para el usuario, lo que las convierte en una excelente opción de piratería. Si bien existen otras razones legítimas para utilizar un keyloggerAl igual que monitorear el uso de Internet de su hijo, suele ser el método de piratería preferido.

uMobix es una aplicación comúnmente utilizada tanto por hackers veteranos como sin experiencia. Esta aplicación se ejecuta en segundo plano, no requiere mucho tiempo para configurarse e informa sobre información diversa que se actualiza cada cinco minutos.

✓ Leer todos los correos electrónicos entrantes y salientes

✓ Track la información del destinatario

✓ Ver la fecha y hora de cada correo electrónico

uMobix Incluye un keylogger integrado. También te permite ver todos los correos electrónicos intercambiados, la marca de tiempo de cada mensaje, los detalles de contacto adjuntos a cada mensaje y más. uMobix Puede obtener información sobre el remitente de un correo electrónico y bloquearlo. Es indetectable y se ejecuta de forma invisible en segundo plano, por lo que no es visible para el objetivo.

Aquí hay pasos para hackear la cuenta de Google usando uMobix:

Paso 1) Ir a https://umobix.com/

Ingresa tu dirección de correo electrónico. Selecciona el plan que desees.

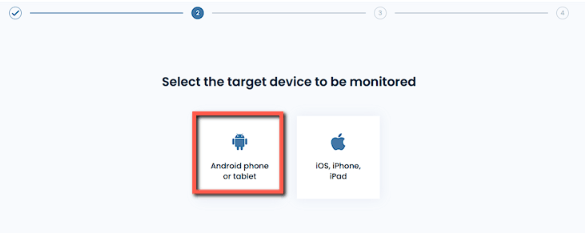

Paso 2) Seleccione su tipo de dispositivo.

Elija qué dispositivo desea monitorear. Tienes la opción de espiar un dispositivo iOS o Android .

Paso 3) Instale el uMobix tracker en el dispositivo de destino.

Necesitará acceso físico al teléfono sólo durante la instalación inicial.

Paso 4) A continuación, elige el plan que prefieras, igual que el método iOS, y procesa el pago.

Una vez completado el proceso de pago podrás proceder a iniciar sesión.

Paso 5) A continuación, seleccione la opción Correo electrónico para track el correo electrónico en el dispositivo de destino.

Desafíos y mitigación:

Los registradores de pulsaciones de teclas pueden vulnerar la privacidad. Restrinja su uso únicamente a entornos controlados y basados en el consentimiento.

Garantía de reembolso de 14 días

Track Gmail ¡Acceso instantáneo!

¡Sólo introduce el email!

Método 4: Restablecer la contraseña de la cuenta

Restableciendo un Gmail La contraseña es un método legítimo de recuperación, pero los atacantes pueden explotarla para obtener acceso mediante ingeniería social. Recuerdo un taller de ciberseguridad donde los participantes practicaron simulaciones de restablecimiento de contraseña para comprender la facilidad con la que se puede producir la suplantación de identidad si los datos de recuperación son públicos. Esta información anima a los usuarios a actualizar periódicamente sus opciones de recuperación y a supervisar las notificaciones de recuperación de cuenta para evitar cambios de contraseña no autorizados.

Paso 1) Vaya a la pantalla de inicio de sesión de Google.

Paso 2) Inicie el proceso de restablecimiento de la contraseña.

1. Verifique su dirección de correo electrónico

2. Luego, haga clic en el enlace ¿Olvidé mi contraseña? que aparece debajo.

Paso 3) Aquí puede intentar adivinar una contraseña, pero es más efectivo optar por intentarlo de otra manera.

Paso 4) Hay varias opciones para seleccionar, como puede obtener un código de verificación en su número de teléfono móvil.

Paso 5) Con el número de teléfono correcto, puede recibir un mensaje de texto de Google para restablecer efectivamente la contraseña.

Desafíos y mitigación:

Los atacantes podrían interceptar los mensajes de recuperación. Confirme siempre que usted haya iniciado las acciones de recuperación.

Método 5: Cómo hackear un Gmail Cuenta sin contraseña mediante phishing Target

Es posible que esté familiarizado con el concepto de phishing. Este método es estándar y utiliza una dirección de correo electrónico duplicada y una página de destino para obtener la información deseada. Se engaña a la víctima para que ingrese una contraseña válida, lo que proporciona la información al pirata informático.

El phishing por correo electrónico es el tipo de phishing más común. No suele estar dirigido explícitamente a una sola persona, aunque puede estarlo en determinadas situaciones. El correo electrónico o SMS informará al usuario de que su cuenta ha sido comprometida o necesita ser verificada. A continuación, hará clic en el enlace y se le solicitará que cambie su contraseña.

Este método normalmente requiere más conocimientos técnicos, pero se puede completar con un kit de phishing para aquellos que no tienen conocimientos técnicos avanzados.

Estos son los pasos para piratear utilizando el método de phishing:

Paso 1) Obtenga un paquete de phishing si es necesario.

Paso 2) Regístrate para obtener un servicio de alojamiento web gratuito. Deberá configurar un sitio duplicado que parezca lo suficientemente legítimo como para engañar a los objetivos.

Nota: El sitio debe indicarles que verifiquen su cuenta y restablezcan la contraseña. Sin embargo, dado que el sitio de phishing no restablecerá la contraseña, querrás capturar la contraseña actual. Para hacer esto, haga que el usuario verifique su contraseña anterior o la contraseña más reciente que pueda recordar.

Paso 3) A continuación, configure el paquete de phishing.

Paso 4) Cree un correo electrónico de apariencia legítima, libre de errores gramaticales y ortográficos, que contenga el enlace a su sitio de phishing.

Paso 5) Envía el enlace a tus objetivos.

Desafíos y mitigación:

Incluso los expertos pueden caer en ataques avanzados de spear phishing. La formación continua en concienciación es fundamental.

Método 6: Cómo hackear un Gmail Cuenta mediante el administrador de contraseñas del navegador.

Este método de Gmail El hackeo requerirá que tengas acceso físico al dispositivo que el hacker quiere infiltrar. Hay tantas cuentas diferentes a las que cualquiera tiene acceso, y puede ser un desafío mantener track de toda la información de inicio de sesión. Por lo tanto, muchos usuarios permitirán que su navegador gestione sus contraseñas.

Sin embargo, al hacerlo, facilita que otros accedan a sus cuentas. Siempre que esa persona tenga acceso físico al dispositivo, debe abrir el sitio web o la aplicación e iniciar sesión.

Los piratas informáticos también pueden acceder a la información de la contraseña real a través del administrador de contraseñas del navegador y usar esa información para iniciar sesión en otro lugar. Muchos usuarios desconocen cómo los atacantes piratean Gmail utilizando las credenciales guardadas. Para ello, deben:

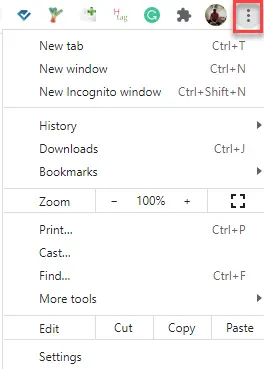

Paso 1) Abra el navegador web. En este ejemplo, usaremos Google Chrome. Haga clic en "configuración".

Paso 2) Puede acceder al administrador de contraseñas del navegador a través de la configuración del navegador a través del ícono de tres puntos en la esquina superior derecha.

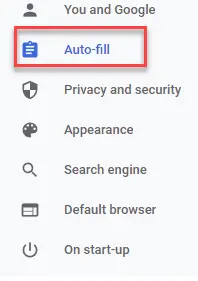

Paso 3) Elija la opción "Autocompletar" en la navegación del lado izquierdo.

Paso 4) Elija la opción "Contraseñas" en el lado derecho de la pantalla.

Paso 5) Localice la opción Gmail Inicie sesión en su cuenta y seleccione el icono del ojo para ver la contraseña.

Desafíos y mitigación:

Cualquier persona con acceso físico podría aprovecharse de las contraseñas guardadas. Utilice cerraduras biométricas y protocolos de cierre de sesión.

Método 7: Otros aspectos importantes Gmail Métodos para piratear ID de cuenta y contraseñas

Debido a la popularidad de Gmail como proveedor de servicios de correo electrónico y los beneficios de hackear una cuenta de correo electrónico, hay muchas opciones cuando se trata de hackear. Gmail cuentas. Arriba se muestran algunos de los métodos más comunes. Además, estos son otros métodos de pirateo comúnmente utilizados para Gmail cuentas.

Usando Account Hacker para hackear Gmail Cuentas

Account Hacker es un software de piratería de cuentas. Afirman que hacer que hackear contraseñas sea fácil y conveniente para los usuarios. El sitio cuenta con una interfaz fácil de usar, capacidades de jacking rápido y protección de la privacidad de sus usuarios.

Gmail es solo uno de los tipos de cuentas vulnerables a través de este software. Los piratas informáticos también pueden hackear sitios de redes sociales, otros Proveedores de servicios de correo electrónico, e incluso servicios de mensajería como Skype.

Debido a la demanda de los usuarios, Account Hacker ya está disponible para dispositivos móviles. Además de estar disponible para Windows sistemas operativos, ahora puedes hackear directamente desde tu Android o dispositivo iOS.

Para utilizar Account Hacker, simplemente necesita descargar el software o la aplicación y seguir las sencillas instrucciones en pantalla para adquirir la contraseña deseada.

Usando claves de serie Generator hackear Gmail Cuentas

Llaves serie Generator es una herramienta de piratería en línea, que no debe confundirse con los generadores de claves de serie. A diferencia de la mayoría de los otros métodos disponibles, las claves de serie Generator no es software. En cambio, esta es una herramienta en línea gratuita que no tiene nada que descargar.

Para utilizar las claves de serie Generator, simplemente abre su sitio web en tu navegador, ingresa el objetivo Gmail Ingresa tu ID de cuenta y haz clic en “¡Acepto! Continuar”. Y listo. Ellos se encargan del resto.

Usando el software Kali para hackear Gmail Cuentas

Usando Kali Software para hackear un Gmail La cuenta es más limitada que otros métodos comúnmente utilizados. Solo está disponible en Microsoft, Windows SO. Aún así, es un programa de software gratuito que no requiere suscripción ni pago de ningún tipo para su uso.

Para utilizar el software Kali, necesitará:

Paso 1) Descargue el software.

Paso 2) Ejecutar la aplicación.

Paso 3) Acepte todos los términos y condiciones y proporcione los permisos necesarios.

Paso 4) Escriba el Gmail Dirección de correo electrónico que deseas piratear.

Desafíos y mitigación:

Las pruebas no autorizadas infringen la ley. Su uso está restringido a quienes hayan firmado acuerdos de piratería ética.

¿Por qué los hackers quieren obtener tu información? Gmail contraseña?

Algunos piratas informáticos lo conocen personalmente y buscan información que usted no les proporciona activamente.

Sin embargo, hay muchas razones por las que un verdadero hacker querría acceder a su información. Gmail cuenta.

Aquí hay una razón importante para hackear el sistema de alguien. Gmail cuenta:

- Su bandeja de entrada de correo electrónico proporciona una puerta de entrada a otras aplicaciones y cuentas que brindan a los piratas informáticos información personal valiosa.

- A Gmail La cuenta suele contener gran parte de los datos confidenciales del titular.

- Hace que sea más fácil robar su identidad, acceder a sus cuentas bancarias y tarjetas de crédito, o realizar phishing para obtener otra información.

Como obtengo mi Gmail ¿Recuperar la cuenta si ha sido pirateada?

Puedes utilizar algunos métodos para recuperar un dispositivo pirateado. Gmail cuenta. Sin embargo, todas requerirán que establezca una nueva contraseña, ya que la anterior se vio comprometida.

- Utilice el número de teléfono de recuperación. Si registró un número de teléfono de recuperación con su Gmail Si su cuenta de correo electrónico se ha visto comprometida, puede utilizar este método de recuperación. Recibirá un mensaje en el número de teléfono de recuperación con un código de un solo uso.

- Puede utilizar la dirección de correo electrónico de recuperación. Si adjuntó una dirección de correo electrónico secundaria a su Gmail Si tienes una cuenta comprometida, puedes usar esa bandeja de entrada para recuperarla. Al igual que con la opción anterior, recibirás un correo electrónico a la dirección de correo electrónico de recuperación con un código de un solo uso para restablecer tu contraseña.

- Utilice las preguntas de seguridad de la cuenta. Si ninguna de las opciones anteriores está disponible, puede utilizar las preguntas de seguridad previamente configuradas para recuperar la cuenta.

- Verifica tu identidad. Si las rutas habituales del pirata informático están disponibles o están comprometidas, puede verificar su identidad para recuperar su cuenta. Deberá responder correctamente a varias preguntas personales para que este método tenga éxito.

¿Cuáles son los errores más comunes que cometen? Gmail ¿Fácil de hackear?

La mayoría de las personas son hackeadas debido a contraseñas débiles, reutilizar la misma contraseña en distintas plataformas, o caer en la trampa correos phishingOtros errores incluyen guardar contraseñas en navegadores sin una contraseña maestra, ignorar las actualizaciones de seguridad o usar redes Wi-Fi no seguras. A veces, los usuarios también descargan extensiones falsas de Chrome or Android aplicaciones que roban datos silenciosamente. Un hábito tan simple como usar una administrador de contraseñas y actualizar las credenciales regularmente puede reducir drásticamente el riesgo.

¿Cómo puedes proteger tu Gmail ¿Por haber sido hackeado?

A protege tu Gmail ,, Empezar con contraseñas fuertes y únicas y habilitar autenticación de dos factores (2FA)Evite usar redes Wi-Fi públicas o dispositivos compartidos para iniciar sesión. Revise periódicamente su cuenta. Revisión de seguridad de Google para comprobar si tu cuenta presenta actividad inusual. Ten cuidado con los correos electrónicos que solicitan credenciales, incluso si parecen oficiales. Verifica siempre al remitente y evita hacer clic en enlaces sospechosos. Por último, revisa la Sección “Dispositivos” en tu cuenta de Google para detectar inicios de sesión desconocidos y cerrarlos inmediatamente.

Preguntas Frecuentes

Conclusión

Después de revisar cómo Gmail puedo ser comprometido, me doy cuenta de que la mayoría de las brechas tracVolvemos a los hábitos descuidados, no a la piratería informática sofisticada. Spokeo Me ayuda a verificar remitentes sospechosos y detectar perfiles falsos antes de que surjan problemas. Esto refuerza una verdad que he visto repetidamente: la ciberseguridad comienza con la responsabilidad personal. El artículo destaca los riesgos, pero la concientización transforma esos riesgos en control. Creo que el enfoque más inteligente es aprender a predecir y prevenir en lugar de reparar. Cada acción en línea fortalece o debilita nuestra defensa. La concientización, no la ansiedad, debe guiar cada paso digital que damos.

Acceso MailCaja de hackers

Hack Gmail Cuenta de Google