Como quebrar a senha WiFi (hackear rede Wi-Fi)

⚡ Resumo Inteligente

Quebrar senhas de Wi-Fi revela como as redes sem fio ficam vulneráveis devido à criptografia fraca e à autenticação falha. Esta visão geral explica como funcionam os protocolos WEP, WPA e WPA2, as ferramentas utilizadas por invasores e os controles que os administradores devem implementar para mitigar o acesso não autorizado às redes sem fio.

As redes sem fio são acessíveis a qualquer pessoa dentro do raio de transmissão do roteador. Isso as torna vulneráveis a ataques. Pontos de acesso Wi-Fi estão disponíveis em locais públicos como aeroportos, restaurantes e parques. Neste tutorial, apresentaremos técnicas comuns usadas para explorar as vulnerabilidades nas implementações de segurança de redes sem fio. Também veremos contramedidas que você pode implementar para se proteger contra esses ataques.

O que é uma rede sem fio?

Uma rede sem fio utiliza ondas de rádio para interligar computadores e outros dispositivos. A implementação é feita na Camada 1 (a camada física) do modelo OSI. Como esses sinais se propagam pelo ar, qualquer receptor sintonizado na frequência correta e dentro do alcance pode captá-los, razão pela qual a autenticação e a criptografia são essenciais.

Como acessar uma rede sem fio?

Você precisará de um dispositivo com conexão sem fio, como um laptop, tablet ou smartphone, e deve estar dentro do alcance de um ponto de acesso Wi-Fi. A maioria dos dispositivos exibe uma lista de redes disponíveis quando o Wi-Fi está ativado. Se a rede estiver aberta, basta tocar em Conectar. Se estiver protegida por senha, você precisará da senha para acessar.

Autenticação de rede sem fio

Como uma rede sem fio é acessível a qualquer pessoa com um dispositivo habilitado para Wi-Fi, a maioria das redes é protegida por senha. Abaixo estão as técnicas de autenticação mais comumente usadas.

WEP

WEP é a sigla para Wired Equivalent Privacy (Privacidade Equivalente à Rede Cabeada). Foi desenvolvido em 1997 para os padrões IEEE 802.11 WLAN com o objetivo de fornecer privacidade equivalente à das redes cabeadas. O WEP criptografa dados. transmittransmitido pela rede para protegê-la de espionagempingNo entanto, o WEP foi oficialmente descontinuado pelo IEEE em 2004 devido a sérias fragilidades criptográficas.

Autenticação WEP

O WEP suporta dois métodos de autenticação:

- Autenticação de Sistema Aberto (OSA) – Concede acesso a qualquer estação que solicite autenticação com base na política de acesso configurada, sem verificar um segredo compartilhado.

- Autenticação por chave compartilhada (SKA) – Envia um desafio criptografado para a estação, solicitando acesso. A estação criptografa o desafio com sua chave e responde. Se o valor corresponder ao que o ponto de acesso espera, o acesso é concedido.

Fraqueza WEP

O WEP possui falhas de projeto significativas que um atacante pode explorar:

- A verificação de integridade do pacote utiliza a Verificação de Redundância Cíclica (CRC32), que pode ser comprometida pela captura de pelo menos dois pacotes. Os atacantes podem modificar bits no fluxo criptografado e no checksum para que o pacote seja aceito pelo sistema de autenticação.

- O WEP utiliza a cifra de fluxo RC4 com um valor de inicialização (IV) e uma chave secreta. O IV possui apenas 24 bits, enquanto a chave secreta tem 40 ou 104 bits. A chave curta torna viável o ataque de força bruta.

- Combinações de IV fracas não criptografam suficientemente, tornando-as vulneráveis a ataques estatísticos como o ataque FMS.

- Como o WEP é baseado em senhas, ele é vulnerável a ataques de dicionário.

- A gestão de chaves é mal implementada; o WEP não possui um sistema centralizado de gestão de chaves.

- Os valores de inicialização podem ser reutilizados na mesma sessão.

Devido a essas falhas, o WEP foi descontinuado em favor do WPA, WPA2 e WPA3.

WPA

WPA é a sigla para Wi-Fi Protected Access (Acesso Protegido por Wi-Fi). É um protocolo de segurança desenvolvido pela Wi-Fi Alliance em 2003 em resposta às vulnerabilidades encontradas no WEP. O WPA utiliza valores de inicialização maiores, de 48 bits (em vez de 24 bits no WEP), e introduz chaves temporais por meio do TKIP para rotacionar a chave de criptografia por pacote.

Fraquezas do WPA

- O sistema de prevenção de colisões pode falhar sob condições específicas.

- É vulnerável a ataques de negação de serviço que forçam a desautenticação.

- Chaves pré-compartilhadas usam senhas; senhas fracas são vulneráveis a ataques de dicionário e de força bruta.

WPA2 e WPA3: Padrões modernos de segurança Wi-Fi

O WPA2 substituiu o WPA original em 2004 e introduziu o AES com CCMP, oferecendo proteção de confidencialidade e integridade muito mais robusta. O WPA2-Pessoal utiliza uma chave pré-compartilhada, enquanto o WPA2-Empresarial utiliza o protocolo 802.1X com um servidor RADIUS para credenciais por usuário.

O WPA3, lançado em 2018, corrige as fragilidades remanescentes do WPA2. Ele substitui o handshake de quatro vias pela Autenticação Simultânea de Iguais (SAE), que resiste a ataques de dicionário offline. O WPA3 também habilita o sigilo de encaminhamento e exige Quadros de Gerenciamento Protegidos (PMFs).

| Padrão | Ano | Criptografia | Troca de chaves | Status |

|---|---|---|---|---|

| WEP | 1997 | RC4 | Chave estática | Obsoleto |

| WPA | 2003 | RC4 + TKIP | PSK | Obsoleto |

| WPA2 | 2004 | AES-CCMP | PSK / 802.1X | Amplamente utilizado |

| WPA3 | 2018 | AES-GCMP | SAE / 802.1X | Recomendado até |

Tipos de Ataque Geral

Antes de explorar fluxos de trabalho específicos de quebra de segurança, é importante entender as categorias de ataque subjacentes nas quais os adversários de redes sem fio se baseiam:

- Cheirando – Interceptando pacotes tal como são transmittransmitidos pelo ar. Os quadros capturados podem ser decodificados com ferramentas como... Cain & Abel or Wireshark.

- Ataque do homem no meio (MITM) – Ouvir escondidoping em uma sessão, retransmitindo ou alterando o tráfego entre a vítima e o ponto de acesso.

- Ataque de Negação de Serviço (DoS) – Inundar ou desautenticar clientes legítimos. Utilitários como o FataJack eram historicamente usados para esse propósito.

Como quebrar redes WiFi (sem fio)

Quebra WEP

A quebra de segurança é o processo de explorar vulnerabilidades em redes sem fio para obter acesso não autorizado. A quebra de segurança WEP tem como alvo redes que ainda utilizam o protocolo WEP e se divide em duas categorias:

- Craqueamento passivo – Não há efeito no tráfego de rede até que a chave WEP seja recuperada. É difícil de detectar.

- Cracking ativo – Injeta pacotes, aumentando a carga da rede. Mais fácil de detectar, porém mais eficaz e rápido.

Como hackear a senha do WiFi

Neste cenário prático, vamos recuperar uma credencial sem fio de um Windows Máquina usando Cain and Abel, um utilitário legado de teste de penetração. O Cain and Abel não recebe manutenção oficial desde 2014; ele é mostrado aqui para fins educacionais e funciona melhor em máquinas mais antigas. Windows Lançamentos.

Decodificando senhas de rede sem fio armazenadas em Windows

Passo 1) Baixe a ferramenta Caim e Abel.

Instale Cain & Abel A partir de um arquivo confiável, inicie o aplicativo.

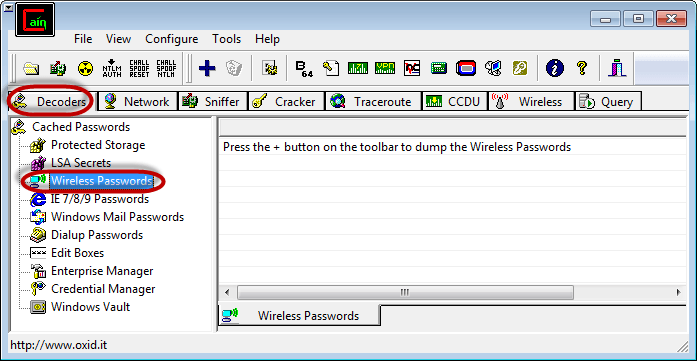

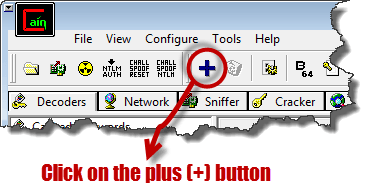

Passo 2) Selecione a aba Decodificadores e escolha Senhas sem fio.

Selecione a aba Decodificadores, clique em Senhas sem fio na navegação à esquerda e clique no botão de mais (+) para procurar credenciais armazenadas.

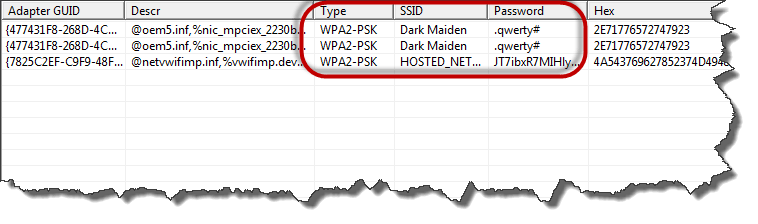

Passo 3) RevVeja as senhas recuperadas.

Se o host já tiver se conectado a uma rede sem fio segura anteriormente, o programa Cain and Abel exibirá resultados semelhantes aos mostrados abaixo.

Passo 4) Capture o SSID, o tipo de criptografia e a senha.

O decodificador mostra o tipo de criptografia, o SSID e a senha em texto simples utilizada, que é o que um invasor exportaria para ataques subsequentes.

Como hackear a senha do WiFi usando ferramentas de hacker (cracking WEP)

Os testadores de penetração utilizam diversas ferramentas para auditar redes protegidas por WEP:

- Aircrack-ng – Analisador de rede e decodificador de WEP/WPA: https://www.aircrack-ng.org/.

- WEPCrack – Programa de código aberto para recuperação de chaves WEP 802.11 que implementa o ataque FMS: https://wepcrack.sourceforge.net/.

- Kismet – Detecta redes sem fio visíveis e ocultas, analisa pacotes e sinaliza intrusões: https://www.kismetwireless.net/.

- WebDecrypt – Utiliza ataques de dicionário ativo para quebrar chaves WEP: https://wepdecrypt.sourceforge.net/.

Quebra de WPA

O WPA utiliza uma chave pré-compartilhada de 256 bits derivada da senha. Senhas curtas ou comuns são vulneráveis a ataques de dicionário e buscas em tabelas rainbow. Ferramentas comuns incluem:

- CoWPAtty – Ataques de força bruta e de dicionário contra chaves pré-compartilhadas WPA. Incluído em Kali Linux.

- Cain & Abel – Decodifica arquivos de captura de sniffers como Wireshark, que podem conter quadros WEP ou WPA-PSK: https://www.softpedia.com/get/Security/Decrypting-Decoding/Cain-and-Abel.shtml.

Quebrando chaves WEP/WPA de rede sem fio

É possível quebrar as chaves WEP e WPA para obter acesso a uma rede sem fio. O sucesso depende do software, do hardware compatível, da paciência e do nível de atividade dos usuários da rede alvo. transmitdados de ting.

Kali Linux é o sucessor moderno de BackTrack (aposentado em 2013). Baseado no Debian, o Kali vem com uma coleção selecionada de ferramentas de segurança, incluindo:

- Metasploit

- Wireshark

- Aircrack-ng

- nmap

- Ophcrack

No mínimo, para quebrar chaves sem fio é necessário:

- Adaptador sem fio com suporte para injeção de pacotes (como um Alfa AWUS036ACH).

- Kali Linux: https://www.kali.org/get-kali/.

- Proximidade ao alvo – Usuários ativos aumentam suas chances de coletar pacotes utilizáveis.

- Conhecimento Linux e familiaridade com Aircrack- Scripts ng.

- Paciência – A recuperação pode levar de minutos a várias horas, dependendo da complexidade da senha.

Como proteger vazamentos de Wi-Fi

Para reduzir a exposição da rede sem fio, as organizações devem adotar os seguintes controles:

- Altere a senha de administrador padrão e o SSID que acompanham o hardware.

- Ative a autenticação mais forte disponível, dando preferência ao WPA3 e utilizando o WPA2 como alternativa para clientes mais antigos.

- Restrinja o acesso permitindo apenas endereços MAC registrados (uma camada de segurança, não um controle primário).

- Utilize chaves WPA-PSK robustas que combinem símbolos, números e letras maiúsculas e minúsculas para resistir a ataques de dicionário e de força bruta.

- Implante firewalls e segmentação de rede para limitar a movimentação lateral após qualquer associação não autorizada.

- Desative o WPS e atualize o firmware do roteador regularmente para corrigir vulnerabilidades conhecidas.

Como a IA aprimora a segurança da rede Wi-Fi e a detecção de ataques

A inteligência artificial tornou-se uma camada prática nas defesas modernas de Wi-Fi. Como as redes sem fio geram enormes volumes de telemetria a partir de eventos de associação, solicitações de sondagem e fluxos de tráfego, os modelos de IA detectam comportamentos hostis muito mais rapidamente do que o monitoramento baseado em regras. Os administradores agora contam com plataformas assistidas por IA para complementar os sistemas de detecção de intrusão e reduzir o tempo médio de resposta.

Eis como a IA fortalece os programas de segurança sem fio:

- Detecção de anomalia: Os modelos não supervisionados aprendem uma linha de base do comportamento normal (padrões de roaming, volume de dados, combinação de protocolos) e sinalizam ataques de desautenticação, pontos de acesso não autorizados ou falsificação de identidade (ou personificação de gêmeo malicioso).

- Autenticação comportamental: A IA correlaciona impressões digitais do dispositivo, intensidade do sinal e horário de uso para confirmar se um cliente é o usuário legítimo e não um invasor com credenciais roubadas.

- Auditorias automatizadas de senhas: Os modelos generativos preveem senhas escolhidas por humanos, permitindo que as equipes de segurança ofensiva executem ataques de dicionário mais inteligentes, de modo que as chaves fracas sejam descartadas antes que os criminosos as encontrem.

- Triagem de ameaças em tempo real: As plataformas SIEM enviam eventos sem fio para classificadores que avaliam o risco, agrupam alertas e suprimem ruídos que sobrecarregariam os analistas.

- Resposta Adaptativa: O controle de acesso à rede baseado em IA pode isolar um endpoint suspeito, exigir reautenticação ou direcioná-lo automaticamente para uma VLAN restrita.

Os atacantes também aplicam IA para identificar dispositivos por meio de impressões digitais, acelerar a quebra de autenticação e criar páginas de phishing convincentes em portais cativos. Combine o monitoramento com IA, WPA3, senhas fortes e aplicação rigorosa de patches para que a defesa automatizada acompanhe o ritmo do ataque automatizado.