Como hackear um servidor (Web)

Hacking de servidor web

Um servidor Web é um programa de computador ou um computador que executa o aplicativo. É a principal característica de aceitar solicitações HTTP de clientes e entregar páginas da web e, em seguida, enviar respostas HTTP. Também pode ser determinado como um programa de máquina virtual. Este tipo de entrega consiste em documentos HTML ou conteúdo adicional como folhas de estilo e JavaRoteiro.

Os clientes costumam recorrer à internet para obter informações e comprar produtos e serviços. Para esse fim, a maioria das organizações possui sites. A maioria dos sites armazena informações valiosas, como números de cartão de crédito, endereço de e-mail e senhas, etc.. Isso os tornou alvos de invasores. Sites desfigurados também podem ser usados para comunicar ideologias religiosas ou políticas, etc.

Neste tutorial, apresentaremos técnicas de hacking de servidores web e como você pode proteger os servidores contra tais ataques.

Como hackear um servidor web

Neste cenário prático, veremos a anatomia de um ataque a um servidor web. Vamos assumir que estamos almejando www.techpanda.org. Na verdade, não vamos invadir isso, pois isso é ilegal. Usaremos o domínio apenas para fins educacionais.

Etapa 1) O que precisaremos

- Um alvo www.techpanda.org

- Mecanismo de pesquisa do Bing

- Ferramentas de injeção SQL

- PHP Shell, usaremos dk shell http://sourceforge.net/projects/icfdkshell/

Etapa 2) Coleta de informações

Precisaremos obter o endereço IP do nosso alvo e encontrar outros sites que compartilhem o mesmo endereço IP.

Usaremos uma ferramenta on-line para encontrar o endereço IP do alvo e outros sites que compartilham o endereço IP

- Digite o URL https://www.yougetsignal.com/tools/web-sites-on-web-server/ no seu navegador

- Entrar www.techpanda.org como o alvo

- Clique no botão Verificar

- Você obterá os seguintes resultados

Com base nos resultados acima, o Endereço IP da meta é 69.195.124.112

Também descobrimos que existem 403 domínios no mesmo servidor web.

Nosso próximo passo é verificar os outros sites em busca de SQL vulnerabilidades de injeção. Nota: se pudermos encontrar um SQL vulnerável no alvo, então o exploraremos diretamente, sem considerar outros sites.

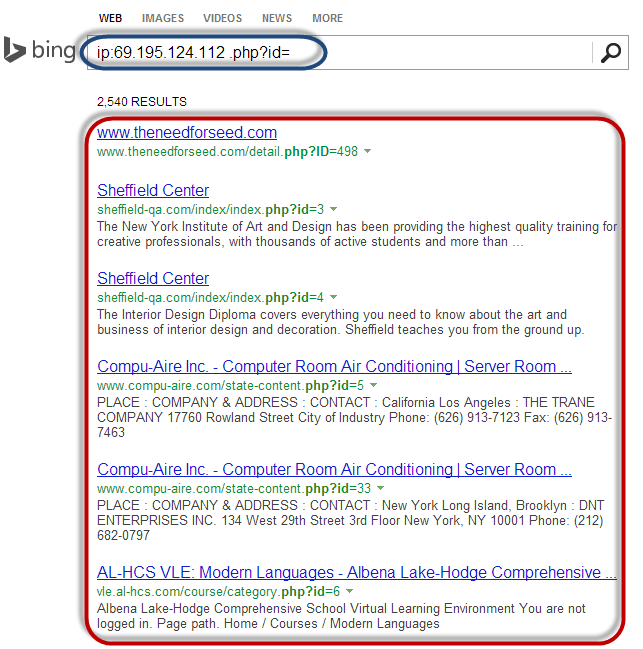

- Digite o URL www.bing.com em seu navegador. Isso só funcionará com o Bing, portanto, não use outros mecanismos de pesquisa, como Google ou Yahoo.

- Insira a seguinte consulta de pesquisa

ip:69.195.124.112.php?id=

AQUI,

- “ip:69.195.124.112” limita a pesquisa a todos os sites hospedados no servidor web com endereço IP 69.195.124.112

- “.php?id=” pesquisa por variáveis GET de URL usou parâmetros para instruções SQL.

Você obterá os seguintes resultados

Como você pode ver nos resultados acima, todos os sites que usam variáveis GET como parâmetros para injeção de SQL foram listados.

A próxima etapa lógica seria verificar os sites listados em busca de vulnerabilidades de injeção de SQL. Você pode fazer isso usando injeção manual de SQL ou usar as ferramentas listadas neste artigo em Injeção de SQL.

Etapa 3) Carregando o shell PHP

Não verificaremos nenhum dos sites listados, pois isso é ilegal. Vamos supor que conseguimos fazer login em um deles. Você terá que fazer upload do shell PHP que você baixou http://sourceforge.net/projects/icfdkshell/

- Abra o URL onde você carregou o arquivo dk.php.

- Você obterá a seguinte janela

- Clicar no URL do link simbólico lhe dará acesso aos arquivos no domínio de destino.

Depois de ter acesso aos arquivos, você pode obter credenciais de login no banco de dados e fazer o que quiser, como desfigurar, baixar dados como e-mails, etc.

Vulnerabilidades do servidor web

Um servidor web é um programa que armazena arquivos (geralmente páginas web) e os torna acessíveis através da rede ou da internet. Um servidor web requer hardware e software. Os invasores geralmente têm como alvo as explorações do software para obter entrada autorizada no servidor. Vejamos algumas das vulnerabilidades comuns das quais os invasores se aproveitam.

- Configurações padrão – Essas configurações, como ID de usuário e senhas padrão, podem ser facilmente adivinhadas pelos invasores. As configurações padrão também podem permitir a execução de determinadas tarefas, como a execução de comandos no servidor, que podem ser explorados.

- Configuração incorreta de sistemas operacionais e redes – certas configurações, como permitir que usuários executem comandos no servidor, podem ser perigosas se o usuário não tiver uma senha correta.

- Bugs no sistema operacional e servidores web – bugs descobertos no sistema operacional ou no software do servidor web também podem ser explorados para obter acesso não autorizado ao sistema.

Além das vulnerabilidades do servidor web mencionadas acima, o seguinte também pode levar ao acesso não autorizado

- Falta de política e procedimentos de segurança– a falta de uma política e de procedimentos de segurança, como a atualização do software antivírus, a correção do sistema operacional e do software do servidor web, podem criar brechas de segurança para os invasores.

Tipos de servidores web

A seguir está uma lista dos servidores web comuns

- apache – Este é o servidor web comumente usado na internet. É multiplataforma, mas geralmente é instalado no Linux. Maioria PHP sites estão hospedados em apache Servidores.

- Internet Information Services (IIS) – É desenvolvido por Microsoft. Corre em Windows e é o segundo servidor web mais utilizado na internet. A maioria dos sites asp e aspx estão hospedados em Servidores IIS.

- Apache Tomcat - A maioria Java páginas do servidor (JSP) os sites são hospedados neste tipo de servidor web.

- Outros servidores web – Isso inclui o servidor Web da Novell e IBMServidores Lotus Domino.

Tipos de ataques contra servidores Web

Ataques de passagem de diretório – Este tipo de ataque explora bugs no servidor web para obter acesso não autorizado a arquivos e pastas que não são de domínio público. Depois que o invasor obtiver acesso, ele poderá baixar informações confidenciais, executar comandos no servidor ou instalar software malicioso.

- Ataques de negação de serviço – Com este tipo de ataque, o servidor web pode travar ou ficar indisponível para usuários legítimos.

- Sequestro de sistema de nomes de domínio – Com esse tipo de invasor, as configurações de DNS são alteradas para apontar para o servidor web do invasor. Todo o tráfego que deveria ser enviado ao servidor web é redirecionado para o servidor errado.

- Cheirando – Dados não criptografados enviados pela rede podem ser interceptados e usados para obter acesso não autorizado ao servidor web.

- Phishing – Com esse tipo de ataque, o ataque se faz passar pelos sites e direciona o tráfego para o site falso. Usuários desavisados podem ser induzidos a enviar dados confidenciais, como detalhes de login, números de cartão de crédito, etc.

- Pharming – Com esse tipo de ataque, o invasor compromete os servidores do Sistema de Nomes de Domínio (DNS) ou o computador do usuário para que o tráfego seja direcionado para um site malicioso.

- Defacement – Com esse tipo de ataque, o invasor substitui o site da organização por uma página diferente que contém o nome do hacker, imagens e pode incluir música de fundo e mensagens.

Efeitos de ataques bem-sucedidos

- A reputação de uma organização pode ser arruinada se o invasor editar o conteúdo do site e incluir informações maliciosas ou links para um site pornográfico

- O servidor web pode ser usado para instalar software malicioso sobre os usuários que visitam o site comprometido. O software malicioso baixado no computador do visitante pode ser um vírus, troiano ou software de botnet, etc.

- Dados de usuários comprometidos podem ser usados para atividades fraudulentas o que pode levar a perdas comerciais ou ações judiciais por parte dos usuários que confiaram seus dados à organização

Melhores ferramentas de ataque ao servidor web

Algumas das ferramentas comuns de ataque a servidores web incluem;

- Metasploit – this is an open source tool for developing, testing and using exploit code. It can be used to discover vulnerabilities in web servers and write exploits that can be used to compromise the server.

- Pacote M – esta é uma ferramenta de exploração da web. Foi escrito em PHP e é apoiado por MySQL como mecanismo de banco de dados. Depois que um servidor web é comprometido usando o MPack, todo o tráfego direcionado a ele é redirecionado para sites de download maliciosos.

- Zeus – esta ferramenta pode ser usada para transformar um computador comprometido em um bot ou zumbi. Um bot é um computador comprometido usado para realizar ataques baseados na Internet. Uma botnet é uma coleção de computadores comprometidos. O botnet pode então ser usado em um ataque de negação de serviço ou no envio de e-mails de spam.

- Neodivisão – esta ferramenta pode ser usada para instalar programas, excluir programas, replicá-los, etc.

Como evitar ataques ao servidor Web

Uma organização pode adotar a seguinte política para se proteger contra ataques a servidores web.

- Gerenciamento de patches– isso envolve a instalação de patches para ajudar a proteger o servidor. Um patch é uma atualização que corrige um bug no software. Os patches podem ser aplicados no sistema operativo e o sistema do servidor web.

- Instalação e configuração seguras do sistema operativo

- Instalação e configuração seguras do software de servidor web

- Sistema de verificação de vulnerabilidades– incluem ferramentas como Snort, NMap, Acesso ao scanner agora fácil (SANE)

- firewalls pode ser usado para parar simples Ataques DoS bloqueando todo o tráfego proveniente dos endereços IP de origem identificados do invasor.

- antivirus software pode ser usado para remover software malicioso no servidor

- Desativando administração remota

- Contas padrão e contas não utilizadas do sistema

- Portas e configurações padrão (como FTP na porta 21) deve ser alterado para porta e configurações personalizadas (porta FTP em 5069)

Resumo

- Servidor Web armazenam informações valiosas e são acessíveis ao domínio público. Isso os torna alvos de invasores.

- Os servidores web comumente usados incluem Apache e Internet Information Service IIS

- Ataques contra servidores web aproveitam bugs e configurações incorretas no sistema operacional, servidores web e redes

- Ferramentas populares de hacking de servidor web incluem Neosploit, MPack e ZeuS.

- Uma boa política de segurança pode reduzir as chances de ser atacado