Kali Linux Tutorial para iniciantes: o que é, como instalar e usar

O que é a Kali Linux?

Kali Linux é uma distribuição Linux de segurança derivada do Debian e projetada especificamente para perícia forense computacional e testes de penetração avançados. Foi desenvolvida através da reescrita do BackTracPor Mati Aharoni e Devon Kearns da Offensive Security. Kali Linux contém centenas de ferramentas bem projetadas para diversas tarefas de segurança da informação, como testes de penetração, pesquisa de segurança, computação forense e engenharia reversa.

VoltarTrack era a sua segurança da informação anterior. Operasistema. A primeira iteração de Kali Linux O Kali 1.0.0 foi lançado em março de 2013. A Offensive Security atualmente financia e oferece suporte ao Kalin Linux. Se você visitasse o site de Kali hoje (www.kali.org), você veria um banner grande dizendo: “Nossa distribuição de testes de penetração mais avançada de todos os tempos”. Uma afirmação muito ousada que ironicamente ainda não foi refutada.

Kali Linux tem mais de 600 aplicativos de teste de penetração pré-instalados para descobrir. Cada programa com sua flexibilidade e caso de uso únicos. Kali Linux faz um excelente trabalho separando esses utilitários úteis nas seguintes categorias:

- Coleta de informações

- Análise de Vulnerabilidade

- Ataques sem fio

- Aplicativos da web

- Ferramentas de exploração

- Teste de estresse

- Ferramentas forenses

- Sniffing e spoofing

- Ataques de senha

- Mantendo o acesso

- RevErse Engenharia

- Ferramentas de relatório

- Hacking de hardware

Quem usa Kali Linux e porque?

Kali Linux é realmente um sistema operacional único, pois é uma das poucas plataformas usadas abertamente tanto por mocinhos quanto por bandidos. Administradores de segurança e hackers Black Hat usam esse sistema operacional extensivamente. Um para detectar e prevenir violações de segurança e outro para identificar e possivelmente explorar violações de segurança. A quantidade de ferramentas configuradas e pré-instaladas no sistema operacional, faz Kali Linux o canivete suíço na caixa de ferramentas de qualquer profissional de segurança.

Profissionais que utilizam Kali Linux

- Administradores de segurança – Os administradores de segurança são responsáveis por proteger as informações e dados de sua instituição. Eles usam Kali Linux para revisar seu(s) ambiente(s) e garantir que não haja vulnerabilidades facilmente detectáveis.

- Administradores de rede – Os administradores de rede são responsáveis por manter uma rede eficiente e segura. Eles usam Kali Linux para auditar sua rede. Por exemplo, Kali Linux tem a capacidade de detectar pontos de acesso não autorizados.

- Network ArchiTectos – Rede Archiprotetores, são responsáveis por projetar ambientes de rede seguros. Eles utilizam Kali Linux para auditar seus projetos iniciais e garantir que nada foi esquecido ou configurado incorretamente.

- Pen Testers – Pen Testers, utilizam Kali Linux auditar ambientes e realizar reconhecimento em ambientes corporativos para os quais foram contratados para revisar.

- CISO – CISO ou Diretores de Segurança da Informação, use Kali Linux para auditar internamente seu ambiente e descobrir se novos aplicativos ou configurações fraudulentas foram implementados.

- Engenheiros Forenses – Kali Linux possui um “Modo Forense”, que permite que um Engenheiro Forense realize descoberta e recuperação de dados em alguns casos.

- White Hat Hackers – White Hat Hackers, semelhantes aos Pen Testers usam Kali Linux auditar e descobrir vulnerabilidades que possam estar presentes em um ambiente.

- Black Hat Hackers – Black Hat Hackers, utilizam Kali Linux para descobrir e explorar vulnerabilidades. Kali Linux também possui vários aplicativos de engenharia social, que podem ser utilizados por um Black Hat Hacker para comprometer uma organização ou indivíduo.

- Gray Hat Hackers – Gray Hat Hackers, ficam entre os White Hat Hackers e os Black Hat Hackers. Eles irão utilizar Kali Linux nos mesmos métodos que os dois listados acima.

- Entusiasta de Computadores – Entusiasta de Computadores é um termo bastante genérico, mas qualquer pessoa interessada em aprender mais sobre redes ou computadores em geral pode usar Kali Linux para saber mais sobre tecnologia da informação, redes e vulnerabilidades comuns.

Kali Linux Métodos de Instalação

Kali Linux pode ser instalado usando os seguintes métodos:

Maneiras de correr Kali Linux:

- Diretamente em um PC, laptop – utilizando uma imagem Kali ISO, Kali Linux pode ser instalado diretamente em um PC ou laptop. Este método é melhor se você tiver um PC sobressalente e estiver familiarizado com Kali Linux. Além disso, se você planeja ou faz algum teste de ponto de acesso, a instalação Kali Linux diretamente em um laptop habilitado para Wi-Fi é recomendado.

- Virtualizado (VMware, Hyper-V, Oracle VirtualBox, Citrix) – Kali Linux suporta os hipervisores mais conhecidos e pode ser facilmente incluído nos mais populares. Imagens pré-configuradas estão disponíveis para download em https://www.kali.org/, ou um ISO pode ser usado para instalar manualmente o sistema operacional no hipervisor preferido.

- Nuvem (Amazon AWS, e Microsoft Azure) – Dada a popularidade de Kali Linux, tanto AWS quanto Azure fornecer imagens para Kali Linux.

- Disco de inicialização USB – Utilizando Kali LinuxISO, um disco de inicialização pode ser criado para executar Kali Linux em uma máquina sem realmente instalá-la ou para fins forenses.

- Windows 10 (aplicativo) – Kali Linux agora pode ser executado nativamente Windows 10, através da linha de comando. Nem todos os recursos funcionam ainda, pois ainda está em modo beta.

- Mac (inicialização dupla ou única) – Kali Linux pode ser instalado no Mac, como sistema operacional secundário ou primário. Parallels ou a funcionalidade de inicialização do Mac pode ser utilizada para definir esta configuração.

Como Instalar Kali Linux usando Virtual Box

Aqui está um processo passo a passo sobre como instalar Kali Linux usando Virtual Box e como usar Kali Linux:

O método mais fácil e provavelmente o mais utilizado é instalar Kali Linux e executá-lo de Oracle'S VirtualBox.

Este método permite que você continue a usar seu hardware existente enquanto experimenta os recursos enriquecidos Kali Linux em um ambiente completamente isolado. Melhor de tudo tudo é grátis. Ambos Kali Linux e Oracle VirtualBox são de uso gratuito. Esse Kali Linux tutorial pressupõe que você já tenha instalado Oracle'S VirtualBox em seu sistema e habilitou a virtualização de 64 bits por meio do BIOS.

Passo 1) Acesse https://www.kali.org/downloads/

Isto irá baixar uma imagem OVA, que pode ser importada para VirtualBox

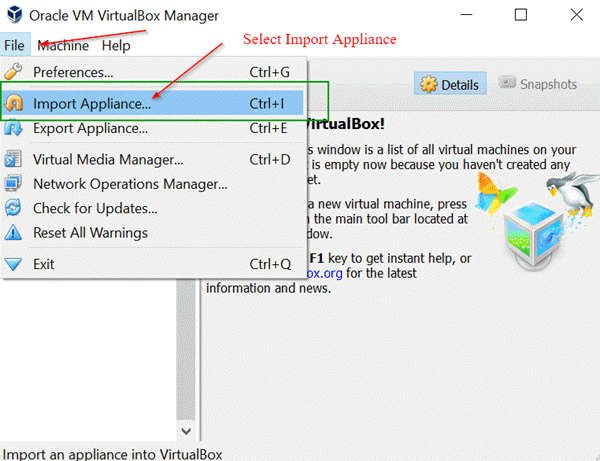

Passo 2) Abra o Oracle VirtualBox Aplicativo e, no menu Arquivo, selecione Importar dispositivo

Menu Arquivo -> Importar Dispositivo

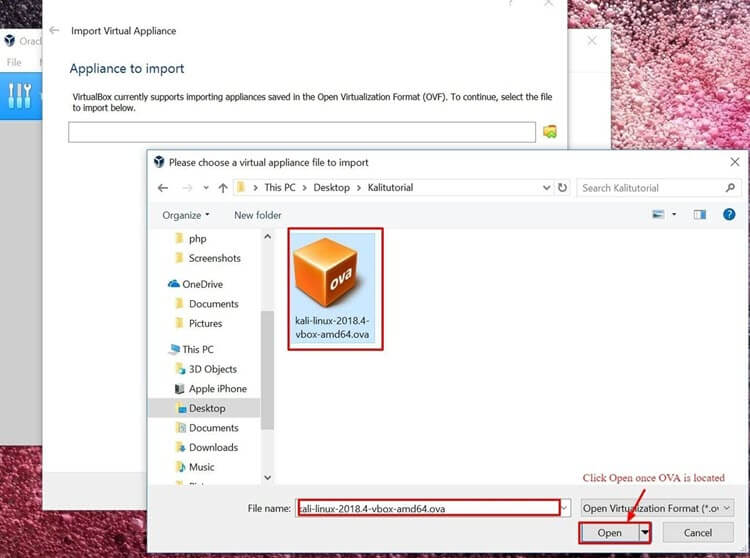

Passo 3) Na tela seguinte “Aparelho para Importar” Navegue até o local do arquivo OVA baixado e clique em Abra

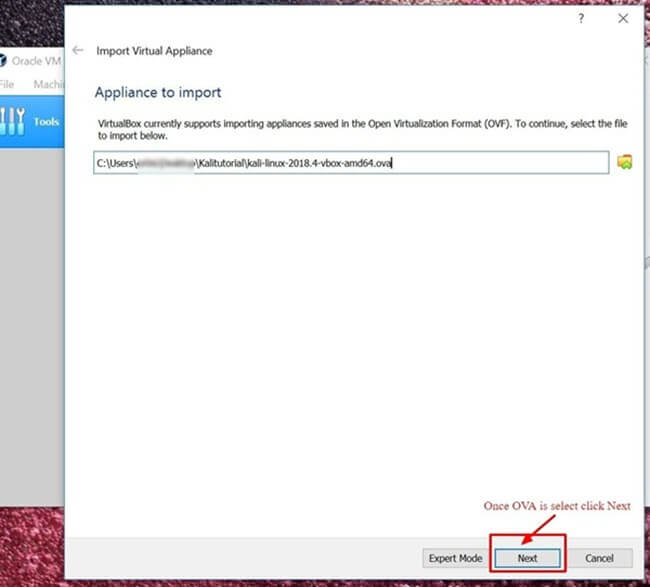

Passo 4) Depois de clicar Abra, você será levado de volta ao “Dispositivo para Importar”basta clicar Seguinte

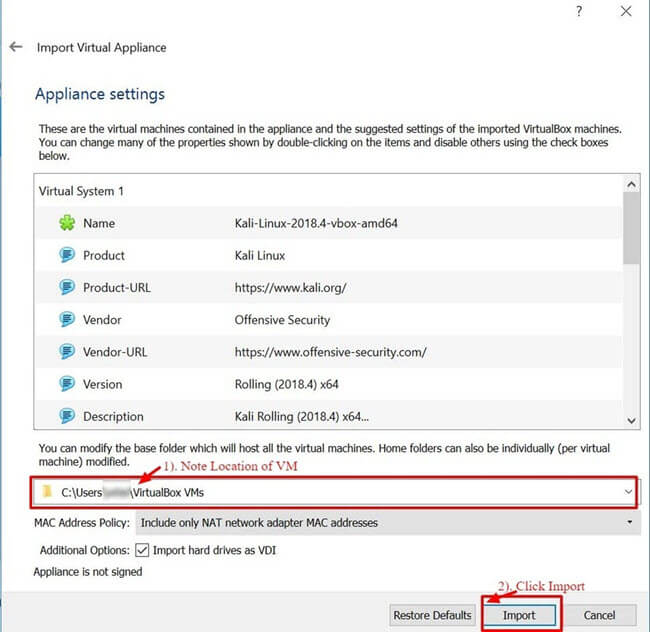

Passo 5) A seguinte tela “Configurações do aparelho”Exibe um resumo das configurações do sistema, deixar as configurações padrão é bom. Conforme mostrado na captura de tela abaixo, anote onde a máquina virtual está localizada e clique em Importar.

Passo 6) VirtualBox agora importará o Kali Linux Aparelho OVA. Esse processo pode levar de 5 a 10 minutos para ser concluído.

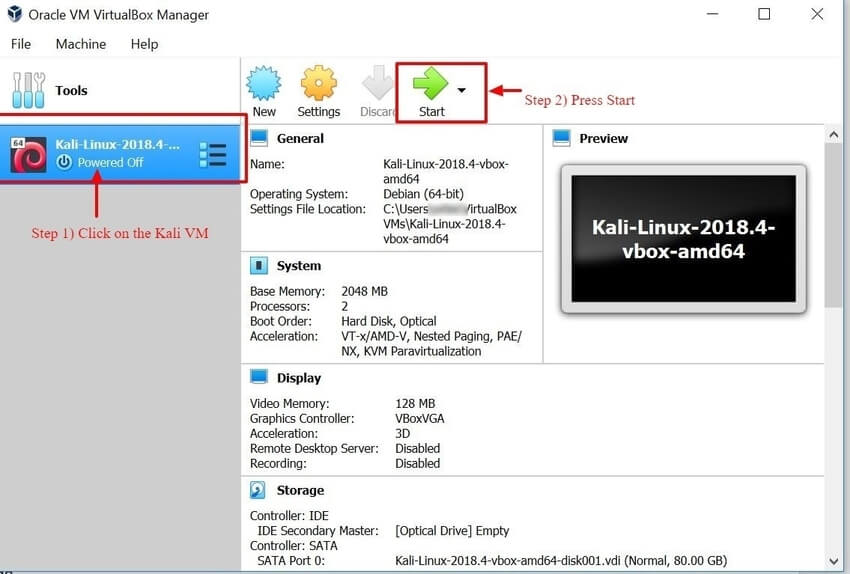

Passo 7) Parabéns, Kali Linux foi instalado com sucesso em VirtualBox. Agora você deve ver o Kali Linux VM no VirtualBox Console. A seguir, daremos uma olhada Kali Linux e algumas etapas iniciais a serem executadas.

Passo 8) Clique no Kali Linux VM dentro do VirtualBox Painel e clique Começar, isso irá inicializar o Kali Linux Operasistema.

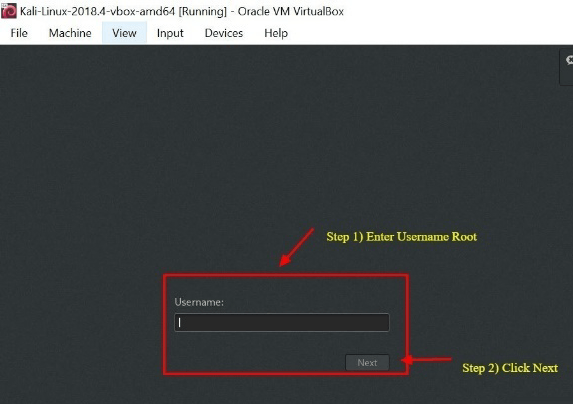

Passo 9) Na tela de login, digite “Raiz”como nome de usuário e clique em Seguinte.

Passo 10) Conforme mencionado anteriormente, digite “toor” como senha e clique em signin.

Você agora estará presente com o Kali Linux Área de Trabalho GUI. Parabéns, você fez login com sucesso Kali Linux.

Começando com Kali Linux GUI

O Kali Desktop tem algumas guias que você deve inicialmente anotar e se familiarizar. Guia Aplicativos, Guia Locais e a guia Kali Linux Doca.

Guia Aplicativos – Fornece uma lista suspensa gráfica de todos os aplicativos e ferramentas pré-instalados no Kali Linux. Revobservando o Guia Aplicativos é uma ótima maneira de se familiarizar com os recursos enriquecidos Kali Linux Operasistema. Duas aplicações que discutiremos neste Kali Linux tutorial são Nmap e Metasploit. Os aplicativos são colocados em diferentes categorias, o que torna a busca por um aplicativo muito mais fácil.

Acessando aplicativos

Passo 1) Clique na guia Aplicativos

Passo 2) Navegue até a categoria específica que você está interessado em explorar

Passo 3) Clique no aplicativo que você deseja iniciar.

Guia Locais – Semelhante a qualquer outra GUI Operasistema de configuração, como Windows ou Mac, o acesso fácil às suas pastas, imagens e meus documentos é um componente essencial. Locais on Kali Linux fornece aquela acessibilidade que é vital para qualquer Sistema Operacional. Por padrão, o Locais menu tem as seguintes guias, Home, Desktop, Documentos, Downloads, Música, Imagens, Vídeos, Computador e Navegar na Rede.

Acessando lugares

Passo 1) Clique na guia Locais

Passo 2) Selecione o local que você deseja acessar.

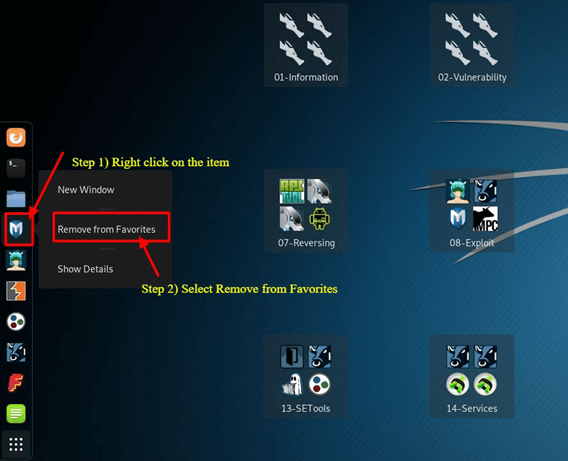

Kali Linux Dock – Semelhante ao Dock do Apple Mac ou Microsoft Windows Barra de Tarefas, a Kali Linux Dock fornece acesso rápido a aplicativos usados/favoritos com frequência. Os aplicativos podem ser adicionados ou removidos facilmente.

Para remover um item do Dock

Passo 1) Clique com o botão direito no item Dock

Passo 2) Selecione Remover dos favoritos

Para adicionar item ao Dock

Adicionar um item ao Dock é muito semelhante a remover um item do Dock

Etapa 1) Clique no botão Mostrar aplicativos na parte inferior do Dock

Etapa 2) Clique com o botão direito no aplicativo

Etapa 3) Selecione Adicionar aos Favoritos

Depois de concluído, o item será exibido no Dock

Kali Linux tem muitos outros recursos exclusivos, o que torna este Operating System é a principal escolha de engenheiros de segurança e hackers. Infelizmente, cobrir todos eles não é possível neste Kali Linux tutoriais de hackers; no entanto, você deve ficar à vontade para explorar os diferentes botões exibidos na área de trabalho.

O que é Nmap?

Network Mapper, mais conhecido como Nmap, é um utilitário gratuito e de código aberto usado para descoberta de rede e verificação de vulnerabilidadesProfissionais de segurança usam o Nmap para descobrir dispositivos em execução em seus ambientes. O Nmap também pode revelar os serviços e portas que cada host está utilizando, expondo um potencial risco de segurança. Em sua forma mais básica, considere o Nmap como uma ferramenta essencial para a segurança da informação. ping turbinado. Quanto mais avançadas forem suas habilidades técnicas, mais utilidade você encontrará no Nmap.

O Nmap oferece a flexibilidade de monitorar um único host ou uma vasta rede composta por centenas, senão milhares de dispositivos e sub-redes. A flexibilidade que o Nmap oferece evoluiu ao longo dos anos, mas em sua essência, é uma ferramenta de varredura de portas, que coleta informações enviando pacotes brutos para um sistema host. O Nmap então escuta as respostas e determina se uma porta está aberta, fechada ou filtrada.

A primeira varredura com a qual você deve estar familiarizado é a varredura básica do Nmap que verifica as primeiras 1000 portas TCP. Se descobrir uma porta escutando, a porta será exibida como aberta, fechada ou filtrada. Filtrado, o que significa que provavelmente existe um firewall modificando o tráfego naquela porta específica. Abaixo está uma lista de comandos Nmap que podem ser usados para executar a varredura padrão.

Nmap Target Seleção

| Digitalize um único IP | nmap192.168.1.1 |

| Digitalizar um host | nmap www.testnetwork.com |

| Digitalize uma variedade de IPs | nmap 192.168.1.1-20 |

| Digitalizar uma sub-rede | nmap 192.168.1.0/24 |

| Digitalizar alvos a partir de um arquivo de texto | nmap -iL lista de endereços IP.txt |

Como realizar uma varredura básica do Nmap em Kali Linux

Para executar uma varredura básica do Nmap em Kali Linux, Siga os passos abaixo. Com o Nmap conforme descrito acima, você tem a capacidade de digitalize um único IP, um nome DNS, um intervalo de endereços IP, sub-redes e até mesmo digitalize arquivos de texto. Neste exemplo, verificaremos o endereço IP do host local.

Passo 1) De Menu de encaixe, clique na segunda aba que é a terminal

Passo 2) As terminal a janela deve abrir, digite o comando ifconfig, este comando retornará o endereço IP local do seu Kali Linux sistema. Neste exemplo, o endereço IP local é 10.0.2.15

Passo 3) Anote o endereço IP local

Passo 4) Na mesma janela do terminal, digite nmap10.0.2.15, isso verificará as primeiras 1000 portas no host local. Considerando que esta é a instalação básica, nenhuma porta deve estar aberta.

Passo 5) Revver resultados

Por padrão, o nmap verifica apenas as primeiras 1000 portas. Se você precisasse verificar todas as portas 65535, você simplesmente modificaria o comando acima para incluir -p-.

Nmap 10.0.2.15 -p-

Verificação do sistema operacional Nmap

Outro recurso básico, mas útil, do nmap é a capacidade de detectar o sistema operacional do sistema host. Kali Linux por padrão é seguro, portanto, neste exemplo, o sistema host, que Oracle'S VirtualBox está instalado, será usado como exemplo. O sistema hospedeiro é um Windows 10 Superfície. O endereço IP do sistema host é 10.28.2.26.

De acordo com o relatório terminal janela digite o seguinte comando nmap:

nmap 10.28.2.26 – A

Revver resultados

Adicionando -A diz ao nmap para não apenas realizar uma varredura de porta, mas também tentar detectar o Operasistema.

Nmap é um utilitário vital em qualquer caixa de ferramentas do Security Professional. Use o comando nmap -h para explorar mais opções e comandos no Nmap.

O que é Metasploit?

O Metasploit Framework é um projeto de código aberto que fornece um recurso público para pesquisa de vulnerabilidades e desenvolvimento.ping O Metasploit é um código que permite aos profissionais de segurança infiltrar-se em suas próprias redes e identificar riscos e vulnerabilidades de segurança. Recentemente, o Metasploit foi adquirido pela Rapid7 (https://www.metasploit.com). No entanto, a versão comunitária do Metasploit ainda está disponível em [inserir URL aqui]. Kali Linux. Metasploit é de longe o utilitário de penetração mais usado no mundo.

É importante que você tenha cuidado ao usar o Metasploit porque escanear uma rede ou ambiente que não é o seu pode ser considerado ilegal em alguns casos. Nisso Kali Linux tutorial do metasploit, mostraremos como iniciar o Metasploit e executar uma verificação básica Kali Linux. O Metasploit é considerado um utilitário avançado e exigirá algum tempo para se tornar adepto, mas uma vez familiarizado com o aplicativo, será um recurso inestimável.

Metasploit e Nmap

Dentro do Metasploit, podemos realmente utilizar o Nmap. Neste caso, você aprenderá como digitalizar seu local VirtualBox sub-rede do Metasploit usando o utilitário Nmap que acabamos de aprender.

Passo 1) On a guia Aplicativos, role para baixo até 08-Ferramentas de Exploração e depois selecione Metasploit

Passo 2) Uma caixa de terminais será aberta, com MSF na caixa de diálogo, isso é Metasploit

Passo 3) Digite o seguinte comando

db_nmap -V -sV 10.0.2.15/24

(certifique-se de substituir 10.0.2.15 pelo seu endereço IP local)

Aqui:

db_ significa banco de dados

-V significa modo detalhado

-sV significa detecção de versão de serviço

Utilitário de exploração Metasploit

O Metasploit é muito robusto com seus recursos e flexibilidade. Um uso comum do Metasploit é a Exploração de Vulnerabilidades. Abaixo, passaremos pelas etapas de revisão de alguns exploits e tentaremos explorar um Windows 7 Máquina.

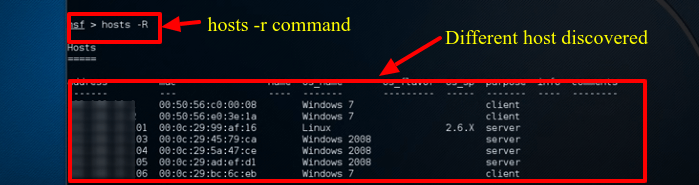

Passo 1) Supondo que o Metasploit ainda esteja aberto, entre Anfitriões -R na janela do terminal. Isso adiciona os hosts descobertos recentemente ao banco de dados Metasploit.

Passo 2) Entrar "mostrar façanhas“, este comando fornecerá uma visão abrangente de todas as explorações disponíveis para o Metasploit.

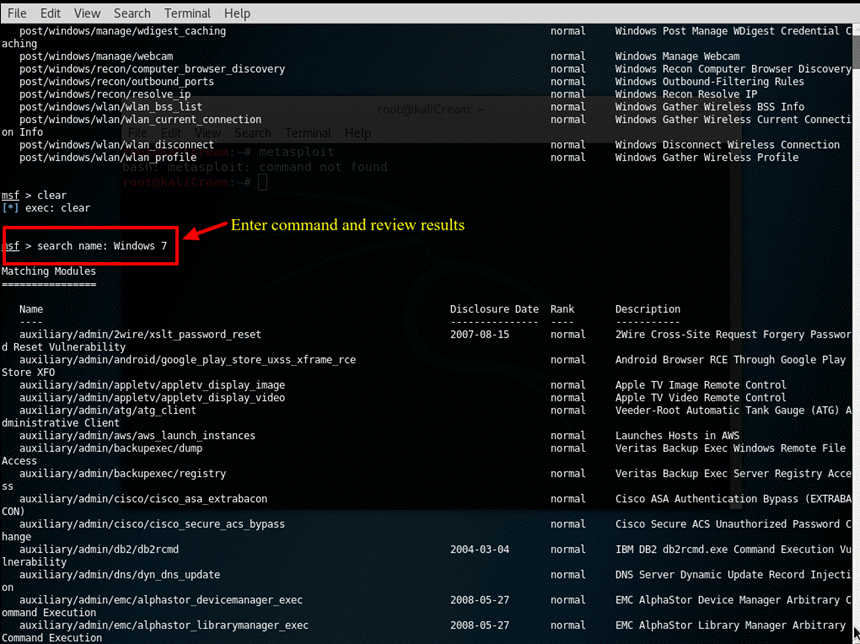

Passo 3) Agora, tente restringir a lista com este comando: nome de pesquisa: Windows 7, este comando pesquisa os exploits que incluem especificamente o Windows 7, para o propósito deste exemplo, tentaremos explorar um Windows 7 Máquina. Dependendo do seu ambiente, você terá que alterar os parâmetros de pesquisa para atender aos seus critérios. Por exemplo, se você tiver Mac ou outra máquina Linux, terá que alterar o parâmetro de pesquisa para corresponder a esse tipo de máquina.

Passo 4) Para os propósitos deste tutorial, usaremos um Vulnerabilidade do iTunes da Apple descoberto na lista. Para utilizar o exploit, devemos inserir o caminho completo que é exibido na lista: usar exploit/windows/browse/apple_itunes_playlist

Passo 5) Se a exploração for bem-sucedida, o prompt de comando mudará para exibir o nome da exploração seguido por > conforme mostrado na imagem abaixo.

Passo 6) Entrar Mostrar opções para revisar quais opções estão disponíveis para a exploração. Cada exploração terá, é claro, opções diferentes.

Resumo

Em suma, Kali Linux é um sistema operacional incrível que é amplamente utilizado por vários profissionais, desde administradores de segurança até hackers Black Hat. Dados seus utilitários robustos, estabilidade e facilidade de uso, é um sistema operacional com o qual todos na indústria de TI e entusiastas de computadores devem estar familiarizados. A utilização apenas dos dois aplicativos discutidos neste tutorial ajudará significativamente uma empresa a proteger sua infraestrutura de tecnologia da informação. Tanto o Nmap quanto o Metasploit estão disponíveis em outras plataformas, mas sua facilidade de uso e configuração pré-instalada em Kali Linux faz do Kali o sistema operacional preferido ao avaliar e testar a segurança de uma rede. Como dito anteriormente, tenha cuidado ao usar o Kali Linux, pois só deve ser usado em ambientes de rede que você controla e/ou tem permissão para testar. Como alguns utilitários, podem causar danos ou perda de dados.