Yli 100 verkostohaastattelun kysymystä ja vastausta (2026)

Verkkohaastattelun peruskysymyksiä ja vastauksia fuksilaisille

1) Mikä on linkki?

Linkki viittaa kahden laitteen väliseen yhteyteen. Se sisältää kaapeleiden ja protokollien tyypit, joita yksi laite voi kommunikoida toisen kanssa.

2) Mitkä ovat OSI-viitemallin kerrokset?

OSI-kerroksia on 7: 1) fyysinen kerros, 2) tietolinkkikerros, 3) verkkokerros, 4) siirtokerros, 5) istuntokerros, 6) esityskerros ja 7) sovelluskerros.

3) Mikä on runkoverkko?

Runkoverkko on keskitetty infrastruktuuri, joka on suunniteltu jakamaan erilaisia reittejä ja dataa eri verkkoihin. Se hoitaa myös kaistanleveyden ja useiden kanavien hallinnan.

4) Mikä on LAN?

LAN on lyhenne sanoista Local Area Network. Se viittaa yhteyteen tietokoneiden ja muiden verkkolaitteiden välillä, jotka sijaitsevat pienessä fyysisessä paikassa.

5) Mikä on solmu?

Solmu tarkoittaa pistettä tai liitosta, jossa yhteys tapahtuu. Se voi olla tietokone tai laite, joka on osa verkkoa. Verkkoyhteyden muodostamiseen tarvitaan kaksi tai useampi solmu.

6) Mitä reitittimet ovat?

Reitittimet voivat yhdistää kaksi tai useampia verkkosegmenttejä. Nämä ovat älykkäitä verkkolaitteita, jotka tallentavat reititystaulukoihinsa tietoa, kuten polkuja, hyppyjä ja pullonkauloja. Näiden tietojen avulla he voivat määrittää parhaan tiedonsiirtotien. Reitittimet toimivat OSI-verkkokerroksessa.

7) Mikä on point to point -linkki?

Se tarkoittaa suoraa yhteyttä kahden verkossa olevan tietokoneen välillä. Point-to-point-yhteys ei vaadi muita verkkolaitteita kuin kaapelin liittäminen molempien tietokoneiden verkkokorttiin.

8) Mikä on anonyymi FTP?

Anonyymi FTP on tapa myöntää käyttäjille pääsy julkisilla palvelimilla oleviin tiedostoihin. Käyttäjien, joilla on pääsy näiden palvelimien tietoihin, ei tarvitse tunnistaa itseään, vaan kirjautua sisään anonyyminä vieraana.

9) Mikä on aliverkon peite?

Aliverkon peite yhdistetään IP-osoitteeseen kahden osan tunnistamiseksi: laajennetun verkko-osoitteen ja isäntäosoitteen. Kuten IP-osoite, aliverkon peite koostuu 32 bitistä.

10) Mikä on UTP-kaapelin suurin sallittu pituus?

Yhden UTP-kaapelin segmentin sallittu pituus on 90–100 metriä. Tämä rajoitus voidaan voittaa käyttämällä toistimia ja kytkimiä.

11) Mitä on tietojen kapselointi?

Datan kapselointi on prosessi, jossa tietoa jaetaan pienempiin, hallittaviin osiin ennen sen transmitverkon yli. Tässä prosessissa lähde- ja kohdeosoitteet liitetään otsikoihin pariteettitarkistuksilla.

12) Kuvaile verkkotopologiaa

Verkkotopologia tarkoittaa tietokoneverkon asettelua. Se näyttää, kuinka laitteet ja kaapelit on sijoitettu fyysisesti ja miten ne kytketään.

13) Mikä on VPN?

VPN tarkoittaa virtuaalista yksityisverkkoa (Virtual Private Network), tekniikkaa, joka mahdollistaa suojatun tunnelin luomisen verkon, kuten internetin, läpi. VPN-verkkojen avulla voit esimerkiksi muodostaa suojatun puhelinverkkoyhteyden etäpalvelimeen.

14) Kuvaile NATia lyhyesti

NAT on verkko-osoitteiden käännös. Tämä on protokolla, jonka avulla useat samassa verkossa olevat tietokoneet voivat jakaa yhden Internet-yhteyden.

15) Mikä on verkkokerroksen tehtävä OSI-referenssimallissa?

Verkkokerros vastaa tiedon reitityksestä, pakettien vaihdosta ja verkon ruuhkautumisen hallinnasta. Reitittimet toimivat tämän kerroksen alla.

16) Miten verkon topologia vaikuttaa päätökseesi asettaa verkko?

Verkkotopologia sanelee, mitä mediaa sinun on käytettävä laitteiden yhdistämiseen. Se toimii myös perustana sille, mitä materiaaleja, liittimiä ja päätteitä voidaan käyttää asennukseen.

17) Mikä on RIP?

RIP, lyhenne sanoista Routing Information Protocol, reitittimet käyttävät tietojen lähettämiseen verkosta toiseen. Se hallitsee tehokkaasti reititystietoja lähettämällä reititystaulukkonsa kaikille muille verkon reitittimille. Se määrittää verkon etäisyyden hyppyyksiköissä.

18) Mitä eri tapoja on suojata tietokoneverkko?

On olemassa useita tapoja tehdä tämä. Asenna luotettava ja päivitetty virustorjuntaohjelma kaikkiin tietokoneisiin. Varmista, että palomuurit on asennettu ja määritetty oikein. Käyttäjätunnistus auttaa myös paljon. Kaikki nämä yhdessä muodostaisivat erittäin suojatun verkon.

19) Mikä on NIC?

NIC on lyhenne sanoista Network Interface Card. Tämä on oheiskortti, joka liitetään tietokoneeseen verkkoyhteyden muodostamiseksi. Jokaisella verkkokortilla on omansa Mac osoite joka tunnistaa verkossa olevan tietokoneen.

20) Mikä on WAN?

WAN on lyhenne sanoista Wide Area Network. Se on tietokoneiden ja laitteiden välinen yhteys, jotka ovat maantieteellisesti hajallaan. Se yhdistää verkkoja, jotka sijaitsevat eri alueilla ja maissa.

Tietokoneverkkoinsinöörin haastattelukysymyksiä ja vastauksia kokeneille

21) Mikä on OSI:n fyysisen kerroksen merkitys?

Fyysinen kerros tekee muunnoksen databiteistä sähköisiksi signaaliksi ja päinvastoin. Tässä verkkolaitteita ja kaapelityyppejä harkitaan ja määritetään.

22) Kuinka monta kerrosta TCP/IP:ssä on?

Kerroksia on neljä: 1) verkkokerros, 2) Internet-kerros, 3) kuljetuskerros ja 4) sovelluskerros.

23) Mitä välityspalvelimet ovat ja miten ne suojaavat tietokoneverkkoja?

Välityspalvelimet estävät ensisijaisesti ulkoisia käyttäjiä, jotka tunnistavat sisäisen verkon IP-osoitteita. Tietämättä oikeaa IP-osoitetta, edes verkon fyysistä sijaintia ei voida tunnistaa. Välityspalvelimet voivat tehdä verkosta käytännössä näkymätön ulkoisille käyttäjille.

24) Mikä on OSI-istuntokerroksen tehtävä?

Tämä kerros tarjoaa protokollat ja välineet kahdelle verkon laitteelle kommunikoida keskenään pitämällä istunnon. Tämä sisältää istunnon asettamisen, tiedonvaihdon hallinnan istunnon aikana ja purkamisprosessin istunnon päätyttyä.

25) Mikä on vikasietojärjestelmän käyttöönoton merkitys?

Vikasietojärjestelmä varmistaa jatkuvan tiedon saatavuuden. Tämä tehdään poistamalla yksi vikakohta.

26) Mitä 10Base-T tarkoittaa?

10 viittaa tiedonsiirtonopeuteen. Tässä tapauksessa se on 10 Mbps. Sana Base viittaa kantataajuuskaistaan, toisin kuin laajakaista.

27) Mikä on yksityinen IP-osoite?

Yksityiset IP-osoitteet on määritetty käytettäväksi intranetissä. Näitä osoitteita käytetään sisäisissä verkoissa, eikä niitä voi reitittää ulkoisissa julkisissa verkoissa. Nämä varmistavat, että sisäisten verkkojen välillä ei ole ristiriitoja. Samanaikaisesti samaa yksityisten IP-osoitteiden valikoimaa voidaan käyttää uudelleen useissa intranetissä, koska ne eivät "näe" toisiaan.

28) Mikä on NOS?

NOS tai verkko Operating System, on erikoistunut ohjelmisto. Tämän ohjelmiston päätehtävänä on tarjota verkkoyhteys tietokoneeseen, jotta se voi kommunikoida muiden tietokoneiden ja kytkettyjen laitteiden kanssa.

29) Mikä on DoS?

DoS eli Palvelunestohyökkäys on yritys estää käyttäjiä pääsemästä Internetiin tai muihin verkkopalveluihin. Tällaisia hyökkäyksiä voi olla eri muodoissa, ja niitä tekee joukko tekijöitä. Yksi yleinen tapa tehdä tämä on ylikuormittaa järjestelmäpalvelin, jotta se ei voi enää käsitellä laillista liikennettä ja se on pakotettu nollautumaan.

30) Mikä OSI on ja mikä rooli sillä on tietokoneverkoissa?

OSI (Open Systems Interconnect) toimii dataliikenteen referenssimallina. Se koostuu seitsemästä kerroksesta, joista jokainen määrittelee tietyn näkökohdan siitä, miten verkkolaitteet yhdistyvät ja kommunikoivat keskenään. Yksi kerros voi käsitellä käytettyä fyysistä mediaa, kun taas toinen kerros sanelee, miten data siirtyy. transmitted verkon yli.

31) Mikä on suojattujen ja kierrettyjen kaapelien tarkoitus?

Tämän ensisijainen tarkoitus on estää ylikuulumista. Ylikuulumiset ovat sähkömagneettisia häiriöitä tai kohinaa, jotka voivat vaikuttaa datan siirtoon. transmitkaapeleiden yli.

32) Mitä hyötyä osoitteen jakamisesta on?

Käyttämällä osoitteen kääntämistä reitityksen sijaan osoitteen jakaminen tarjoaa luontaisen turvallisuusedun. Tämä johtuu siitä, että Internetin isäntätietokoneet voivat nähdä vain tietokoneen ulkoisen liitännän julkisen IP-osoitteen. Sen sijaan se tarjoaa osoitteenmuunnoksen eikä yksityisiä IP-osoitteita sisäisessä verkossa.

33) Mitä ovat MAC-osoitteet?

MAC tai Media Access Control tunnistaa yksiselitteisesti verkossa olevan laitteen. Se tunnetaan myös fyysisenä osoitteena tai Ethernet-osoitteena. MAC-osoite koostuu 6-tavuisista osista.

34) Mikä on TCP/IP-sovelluskerroksen vastaava kerros tai kerrokset OSI-viitemallin kannalta?

TCP/IP-sovellustasolla on kolme vastinetta OSI-mallissa: 1) Istuntokerros, 2) Esityskerros ja 3) Sovelluskerros.

35) Kuinka voit tunnistaa tietyn IP-osoitteen IP-luokan?

Tarkastelemalla minkä tahansa IP-osoitteen ensimmäistä oktettia voit tunnistaa, onko se luokka A, B vai C. Jos ensimmäinen oktetti alkaa 0-bitillä, tämä osoite on luokka A. Jos se alkaa biteillä 10, kyseinen osoite on luokan B osoite. Jos se alkaa numerolla 110, se on luokan C verkko.

36) Mikä on OSPF:n päätarkoitus?

OSPF eli Open Shortest Path First on linkkitilan reititysprotokolla, joka määrittää parhaan mahdollisen tiedonsiirron polun reititystaulukoiden avulla.

37) Mitä palomuurit ovat?

Palomuurit suojaavat sisäistä verkkoa ulkoisilta hyökkäyksiltä. Nämä ulkoiset uhat voivat olla hakkereita, jotka haluavat varastaa tietoja, tai tietokoneviruksia, jotka voivat pyyhkiä tiedot hetkessä. Se myös estää muita käyttäjiä ulkoisista verkoista pääsemästä yksityiseen verkkoon.

38) Kuvaile tähtitopologiaa

Tähtitopologia koostuu keskittimestä, joka yhdistää solmuihin. Tämä on yksi helpoimmista asentaa ja ylläpitää.

edut:

Tässä on aloitustopologian edut/edut:

- Helppo vianmääritys, asennus ja muokkaaminen.

- Vain ne solmut vaikuttavat, mikä on epäonnistunut. Muut solmut toimivat edelleen.

- Nopea suorituskyky muutamalla solmulla ja erittäin alhaisella verkkoliikenteellä.

- Star-topologiassa laitteiden lisääminen, poistaminen ja siirtäminen on helppoa.

Haitat:

Tässä on Starin käytön haittoja/haittoja:

- Jos keskitin tai keskitin epäonnistuu, liitetyt solmut poistetaan käytöstä.

- Tähtitopologian asennuskustannukset ovat kalliita.

- Raskas verkkoliikenne voi joskus hidastaa bussia huomattavasti.

- Suorituskyky riippuu keskittimen kapasiteetista

- Vioittunut kaapeli tai oikean liitännän puute voi kaataa verkon.

39) Mitä ovat yhdyskäytävät?

Yhdyskäytävät tarjoavat yhteyden kahden tai useamman verkkosegmentin välillä. Se on yleensä tietokone, joka käyttää yhdyskäytäväohjelmistoa ja tarjoaa käännöspalveluita. Tämä käännös on avainasemassa, jotta eri järjestelmät voivat kommunikoida verkossa.

40) Mikä on tähtitopologian haitta?

Yksi tähtitopologian suuri haitta on, että kun keskitin tai kytkin vaurioituu, koko verkko muuttuu käyttökelvottomaksi.

41) Mikä on SLIP?

SLIP eli Serial Line Interface Protocol on vanha protokolla, joka on kehitetty UNIXin alkuaikoina. Tämä on yksi protokollista, joita käytetään etäkäyttöön.

42) Anna esimerkkejä yksityisistä verkko-osoitteista.

10.0.0.0 aliverkon peitteen ollessa 255.0.0.0172.16.0.0 aliverkon peitteen ollessa 255.240.0.0192.168.0.0 aliverkon peitteen ollessa 255.255.0.0

43) Mikä on tracert?

Tracert on a Windows apuohjelma, jota voi käyttää trace reitittimestä kohdeverkkoon kulkema reitti. Se näyttää myös koko siirtoreitin aikana tehtyjen hyppyjen määrän.

44) Mitkä ovat verkonvalvojan tehtävät?

Verkon ylläpitäjällä on monia velvollisuuksia, jotka voidaan tiivistää kolmeen avaintoimintoon: verkon asennus, verkkoasetusten määrittäminen ja verkkojen ylläpito/vianetsintä.

45) Mikä on vertaisverkon suurin haitta?

Verkon jonkin työaseman jakamien resurssien käyttö heikentää suorituskykyä.

46) Mikä on hybridiverkko?

Hybridiverkko on verkkoasetus, joka käyttää sekä asiakas-palvelin- että vertaisarkkitehtuuria.

47) Mikä on DHCP?

DHCP on lyhenne sanoista Dynamic Host Configuration Protocol. Sen päätehtävänä on määrittää IP-osoite verkossa oleville laitteille automaattisesti. Se tarkistaa ensin seuraavan käytettävissä olevan osoitteen, jota mikään laite ei ole vielä ottanut, ja määrittää sen sitten verkkolaitteelle.

48) Mikä on ARP:n päätehtävä?

ARP- eli Address Resolution Protocol -protokollan päätehtävä on kartoittaa tunnettu IP-osoite MAC-kerroksen osoitteeseen.

49) Mikä on TCP/IP?

TCP / IP on lyhyt Transmission Ohjausprotokolla / Internet Protocol. Tämä on joukko protokollakerroksia, jotka on suunniteltu mahdollistamaan tiedonvaihto erityyppisissä tietokoneverkoissa, joita kutsutaan myös heterogeenisiksi verkoiksi.

50) Kuinka voit hallita verkkoa reitittimen avulla?

Reitittimissä on sisäänrakennettu konsoli, jonka avulla voit määrittää erilaisia asetuksia, kuten suojauksen ja tiedonkeruun. Voit määrittää tietokoneille rajoituksia, kuten mitä resursseja se saa käyttää tai mihin aikaan vuorokaudesta he voivat selata Internetiä. Voit jopa asettaa rajoituksia sille, mitä verkkosivustoja ei voi tarkastella koko verkossa.

51) Mitä protokollaa voidaan käyttää, kun haluat siirtää tiedostoja eri alustojen välillä, kuten UNIX-järjestelmien ja Windows palvelimia?

Käytä FTP:tä (File Transfer Protocol) tiedostojen siirtoon tällaisten eri palvelimien välillä. Tämä on mahdollista, koska FTP on alustasta riippumaton.

52) Mitä hyötyä oletusyhdyskäytävästä on?

Oletusyhdyskäytävät tarjoavat välineet paikallisille verkoille muodostaa yhteys ulkoiseen verkkoon. Oletusyhdyskäytävä ulkoiseen verkkoon kytkeytymiselle on yleensä ulkoisen reitittimen portin osoite.

53) Mitä voidaan pitää hyvinä salasanoina?

Hyvät salasanat eivät koostu pelkästään kirjaimista, vaan yhdistämällä kirjaimia ja numeroita. Isoja ja pieniä kirjaimia yhdistävä salasana on parempi kuin se, jossa käytetään kaikkia isoja tai pieniä kirjaimia. Salasanat eivät saa olla sanoja, jotka hakkerit voivat helposti arvata, kuten päivämäärät, nimet, suosikit jne. Pitkät salasanat ovat myös parempia kuin lyhyet.

54) Mikä on oikea päätenopeus UTP-kaapeleille?

Suojaamattoman kierretyn parin verkkokaapelin oikea pääte on 100 ohmia.

55) Mikä on netstat?

Netstat on komentorivipohjainen apuohjelma. Se tarjoaa hyödyllistä tietoa yhteyden nykyisistä TCP/IP-asetuksista.

56) Kuinka monta verkkotunnusta on luokan C verkossa?

Luokan C verkossa käytettävien verkkotunnusbittien määrä on 21. Mahdollisten verkkotunnusten määrä on 2 nostettu 21:een tai 2,097,152 2 8:een. Isäntätunnusten lukumäärä verkkotunnusta kohden on 2 nostettu arvoon 254 miinus XNUMX eli XNUMX.

57) Mitä tapahtuu, kun käytät määrättyä pituutta pidempiä kaapeleita?

Liian pitkät kaapelit aiheuttavat signaalin menetyksen. Se tarkoittaa, että tiedonsiirto ja vastaanotto vaikuttavat, koska signaali heikkenee pituuden myötä.

58) Mitkä yleiset ohjelmisto-ongelmat voivat johtaa verkkovirheisiin?

Ohjelmistoihin liittyvät ongelmat voivat olla mitä tahansa seuraavista tai niiden yhdistelmä:

- Asiakas-palvelin ongelmia

- Sovellusristiriidat

- Virhe määrityksessä

- Protokollan yhteensopimattomuus

- Turvallisuusasiat

- Käyttäjäpolitiikka ja oikeudet

59) Mikä on ICMP?

ICMP on Internet Control Message Protocol. Se tarjoaa viestintä- ja tietoliikenneprotokollia TCP/IP-pinon sisällä. Tämä protokolla hallinnoi myös virheilmoituksia, joita käyttävät verkkotyökalut, kuten PING.

60) Mikä on Ping?

Ping on apuohjelma, jonka avulla voit tarkistaa verkkolaitteiden välisen yhteyden verkossa. Voit ping laitteen IP-osoitteen tai laitteen nimen, kuten tietokoneen nimen, avulla.

61) Mitä on peer to peer?

Peer to peer (P2P) ovat verkkoja, jotka eivät ole riippuvaisia palvelimesta. Kaikki tämän verkon tietokoneet toimivat yksittäisinä työasemina.

62) Mikä on DNS?

DNS on Domain Name System. Tämän verkkopalvelun päätehtävänä on tarjota isäntänimiä TCP/IP-osoitteen selvittämistä varten.

63) Mitä etuja kuituoptiikalla on muihin tietovälineisiin verrattuna?

Yksi kuituoptiikan tärkeimmistä eduista on, että se on vähemmän altis sähköisille häiriöille. Se tukee myös suurempaa kaistanleveyttä, mikä tarkoittaa, että voidaan siirtää enemmän dataa. transmitted ja vastaanotettu. Signal heikkeneminen on myös hyvin vähäistä pitkillä matkoilla.

64) Mitä eroa on keskittimellä ja kytkimellä?

Tässä on suurin ero Hubin ja kytkimen välillä:

| Napa | Vaihtaa |

|---|---|

| Keskitin toimii fyysisellä tasolla. | Kytkin toimii datalinkkikerroksessa. |

| Keskittimet suorittavat kehysten tulvausta, joka voi olla unicast-, multicast- tai broadcast-muotoista. | Se suorittaa lähetyksen, sitten yksittäislähetyksen ja monilähetyksen tarpeen mukaan. |

| Keskittimessä on vain yksittäinen törmäysalue. | Eri porteilla on erilliset törmäysalueet. |

| Lähetystila on Half-duplex | Lähetystapa on Full duplex |

| Keskittimet toimivat Layer 1 -laitteena OSI-mallin mukaan. | Verkkokytkimet auttavat sinua toimimaan OSI-mallin kerroksessa 2. |

| Verkon yhdistämiseksi henkilökohtaisten tietokoneiden tulee liittyä keskuskeskittimen kautta. | Salli useiden laitteiden ja porttien yhdistäminen. |

| Käyttää sähköisiä signaaliratoja | Käyttää kehystä ja pakettia |

| Ei tarjoa Spanning-Treeä | Useita virittäviä puita on mahdollista |

| Törmäyksiä tapahtuu enimmäkseen keskittimiä käyttävissä asetuksissa. | Full-duplex-kytkimessä ei tapahdu törmäyksiä. |

| Hub on passiivinen laite | Kytkin on aktiivinen laite |

| Verkkokeskitin ei voi tallentaa MAC-osoitteita. | Kytkimet käyttävät CAM-muistia (Content Accessible Memory), jota ASIC (Application Specific Integrated Chips) voi käyttää. |

| Ei älykäs laite | Älykäs laite |

| Sen nopeus on jopa 10 Mbps | 10/100 Mbps, 1 Gbps, 10 Gbps |

| Ei käytä ohjelmistoja | On ohjelmisto hallintaan |

65) Mitkä ovat eri verkkoprotokollat, joita tuetaan Windows RRAS-palvelut?

Kolmea pääverkkoprotokollaa tuetaan: NetBEUI, TCP/IP ja IPX.

66) Mitkä ovat verkkojen ja isäntien enimmäismäärä A-, B- ja C-luokissa?

Luokassa A on 126 mahdollista verkkoa ja 16,777,214 16,384 65,534 isäntäkonetta. Luokassa B on 2,097,152 254 mahdollista verkkoa ja XNUMX XNUMX isäntäkonetta. Luokassa C on XNUMX XNUMX XNUMX mahdollista verkkoa ja XNUMX isäntää

67) Mikä on suoran kaapelin vakiovärijärjestys?

Oranssi/valkoinen, oranssi, vihreä/valkoinen, sininen, sininen/valkoinen, vihreä, ruskea/valkoinen, ruskea.

68) Mitkä protokollat kuuluvat TCP/IP-pinon sovelluskerroksen alle?

Seuraavat ovat TCP/IP-sovelluskerroksen alla olevat protokollat: FTP, TFTP, Telnet ja SMTP.

69) Sinun on yhdistettävä kaksi tietokonetta tiedostojen jakamista varten. Onko mahdollista tehdä tämä ilman keskitintä tai reititintä?

Kyllä, voit liittää kaksi tietokonetta käyttämällä vain yhtä kaapelia. Tässä tilanteessa voidaan käyttää ristikkäiskaapelia. Tässä kokoonpanossa data transmit Toisen kaapelin datan vastaanottonasta on kytketty toisen kaapelin datan vastaanottonastaan ja päinvastoin.

70) Mikä on ipconfig?

Ipconfig on apuohjelma, jota käytetään yleisesti verkossa olevan tietokoneen osoitetietojen tunnistamiseen. Se voi näyttää sekä fyysisen osoitteen että IP-osoitteen.

71) Mitä eroa on suora- ja jakokaapelilla?

Suoraa kaapelia käytetään tietokoneiden liittämiseen kytkimeen, keskittimeen tai reitittimeen. Crossover-kaapelia käytetään kahden samanlaisen laitteen, kuten PC:n tai keskittimen, liittämiseen keskittimeen.

72) Mikä asiakas/palvelin on?

Asiakas/palvelin on eräänlainen verkko, jossa yksi tai useampi tietokone toimii palvelimina. Palvelimet tarjoavat keskitetyn arkiston resursseille, kuten tulostimille ja tiedostoille. Asiakkaat viittaavat työasemaan, joka käyttää palvelinta.

73) Kuvaile verkostoitumista.

Verkko tarkoittaa tietokoneiden ja oheislaitteiden välistä yhteyttä tiedonsiirtoa varten. Verkko voidaan tehdä langallisen kaapeloinnin tai langattoman linkin kautta.

74) Kun siirrät NIC-kortit tietokoneesta toiseen, siirretäänkö myös MAC-osoite?

Kyllä, tämä johtuu siitä, että MAC-osoitteet on kiinteästi kytketty NIC-piiriin, ei tietokoneeseen. Tämä tarkoittaa myös sitä, että PC:llä voi olla eri MAC-osoite, kun toinen korvaa NIC-kortin.

75) Selitä klusteroinnin tuki

ClusterTuki tarkoittaa verkkokäyttöjärjestelmän kykyä yhdistää useita palvelimia vikasietoiseen ryhmään. Tämän päätarkoitus on, että jos yksi palvelin epäonnistuu, kaikki käsittely jatkuu klusterin seuraavan palvelimen kanssa.

76) Missä on paras paikka asentaa virustorjuntaohjelma?

Kaikille palvelimille ja työasemille on asennettava virustorjuntaohjelma suojauksen varmistamiseksi. Tämä johtuu siitä, että yksittäiset käyttäjät voivat käyttää mitä tahansa työasemaa ja ottaa käyttöön tietokoneviruksen. Voit kytkeä niiden irrotettavat kiintolevyt tai flash-asemat.

77) Kuvaile Ethernet

.

Ethernet on yksi suosituimmista verkkotekniikoista, joita käytetään nykyään. Se kehitettiin 1970-luvun alussa ja perustuu IEEE:ssä mainittuihin spesifikaatioihin. Ethernetiä käytetään lähiverkoissa.

78) Mitä haittoja rengastopologian toteuttamisessa on?

Jos yksi verkon työasema kärsii toimintahäiriöstä, se voi kaataa koko verkon. Toinen haittapuoli on, että kun tietyssä verkossa on suoritettava säätöjä ja uudelleenkonfigurointeja, koko verkko on tilapäisesti suljettava.

79) Mitä eroa on CSMA/CD:llä ja CSMA/CA:lla?

CSMA/CD eli törmäyksen havaitseminentransmits datakehyksiä aina törmäyksen sattuessa. CSMA/CA eli Collision Avoidance (törmäyksen välttäminen) lähettää ensin lähetysaikeen ennen datan lähetystä.

80) Mikä on SMTP?

SMTP on lyhenne sanoista Simple Mail Siirtoprotokolla. Tämä protokolla käsittelee kaikkea sisäistä postia ja tarjoaa tarvittavat postin toimituspalvelut TCP/IP-protokollapinossa.

81) Mikä on monilähetysreititys?

Multicast-reititys on kohdennettu yleislähetysmuoto, joka lähettää viestin valitulle käyttäjäryhmälle sen sijaan, että se lähettäisi sen kaikille aliverkon käyttäjille.

82) Mikä on salauksen merkitys verkossa?

Salaus on prosessi, jossa tiedot muunnetaan koodiksi, jota käyttäjä ei voi lukea. Sen jälkeen se käännetään takaisin tai puretaan takaisin normaaliin luettavaan muotoonsa käyttämällä salaista avainta tai salasanaa. Salauksella varmistetaan, että puolivälissä siepatut tiedot jäävät lukemattomiksi, koska käyttäjällä on oltava oikea salasana tai avain siihen.

83) Miten IP-osoitteet järjestetään ja näytetään?

IP-osoitteet näytetään neljän desimaaliluvun sarjana, jotka on erotettu pisteillä tai pisteillä. Toinen termi tälle järjestelylle on piste-desimaalimuoto. Esimerkki on 192.168.101.2

84) Selitä todennuksen merkitys.

Todennus on prosessi, jossa käyttäjän tunnistetiedot tarkistetaan ennen kuin hän voi kirjautua verkkoon. Se suoritetaan yleensä käyttäjätunnuksella ja salasanalla. Tämä tarjoaa turvallisen tavan rajoittaa ei-toivottujen tunkeilijoiden pääsyä verkkoon.

85) Mitä tunnelitila tarkoittaa?

Tämä on tiedonvaihtotapa, jossa kaksi kommunikoivaa tietokonetta eivät käytä IPseciä itse. Sen sijaan yhdyskäytävä, joka yhdistää heidän lähiverkkonsa liikenneverkkoon, luo virtuaalisen tunnelin. Joten se käyttää IPsec-protokollaa suojaamaan kaiken sen läpi kulkevan viestinnän.

86) Mitä eri tekniikoita WAN-linkkien muodostamiseen käytetään?

- Analogiset liitännät – käyttämällä perinteisiä puhelinlinjoja

- Digitalliyhteydet – digitaalitason puhelinlinjoja käyttäen

- Kytketyt yhteydet – useiden linkkien käyttäminen lähettäjän ja vastaanottajan välillä tiedon siirtämiseen.

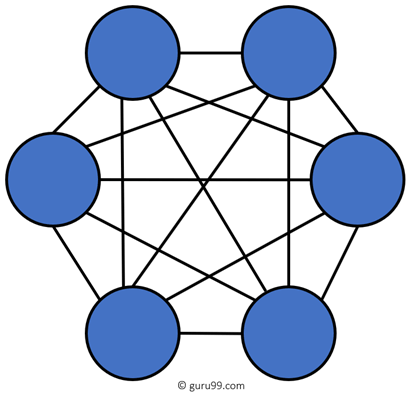

87) Selitä verkkotopologia

Verkkotopologialla on ainutlaatuinen verkkorakenne, jossa jokainen verkossa oleva tietokone on yhteydessä kaikkiin muihin tietokoneisiin. Se on kehitettyping P2P-yhteys (point-to-point) kaikkien verkon laitteiden välillä. Se tarjoaa korkean redundanssitason, joten vaikka yksi verkkokaapeli vikaantuisi, datalla on silti vaihtoehtoinen reitti määränpäähänsä.

Verkkotopologian tyypit:

Osittainen verkkotopologia: Tämän tyyppisessä topologiassa suurin osa laitteista on kytketty lähes samalla tavalla kuin täydellinen topologia. Ainoa ero on, että harvat laitteet on yhdistetty vain kahdella tai kolmella laitteella.

Koko verkkotopologia: Tässä topologiassa jokainen solmu tai laite on kytketty suoraan toisiinsa.

88) Mitä yleisiä laitteistoon liittyviä ongelmia voi ilmetä tietokoneverkko-ongelmien vianmäärityksessä?

Suuri osa verkosta koostuu laitteistoista. Ongelmat näillä alueilla voivat vaihdella toimivista kiintolevyistä, rikkinäisistä verkkokortteista ja jopa laitteiston käynnistyksistä. Virheellinen laitteistokokoonpano on myös yksi niistä syyllisistä, joita on tutkittava.

89) Kuinka voit korjata signaalin vaimennusongelmia?

Yleinen tapa käsitellä tällaista ongelmaa on käyttää toistimia ja keskittimiä, koska ne auttavat muodostamaan uudelleen signaalin ja siten estämään signaalin katoamisen. On myös välttämätöntä tarkistaa, onko kaapelit päätetty oikein.

90) Miten dynaaminen isäntäkonfiguraatioprotokolla auttaa verkon hallinnassa?

Sen sijaan, että joutuisi vierailemaan jokaisessa asiakastietokoneessa määrittämään staattinen IP-osoite, verkonvalvoja voi käyttää dynaamista isäntämääritysprotokollaa luodakseen IP-osoitteiden joukon, joka tunnetaan alueina ja jotka voidaan määrittää dynaamisesti asiakkaille.

91) Selitä profiili verkottumiskäsitteiden kannalta

Profiilit ovat kullekin käyttäjälle tehtyjä kokoonpanoasetuksia. Voidaan luoda profiili, joka asettaa käyttäjän esimerkiksi ryhmään.

92) Mikä on sneakernet?

Sneakernetin uskotaan olevan varhaisin verkottumisen muoto, jossa dataa siirretään fyysisesti käyttämällä irrotettavaa tietovälinettä, kuten levyä, nauhoja.

93) Mikä on IEEE:n rooli tietokoneverkoissa?

IEEE eli Institute of Electrical and Electronics Engineers on insinööreistä koostuva organisaatio, joka laatii ja hallinnoi sähkö- ja elektroniikkalaitteiden standardeja. Tämä sisältää verkkolaitteet, verkkoliitännät, kaapelit ja liittimet.

94) Mitkä protokollat kuuluvat TCP/IP-Internet-kerroksen alle?

Tämä kerros hallitsee neljää protokollaa. Nämä ovat ICMP, IGMP, IP ja ARP.

95) Mitä oikeudet ovat verkostoitumisessa?

Oikeudet viittaavat valtuutettuun lupaan suorittaa tiettyjä toimintoja verkossa. Jokaiselle verkon käyttäjälle voidaan määrittää yksilölliset oikeudet sen mukaan, mitä kyseiselle käyttäjälle on sallittava.

96) Mikä on yksi VLAN-verkkojen perustamisen perusvaatimus?

VLAN tarvitaan, koska kytkintasolla. Lähetystoimialuetta on vain yksi. Se tarkoittaa aina, kun uusi käyttäjä on yhteydessä vaihtoon. Tämä tieto leviää koko verkostoon. VLAN kytkimessä auttaa luomaan erillisen lähetysalueen kytkintasolla. Sitä käytetään turvallisuustarkoituksiin.

97) Mikä on IPv6?

IPv6 eli Internet Protocol -versio 6 kehitettiin korvaamaan IPv4. Tällä hetkellä IPv4:ää käytetään Internet-liikenteen ohjaamiseen, mutta sen odotetaan kyllästyvän lähitulevaisuudessa. IPv6 on suunniteltu voittamaan tämä rajoitus.

98) Mikä on RSA-algoritmi?

RSA on lyhenne sanoista Rivest-Shamir-Adleman-algoritmi. Se on nykyään yleisimmin käytetty julkisen avaimen salausalgoritmi.

99) Mikä on mesh-topologia?

Mesh-topologia on asetus, jossa jokainen laite on kytketty suoraan kaikkiin muihin verkon laitteisiin. Näin ollen se edellyttää, että jokaisella laitteella on vähintään kaksi verkkoyhteyttä.

100) mikä on 100Base-FX-verkon segmentin enimmäispituus?

100Base-FX:ää käyttävän verkkosegmentin suurin sallittu pituus on 412 metriä. Koko verkon enimmäispituus on 5 kilometriä.

101) Mikä on 5-4-3-sääntö ja missä arkkitehtuurissa sitä käytetään?

5-4-3-sääntöä käytetään 10Base2- ja 10Base5-Ethernet-arkkitehtuureissa. Tässä säännössä neljällä toistimella yhdistetyssä verkossa voi olla enintään viisi segmenttiä. Näistä viidestä segmentistä vain kolme segmenttiä voidaan täyttää solmuilla.

102) Mitä eroa on TCP:llä ja UDP:llä?

Tässä on joitain merkittäviä eroja TCP ja UDP protokollat:

| TCP | UDP |

|---|---|

| Se on yhteyssuuntautunut protokolla. | Se on yhteydetön protokolla. |

| TCP lukee dataa tavuvirtoina, ja viesti on transmitrajojen segmentoimiseksi. | UDP-viestit sisältävät paketteja, jotka lähetettiin yksitellen. Se tarkistaa myös eheyden saapumisaikana. |

| TCP-viestit kulkevat Internetin kautta tietokoneelta toiselle. | Se ei ole yhteyspohjainen, joten yksi ohjelma voi lähettää paljon paketteja toiselle. |

| TCP järjestää datapaketit uudelleen tiettyyn järjestykseen. | UDP-protokollalla ei ole kiinteää järjestystä, koska kaikki paketit ovat toisistaan riippumattomia. |

| TCP:n nopeus on hitaampi. | UDP on nopeampi, koska virheen palautusta ei yritetä. |

| Otsikon koko on 20 tavua | Otsikon koko on 8 tavua. |

| TCP on raskas. TCP tarvitsee kolme pakettia pistorasiayhteyden muodostamiseksi ennen kuin käyttäjädataa voidaan lähettää. | UDP on kevyt. Siinä ei ole trackuninkaalliset yhteydet, viestien järjestys jne. |

| TCP tekee virheentarkistuksen ja tekee myös virheenpalautuksen. | UDP suorittaa virheentarkistuksen, mutta hylkää virheelliset paketit. |

| Kuittausosat | Ei kuittaussegmenttejä |

| Käyttäen kättelyprotokollaa, kuten SYN, SYN-ACK, ACK | Ei kättelyä (eli yhteydetön protokolla) |

| TCP on luotettava, koska se takaa tiedon toimituksen kohdereitittimeen. | Tietojen toimittamista määränpäähän ei voida taata UDP:ssä. |

| TCP tarjoaa laajoja virheentarkistusmekanismeja, koska se tarjoaa tiedonkulun ohjauksen ja kuittauksen. | UDP:ssä on vain yksi virheentarkistusmekanismi, jota käytetään tarkistussummissa. |

103) Mitkä ovat pöytäkirjan tärkeät osat?

Tässä on kolme protokollan tärkeintä elementtiä:

- Syntaksi: Se on tietojen muoto. Se on järjestys, jossa tiedot näytetään.

- Semantiikka: Se kuvaa kunkin osan bittien merkityksen.

- ajoitus: Mihin aikaan tiedot lähetetään ja kuinka nopeasti ne lähetetään.

104) Mikä on 100Base-FX-verkon segmentin enimmäispituus?

100Base-FX:ää käyttävän verkkosegmentin enimmäispituus on 412 metriä.

105) Mikä on dekooderi?

Dekooderi on eräänlainen piiri, joka muuntaa koodatun tiedon alkuperäiseen muotoonsa. Se myös muuntaa digitaalisen signaalin analogiseksi signaaliksi.

106) Mikä on Brouter?

Brouter tunnetaan myös nimellä Bridge Router. Se on laite, joka toimii sekä siltana että reitittimenä. Siltana voi välittää dataa verkkojen välillä. Se myös reitittää tiedot tiettyihin verkon järjestelmiin.

107) Kuinka käyttää VPN:ää?

Virtual Private Network (VPN) -verkkoa käyttämällä käyttäjät voivat muodostaa yhteyden organisaation verkkoon. Yritysyritykset, oppilaitokset, valtion virastot.

108) Miksi standardi OSI-malli tunnetaan nimellä 802.xx?

OSI-malli otettiin käyttöön helmikuussa 1980. 802.XX:ssa "80" tarkoittaa vuotta 1980 ja "2" tarkoittaa helmikuuta.

109) Mikä on NVT (Network Virtual Terminal)?

NVT on joukko ennalta määritettyjä sääntöjä erittäin yksinkertaiseen virtuaalipäätevuorovaikutukseen. Tämä pääte auttaa sinua aloittamaan Telnet-istunnon.

110) Mikä on lähdereitti?

Lähdereitti on IP-osoitteiden sarja, joka auttaa sinua tunnistamaan datagrammin reitin. Voit sisällyttää lähdereitin IP-datagrammin otsikkoon.

111) Selitä termi Pipelining

Pipelining kuvaa prosessien järjestystä. Kun mikä tahansa uusi tehtävä alkaa ennen käynnissä olevan tehtävän päättymistä, sitä kutsutaan sekvensoimiseksi.

112) Millä mittayksiköllä mitataan Ethernetin siirtonopeutta?

Ethernetin siirtonopeus mitataan enimmäkseen Mbps.

113) Mikä on Thinnet-kaapelin enimmäispituus?

Thinnet-kaapelin pituus on 185 metriä.

114) Mitä kaapelia kutsutaan myös RG8-kaapeliksi?

Paksuverkkokaapelia kutsutaan myös RG8-kaapeliksi.

115) Onko koaksiaalikaapeli edelleen käytössä tietokoneverkossa?

Ei, nykyään koaksiaalikaapelia ei enää käytetä tietokoneverkoissa.

116) Mikä kaapeli käyttää RJ11-liitintä?

Suurin osa puhelinkaapelista käyttää RJ11-liitintä.

117) Selitä Multi-homed Host

Se on isäntä, jolla on useita verkkoliitäntöjä, ja useita IP-osoitteita kutsutaan Multi-homed Hostiksi.

118) Selitä EGP

EGP:n täysi muoto on Exterior Gateway Protocol. Se on reitittimien protokolla. Viereiset autonomiset järjestelmät auttavat sinua tunnistamaan joukon verkkoja, joihin pääset kunkin itsenäisen järjestelmän sisällä tai kautta.

119) Selitä termi passiivinen topologia

Kun verkossa oleva tietokone kuuntelee ja vastaanottaa signaalia, niitä kutsutaan passiivisiksi topologiaksi.

120) Mitä hyötyä pseudo-TTY:stä on?

Se on väärä pääte, jonka avulla ulkoiset koneet voivat muodostaa yhteyden Telnetin kautta tai kirjautua sisään. Ilman tätä yhteyttä ei voida muodostaa.

121) Selitä uudelleenohjaus

Redirector on eräänlainen ohjelmisto, joka sieppaa tiedostot tai tulostaa I/O-pyynnöt ja muuntaa ne verkkopyynnöiksi. Tämä komponentti tulee esityskerroksen alle.

122) Mikä on TCP:n kolmisuuntainen kättely?

KOLMISUUNTAINEN kättely tai TCP-kolmisuuntainen kättely on prosessi, jota käytetään TCP/IP-verkossa yhteyden muodostamiseen palvelimen ja asiakkaan välille. Se on kolmivaiheinen prosessi, joka edellyttää sekä asiakkaan että palvelimen vaihtavan synkronointi- ja kuittauspaketteja ennen kuin todellinen tietoliikenneprosessi alkaa.

123) Mikä on Hamming-koodi?

Hamming-koodi on liner-koodi, joka on hyödyllinen virheiden havaitsemiseen jopa kahteen välittömään bittivirheeseen. Se kykenee yksibittisiin virheisiin.

Hamming-koodissa lähde koodaa viestin lisäämällä viestiin redundantteja bittejä. Nämä redundantit bitit lisätään enimmäkseen ja luodaan tiettyihin kohtiin sanomassa virheen havaitsemis- ja korjausprosessin suorittamiseksi.

124) Mikä on Hamming-koodin sovellus?

Tässä on joitain yleisiä Hemming-koodin käytön sovelluksia:

- satelliitit

- Tietokoneen muisti

- modeemit

- PlasmaCAM

- Avaa liittimet

- Suojavaijeri

- Sulautettu prosessori

125) Mitä hyötyä Hamming-koodista on?

Tässä on Hamming-koodin tärkeitä etuja

- Hamming-koodimenetelmä on tehokas verkoissa, joissa datavirrat annetaan yksibittisille virheille.

- Hamming-koodi ei ainoastaan tunnista bittivirhettä, vaan myös auttaa sinua sisentämään bitin sisältävän virheen, jotta se voidaan korjata.

- Hamming-koodien helppokäyttöisyys tekee siitä sopivan käytettäväksi tietokoneen muistissa ja yhden virheen korjauksessa.

126) Mikä on MAC-osoite?

MAC-osoite on yksilöllinen tunniste, joka on määritetty NIC:lle (Network Interface Controller/ Card). Se koostuu 48- tai 64-bittisestä osoitteesta, joka liittyy verkkosovittimeen. MAC-osoite voi olla heksadesimaalimuodossa. MAC-osoitteen täysi muoto on Media Access Control -osoite.

127) Miksi käyttää MAC-osoitetta?

Tässä ovat tärkeät syyt MAC-osoitteen käyttöön:

- Se tarjoaa turvallisen tavan löytää lähettäjät tai vastaanottajat verkosta.

- MAC-osoite auttaa sinua estämään ei-toivotun verkkoyhteyden.

- MAC-osoite on yksilöllinen numero. Siksi sitä voidaan käyttää track laite.

- Lentokentän Wi-Fi-verkot käyttävät tietyn laitteen MAC-osoitetta sen tunnistamiseen.

128) Minkä tyyppisiä MAC-osoitteita on?

Tässä on tärkeitä MAC-osoitteiden tyyppejä:

- Universally Administered Address UAA (Universally Administered Address) on eniten käytetty MAC-osoitetyyppi. Se annetaan verkkosovittimelle valmistushetkellä.

- Locally Administered AddressLAA (Locally Administered Address) on osoite, joka muuttaa sovittimen MAC-osoitteen. Voit määrittää tämän osoitteen verkonvalvojan käyttämälle laitteelle.

129) Mitkä ovat tärkeät erot MAC-osoitteen ja IP-osoitteen välillä?

Tässä on joitain eroja MAC ja IP osoite:

| MAC | IP-osoite |

|---|---|

| MAC-osoite tarkoittaa Media Access Control Address -osoitetta. | IP-osoite tulee sanoista Internet Protocol Address. |

| Se koostuu 48-bittisestä osoitteesta. | Se koostuu 32-bittisestä osoitteesta. |

| MAC-osoite toimii OSI-mallin linkkikerroksessa. | IP-osoite toimii OSI-mallin verkkokerroksessa. |

| Sitä kutsutaan fyysiseksi osoitteeksi. | Sitä kutsutaan loogiseksi osoitteeksi. |

| Voit hakea minkä tahansa laitteen MAC-osoitteen käyttämällä ARP-protokollaa. | Voit hakea minkä tahansa laitteen RARP-protokollan MAC-osoitteen. |

| Luokkia ei käytetä MAC-osoitteessa. | IP:ssä IPv4 käyttää A-, B-, C-, D- ja E-luokkia. |

130) Mikä on analogi Signal?

Analoginen signaali on jatkuva signaali, jossa yksi ajallisesti muuttuva suure edustaa toista aikaperusteista muuttujaa. Tällaiset signaalit toimivat fyysisten arvojen ja luonnonilmiöiden kanssa, kuten maanjäristys, taajuus, tulivuori, tuulen nopeus, paino, valaistus jne.

131) Mikä on a Digiof Signal?

Digitaalinen signaali on signaali, jota käytetään esittämään dataa erillisten arvojen sarjana milloin tahansa. Se voi ottaa vain yhden kiinteästä määrästä arvoja. Tämän tyyppinen signaali edustaa reaalilukua vakiolla arvoalueella.

132) Mitä eroja on analogisella ja digitaalisella signaalilla?

Tässä ovat tärkeimmät erot Analoginen ja Digiof Signal:

| Analoginen | Digiof |

|---|---|

| Analoginen signaali on jatkuva signaali, joka edustaa fyysisiä mittauksia. | Digital-signaalit ovat aikaerotettuja signaaleja, jotka generoidaan käyttämällä digitaalista modulaatiota. |

| Sitä merkitään siniaaloilla | Sitä merkitään neliömäisillä aalloilla. |

| Se käyttää jatkuvaa arvoaluetta, joka auttaa sinua esittämään tietoja. | Digital-signaali käyttää diskreettejä 0:ta ja 1:tä edustamaan tietoa. |

| Analogisen signaalin kaistanleveys on pieni | Digitaalisen signaalin kaistanleveys on suuri. |

| Analoginen laitteisto ei koskaan tarjoa joustavaa toteutusta. | Digital-laitteisto tarjoaa joustavuutta toteutuksessa. |

| Se soveltuu äänen ja videon siirtoon. | Se sopii tietojenkäsittelyyn ja digitaaliseen elektroniikkaan. |

| Analoginen signaali ei tarjoa mitään kiinteää aluetta. | Digital-signaalilla on äärellinen luku, eli 0 ja 1. |

133) Mikä on MAN?

Metropolitan Area Network tai MAN koostuu a tietokoneverkko koko kaupungissa, yliopistokampuksella tai pienellä alueella. Tämän tyyppinen verkko on suurempi kuin lähiverkko, joka rajoittuu useimmiten yhteen rakennukseen tai paikkaan. Kokoonpanotyypistä riippuen tämäntyyppinen verkko mahdollistaa alueen useista maileista kymmeniin maileihin.

134) Mikä on modeemi?

Modeemi (modulaattori-demodulaattori) on laite, joka moduloi analogisen signaalin digitaaliseksi. Se myös dekoodaa kantoaaltosignaaleja demoduloidakseen transmitted-tiedot.

Modeemin päätarkoitus on tuottaa signaali, joka voidaan transmithelposti ja dekoodataan digitaalisen datan toistamiseksi alkuperäisessä muodossaan. Modeemeja käytetään myös transmitanalogisten signaalien lähettämistä valodiodeista (LED) radioon.

135) Mitkä ovat modeemin edut?

Tässä on modeemin edut/edut:

- Hyödyllisempi LAN-yhteydessä Internetiin

- Nopeus riippuu hinnasta

- Modeemi on yleisimmin käytetty tietoliikenneväylä.

Nämä haastattelukysymykset auttavat myös vivassasi (suullinen)