Cara Memecahkan Kata Sandi WiFi (Meretas Jaringan Wi-Fi)

⚡ Ringkasan Cerdas

Membobol kata sandi WiFi mengungkap bagaimana jaringan nirkabel menjadi rentan melalui enkripsi yang lemah dan otentikasi yang cacat. Gambaran umum ini menjelaskan cara kerja WEP, WPA, dan WPA2, alat yang digunakan penyerang, dan kontrol yang harus diterapkan administrator untuk mengurangi akses nirkabel yang tidak sah.

Jaringan nirkabel dapat diakses oleh siapa pun dalam radius transmisi router. Hal ini membuat jaringan nirkabel rentan terhadap serangan. Hotspot tersedia di tempat umum seperti bandara, restoran, dan taman. Dalam tutorial ini, kita akan memperkenalkan teknik umum yang digunakan untuk mengeksploitasi kelemahan dalam implementasi keamanan jaringan nirkabel. Kita juga akan melihat langkah-langkah penanggulangan yang dapat Anda terapkan untuk melindungi diri dari serangan tersebut.

Apa itu Jaringan Nirkabel?

Jaringan nirkabel menggunakan gelombang radio untuk menghubungkan komputer dan perangkat lain. Implementasinya dilakukan pada Lapisan 1 (lapisan fisik) model OSI. Karena sinyal-sinyal ini merambat melalui udara, setiap penerima yang disetel ke frekuensi yang tepat dan berada dalam jangkauan dapat menangkapnya, itulah sebabnya otentikasi dan enkripsi sangat penting.

Bagaimana Mengakses Jaringan Nirkabel?

Anda memerlukan perangkat berkemampuan nirkabel seperti laptop, tablet, atau ponsel pintar, dan Anda harus berada dalam jangkauan transmisi titik akses nirkabel. Sebagian besar perangkat menampilkan daftar jaringan yang tersedia saat Wi-Fi aktif. Jika jaringan terbuka, Anda cukup mengetuk Sambungkan. Jika dilindungi kata sandi, Anda memerlukan kata sandi untuk mengaksesnya.

Otentikasi Jaringan Nirkabel

Karena jaringan nirkabel dapat diakses oleh siapa saja yang memiliki perangkat berkemampuan Wi-Fi, sebagian besar jaringan dilindungi kata sandi. Berikut adalah teknik otentikasi yang paling umum digunakan.

WEP

WEP adalah akronim dari Wired Equivalent Privacy. Teknologi ini dikembangkan pada tahun 1997 untuk standar WLAN IEEE 802.11 dengan tujuan menyediakan privasi yang setara dengan jaringan kabel. WEP mengenkripsi data. transmitdikirim melalui jaringan untuk menjaganya agar aman dari penyadapan.pingNamun, WEP secara resmi dinyatakan usang oleh IEEE pada tahun 2004 karena kelemahan kriptografi yang serius.

Otentikasi WEP

WEP mendukung dua metode otentikasi:

- Otentikasi Sistem Terbuka (OSA) – Memberikan akses ke stasiun mana pun yang meminta otentikasi berdasarkan kebijakan akses yang dikonfigurasi, tanpa memverifikasi rahasia bersama.

- Otentikasi Kunci Bersama (SKA) – Mengirimkan tantangan terenkripsi ke stasiun yang meminta akses. Stasiun mengenkripsi tantangan tersebut dengan kuncinya dan memberikan respons. Jika nilainya sesuai dengan yang diharapkan oleh titik akses, akses diberikan.

Kelemahan WEP

WEP memiliki kelemahan desain yang signifikan yang dapat dieksploitasi oleh penyerang:

- Pemeriksaan integritas paket menggunakan Cyclic Redundancy Check (CRC32), yang dapat dikompromikan dengan menangkap setidaknya dua paket. Penyerang dapat memodifikasi bit dalam aliran terenkripsi dan checksum sehingga paket diterima oleh sistem otentikasi.

- WEP menggunakan algoritma enkripsi aliran RC4 dengan nilai inisialisasi (IV) dan kunci rahasia. IV hanya 24 bit, sedangkan kunci rahasianya adalah 40 atau 104 bit. Kunci yang pendek memungkinkan serangan brute-force.

- Kombinasi IV yang lemah tidak cukup efektif untuk mengenkripsi, sehingga rentan terhadap serangan statistik seperti serangan FMS.

- Karena WEP berbasis kata sandi, maka WEP rentan terhadap serangan kamus.

- Pengelolaan kunci diterapkan dengan buruk; WEP tidak memiliki sistem pengelolaan kunci terpusat.

- Nilai inisialisasi dapat digunakan kembali dalam sesi yang sama.

Karena kekurangan-kekurangan ini, WEP telah ditinggalkan dan digantikan oleh WPA, WPA2, dan WPA3.

WPA

WPA adalah akronim untuk Wi-Fi Protected Access. Ini adalah protokol keamanan yang dikembangkan oleh Wi-Fi Alliance pada tahun 2003 sebagai respons terhadap kelemahan yang ditemukan pada WEP. WPA menggunakan nilai inisialisasi 48-bit yang lebih besar (bukan 24 bit seperti pada WEP) dan memperkenalkan kunci sementara melalui TKIP untuk merotasi kunci enkripsi per paket.

Kelemahan WPA

- Implementasi penghindaran tabrakan dapat gagal dalam kondisi tertentu.

- Sistem ini rentan terhadap serangan penolakan layanan (denial-of-service) yang memaksa pemutusan autentikasi.

- Kunci pra-berbagi menggunakan frasa sandi; frasa sandi yang lemah rentan terhadap serangan kamus dan serangan paksa.

WPA2 dan WPA3: Standar Keamanan Wi-Fi Modern

WPA2 menggantikan WPA asli pada tahun 2004 dan memperkenalkan AES dengan CCMP, memberikan perlindungan kerahasiaan dan integritas yang jauh lebih kuat. WPA2-Personal menggunakan kunci pra-berbagi, sedangkan WPA2-Enterprise menggunakan 802.1X dengan server RADIUS untuk kredensial per pengguna.

WPA3, yang dirilis pada tahun 2018, mengatasi kelemahan yang masih ada di WPA2. Ia menggantikan proses jabat tangan empat arah dengan Otentikasi Serentak yang Setara (Simultaneous Authentication of Equals/SAE), yang tahan terhadap serangan kamus offline. WPA3 juga memungkinkan kerahasiaan ke depan (forward secrecy) dan mewajibkan penggunaan Bingkai Manajemen yang Dilindungi (Protected Management Frames/Protected Management Frames).

| Standar | Tahun | enkripsi | Pertukaran Kunci | Status |

|---|---|---|---|---|

| WEP | 1997 | RC4 | Kunci statis | Ditinggalkan |

| WPA | 2003 | RC4 + TKIP | PSK | Ditinggalkan |

| WPA2 | 2004 | AES-CCMP | PSK / 802.1X | Banyak digunakan |

| WPA3 | 2018 | AES-GCMP | SAE / 802.1X | Direkomendasikan |

Jenis Serangan Umum

Sebelum membahas alur kerja peretasan tertentu, pahami kategori serangan mendasar yang diandalkan oleh pihak penyerang nirkabel:

- Mengendus – Mencegat paket saat paket tersebut dikirim transmitdikirim melalui udara. Frame yang ditangkap dapat didekode dengan alat seperti Cain & Abel or Wireshark.

- Serangan Manusia di Tengah (MITM). – Mengupingping pada suatu sesi dan meneruskan atau mengubah lalu lintas antara korban dan titik akses.

- Serangan Penolakan Layanan (DoS) – Membanjiri atau menonaktifkan klien yang sah. Layanan seperti FataJack secara historis digunakan untuk tujuan ini.

Cara Crack Jaringan WiFi (Nirkabel).

Retak WEP

Cracking adalah proses mengeksploitasi kelemahan dalam jaringan nirkabel untuk mendapatkan akses tanpa izin. Cracking WEP menargetkan jaringan yang masih menggunakan WEP dan terbagi dalam dua kategori:

- Retak pasif – Tidak ada pengaruh pada lalu lintas jaringan sampai kunci WEP dipulihkan. Hal ini sulit dideteksi.

- Retakan aktif – Menyuntikkan paket, meningkatkan beban jaringan. Lebih mudah dideteksi tetapi lebih efektif dan lebih cepat.

Cara Meretas Kata Sandi WiFi

Dalam skenario praktis ini, kita akan memulihkan kredensial nirkabel dari sebuah Windows Mesin ini menggunakan Cain and Abel, sebuah utilitas pengujian penetrasi lawas. Cain and Abel tidak lagi dipelihara secara resmi sejak tahun 2014; program ini ditampilkan di sini untuk tujuan pendidikan dan bekerja paling baik pada mesin yang lebih lama. Windows rilis.

Decoding Kata Sandi Jaringan Nirkabel yang Tersimpan di Windows

Langkah 1) Unduh alat Kain dan Habel.

Install Cain & Abel Unduh dari arsip tepercaya dan jalankan aplikasinya.

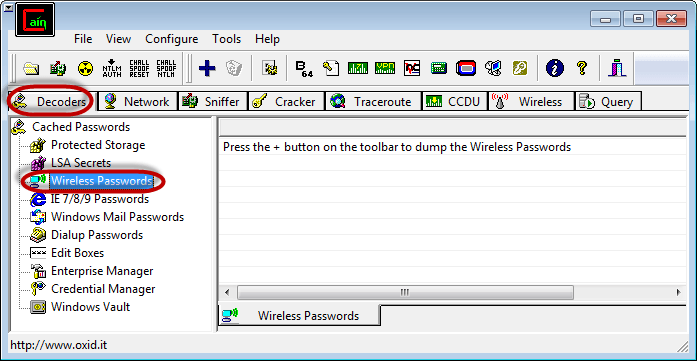

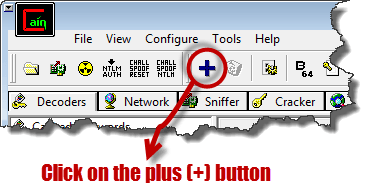

Langkah 2) Pilih tab Dekoder dan pilih Kata Sandi Nirkabel.

Pilih tab Dekoder, klik Kata Sandi Nirkabel di navigasi sebelah kiri, dan klik tombol plus (+) untuk memindai kredensial yang tersimpan.

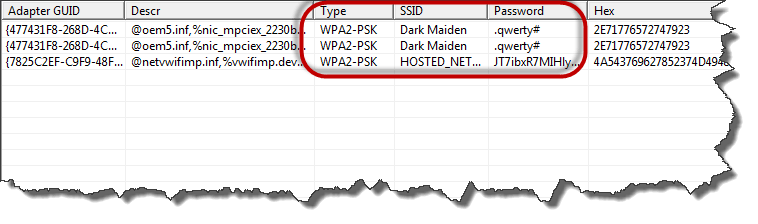

Langkah 3) RevLihat kata sandi yang berhasil dipulihkan.

Jika host sebelumnya telah terhubung ke jaringan nirkabel yang aman, Cain and Abel akan menampilkan hasil yang mirip dengan yang di bawah ini.

Langkah 4) Catat SSID, jenis enkripsi, dan kata sandi.

Dekoder tersebut menampilkan jenis enkripsi, SSID, dan kata sandi teks biasa yang digunakan, yang merupakan informasi yang dapat diekspor oleh penyerang untuk serangan lanjutan.

Cara Meretas Kata Sandi WiFi menggunakan Alat Hacker (WEP Cracking).

Penguji penetrasi menggunakan beberapa utilitas untuk mengaudit jaringan yang dilindungi WEP:

- Aircrack-ng – Penyadap jaringan dan peretas WEP/WPA: https://www.aircrack-ng.org/.

- WEPCrack – Program pemulihan kunci 802.11 WEP sumber terbuka yang menerapkan serangan FMS: https://wepcrack.sourceforge.net/.

- Kismet – Mendeteksi jaringan nirkabel yang terlihat dan tersembunyi, mengendus paket data, dan menandai adanya intrusi: https://www.kismetwireless.net/.

- WebDekripsi – Menggunakan serangan kamus aktif untuk meretas kunci WEP: https://wepdecrypt.sourceforge.net/.

Retak WPA

WPA menggunakan kunci pra-berbagi 256-bit yang berasal dari frasa sandi. Frasa sandi yang pendek atau umum rentan terhadap serangan kamus dan pencarian tabel pelangi. Alat-alat umum yang digunakan meliputi:

- CoWPAtty – Serangan brute-force dan kamus terhadap kunci pra-berbagi WPA. Disertai dengan Kali Linux.

- Cain & Abel – Menerjemahkan file tangkapan dari sniffer seperti Wireshark, yang mungkin berisi frame WEP atau WPA-PSK: https://www.softpedia.com/get/Security/Decrypting-Decoding/Cain-and-Abel.shtml.

Memecahkan Kunci WEP/WPA Jaringan Nirkabel

Dimungkinkan untuk membobol kunci WEP dan WPA untuk mendapatkan akses ke jaringan nirkabel. Keberhasilannya bergantung pada perangkat lunak, perangkat keras yang kompatibel, kesabaran, dan seberapa aktif pengguna jaringan target. transmitdata ting.

Kali Linux adalah penerus modern dari BackTrack (dipensiunkan pada tahun 2013). Dibangun di atas Debian, Kali dilengkapi dengan koleksi alat keamanan pilihan, termasuk:

- Metasploit

- Wireshark

- Aircrack-ng

- nmap

- Ophcrack

Minimalnya, untuk membobol kunci nirkabel diperlukan:

- Adaptor nirkabel dengan dukungan injeksi paket. (seperti Alfa AWUS036ACH).

- Kali Linux: https://www.kali.org/get-kali/.

- Kedekatan dengan target – Pengguna aktif meningkatkan peluang Anda untuk mengumpulkan paket yang dapat digunakan.

- Pengetahuan Linux dan keakraban dengan Aircrack- skrip ng.

- Kesabaran – Pemulihan mungkin memakan waktu beberapa menit hingga beberapa jam, tergantung pada kompleksitas kata sandi.

Cara Mengamankan Kebocoran Wi-Fi

Untuk mengurangi risiko paparan jaringan nirkabel, organisasi harus menerapkan langkah-langkah pengendalian berikut:

- Ubah kata sandi administrator dan SSID default yang disertakan dengan perangkat keras.

- Aktifkan otentikasi terkuat yang tersedia, dengan mengutamakan WPA3 dan beralih ke WPA2 untuk klien lama.

- Batasi akses dengan hanya mengizinkan alamat MAC yang terdaftar (lapisan pengamanan, bukan kontrol utama).

- Gunakan kunci WPA-PSK yang kuat yang menggabungkan simbol, angka, dan huruf besar/kecil untuk menahan serangan kamus dan serangan brute-force.

- Terapkan firewall dan segmentasi jaringan untuk membatasi pergerakan lateral setelah adanya koneksi yang tidak sah.

- Nonaktifkan WPS dan perbarui firmware router secara berkala untuk menutup kerentanan yang diketahui.

Bagaimana AI Meningkatkan Keamanan Jaringan Wi-Fi dan Deteksi Serangan

Kecerdasan buatan telah menjadi lapisan praktis di dalam pertahanan Wi-Fi modern. Karena jaringan nirkabel menghasilkan volume telemetri yang sangat besar dari peristiwa asosiasi, permintaan probe, dan aliran lalu lintas, model AI mengungkap perilaku berbahaya jauh lebih cepat daripada pemantauan berbasis aturan. Administrator sekarang mengandalkan platform yang dibantu AI untuk melengkapi sistem deteksi intrusi dan mengurangi waktu respons rata-rata.

Berikut cara AI memperkuat program keamanan nirkabel:

- Deteksi Anomali: Model tanpa pengawasan mempelajari perilaku normal sebagai dasar (pola roaming, volume data, campuran protokol) dan menandai serangan deautentikasi, titik akses nakal, atau peniruan identitas "evil twin".

- Otentikasi Perilaku: AI menghubungkan sidik jari perangkat, kekuatan sinyal, dan waktu penggunaan untuk memastikan klien adalah pengguna yang sah, bukan penyerang yang menggunakan kredensial curian.

- Audit Kata Sandi Otomatis: Model generatif memprediksi kata sandi yang dipilih manusia, memungkinkan tim merah menjalankan serangan kamus yang lebih cerdas sehingga kunci yang lemah dinonaktifkan sebelum penjahat menemukannya.

- Penilaian Ancaman Secara Real-Time: Platform SIEM memasukkan peristiwa nirkabel ke dalam pengklasifikasi yang memberi skor risiko, mengelompokkan peringatan, dan menekan gangguan yang akan membebani analis.

- Respons Adaptif: Kontrol akses jaringan berbasis AI dapat mengkarantina titik akhir yang mencurigakan, meminta otentikasi ulang, atau mengarahkannya ke VLAN yang dibatasi secara otomatis.

Penyerang juga menerapkan AI untuk mengidentifikasi perangkat, mempercepat pembobolan proses verifikasi identitas, dan membuat halaman phishing portal otentikasi yang meyakinkan. Padukan pemantauan berbasis AI dengan WPA3, kata sandi yang kuat, dan pembaruan keamanan yang teratur agar pertahanan otomatis dapat mengimbangi serangan otomatis.