Какво е атака за отказ на услуга? Как да извършите DoS атака

Какво представлява атаката за отказ на услуга (DoS)?

DoS е атака, използвана за отказ на достъп на законни потребители до ресурс, като например достъп до уебсайт, мрежа, имейли и т.н., или за изключително забавяне. DoS е акронимът на Dениално of Sсервиз. Този тип атака обикновено се осъществява чрез удряне на целевия ресурс като уеб сървър с твърде много заявки едновременно. Това води до невъзможност на сървъра да отговори на всички заявки. Ефектът от това може да бъде или срив на сървърите, или тяхното забавяне.

Прекъсването на част от бизнеса от интернет може да доведе до значителна загуба на бизнес или пари. Интернет и компютърни мрежи захранват много бизнеси. Някои организации като шлюзове за плащане, сайтове за електронна търговия изцяло зависят от интернет, за да правят бизнес.

В този урок ще ви запознаем какво представлява атаката за отказ на услуга, как се извършва и как можете да се предпазите от подобни атаки.

ManageEngine EventLog Analyzer е друг чудесен избор за Syslog сървър. Той защитава чувствителните данни на вашата организация от неоторизиран достъп, модификации, заплахи за сигурността и пробиви.

Видове атаки за отказ на услуга (DoS).

Има два вида DoS атаки, а именно;

- DoS – този тип атака се извършва от един хост

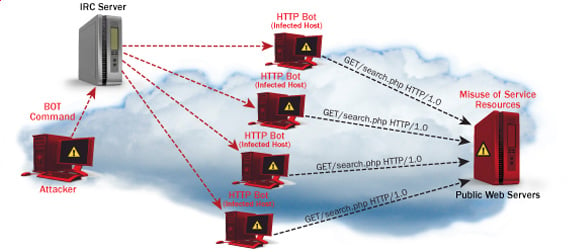

- Разпределен DoS – този тип атака се извършва от няколко компрометирани машини, които всички са насочени към една и съща жертва. Той наводнява мрежата с пакети данни.

Как работят DoS атаките?

Нека да разгледаме как се извършват DoS атаките и използваните техники. Ще разгледаме пет често срещани вида атаки.

Пинг на смъртта

Командата ping обикновено се използва за тестване на наличността на мрежов ресурс. Той работи, като изпраща малки пакети данни към мрежовия ресурс. Пингът на смъртта се възползва от това и изпраща пакети данни над максималния лимит (65,536 XNUMX байта), който TCP/IP позволява. TCP / IP фрагментацията разбива пакетите на малки парчета, които се изпращат до сървъра. Тъй като изпратените пакети с данни са по-големи от това, което сървърът може да обработва, сървърът може да замръзне, да се рестартира или да се срине.

Smurf

Този тип атака използва голямо количество ping трафик от протокола за контролни съобщения в интернет (ICMP) на адрес за излъчване в интернет. IP адресът на отговора е подправен с този на желаната жертва. Всички отговори се изпращат на жертвата вместо IP, използван за ping. Тъй като един адрес за излъчване в интернет може да поддържа максимум 255 хоста, smurf атака усилва единичен ping 255 пъти. Ефектът от това забавя мрежата до точка, в която е невъзможно да се използва.

Buffer препълване

Буферът е място за временно съхранение в RAM който се използва за съхранение на данни, така че процесорът да може да ги манипулира, преди да ги запише обратно на диска. Bufferимат ограничение на размера. Този тип атака зарежда буфера с повече данни, които може да побере. Това води до препълване на буфера и повреждане на данните, които съхранява. Пример за препълване на буфера е изпращането на имейли с имена на файлове, които имат 256 знака.

Сълзна капка

Този тип атака използва по-големи пакети данни. TCP/IP ги разбива на фрагменти, които се сглобяват на приемащия хост. Нападателят манипулира пакетите, докато се изпращат, така че да се припокриват един с друг. Това може да доведе до срив на предвидената жертва, докато се опитва да сглоби отново пакетите.

SYN атака

SYN е съкратена форма за Syncхронизирам. Този тип атака се възползва от тристранното ръкостискане, за да установи комуникация чрез TCP. SYN атаката работи, като залива жертвата с непълни SYN съобщения. Това кара машината жертва да разпределя ресурси на паметта, които никога не се използват, и да отказва достъп на законни потребители.

Инструменти за DoS атака

По-долу са някои от инструментите, които могат да се използват за извършване на DoS атаки.

- Немеси– този инструмент може да се използва за генериране на произволни пакети. Работи на windows. Този инструмент може да бъде изтеглен от http://packetstormsecurity.com/files/25599/nemesy13.zip.html . Поради естеството на програмата, ако имате антивирусна програма, тя най-вероятно ще бъде открита като вирус.

- Land и LaTierra– този инструмент може да се използва за IP spoofing и отваряне на TCP връзки

- взрив– този инструмент може да бъде изтеглен от http://www.opencomm.co.uk/products/blast/features.php

- Пантера– този инструмент може да се използва за наводняване на мрежата на жертва с UDP пакети.

- ботнет– това са множество компрометирани компютри в Интернет, които могат да бъдат използвани за извършване на разпределена атака за отказ на услуга.

Също така проверете: - Най-доброто БЕЗПЛАТНО DDoS Attack Онлайн инструмент | Софтуер | уебсайтове

Как да предотвратим DoS атака?

Една организация може да приеме следната политика, за да се защити срещу атаки с отказ на услуга.

- Атаки като SYN flooding се възползват от грешки в операционната система. Инсталирането на корекции за сигурност може помагат за намаляване на шансовете за подобни атаки.

- Системи за откриване на проникване може също да се използва за идентифициране и дори спиране на незаконни дейности

- Защитните стени може да се използва за спиране на прости DoS атаки чрез блокиране на целия трафик, идващ от нападател чрез идентифициране на неговия IP.

- Рутери може да се конфигурира чрез списъка за контрол на достъпа, за да ограничи достъпа до мрежата и да премахне предполагаемия нелегален трафик.

Хакерска дейност: Ping на смъртта

Ще приемем, че използвате Windows за това упражнение. Ще приемем също, че имате поне два компютъра, които са в една и съща мрежа. DOS атаките са незаконни в мрежи, за които не сте упълномощени. Ето защо ще трябва да настроите своя собствена мрежа за това упражнение.

Отворете командния ред на целевия компютър

Въведете командата ipconfig. Ще получите резултати, подобни на показаните по-долу

За този пример използваме подвижен Подробности за широколентовата връзка. Обърнете внимание на IP адреса. Забележка: за да бъде този пример по-ефективен, трябва да използвате a LAN мрежа.

Превключете към компютъра, който искате да използвате за атаката, и отворете командния ред

Ще пингваме нашия компютър-жертва с безкрайни пакети данни от 65500

Въведете следната команда

ping 10.128.131.108 –t |65500

ТУК,

- “ping” изпраща пакетите данни на жертвата

- “10.128.131.108” е IP адресът на жертвата

- „-t“ означава, че пакетите с данни трябва да се изпращат, докато програмата бъде спряна

- „-l“ указва зареждането на данни, които да бъдат изпратени на жертвата

Ще получите резултати, подобни на показаните по-долу

Наводняването на целевия компютър с пакети данни няма голям ефект върху жертвата. За да бъде атаката по-ефективна, трябва да атакувате целевия компютър с ping от повече от един компютър.

Горната атака може да се използва за атакуващи рутери, уеб сървъри и т.н.

Ако искате да видите ефектите от атаката върху целевия компютър, можете отворете диспечера на задачите и прегледайте мрежовите дейности.

- Щракнете с десния бутон върху лентата на задачите

- Изберете стартиране на диспечера на задачите

- Кликнете върху раздела мрежа

- Ще получите резултати, подобни на следните

Ако атаката е успешна, трябва да можете да видите увеличени мрежови дейности.

Хакерска дейност: Стартиране на DoS атака

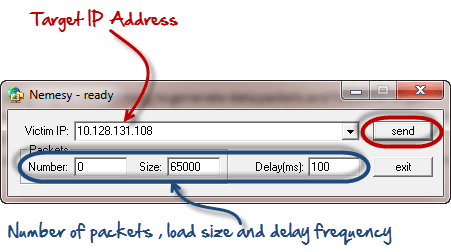

В този практически сценарий ще използваме Nemesy за генериране на пакети с данни и наводняване на целевия компютър, рутер или сървър.

Както беше посочено по-горе, Nemesy ще бъде открита като незаконна програма от вашия анти-вирус. Ще трябва да деактивирате антивирусната програма за това упражнение.

- Изтеглете Nemesy от http://packetstormsecurity.com/files/25599/nemesy13.zip.html

- Разархивирайте го и стартирайте програмата Nemesy.exe

- Ще получите следния интерфейс

Въведете целта IP адрес, в този пример; използвахме целевия IP, който използвахме в горния пример.

ТУК,

- 0, тъй като броят на пакетите означава безкрайност. Можете да го зададете на желания номер, ако не искате да изпращате безкрайни пакети данни

- - полето за размер указва байтовете данни, които да бъдат изпратени и забавянето определя интервала от време за милисекунди.

Кликнете върху бутона за изпращане

Трябва да можете да видите следните резултати

Заглавната лента ще ви покаже броя на изпратените пакети

Щракнете върху бутона за спиране, за да спрете програмата да изпраща пакети с данни.

Можете да наблюдавате диспечера на задачите на целевия компютър, за да видите мрежовите дейности.

Какво е разпределена атака за отказ на услуга (DDoS)?

DDoS атаката е ескалирана форма на DoS атака, при която злонамереният трафик идва от множество източници – което прави по-трудно спирането на атаката просто чрез блокиране на един източник. При DDoS атака множество компрометирани компютри, наричани заедно ботнет, се използват за наводняване на целевата система с трафик, като по този начин причиняват отказ на услуга. Тези атаки са по-трудни за смекчаване поради техния разпределен характер, тъй като нападателят контролира множество източници на трафик.

Oбобщение

- Намерението на атаката за отказ на услуга е да откаже достъп на легитимни потребители до ресурс като мрежа, сървър и др.

- Има два вида атаки, отказ на услуга и разпределен отказ на услуга.

- Атака за отказ на услуга може да бъде извършена с помощта на SYN Flooding, Ping of Death, Teardrop, Smurf или буферно препълване

- Пачове за сигурност за операционни системи, конфигурация на рутер, защитни стени и системи за откриване на проникване могат да се използват за защита срещу атаки за отказ на услуга.

Също така проверете: - Безплатни уроци по етично хакване за начинаещи: Научете как да хакнете [онлайн курс]