Підручник з криптографії

Підручник з криптографії та безпеки мережі

Інформація відіграє життєво важливу роль у веденні бізнесу, організації, військових операціях тощо. Інформація в чужих руках може призвести до втрати бізнесу або катастрофічних результатів. Для захисту зв’язку компанія може використовувати криптологію для шифрування інформації. Криптологія передбачає перетворення інформації у формат, непридатний для читання людиною, і навпаки.

У цьому підручнику з криптографії та безпеки мережі ми познайомимо вас зі світом криптології та з тим, як захистити інформацію від потрапляння в чужі руки.

Що таке криптографія?

Криптографія — це дослідження та застосування методів, які приховують справжнє значення інформації, перетворюючи її у формати, які не читаються людиною, і навпаки.

Проілюструємо це за допомогою прикладу. Припустимо, ви хочете надіслати повідомлення «Я ЛЮБЛЮ ЯБЛУКА», ви можете замінити кожну літеру у фразі третьою підряд літерою в алфавіті. Зашифроване повідомлення буде «K NQXG CRRNGU». Щоб розшифрувати наше повідомлення, нам доведеться повернутися на три літери в алфавіті, використовуючи літеру, яку ми хочемо розшифрувати. На зображенні нижче показано, як відбувається трансформація.

Процес перетворення інформації у форму, яку не читає людина, називається шифруванням.

Процес зворотного шифрування називається дешифрування.

Дешифрування виконується за допомогою a секретний ключ яка відома лише законним одержувачам інформації. Ключ використовується для розшифровки прихованих повідомлень. Це робить зв’язок безпечним, оскільки навіть якщо зловмиснику вдасться отримати інформацію, вона не матиме для нього сенсу.

Зашифрована інформація відома як a шифр. Далі в цьому підручнику з криптографії ми дізнаємося, що таке криптоаналіз.

Особливості криптографії

Список функцій криптографії наведено нижче:

- Алгоритм

- Конфіденційність

- Integrity

- Адаптованість

- Взаємодія

- Authentication

- масштабованість

- Керування ключами

Застосування криптографії

Застосування криптографії такі:

- Шифрування SSL/TLS

- Зберігання паролів

- Безпечний онлайн-банкінг

- Криптовалюта

- Зашифровані листи

- Digiталь Підписи

- Безпечне спілкування

- Електронна комерція та онлайн-транзакції

Що таке криптоаналіз?

Криптоаналіз це мистецтво спроби розшифрувати зашифровані повідомлення без використання ключа, який використовувався для шифрування повідомлень. Криптоаналіз використовує математичний аналіз і алгоритми для розшифровки шифрів. Він використовується для зламу систем безпеки, щоб отримати доступ до зашифрованого вмісту та повідомлень, навіть криптографічний ключ невідомий.

Успіх атак криптоаналізу залежить

- Кількість доступного часу

- Доступна обчислювальна потужність

- Ємність для зберігання

Нижче наведено список поширених атак криптоаналізу;

- Напад грубої сили– цей тип атаки використовує алгоритми, які намагаються вгадати всі можливі логічні комбінації відкритого тексту, які потім шифруються та порівнюються з вихідним шифром.

- Словникова атака– цей тип атаки використовує список слів, щоб знайти збіг або відкритого тексту, або ключа. В основному використовується при спробі зламувати зашифровані паролі.

- Rainbow table атака– цей тип атаки порівнює зашифрований текст із попередньо обчисленими хешами, щоб знайти збіги.

Що таке криптологія?

Криптологія поєднує методи криптографії та криптоаналізу.

Шифрування Algorithms

MD5– це абревіатура Message-Digest 5. Вона використовується для створення 128-бітних хеш-значень. Теоретично хеші не можна повернути до оригінального простого тексту. MD5 використовується для шифрування паролів, а також перевірки цілісності даних. MD5 не є стійким до зіткнень. Стійкість до зіткнень — це труднощі в пошуку двох значень, які створюють однакові хеш-значення.

- SHA– це абревіатура від Secure Hash Algorithm. Алгоритми SHA використовуються для створення стислого представлення повідомлення (дайджесту повідомлення). Він має різні версії, такі як;

- SHA-0: створює 120-бітні хеш-значення. Його було вилучено з використання через значні недоліки та замінено на SHA-1.

- SHA-1: створює 160-бітні хеш-значення. Він схожий на попередні версії MD5. Він має криптографічну слабкість і не рекомендований до використання з 2010 року.

- SHA-2: він має дві хеш-функції, а саме SHA-256 і SHA-512. SHA-256 використовує 32-розрядні слова, тоді як SHA-512 використовує 64-розрядні слова.

- SHA-3: цей алгоритм був офіційно відомий як Keccak.

- RC4– Алгоритм грубої сили RC4 використовується для створення потокових шифрів. Він в основному використовується в таких протоколах, як Secure Socket Layer (SSL) для шифрування Інтернет-зв’язку та Конфіденційність дротового еквівалента (WEP) для захисту бездротових мереж.

- РИБА-МУХ– цей алгоритм використовується для створення ключів, симетрично заблокованих шифрів. Його можна використовувати для шифрування паролів та інших даних.

У цій серії посібників з криптографії ми навчимося зламати RC4 і створити шифр за допомогою CrypTool.

Хакерська діяльність: як створити шифр за допомогою CrypTool

У цьому практичному підручнику з Cryptool ми створимо простий шифр за допомогою інструменту грубої сили RC4. Потім ми спробуємо розшифрувати його за допомогою атаки грубої сили. Для цієї вправи припустімо, що ми знаємо шифрування Секретний ключ 24 біт. Ми використаємо цю інформацію, щоб зламати шифр.

Створення потокового шифру RC4

Крок 1) Завантажте та інсталюйте CryptTool

Ми будемо використовувати CrypTool 1 як наш криптологічний інструмент. CrypTool 1 — це освітній інструмент із відкритим кодом для криптологічних досліджень. Ви можете завантажити його з https://www.cryptool.org/en/ct1/

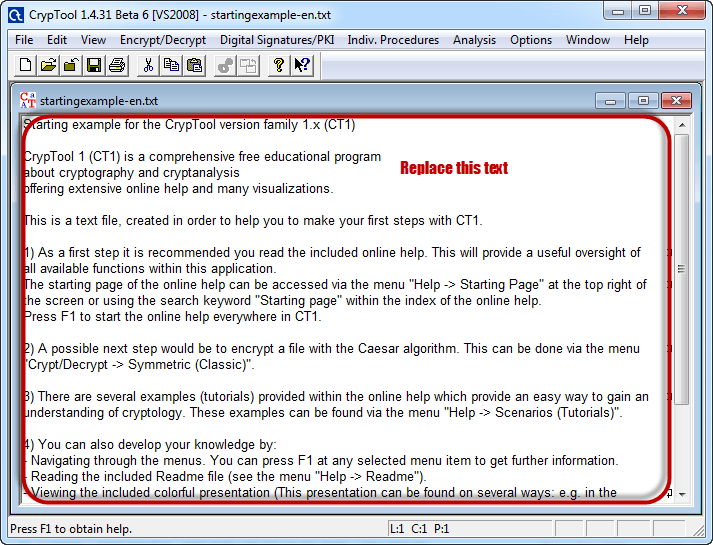

Крок 2) Відкрийте CryptTool і замініть текст

Ми зашифруємо наступну фразу

Ніколи не недооцінюйте рішучість дитини, яка багата на час і бідна на гроші

Ми будемо використовувати 00 00 00 як ключ шифрування.

- Відкрийте CrypTool 1

- Замініть текст на Ніколи не недооцінюйте рішучість дитини, яка багата на час і бідна на гроші

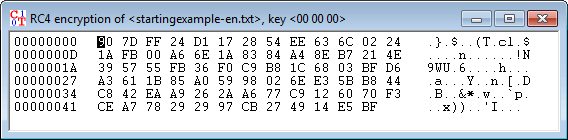

Крок 3) Зашифруйте текст

- Клацніть на меню Шифрувати/Розшифровувати

- Наведіть курсор на Symmetric (сучасний), а потім виберіть RC4, як показано вище

- З'явиться наступне вікно

Крок 4) Виберіть ключ шифрування

- Виберіть 24 біти як ключ шифрування

- Встановіть значення 00 00 00

- Натисніть кнопку Шифрувати

- Ви отримаєте наступний шифр потоку

Атака на потоковий шифр

Крок 5) Розпочніть аналіз

- Натисніть меню Аналіз

- Наведіть курсор на Symmetric Encryption (modern) і виберіть RC4, як показано вище

- Ви отримаєте таке вікно

- Пам’ятайте, що зроблено припущення, що секретний ключ має 24 біти. Тому переконайтеся, що ви вибрали 24 біти як довжину ключа.

- Натисніть на кнопку Пуск. Ви отримаєте таке вікно

- Примітка: час, необхідний для завершення атаки Brute-Force Analysis, залежить від потужності обробки використовуваної машини та довжини ключа. Чим більше довжина ключа, тим більше часу потрібно для завершення атаки.

Крок 6) Проаналізуйте результати

- Після завершення аналізу ви отримаєте такі результати.

- Примітка: менше число ентропії означає, що це найімовірніший правильний результат. Можливо, правильним результатом може бути значення ентропії, яке перевищує найнижче знайдене значення.

- Виберіть рядок, який має найбільший сенс, а потім натисніть кнопку «Прийняти вибір», коли закінчите

Резюме

- Криптографія - наука про шифрування та розшифрування повідомлень.

- Шифр — це повідомлення, яке було перетворено у формат, який не читається людиною.

- Дешифрування — це перетворення шифру в оригінальний текст.

- Криптоаналіз — це мистецтво розшифровки шифрів без знання ключа, який використовується для їх шифрування.

- Криптологія поєднує методи криптографії та криптоаналітики.

- Онлайн-алгоритм грубої сили RC4 використовується для створення потокових шифрів. Він здебільшого використовується в таких протоколах, як Secure Socket Layer (SSL) для шифрування Інтернет-зв’язку та Wired Equivalent Privacy (WEP) для захисту бездротових мереж.