Sosyal Mühendislik Nedir: Tanımı, Saldırıları

Sosyal Mühendislik Nedir? Araç

Sosyal mühendislik, bir bilgisayar sisteminin kullanıcılarını, bir bilgisayar sistemine yetkisiz erişim elde etmek için kullanılabilecek gizli bilgileri açığa çıkaracak şekilde manipüle etme sanatıdır. Terim aynı zamanda sınırlı erişimli binalara erişim sağlamak için insan nezaketini, açgözlülüğünü ve merakını sömürmek veya kullanıcıların arka kapı yazılımı yüklemesini sağlamak gibi faaliyetleri de içerebilir.

Bilgisayar sistemlerini korumak için, bilgisayar korsanlarının kullanıcıları kandırmak için kullandığı hileleri ve diğer önemli oturum açma bilgilerini ifşa etme yollarını bilmek esastır.

Bu eğitimde size yaygın sosyal mühendislik tekniklerini ve bunlara karşı nasıl güvenlik önlemleri alabileceğinizi tanıtacağız.

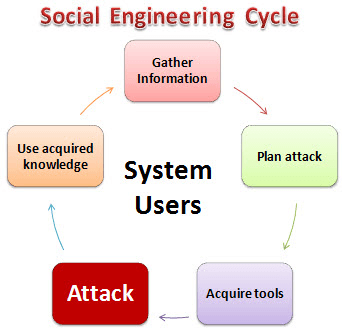

Sosyal Mühendislik Nasıl Çalışır?

İŞTE,

- Bilgi toplamak: Bu ilk aşamadır, amaçlanan kurban hakkında mümkün olduğunca çok şey öğrenir. Bilgiler şirket web sitelerinden, diğer yayınlardan ve bazen de hedef sistemin kullanıcılarıyla konuşularak toplanır.

- Saldırı Planla: Saldırganlar saldırıyı nasıl gerçekleştirmeyi planladıklarını ana hatlarıyla belirtir

- Araçları Edinme: Bunlar, saldırganın saldırıyı başlatırken kullanacağı bilgisayar programlarını içerir.

- saldırı: Hedef sistemdeki zayıflıklardan yararlanın.

- Edinilen Bilgiyi Kullanın: Sosyal mühendislik taktikleri sırasında toplanan evcil hayvan isimleri, organizasyon kurucularının doğum tarihleri vb. bilgiler, şifre tahmin etme gibi saldırılarda kullanılır.

Sosyal Mühendislik Saldırılarının Türleri

Sosyal mühendislik teknikleri birçok biçimde olabilirAşağıda yaygın olarak kullanılan tekniklerin listesi yer almaktadır.

Aşinalık İstismarı:

Kullanıcılar tanıdıkları kişilerden daha az şüpheleniyorlar. Saldırgan, sosyal mühendislik saldırısından önce hedef sistemin kullanıcılarını tanıyabilir. Saldırgan kullanıcılarla yemek sırasında etkileşime girebilir, kullanıcılar sigara içerken katılabilir, sosyal etkinliklere vb. katılabilirler. Bu, saldırganın kullanıcılara aşina olmasını sağlar. Kullanıcının erişim sağlamak için erişim kodu veya kart gerektiren bir binada çalıştığını varsayalım; Saldırgan bu tür yerlere giren kullanıcıları takip edebilir. Kullanıcılar, tanıdıkları için saldırganın içeri girmesi için kapıyı açık tutmayı severler. Saldırgan aynı zamanda eşinizle nerede tanıştığınız, lisedeki matematik öğretmeninizin adı gibi soruların yanıtlarını da isteyebilir. Kullanıcılar tanıdık yüze güvendikleri için yanıtları açıklama olasılıkları yüksektir. Bu bilgi şu amaçlarla kullanılabilir: e-posta hesaplarını hacklemek ve şifreleri unutulduğunda benzer sorular soran diğer hesaplar.

Korkutucu Koşullar:

İnsanlar etraflarındakileri korkutan insanlardan kaçınma eğilimindedir. Bu tekniği kullanarak saldırgan, telefonda veya plandaki bir suç ortağıyla hararetli bir tartışma yaşıyormuş gibi davranabilir. Saldırgan daha sonra kullanıcılardan, kullanıcının sisteminin güvenliğini tehlikeye atacak bilgiler isteyebilir. Kullanıcılar büyük olasılıkla saldırganla yüzleşmekten kaçınmak için doğru yanıtları veriyorlar. Bu teknik aynı zamanda bir güvenlik kontrol noktasında kontrol edilmekten kaçınmak için de kullanılabilir.

Kimlik avı:

Bu teknik, kullanıcılardan özel veriler elde etmek için hile ve aldatmacayı kullanır. Sosyal mühendis, Yahoo gibi gerçek bir web sitesini taklit etmeye çalışabilir ve ardından şüphelenmeyen kullanıcıdan hesap adını ve şifresini onaylamasını isteyebilir. Bu teknik aynı zamanda kredi kartı bilgilerini veya diğer değerli kişisel verileri almak için de kullanılabilir.

Arka kapatma:

Bu teknik, kullanıcıların kısıtlı alanlara girerken arkalarından takip edilmesini içerir. İnsan nezaketi olarak, kullanıcı sosyal mühendisin kısıtlı alana girmesine izin verme olasılığı en yüksektir.

İnsan Merakını Sömürmek:

Bu tekniği kullanarak, sosyal mühendis virüs bulaşmış bir flash diski kullanıcıların kolayca alabileceği bir alana kasıtlı olarak bırakabilir. Kullanıcı büyük olasılıkla flash diski bilgisayara takacaktır. Flaş disk virüsü otomatik olarak çalıştırabilir veya kullanıcı, Çalışanlar gibi bir isim taşıyan bir dosyayı açma eğiliminde olabilir. Revaluation Report 2013.docx aslında virüslü bir dosya olabilir.

İnsan Açgözlülüğünü Sömürmek:

Sosyal mühendis bu tekniği kullanarak kullanıcıyı bir form doldurarak internetten çok para kazanma vaadiyle kandırabilir ve kredi kartı bilgileri vb. kullanarak bilgilerini doğrulayabilir.

Sosyal Mühendislik Saldırıları Nasıl Önlenir?

Her türlü sosyal mühendislik saldırısına karşı korunmanın bazı önemli yolları şunlardır:

- Bilinmeyen bir USB'yi bilgisayarınıza takmaktan kaçının.

- Hiçbir zaman e-postalardaki veya mesajlardaki bağlantılara tıklamayın.

- Güçlü şifreler (ve bir şifre yöneticisi) kullanın.

- Çok faktörlü kimlik doğrulama kullanın.

- Yalnızca çevrimiçi arkadaşlıklar kurma konusunda çok dikkatli olun.

- Tüm yazılımlarınızı güncel tutun.

- Bilgi işlem cihazlarınızı koruyun.

- Anti-virüs yazılımı satın alın.

- Verilerinizi düzenli olarak yedekleyin.

- Hassas belgeleri düzenli olarak imha edin.

- Bir VPN kullanın.

- Dizüstü bilgisayarınızı kilitleyin

Sosyal Mühendislik Karşı Tedbirleri

Sosyal mühendislerin kullandığı tekniklerin çoğu insani önyargıları manipüle etmeyi içerir. Bu tür tekniklere karşı koymak için bir kuruluş;

- Aşinalık istismarına karşı koymak içinKullanıcılar, güvenlik önlemlerine aşina olmanın yerini almayacak şekilde eğitilmelidir. Hatta tanıdıkları kişilerin bile belirli alan ve bilgilere erişim yetkisine sahip olduklarını kanıtlamaları gerekiyor.

- Korkutucu durum saldırılarına karşı koymak için, Kullanıcılar, hassas bilgileri avlayan ve kibarca hayır diyen sosyal mühendislik tekniklerini tanımlama konusunda eğitilmelidir.

- Kimlik avı tekniklerine karşı koymak için, Yahoo gibi çoğu site güvenli bağlantılar kullanır verileri şifrelemek ve iddia ettikleri kişi olduklarını kanıtlamak. URL'yi kontrol etmek sahte siteleri tespit etmenize yardımcı olabilir. Sizden kişisel bilgilerinizi vermenizi isteyen e-postalara yanıt vermekten kaçının.

- Arka kapı saldırılarına karşı koymak için, kullanıcılar, başkalarının kısıtlı alanlara erişim sağlamak için güvenlik yetkilerini kullanmasına izin vermemeleri konusunda eğitilmelidir. Her kullanıcı kendi erişim iznini kullanmalıdır.

- İnsan merakını gidermek için, alınan flash diskleri şuraya göndermek daha iyidir: bunları virüslere veya diğer enfeksiyonlara karşı taraması gereken sistem yöneticileri tercihen izole bir makinede.

- İnsanın açgözlülüğünü istismar eden tekniklere karşı koymak, çalışanlar olmalıdır eğitilmiş bu tür dolandırıcılıklara düşmenin tehlikeleri hakkında.

ÖZET

- Sosyal mühendislik, yetkisiz kaynaklara erişim sağlamak için insan unsurlarını kullanma sanatıdır.

- Sosyal mühendisler, kullanıcıları hassas bilgileri açıklamaya ikna etmek için bir dizi teknik kullanır.

- Kuruluşların sosyal mühendislik önlemlerine sahip güvenlik politikaları olmalıdır.