การทดสอบช่องโหว่คืออะไร? เครื่องมือประเมินการสแกน VAPT

การทดสอบช่องโหว่

การทดสอบช่องโหว่ เรียกอีกอย่างว่าการประเมินความเสี่ยง เป็นกระบวนการประเมินความเสี่ยงด้านความปลอดภัยในระบบซอฟต์แวร์เพื่อลดความน่าจะเป็นของภัยคุกคาม วัตถุประสงค์ของการทดสอบความเสี่ยงคือการลดโอกาสที่ผู้บุกรุก/แฮกเกอร์จะเข้าถึงระบบโดยไม่ได้รับอนุญาต ซึ่งขึ้นอยู่กับกลไกที่เรียกว่าการประเมินความเสี่ยงและการทดสอบการเจาะระบบ (VAPT) หรือการทดสอบ VAPT

ช่องโหว่คือข้อผิดพลาดหรือจุดอ่อนในขั้นตอนการรักษาความปลอดภัยของระบบ การออกแบบ การใช้งาน หรือการควบคุมภายในใดๆ ที่อาจส่งผลให้เกิดการละเมิดนโยบายการรักษาความปลอดภัยของระบบ

เหตุใดจึงทำการประเมินช่องโหว่

- เป็นสิ่งสำคัญสำหรับความปลอดภัยขององค์กร

- กระบวนการค้นหาและรายงานช่องโหว่ ซึ่งเป็นวิธีการตรวจจับและแก้ไขปัญหาด้านความปลอดภัยโดยการจัดอันดับช่องโหว่ก่อนที่บุคคลหรือบางสิ่งจะสามารถหาประโยชน์จากช่องโหว่เหล่านั้นได้

- ในกระบวนการนี้ Operaระบบการแต่งแต้ม, แอพพลิเคชั่นซอฟต์แวร์และเครือข่ายจะถูกสแกนเพื่อระบุการเกิดช่องโหว่ ซึ่งรวมถึงการออกแบบซอฟต์แวร์ที่ไม่เหมาะสม การตรวจสอบสิทธิ์ที่ไม่ปลอดภัย เป็นต้น

กระบวนการประเมินช่องโหว่

นี่คือขั้นตอน กระบวนการประเมินช่องโหว่ เพื่อระบุช่องโหว่ของระบบ

ขั้นตอนที่ 1) เป้าหมายและวัตถุประสงค์ : – กำหนดเป้าหมายและวัตถุประสงค์ของการวิเคราะห์ช่องโหว่

ขั้นตอนที่ 2) ขอบเขต : – ขณะดำเนินการประเมินและทดสอบ จะต้องมีการกำหนดขอบเขตของงานให้ชัดเจน

ต่อไปนี้เป็นขอบเขตที่เป็นไปได้สามประการที่มีอยู่:

- สีดำ Box การทดสอบ : – การทดสอบจากเครือข่ายภายนอกโดยไม่มีความรู้เกี่ยวกับเครือข่ายและระบบภายในมาก่อน

- สีเทา Box การทดสอบ: – การทดสอบจากเครือข่ายภายนอกหรือภายในด้วยความรู้เกี่ยวกับเครือข่ายและระบบภายใน เป็นการรวมกันของทั้งสีดำ Box การทดสอบและสีขาว Box การทดสอบ

- สีขาว Box การทดสอบ : – การทดสอบภายในเครือข่ายภายในด้วยความรู้เกี่ยวกับเครือข่ายและระบบภายใน หรือที่เรียกว่าการทดสอบภายใน

ขั้นตอนที่ 3) การรวบรวมข้อมูล : – รับข้อมูลมากมายเกี่ยวกับสภาพแวดล้อมด้านไอที เช่น เครือข่าย, ที่อยู่ IP, Operating System Version ฯลฯ โดยใช้ได้กับขอบเขตทั้งสามประเภท เช่น Black Box การทดสอบ เกรย์ Box การทดสอบและสีขาว Box การทดสอบ

ขั้นตอนที่ 4) การตรวจจับช่องโหว่ : – ในกระบวนการนี้ เครื่องสแกนช่องโหว่จะถูกใช้เพื่อสแกนสภาพแวดล้อมด้านไอทีและระบุช่องโหว่

ขั้นตอนที่ 5) การวิเคราะห์และวางแผนข้อมูล : – จะวิเคราะห์จุดอ่อนที่ระบุเพื่อวางแผนการเจาะเข้าสู่เครือข่ายและระบบ

ManageEngine Vulnerability Manager Plus เป็นเครื่องมือประเมินและจัดการช่องโหว่ที่มีประสิทธิภาพสูง ซึ่งครอบคลุมตั้งแต่ต้นจนจบสำหรับการสแกน ตรวจจับ ประเมิน และแก้ไขช่องโหว่ ช่วยให้องค์กรต่างๆ สามารถระบุจุดอ่อนด้านความปลอดภัยทั่วทั้งเครือข่าย จัดลำดับความสำคัญของภัยคุกคามตามระดับความเสี่ยง และทำการติดตั้งแพทช์โดยอัตโนมัติเพื่อเสริมสร้างความปลอดภัยให้แข็งแกร่งยิ่งขึ้น

การประเมินช่องโหว่ทำอย่างไร

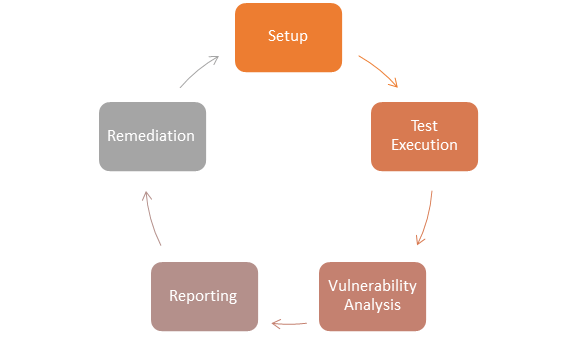

ต่อไปนี้เป็นกระบวนการทีละขั้นตอน การประเมินช่องโหว่ทำอย่างไร:

ขั้นตอนที่ 1) ตั้งค่า

- เริ่มต้นการจัดทำเอกสาร

- สิทธิ์ที่ปลอดภัย

- อัปเดตเครื่องมือ

- กำหนดค่าเครื่องมือ

ขั้นตอนที่ 2) การดำเนินการทดสอบ

- เรียกใช้เครื่องมือ

- เรียกใช้แพ็กเก็ตข้อมูลที่รวบรวมได้ (แพ็กเก็ตคือหน่วยข้อมูลที่กำหนดเส้นทางระหว่างต้นทางและปลายทาง เมื่อไฟล์ใดๆ เช่น ข้อความอีเมล ไฟล์ HTML คำขอระบุตำแหน่งทรัพยากรสากล (URL) ฯลฯ ถูกส่งจากที่หนึ่งไปยังอีกที่หนึ่งบนอินเทอร์เน็ต ชั้น TCP ของ TCP/IP จะแบ่งไฟล์ออกเป็น "ชิ้นส่วน" จำนวนหนึ่งเพื่อการกำหนดเส้นทางที่มีประสิทธิภาพ และชิ้นส่วนแต่ละชิ้นจะมีหมายเลขเฉพาะและจะมีที่อยู่อินเทอร์เน็ตของปลายทางด้วย ชิ้นส่วนเหล่านี้เรียกว่าแพ็กเก็ต เมื่อแพ็กเก็ตทั้งหมดมาถึง แพ็กเก็ตเหล่านั้นจะถูกประกอบกลับเป็นไฟล์ต้นฉบับโดยชั้น TCP ที่ปลายทางในขณะที่เรียกใช้เครื่องมือประเมิน

ขั้นตอนที่ 3) การวิเคราะห์ช่องโหว่

- การกำหนดและจำแนกเครือข่ายหรือทรัพยากรระบบ

- การกำหนดลำดับความสำคัญให้กับทรัพยากร (เช่น: – สูง, ปานกลาง, ต่ำ)

- การระบุภัยคุกคามที่อาจเกิดขึ้นกับแต่ละทรัพยากร

- เดเวโลping กลยุทธ์ในการจัดการกับปัญหาที่มีความสำคัญสูงสุดก่อนเป็นอันดับแรก

- การกำหนดและดำเนินการวิธีการเพื่อลดผลที่ตามมาหากมีการโจมตีเกิดขึ้น

ขั้นตอนที่ 4) การรายงาน

ขั้นตอนที่ 5) การแก้ไข

- กระบวนการแก้ไขจุดอ่อน

- ดำเนินการสำหรับทุกช่องโหว่

ประเภทของเครื่องสแกนช่องโหว่

ตามโฮสต์

- ระบุปัญหาในโฮสต์หรือระบบ

- กระบวนการนี้ดำเนินการโดยใช้เครื่องสแกนบนโฮสต์และวินิจฉัยช่องโหว่

- เครื่องมือที่ทำงานบนระบบโฮสต์จะโหลดซอฟต์แวร์ตัวกลางลงในระบบเป้าหมาย; tracตรวจจับเหตุการณ์และรายงานให้แก่ผู้เชี่ยวชาญด้านความปลอดภัยทราบ

บนเครือข่าย

- มันจะตรวจจับพอร์ตที่เปิดอยู่และระบุบริการที่ไม่รู้จักที่ทำงานบนพอร์ตเหล่านี้ จากนั้นจะเปิดเผยช่องโหว่ที่เป็นไปได้ที่เกี่ยวข้องกับบริการเหล่านี้

- กระบวนการนี้ทำได้โดยใช้เครื่องสแกนบนเครือข่าย

อิงฐานข้อมูล

- โดยจะระบุความเสี่ยงด้านความปลอดภัยในระบบฐานข้อมูลโดยใช้เครื่องมือและเทคนิคเพื่อป้องกันการฉีด SQL (การแทรก SQL: – การฉีดคำสั่ง SQL ลงในฐานข้อมูลโดยผู้ใช้ที่เป็นอันตราย ซึ่งสามารถอ่านข้อมูลที่ละเอียดอ่อนจากฐานข้อมูล และสามารถอัปเดตข้อมูลในฐานข้อมูลได้)

เครื่องมือสำหรับการสแกนช่องโหว่

1) Teramind

Teramind มอบชุดโปรแกรมที่ครอบคลุมสำหรับการป้องกันภัยคุกคามภายในและการติดตามพนักงาน ช่วยเพิ่มความปลอดภัยผ่านการวิเคราะห์พฤติกรรมและการป้องกันข้อมูลสูญหาย รับรองการปฏิบัติตามข้อกำหนดและเพิ่มประสิทธิภาพกระบวนการทางธุรกิจ แพลตฟอร์มที่ปรับแต่งได้นั้นเหมาะสมกับความต้องการที่หลากหลายขององค์กร โดยให้ข้อมูลเชิงลึกที่นำไปใช้ได้จริงซึ่งมุ่งเน้นที่การเพิ่มผลผลิตและการปกป้องความสมบูรณ์ของข้อมูล

สิ่งอำนวยความสะดวก:

- การป้องกันภัยคุกคามจากภายใน: ตรวจจับและป้องกันการกระทำของผู้ใช้ที่อาจบ่งบอกถึงภัยคุกคามภายในต่อข้อมูล

- การเพิ่มประสิทธิภาพกระบวนการทางธุรกิจ: ใช้การวิเคราะห์พฤติกรรมที่ขับเคลื่อนด้วยข้อมูลเพื่อกำหนดกระบวนการปฏิบัติงานใหม่

- ผลผลิตของพนักงาน: ตรวจสอบประสิทธิภาพการทำงาน ความปลอดภัย และพฤติกรรมการปฏิบัติตามกฎระเบียบของพนักงาน

- การจัดการการปฏิบัติตามกฎระเบียบ: ช่วยจัดการการปฏิบัติตามกฎระเบียบด้วยโซลูชันเดียวที่ปรับขนาดได้ซึ่งเหมาะสำหรับธุรกิจขนาดเล็ก องค์กร และหน่วยงานภาครัฐ

- เหตุการณ์นิติวิทยาศาสตร์: ให้หลักฐานเพื่อเพิ่มการตอบสนองต่อเหตุการณ์ การสืบสวน และข้อมูลภัยคุกคาม

- การป้องกันข้อมูลสูญหาย: ตรวจสอบและป้องกันการสูญเสียข้อมูลที่ละเอียดอ่อนที่อาจเกิดขึ้น

- การตรวจสอบพนักงาน: เสนอความสามารถในการติดตามประสิทธิภาพและกิจกรรมของพนักงาน

- การวิเคราะห์พฤติกรรม: วิเคราะห์ข้อมูลพฤติกรรมแอปของลูกค้าแบบละเอียดเพื่อดูข้อมูลเชิงลึก

- การตั้งค่าการตรวจสอบที่ปรับแต่งได้: อนุญาตให้ปรับแต่งการตั้งค่าการตรวจสอบให้เหมาะสมกับกรณีการใช้งานเฉพาะหรือใช้กฎที่กำหนดไว้ล่วงหน้า

- ข้อมูลเชิงลึกของแดชบอร์ด: ให้การมองเห็นและข้อมูลเชิงลึกที่สามารถดำเนินการได้เกี่ยวกับกิจกรรมของพนักงานผ่านแดชบอร์ดที่ครอบคลุม

| Category | เครื่องมือ | Descriptไอออน |

|---|---|---|

| ตามโฮสต์ | สถิติผู้เข้าชม | สแกนหลายระบบในเครือข่าย |

| TARA | ผู้ช่วยวิจัยวิเคราะห์เสือ | |

| Cain & Abel | กู้คืนรหัสผ่านโดยการดมเครือข่าย ถอดรหัสรหัสผ่าน HTTP | |

| Metasploit | แพลตฟอร์มโอเพนซอร์สสำหรับการพัฒนาpingรวมถึงโค้ดสำหรับการทดสอบและการโจมตี | |

| บนเครือข่าย | Cisco เครื่องสแกนที่ปลอดภัย | วินิจฉัยและซ่อมแซมปัญหาด้านความปลอดภัย |

| Wireshark | เครื่องมือวิเคราะห์โปรโตคอลเครือข่ายโอเพ่นซอร์สสำหรับ Linux และ Windows. | |

| nmap | ยูทิลิตี้โอเพ่นซอร์สฟรีสำหรับการตรวจสอบความปลอดภัย | |

| Nessus | การตรวจสอบแบบไร้ตัวแทน การรายงาน และการรวมการจัดการแพตช์ | |

| อิงฐานข้อมูล | อาหาร SQL | ประตูเครื่องมือโจมตีพจนานุกรมสำหรับเซิร์ฟเวอร์ SQL |

| ผู้ตรวจสอบบัญชีที่ปลอดภัย | ช่วยให้ผู้ใช้สามารถทำการแจงนับ สแกน ตรวจสอบ และทดสอบการเจาะระบบและนิติเวชบนระบบปฏิบัติการ | |

| สแกน DB | การตรวจจับโทรจันของฐานข้อมูล การตรวจจับโทรจันที่ซ่อนอยู่โดยการสแกนพื้นฐาน |

ข้อดีของการประเมินช่องโหว่

- มีเครื่องมือโอเพ่นซอร์สให้บริการ

- ระบุช่องโหว่เกือบทั้งหมด

- อัตโนมัติสำหรับการสแกน

- ง่ายต่อการวิ่งเป็นประจำ

ข้อเสียของการประเมินช่องโหว่

- อัตราผลบวกลวงสูง

- สามารถตรวจจับได้ง่ายด้วย Intrusion Detection System Firewall

- มักจะไม่สังเกตเห็นช่องโหว่ล่าสุด

การเปรียบเทียบการประเมินช่องโหว่และการทดสอบการเจาะระบบ

| การประเมินความเสี่ยง | Penetration Testing | |

|---|---|---|

| การทำงาน | ค้นพบช่องโหว่ | ระบุและใช้ประโยชน์จากช่องโหว่ |

| กลไก | การค้นพบและการสแกน | การจำลอง |

| โฟกัส | ความกว้างมากกว่าความลึก | ความลึกมากกว่าความกว้าง |

| ครอบคลุมความสมบูรณ์ | จุดสูง | ต่ำ |

| ราคา | ต่ำ-ปานกลาง | จุดสูง |

| แสดงโดย | พนักงานภายใน | ผู้โจมตีหรือผู้ทดสอบปากกา |

| ความรู้ของผู้ทดสอบ | จุดสูง | ต่ำ |

| วิ่งบ่อยแค่ไหน | หลังจากโหลดอุปกรณ์แต่ละชิ้นแล้ว | ปีละครั้ง |

| ผล | ให้รายละเอียดบางส่วนเกี่ยวกับช่องโหว่ | ให้รายละเอียดช่องโหว่อย่างครบถ้วน |

วิธีทดสอบช่องโหว่

การทดสอบที่ใช้งานอยู่

- การทดสอบที่ไม่ใช้งาน ผู้ทดสอบจะแนะนำข้อมูลการทดสอบการประเมินช่องโหว่ใหม่และวิเคราะห์ผลลัพธ์

- ในระหว่างกระบวนการทดสอบ ผู้ทดสอบจะสร้างแบบจำลองทางจิตของกระบวนการ และจะขยายต่อไปอีกในระหว่างการโต้ตอบกับซอฟต์แวร์ที่กำลังทดสอบ

- ในขณะที่ทำการทดสอบ ผู้ทดสอบจะมีส่วนร่วมอย่างแข็งขันในกระบวนการค้นหากรณีทดสอบใหม่และแนวคิดใหม่ นั่นเป็นสาเหตุที่เรียกว่าการทดสอบแบบแอคทีฟ

การทดสอบแบบพาสซีฟ

- การทดสอบแบบพาสซีฟ ติดตามผลการทำงานของซอฟต์แวร์ภายใต้การทดสอบโดยไม่ต้องมีกรณีทดสอบหรือข้อมูลใหม่

การทดสอบเครือข่าย

- การทดสอบเครือข่ายเป็นกระบวนการวัดและบันทึกสถานะการทำงานของเครือข่ายปัจจุบันในช่วงระยะเวลาหนึ่ง

- การทดสอบส่วนใหญ่ทำขึ้นเพื่อคาดการณ์เครือข่ายที่ทำงานภายใต้โหลดหรือเพื่อค้นหาปัญหาที่เกิดจากบริการใหม่

- เราจำเป็นต้องทดสอบคุณลักษณะเครือข่ายต่อไปนี้:

- ระดับการใช้งาน

- จำนวนผู้ใช้งาน

- การใช้งานแอพพลิเคชั่น

การทดสอบแบบกระจาย

- การทดสอบแบบกระจายใช้สำหรับทดสอบแอปพลิเคชันแบบกระจาย ซึ่งหมายถึงแอปพลิเคชันที่ทำงานกับไคลเอนต์หลายตัวพร้อมกัน โดยทั่วไป การทดสอบแอปพลิเคชันแบบกระจายหมายถึงการทดสอบไคลเอนต์และเซิร์ฟเวอร์แยกกัน แต่หากใช้วิธีการทดสอบแบบกระจาย เราก็สามารถทดสอบทั้งหมดพร้อมกันได้

- ส่วนทดสอบ รวมถึงส่วนที่เกี่ยวข้องกับการทดสอบที่เสี่ยงจะโต้ตอบกันระหว่างการทดสอบ ซึ่งจะทำให้ส่วนต่างๆ ซิงโครไนซ์กันอย่างเหมาะสม Syncการทำเวลาเป็นหนึ่งในจุดที่สำคัญที่สุดในการทดสอบแบบกระจาย

สรุป

In วิศวกรรมซอฟต์แวร์การทดสอบที่มีช่องโหว่ขึ้นอยู่กับกลไกสองประการ ได้แก่ การประเมินช่องโหว่และการทดสอบการเจาะ การทดสอบทั้งสองนี้แตกต่างกันในด้านความแข็งแกร่งและงานที่ทำ อย่างไรก็ตาม เพื่อให้บรรลุรายงานที่ครอบคลุมเกี่ยวกับการทดสอบช่องโหว่ แนะนำให้ใช้ทั้งสองขั้นตอนร่วมกัน หากต้องการค้นหาเครื่องมือที่เหมาะสมสำหรับงานเหล่านี้ ให้พิจารณาสำรวจสิ่งเหล่านี้ เครื่องมือทดสอบการเจาะ.