Ce este ingineria socială: definiție, atacuri

Ce este Ingineria Socială? Mijloace

Ingineria socială este arta de a manipula utilizatorii unui sistem de calcul pentru a dezvălui informații confidențiale care pot fi folosite pentru a obține acces neautorizat la un sistem informatic. Termenul poate include, de asemenea, activități precum exploatarea bunătății umane, lăcomia și curiozitatea de a obține acces la clădiri cu acces restricționat sau de a determina utilizatorii să instaleze software de tip backdoor.

Cunoașterea trucurilor folosite de hackeri pentru a păcăli utilizatorii să elibereze, printre altele, informații vitale de conectare este fundamentală în protejarea sistemelor informatice

În acest tutorial, vă vom prezenta tehnicile comune de inginerie socială și cum puteți găsi măsuri de securitate pentru a le contracara.

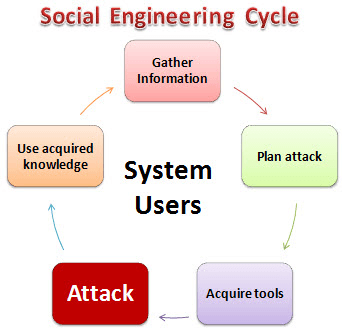

Cum funcționează ingineria socială?

AICI,

- Adună informații: Aceasta este prima etapă, învață cât de mult poate despre victima vizată. Informațiile sunt colectate de pe site-urile companiei, din alte publicații și uneori prin discutarea cu utilizatorii sistemului țintă.

- Plan de atac: Atacatorii descriu modul în care intenționează să execute atacul

- Achiziționați instrumente: Acestea includ programe de calculator pe care un atacator le va folosi la lansarea atacului.

- Atac: Exploatați punctele slabe ale sistemului țintă.

- Utilizați cunoștințele dobândite: Informațiile adunate în timpul tacticilor de inginerie socială, cum ar fi numele animalelor de companie, datele de naștere ale fondatorilor organizației, etc. sunt folosite în atacuri precum ghicirea parolelor.

Tipuri de atacuri de inginerie socială

Tehnicile de inginerie socială pot lua mai multe forme. Mai jos este lista tehnicilor utilizate în mod obișnuit.

Exploatare de familiaritate:

Utilizatorii sunt mai puțin suspicioși față de persoanele cu care sunt familiarizați. Un atacator se poate familiariza cu utilizatorii sistemului țintă înainte de atacul de inginerie socială. Atacatorul poate interacționa cu utilizatorii în timpul meselor, când utilizatorii fumează, se poate alătura, la evenimente sociale etc. Acest lucru îl face pe atacator familiar pentru utilizatori. Să presupunem că utilizatorul lucrează într-o clădire care necesită un cod de acces sau un card pentru a avea acces; atacatorul poate urmări utilizatorii pe măsură ce intră în astfel de locuri. Utilizatorii sunt cel mai mult ca să țină ușa deschisă pentru ca atacatorul să intre, deoarece sunt familiarizați cu ei. Atacatorul poate cere, de asemenea, răspunsuri la întrebări precum locul în care v-ați întâlnit soțul, numele profesorului de matematică din liceu etc. Este cel mai probabil ca utilizatorii să dezvăluie răspunsuri deoarece au încredere în fața cunoscută. Aceste informații ar putea fi folosite pentru pirata conturi de e-mail și alte conturi care pun întrebări similare dacă cineva își uită parola.

Circumstante intimidante:

Oamenii tind să evite oamenii care îi intimidează pe alții din jurul lor. Folosind această tehnică, atacatorul poate pretinde că are o ceartă aprinsă la telefon sau cu un complice la schemă. Atacatorul poate cere utilizatorilor informații care ar fi folosite pentru a compromite securitatea sistemului utilizatorilor. Cel mai probabil, utilizatorii dau răspunsurile corecte doar pentru a evita o confruntare cu atacatorul. Această tehnică poate fi folosită și pentru a evita verificarea la un punct de control de securitate.

phishing:

Această tehnică folosește înșelăciune și înșelăciune pentru a obține date private de la utilizatori. Inginerul social poate încerca să uzurpare identitatea unui site web autentic, cum ar fi Yahoo, apoi să ceară utilizatorului nebănuit să-și confirme numele și parola contului. Această tehnică poate fi folosită și pentru a obține informații despre cardul de credit sau orice alte date personale valoroase.

Tailgating:

Această tehnică implică urmărirea utilizatorilor în spate pe măsură ce intră în zonele restricționate. Ca o curtoazie umană, utilizatorul este cel mai probabil să lase inginerul social să intre în zona restricționată.

Exploatarea curiozității umane:

Folosind această tehnică, inginerul social poate arunca în mod deliberat un disc flash infectat cu virus într-o zonă în care utilizatorii îl pot ridica cu ușurință. Cel mai probabil, utilizatorul va conecta discul flash la computer. Discul flash poate rula automat virusul sau utilizatorul poate fi tentat să deschidă un fișier cu un nume precum Angajații Revaluation Report 2013.docx care poate fi de fapt un fișier infectat.

Exploatarea lăcomiei umane:

Folosind această tehnică, inginerul social poate atrage utilizatorul cu promisiuni de a câștiga mulți bani online, completând un formular și confirmând detaliile acestuia folosind detaliile cardului de credit etc.

Cum să preveniți atacurile de inginerie socială?

Iată câteva modalități importante de a vă proteja împotriva tuturor tipurilor de atacuri de inginerie socială:

- Evitați conectarea unui USB necunoscut la computer.

- Nu faceți niciodată clic pe linkuri din niciun e-mail sau mesaj.

- Utilizați parole puternice (și un manager de parole).

- Utilizați autentificarea cu mai mulți factori.

- Fii foarte atent la construirea de prietenii doar online.

- Păstrați tot software-ul actualizat.

- Asigurați-vă dispozitivele de calcul.

- Cumpărați software antivirus.

- Faceți backup în mod regulat al datelor.

- Distrugeți în mod regulat documentele sensibile.

- Folosiți un VPN.

- Blocați laptopul

Contramăsuri de inginerie socială

Cele mai multe tehnici folosite de inginerii sociali implică manipularea prejudecăților umane. Pentru a contracara astfel de tehnici, o organizație poate;

- Pentru a contracara exploatarea familiarității, utilizatorii trebuie să fie instruiți să nu înlocuiască familiaritatea cu măsurile de securitate. Chiar și persoanele cu care sunt familiarizați trebuie să demonstreze că au autorizația de a accesa anumite zone și informații.

- Pentru a contracara atacurile în circumstanțe intimidante, utilizatorii trebuie să fie instruiți să identifice tehnici de inginerie socială care caută informații sensibile și spun politicos nu.

- Pentru a contracara tehnicile de phishing, majoritatea site-urilor precum Yahoo folosesc conexiuni securizate la criptați datele și să demonstreze că sunt cine pretind că sunt. Verificarea adresei URL vă poate ajuta să identificați site-uri false. Evitați să răspundeți la e-mailurile care vă solicită să furnizați informații personale.

- Pentru a contracara atacurile tailgating, utilizatorii trebuie să fie instruiți să nu permită altora să-și folosească autorizația de securitate pentru a avea acces în zonele restricționate. Fiecare utilizator trebuie să folosească propria autorizație de acces.

- Pentru a contracara curiozitatea umană, este mai bine să trimiteți discurile flash preluate către administratori de sistem care ar trebui să le scaneze pentru viruși sau alte infecții de preferință pe o mașină izolată.

- Pentru a contracara tehnicile care exploatează lăcomia umană, angajații trebuie să fie dresat despre pericolele de a cădea în astfel de escrocherii.

Rezumat

- Ingineria socială este arta de a exploata elementele umane pentru a avea acces la resurse neautorizate.

- Inginerii sociali folosesc o serie de tehnici pentru a păcăli utilizatorii să dezvăluie informații sensibile.

- Organizațiile trebuie să aibă politici de securitate care au contramăsuri de inginerie socială.