100+ vragen en antwoorden over netwerkinterviews (2026)

Basisvragen en antwoorden over netwerkinterviews voor eerstejaarsstudenten

1) Wat is een koppeling?

Een link verwijst naar de connectiviteit tussen twee apparaten. Het omvat het type kabels en protocollen dat wordt gebruikt om het ene apparaat met het andere te laten communiceren.

2) Wat zijn de lagen van het OSI-referentiemodel?

Er zijn 7 OSI-lagen: 1) Fysieke laag, 2) Datalinklaag, 3) Netwerklaag, 4) Transportlaag, 5) Sessielaag, 6) Presentatielaag en 7) Applicatielaag.

3) Wat is het backbone-netwerk?

Een backbone-netwerk is een gecentraliseerde infrastructuur die is ontworpen om verschillende routes en gegevens naar verschillende netwerken te distribueren. Het verzorgt ook het beheer van bandbreedte en meerdere kanalen.

4) Wat is een LAN?

LAN staat voor Local Area Network. Het verwijst naar de verbinding tussen computers en andere netwerkapparaten die zich op een kleine fysieke locatie bevinden.

5) Wat is een knooppunt?

Een knooppunt verwijst naar een punt of verbinding waar een verbinding plaatsvindt. Het kan een computer of apparaat zijn dat deel uitmaakt van een netwerk. Er zijn twee of meer knooppunten nodig om een netwerkverbinding te vormen.

6) Wat zijn routers?

Routers kunnen twee of meer netwerksegmenten verbinden. Dit zijn intelligente netwerkapparaten die informatie opslaan in hun routingtabellen, zoals paden, hops en knelpunten. Met deze info kunnen ze het beste pad voor gegevensoverdracht bepalen. Routers werken op de OSI-netwerklaag.

7) Wat is een point-to-point-koppeling?

Het verwijst naar een directe verbinding tussen twee computers in een netwerk. Voor een point-to-point-verbinding zijn geen andere netwerkapparaten nodig dan het aansluiten van een kabel op de NIC-kaarten van beide computers.

8) Wat is anonieme FTP?

Anonieme FTP is een manier om gebruikers toegang te verlenen tot bestanden op openbare servers. Gebruikers die toegang krijgen tot gegevens op deze servers hoeven zichzelf niet te identificeren, maar loggen in als anonieme gast.

9) Wat is een subnetmasker?

Een subnetmasker wordt gecombineerd met een IP-adres om twee delen te identificeren: het uitgebreide netwerkadres en het hostadres. Net als een IP-adres bestaat een subnetmasker uit 32 bits.

10) Wat is de maximaal toegestane lengte voor een UTP-kabel?

Eén stuk UTP-kabel heeft een toegestane lengte van 90 tot 100 meter. Deze beperking kan worden ondervangen door repeaters en schakelaars te gebruiken.

11) Wat is gegevensinkapseling?

Data-encapsulatie is het proces waarbij informatie wordt opgedeeld in kleinere, beheersbare stukken voordat deze wordt verwerkt. transmitverzonden over het netwerk. Tijdens dit proces worden de bron- en bestemmingsadressen aan de headers toegevoegd, samen met pariteitscontroles.

12) Beschrijf de netwerktopologie

Netwerk topologie verwijst naar de lay-out van een computernetwerk. Het laat zien hoe apparaten en kabels fysiek zijn aangelegd en hoe ze op elkaar zijn aangesloten.

13) Wat is een VPN?

VPN staat voor Virtual Private Network, een technologie waarmee een beveiligde tunnel over een netwerk zoals het internet kan worden gecreëerd. Met VPN's kunt u bijvoorbeeld een beveiligde inbelverbinding met een externe server tot stand brengen.

14) Beschrijf NAT kort

NAT is netwerkadresvertaling. Dit is een protocol waarmee meerdere computers op een gemeenschappelijk netwerk één enkele verbinding met internet kunnen delen.

15) Wat is de taak van de netwerklaag onder het OSI-referentiemodel?

De netwerklaag is verantwoordelijk voor data routing, packet switching en controle van netwerkcongestie. Routers opereren onder deze laag.

16) Welke invloed heeft een netwerktopologie op uw beslissing om een netwerk op te zetten?

Netwerktopologie bepaalt welke media u moet gebruiken om apparaten met elkaar te verbinden. Het dient ook als basis voor welke materialen, connectoren en aansluitingen van toepassing zijn op de installatie.

17) Wat is RIP?

RIP, een afkorting voor Routing Information Protocol, wordt door routers gebruikt om gegevens van het ene netwerk naar het andere te verzenden. Het beheert efficiënt routeringsgegevens door de routeringstabel naar alle andere routers binnen het netwerk uit te zenden. Het bepaalt de netwerkafstand in hopeenheden.

18) Wat zijn de verschillende manieren om een computernetwerk te beveiligen?

Er zijn verschillende manieren om dit te doen. Installeer een betrouwbaar en bijgewerkt antivirusprogramma op alle computers. Zorg ervoor dat firewalls correct zijn ingesteld en geconfigureerd. Gebruikersauthenticatie zal ook veel helpen. Dit alles gecombineerd zou een sterk beveiligd netwerk vormen.

19) Wat is NIC?

NIC is een afkorting voor Network Interface Card. Dit is een randkaart die op een pc wordt aangesloten om verbinding te maken met een netwerk. Elke NIC heeft zijn eigen netwerkkaart MAC-adres die de pc op het netwerk identificeert.

20) Wat is WAN?

WAN staat voor Wide Area Network. Het is een onderlinge verbinding van computers en apparaten die geografisch verspreid zijn. Het verbindt netwerken die zich in verschillende regio's en landen bevinden.

Sollicitatievragen en antwoorden voor computernetwerkingenieurs voor ervaren

21) Wat is het belang van de fysieke OSI-laag?

De fysieke laag zorgt voor de conversie van databits naar het elektrische signaal, en omgekeerd. Dit is waar netwerkapparaten en kabeltypen worden overwogen en ingesteld.

22) Hoeveel lagen zijn er onder TCP/IP?

Er zijn vier lagen: 1) De netwerklaag, 2) Internetlaag, 3) Transportlaag en 4) Applicatielaag.

23) Wat zijn proxyservers en hoe beschermen ze computernetwerken?

Proxyservers voorkomen voornamelijk dat externe gebruikers de IP-adressen van een intern netwerk identificeren. Zonder kennis van het juiste IP-adres kan zelfs de fysieke locatie van het netwerk niet worden geïdentificeerd. Proxyservers kunnen een netwerk vrijwel onzichtbaar maken voor externe gebruikers.

24) Wat is de functie van de OSI Session Layer?

Deze laag biedt de protocollen en middelen waarmee twee apparaten op het netwerk met elkaar kunnen communiceren door een sessie te houden. Dit omvat het opzetten van de sessie, het beheren van de informatie-uitwisseling tijdens de sessie en het afbouwproces bij beëindiging van de sessie.

25) Wat is het belang van het implementeren van een fouttolerantiesysteem?

Een fouttolerantiesysteem zorgt voor een continue beschikbaarheid van gegevens. Dit wordt gedaan door het elimineren van een enkel punt van falen.

26) Wat betekent 10Base-T?

De 10 verwijst naar de gegevensoverdrachtsnelheid. In dit geval is het 10 Mbps. Het woord Base verwijst naar basisband, in tegenstelling tot breedband.

27) Wat is een privé IP-adres?

Privé-IP-adressen worden toegewezen voor gebruik op intranetten. Deze adressen worden gebruikt voor interne netwerken en zijn niet routeerbaar op externe openbare netwerken. Deze zorgen ervoor dat er geen conflicten ontstaan tussen interne netwerken. Tegelijkertijd is dezelfde reeks privé-IP-adressen herbruikbaar voor meerdere intranetten, omdat ze elkaar niet ‘zien’.

28) Wat is NOS?

NOS, oftewel Netwerk Operating System, is gespecialiseerde software. De belangrijkste taak van deze software is het bieden van netwerkconnectiviteit met een computer om te communiceren met andere computers en aangesloten apparaten.

29) Wat is DoS?

DoS of Denial-of-Service-aanval is een poging om te voorkomen dat gebruikers toegang krijgen tot internet of andere netwerkdiensten. Dergelijke aanvallen kunnen verschillende vormen aannemen en worden uitgevoerd door een groep daders. Een veelgebruikte methode om dit te doen is door de systeemserver te overbelasten, zodat deze geen legitiem verkeer meer kan verwerken en gedwongen wordt te resetten.

30) Wat is OSI en welke rol speelt het in computernetwerken?

OSI (Open Systems Interconnect) dient als referentiemodel voor datacommunicatie. Het bestaat uit 7 lagen, waarbij elke laag een specifiek aspect definieert van hoe netwerkapparaten met elkaar verbinding maken en communiceren. Een laag kan bijvoorbeeld betrekking hebben op de gebruikte fysieke media, terwijl een andere laag bepaalt hoe data wordt verzonden. transmitted verspreid over het netwerk.

31) Wat is het doel van kabels die afgeschermd zijn en getwiste aderparen hebben?

Het voornaamste doel hiervan is het voorkomen van overspraak. Overspraak is elektromagnetische interferentie of ruis die de gegevensoverdracht kan beïnvloeden. transmitted over kabels.

32) Wat is het voordeel van het delen van adressen?

Door adresvertaling te gebruiken in plaats van routering, biedt het delen van adressen een inherent beveiligingsvoordeel. Dat komt omdat host-pc's op internet alleen het openbare IP-adres van de externe interface op de computer kunnen zien. In plaats daarvan biedt het adresvertaling en niet de privé-IP-adressen op het interne netwerk.

33) Wat zijn MAC-adressen?

MAC, of Media Access Control, identificeert op unieke wijze een apparaat op het netwerk. Het wordt ook wel een fysiek adres of een Ethernet-adres genoemd. Een MAC-adres bestaat uit delen van 6 bytes.

34) Wat zijn de equivalente laag of lagen van de TCP/IP-applicatielaag in termen van het OSI-referentiemodel?

De TCP/IP-applicatielaag heeft drie tegenhangers in het OSI-model: 1) Sessielaag, 2) Presentatielaag en 3) Applicatielaag.

35) Hoe kunt u de IP-klasse van een bepaald IP-adres identificeren?

Door naar het eerste octet van een bepaald IP-adres te kijken, kunt u vaststellen of het Klasse A, B of C is. Als het eerste octet begint met een 0-bit, is dat adres Klasse A. Als het begint met bits 10, dan is dat adres is een klasse B-adres. Als het begint met 110, is het een klasse C-netwerk.

36) Wat is het hoofddoel van OSPF?

OSPF, of Open Shortest Path First, is een link-state routeringsprotocol dat routeringstabellen gebruikt om het best mogelijke pad voor gegevensuitwisseling te bepalen.

37) Wat zijn firewalls?

Firewalls dienen om een intern netwerk te beschermen tegen aanvallen van buitenaf. Deze externe bedreigingen kunnen hackers zijn die gegevens willen stelen of computervirussen die gegevens in een mum van tijd kunnen vernietigen. Het voorkomt ook dat andere gebruikers van externe netwerken toegang krijgen tot het privénetwerk.

38) Beschrijf de stertopologie

Stertopologie bestaat uit een centrale hub die verbinding maakt met knooppunten. Dit is een van de gemakkelijkst te installeren en te onderhouden.

Voordelen:

Hier zijn de voor- en voordelen van starttopologie:

- Gemakkelijk problemen op te lossen, in te stellen en aan te passen.

- Alleen die knooppunten worden getroffen, dat is mislukt. Andere knooppunten werken nog steeds.

- Snelle prestaties met weinig knooppunten en zeer weinig netwerkverkeer.

- In de Star-topologie zijn het toevoegen, verwijderen en verplaatsen van apparaten eenvoudig.

Nadelen:

Hier zijn de nadelen/nadelen van het gebruik van Star:

- Als de hub of concentrator uitvalt, worden aangesloten knooppunten uitgeschakeld.

- De kosten voor de installatie van een stertopologie zijn kostbaar.

- Zwaar netwerkverkeer kan de bus soms flink vertragen.

- Prestaties zijn afhankelijk van de capaciteit van de Hub

- Een beschadigde kabel of een gebrek aan goede afsluiting kan het netwerk uitvallen.

39) Wat zijn gateways?

Gateways bieden connectiviteit tussen twee of meer netwerksegmenten. Het is meestal een computer die de gatewaysoftware draait en vertaaldiensten levert. Deze vertaling is essentieel om verschillende systemen op het netwerk te laten communiceren.

40) Wat is het nadeel van een stertopologie?

Een groot nadeel van stertopologie is dat zodra de centrale hub of switch beschadigd raakt, het hele netwerk onbruikbaar wordt.

41) Wat is SLIP?

SLIP, of Serial Line Interface Protocol, is een oud protocol dat is ontwikkeld tijdens de vroege UNIX-dagen. Dit is een van de protocollen die worden gebruikt voor externe toegang.

42) Geef enkele voorbeelden van particuliere netwerkadressen.

10.0.0.0 met een subnetmasker van 255.0.0.0172.16.0.0 met een subnetmasker van 255.240.0.0192.168.0.0 met een subnetmasker van 255.255.0.0

43) Wat is tractoch?

Tracert is een Windows hulpprogramma dat gebruikt kan worden om tracHet toont de route die de data aflegt van de router naar het bestemmingsnetwerk. Het geeft ook het aantal hops weer dat tijdens de gehele transmissieroute is gemaakt.

44) Wat zijn de functies van een netwerkbeheerder?

Een netwerkbeheerder heeft veel verantwoordelijkheden die kunnen worden samengevat in 3 hoofdfuncties: het installeren van een netwerk, het configureren van netwerkinstellingen en het onderhouden/oplossen van problemen met netwerken.

45) Wat is het grootste nadeel van een peer-to-peer-netwerk?

Toegang tot de bronnen die worden gedeeld door een van de werkstations in het netwerk vergt een prestatieverlies.

46) Wat is een hybride netwerk?

Een hybride netwerk is een netwerkopstelling die gebruikmaakt van zowel client-server- als peer-to-peerarchitectuur.

47) Wat is DHCP?

DHCP is de afkorting van Dynamic Host Configuration Protocol. De belangrijkste taak is om automatisch een IP-adres toe te wijzen aan apparaten in het netwerk. Het zoekt eerst naar het volgende beschikbare adres dat nog niet door een apparaat is gebruikt en wijst dit vervolgens toe aan een netwerkapparaat.

48) Wat is de voornaamste taak van de ARP?

De hoofdtaak van het ARP of Address Resolution Protocol is het toewijzen van een bekend IP-adres aan een MAC-laagadres.

49) Wat is TCP/IP?

TCP / IP is een afkorting voor Transmission Control Protocol / Internet Protocol. Dit is een set protocollagen die is ontworpen om gegevensuitwisseling mogelijk te maken op verschillende typen computernetwerken, ook wel bekend als een heterogeen netwerk.

50) Hoe kun je een netwerk beheren met behulp van een router?

Routers hebben een ingebouwde console waarmee u verschillende instellingen kunt configureren, zoals beveiliging en datalogging. U kunt beperkingen aan computers toewijzen, zoals tot welke bronnen zij toegang hebben of op welk tijdstip van de dag zij op internet kunnen surfen. U kunt zelfs beperkingen instellen voor welke websites niet op het hele netwerk zichtbaar zijn.

51) Welk protocol kan worden toegepast als u bestanden wilt overbrengen tussen verschillende platforms, zoals UNIX-systemen en Windows servers?

Gebruik FTP (File Transfer Protocol) voor bestandsoverdracht tussen dergelijke verschillende servers. Dit is mogelijk omdat FTP platformonafhankelijk is.

52) Wat is het nut van een standaardgateway?

Standaardgateways bieden middelen waarmee de lokale netwerken verbinding kunnen maken met het externe netwerk. De standaardgateway voor verbinding met het externe netwerk is meestal het adres van de externe routerpoort.

53) Wat kan als goede wachtwoorden worden beschouwd?

Goede wachtwoorden bestaan niet alleen uit letters, maar ook uit een combinatie van letters en cijfers. Een wachtwoord dat hoofdletters en kleine letters combineert, is beter dan een wachtwoord dat alleen hoofdletters of alleen kleine letters gebruikt. Wachtwoorden mogen geen woorden zijn die gemakkelijk door hackers geraden kunnen worden, zoals datums, namen, favorieten, etc. Langere wachtwoorden zijn ook beter dan korte.

54) Wat is het juiste terminatietarief voor UTP-kabels?

De juiste afsluiting voor niet-afgeschermde twisted pair-netwerkkabels is 100 ohm.

55) Wat is netstat?

Netstat is een commandoregelprogramma. Het geeft nuttige informatie over de huidige TCP/IP-instellingen van een verbinding.

56) Wat is het aantal netwerk-ID's in een Klasse C-netwerk?

Voor een Klasse C-netwerk is het aantal bruikbare netwerk-ID-bits 21. Het aantal mogelijke netwerk-ID's is 2, verhoogd naar 21 of 2,097,152. Het aantal host-ID's per netwerk-ID is 2, verhoogd naar 8 min 2, oftewel 254.

57) Wat gebeurt er als je kabels gebruikt die langer zijn dan de voorgeschreven lengte?

Kabels die te lang zijn, zouden leiden tot signaalverlies. Dit betekent dat de gegevensoverdracht en -ontvangst worden beïnvloed omdat het signaal over de lengte afneemt.

58) Welke veelvoorkomende softwareproblemen kunnen tot netwerkdefecten leiden?

Softwaregerelateerde problemen kunnen het volgende zijn, of een combinatie hiervan:

- Client-server problemen

- Applicatieconflicten

- Fout in configuratie

- Protocol-mismatch

- Veiligheidsvraagstukken

- Problemen met gebruikersbeleid en rechten

59) Wat is ICMP?

ICMP is een Internet Control Message Protocol. Het verzorgt de berichtgeving en communicatie voor protocollen binnen de TCP/IP-stack. Dit protocol beheert ook foutmeldingen die worden gebruikt door netwerkhulpmiddelen zoals... PING.

60) Wat is Ping?

Ping Dit is een hulpprogramma waarmee u de connectiviteit tussen netwerkapparaten op het netwerk kunt controleren. U kunt ping een apparaat identificeren aan de hand van het IP-adres of de apparaatnaam, zoals een computernaam.

61) Wat is peer-to-peer?

Peer-to-peer (P2P) zijn netwerken die niet afhankelijk zijn van een server. Alle pc's in dit netwerk fungeren als individuele werkstations.

62) Wat is DNS?

DNS is het domeinnaamsysteem. De belangrijkste functie van deze netwerkservice is het leveren van hostnamen voor de resolutie van TCP/IP-adressen.

63) Welke voordelen heeft glasvezel ten opzichte van andere media?

Een groot voordeel van glasvezel is dat het minder gevoelig is voor elektrische storingen. Het ondersteunt ook een hogere bandbreedte, waardoor er meer data kan worden verzonden. transmitted en ontvangen. Signal degradatie is ook zeer minimaal over lange afstanden.

64) Wat is het verschil tussen een hub en een switch?

Hier is het belangrijkste verschil tussen hub en switch:

| Naaf | Stap over voor slechts |

|---|---|

| Een hub werkt op de fysieke laag. | Een switch werkt op de datalinklaag. |

| Hubs voeren frame flooding uit die unicast, multicast of broadcast kan zijn. | Het voert uitzendingen uit, vervolgens unicast en multicast indien nodig. |

| Er is slechts één enkel botsingsdomein aanwezig in een hub. | Gevarieerde havens hebben afzonderlijke botsingsdomeinen. |

| De transmissiemodus is Half-duplex | De transmissiemodus is Full-duplex |

| Hubs werken als Layer 1-apparaat volgens het OSI-model. | Met netwerkswitches kunt u op laag 2 van het OSI-model werken. |

| Om een netwerk van personal computers aan te sluiten, moet dit via een centrale hub worden verbonden. | Sta het aansluiten van meerdere apparaten en poorten toe. |

| Maakt gebruik van elektrische signaalbanen | Maakt gebruik van frame en pakket |

| Biedt geen Spanning-Tree aan | Meerdere Spanning-Tree is mogelijk |

| Botsingen komen vooral voor bij opstellingen waarbij gebruik wordt gemaakt van hubs. | Er vinden geen botsingen plaats in een full-duplex switch. |

| Hub is een passief apparaat | Een schakelaar is een actief apparaat |

| Een netwerkhub kan geen MAC-adressen opslaan. | Switches gebruiken CAM (Content Accessable Memory) dat toegankelijk is via ASIC (Application Specific Integrated Chips). |

| Geen intelligent apparaat | Intelligent apparaat |

| De snelheid bedraagt maximaal 10 Mbps | 10/100 Mbps, 1 Gbps, 10 Gbps |

| Maakt geen gebruik van software | Heeft software voor administratie |

65) Door welke verschillende netwerkprotocollen worden ondersteund? Windows RRAS-diensten?

Er worden drie belangrijke netwerkprotocollen ondersteund: NetBEUI, TCP/IP en IPX.

66) Wat zijn de maximale netwerken en hosts in klasse A-, B- en C-netwerken?

Voor klasse A zijn er 126 mogelijke netwerken en 16,777,214 hosts. Voor klasse B zijn er 16,384 mogelijke netwerken en 65,534 hosts. Voor klasse C zijn er 2,097,152 mogelijke netwerken en 254 hosts

67) Wat is de standaard kleurvolgorde van een straight-through kabel?

Oranje/wit, oranje, groen/wit, blauw, blauw/wit, groen, bruin/wit, bruin.

68) Welke protocollen vallen onder de applicatielaag van de TCP/IP-stack?

De volgende protocollen vallen onder de TCP/IP-toepassingslaag: FTP, TFTP, Telnet en SMTP.

69) U moet twee computers verbinden voor het delen van bestanden. Is het mogelijk om dit te doen zonder een hub of router te gebruiken?

Ja, je kunt twee computers met elkaar verbinden met slechts één kabel. Een crossoverkabel is hiervoor geschikt. In deze configuratie wordt de data overgedragen. transmit De pin van de ene kabel is verbonden met de dataontvangstpin van de andere kabel, en omgekeerd.

70) Wat is ipconfig?

Ipconfig Dit is een hulpprogramma dat vaak wordt gebruikt om de adresgegevens van een computer in een netwerk te achterhalen. Het kan zowel het fysieke adres als het IP-adres weergeven.

71) Wat is het verschil tussen een straight-through- en crossover-kabel?

Een straight-through kabel wordt gebruikt om computers op een switch, hub of router aan te sluiten. Een crossoverkabel wordt gebruikt om twee vergelijkbare apparaten, zoals een pc naar pc of hub, op de hub aan te sluiten.

72) Wat is de client/server?

Client/server is een type netwerk waarin een of meer computers als servers fungeren. Servers bieden een gecentraliseerde opslagplaats van bronnen zoals printers en bestanden. Clients verwijzen naar een werkstation dat toegang heeft tot de server.

73) Beschrijf netwerken.

Netwerken verwijst naar de onderlinge verbinding tussen computers en randapparatuur voor datacommunicatie. Netwerken kan via bekabelde bekabeling of via een draadloze verbinding.

74) Wanneer u de NIC-kaarten van de ene pc naar een andere pc verplaatst, wordt het MAC-adres dan ook overgedragen?

Ja, dat komt omdat MAC-adressen vast zijn aangesloten op de NIC-circuits en niet op de pc. Dit betekent ook dat een pc een ander MAC-adres kan hebben wanneer een andere de NIC-kaart vervangt.

75) Leg de ondersteuning van clustering uit

Clustering-ondersteuning verwijst naar het vermogen van een netwerkbesturingssysteem om meerdere servers in een fouttolerante groep te verbinden. Het hoofddoel hiervan is dat als één server uitvalt, alle verwerking doorgaat met de volgende server in het cluster.

76) Waar kan ik het beste een antivirusprogramma installeren?

Om de bescherming te garanderen, moet op alle servers en werkstations een antivirusprogramma worden geïnstalleerd. Dat komt omdat individuele gebruikers toegang kunnen krijgen tot elk werkstation en een computervirus kunnen introduceren. U kunt hun verwijderbare harde schijven of flashdrives aansluiten.

77) Beschrijf Ethernet

.

Ethernet is een van de populaire netwerktechnologieën die tegenwoordig worden gebruikt. Het werd begin jaren zeventig ontwikkeld en is gebaseerd op specificaties zoals vermeld in de IEEE. Ethernet wordt gebruikt in lokale netwerken.

78) Wat zijn enkele nadelen van het implementeren van een ringtopologie?

Als één werkstation op het netwerk een storing krijgt, kan het hele netwerk plat liggen. Een ander nadeel is dat wanneer er aanpassingen en herconfiguraties moeten worden uitgevoerd op een bepaald netwerk, het hele netwerk tijdelijk moet worden uitgeschakeld.

79) Wat is het verschil tussen CSMA/CD en CSMA/CA?

CSMA/CD, oftewel botsingsdetectie, retransmitEr worden dataframes verzonden wanneer er een botsing optreedt. CSMA/CA, oftewel Collision Avoidance, zal eerst een intentie tot verzenden uitzenden voordat de gegevens daadwerkelijk worden verzonden.

80) Wat is SMTP?

SMTP is een afkorting voor Simpel Mail Transfer Protocol. Dit protocol behandelt alle interne mail en biedt de benodigde mailbezorgingsservices op de TCP/IP-protocolstack.

81) Wat is multicast-routering?

Multicast-routering is een gerichte vorm van uitzending waarbij een bericht naar een geselecteerde groep gebruikers wordt verzonden in plaats van naar alle gebruikers in een subnet.

82) Wat is het belang van encryptie op een netwerk?

Encryptie is het proces van het vertalen van informatie naar een code die onleesbaar is voor de gebruiker. Het wordt vervolgens terugvertaald of gedecodeerd naar het normale leesbare formaat met behulp van een geheime sleutel of wachtwoord. Encryptie zorgt ervoor dat informatie die halverwege wordt onderschept onleesbaar blijft omdat de gebruiker het juiste wachtwoord of de juiste sleutel daarvoor moet hebben.

83) Hoe worden IP-adressen gerangschikt en weergegeven?

IP-adressen worden weergegeven als een reeks van vier decimale getallen die gescheiden worden door punten of een punt. Een andere term voor deze indeling is het puntdecimale formaat. Een voorbeeld is 192.168.101.2

84) Leg het belang van authenticatie uit.

Authenticatie is het proces van het verifiëren van de inloggegevens van een gebruiker voordat hij kan inloggen op het netwerk. Het wordt normaal gesproken uitgevoerd met een gebruikersnaam en wachtwoord. Dit biedt een veilige manier om toegang van ongewenste indringers tot het netwerk te beperken.

85) Wat wordt bedoeld met tunnelmodus?

Dit is een manier van gegevensuitwisseling waarbij twee communicerende computers zelf geen IPsec gebruiken. In plaats daarvan creëert de gateway die hun LAN's met het transitnetwerk verbindt een virtuele tunnel. Het gebruikt dus het IPsec-protocol om alle communicatie die er doorheen gaat te beveiligen.

86) Wat zijn de verschillende technologieën die betrokken zijn bij het tot stand brengen van WAN-verbindingen?

- Analoge verbindingen – via conventionele telefoonlijnen

- Digitalverbindingen – met behulp van digitale telefoonlijnen

- Geschakelde verbindingen – waarbij meerdere sets verbindingen tussen de zender en de ontvanger worden gebruikt om gegevens te verplaatsen.

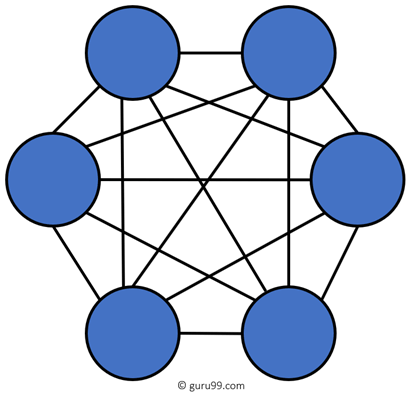

87) Mesh-topologie uitleggen

De mesh-topologie heeft een uniek netwerkontwerp waarbij elke computer in het netwerk met elke andere computer is verbonden. Het is ontwikkeld om...ping Een P2P-verbinding (point-to-point) tussen alle apparaten in het netwerk. Deze biedt een hoge mate van redundantie, waardoor data zelfs bij uitval van een netwerkkabel nog steeds via een alternatieve route de bestemming kan bereiken.

Soorten mesh-topologie:

Gedeeltelijke mesh-topologie: Bij dit type topologie zijn de meeste apparaten vrijwel op dezelfde manier aangesloten als bij volledige topologie. Het enige verschil is dat weinig apparaten met slechts twee of drie apparaten zijn verbonden.

Volledige mesh-topologie: In deze topologie is elk knooppunt of apparaat rechtstreeks met elkaar verbonden.

88) Welke veelvoorkomende hardwaregerelateerde problemen kunnen zich voordoen bij het oplossen van computernetwerkproblemen?

Een groot percentage van een netwerk bestaat uit hardware. Problemen op deze gebieden kunnen variëren van defecte harde schijven, kapotte netwerkkaarten en zelfs het opstarten van hardware. Onjuiste hardwareconfiguratie is ook een van de boosdoeners waar u naar moet kijken.

89) Hoe kunt u signaalverzwakkingsproblemen oplossen?

Een gebruikelijke manier om met een dergelijk probleem om te gaan, is het gebruik van repeaters en hubs, omdat dit helpt het signaal te regenereren en daardoor signaalverlies te voorkomen. Het is ook een must om te controleren of de kabels op de juiste manier zijn afgesloten.

90) Hoe helpt het dynamische hostconfiguratieprotocol bij netwerkbeheer?

In plaats van elke clientcomputer te moeten bezoeken om een statisch IP-adres te configureren, kan de netwerkbeheerder een dynamisch hostconfiguratieprotocol toepassen om een pool van IP-adressen te creëren, ook wel scopes genoemd, die dynamisch aan clients kunnen worden toegewezen.

91) Leg het profiel uit in termen van netwerkconcepten

Profielen zijn de configuratie-instellingen die voor elke gebruiker zijn gemaakt. Er kan bijvoorbeeld een profiel worden aangemaakt waarmee een gebruiker in een groep wordt geplaatst.

92) Wat is sneakernet?

Er wordt aangenomen dat Sneakernet de vroegste vorm van netwerken is waarbij gegevens fysiek worden getransporteerd met behulp van verwijderbare media, zoals schijven en tapes.

93) Wat is de rol van de IEEE in computernetwerken?

IEEE, of het Institute of Electrical and Electronics Engineers, is een organisatie die bestaat uit ingenieurs die standaarden voor elektrische en elektronische apparaten uitgeeft en beheert. Dit omvat netwerkapparaten, netwerkinterfaces, bekabeling en connectoren.

94) Welke protocollen vallen onder de TCP/IP-internetlaag?

Er zijn 4 protocollen die door deze laag worden beheerd. Dit zijn ICMP, IGMP, IP en ARP.

95) Wat zijn rechten als het om netwerken gaat?

Rechten verwijzen naar de geautoriseerde toestemming om specifieke acties op het netwerk uit te voeren. Aan elke gebruiker op het netwerk kunnen individuele rechten worden toegewezen, afhankelijk van wat voor die gebruiker moet worden toegestaan.

96) Wat is een basisvereiste voor het opzetten van VLAN's?

Een VLAN is vereist omdat dit op switchniveau is. Er is slechts één uitzenddomein. Het betekent dat wanneer een nieuwe gebruiker wordt aangesloten, moet worden overgeschakeld. Deze informatie wordt over het hele netwerk verspreid. VLAN on switch helpt bij het creëren van een afzonderlijk broadcastdomein op switchniveau. Het wordt gebruikt voor veiligheidsdoeleinden.

97) Wat is IPv6?

IPv6, of Internet Protocol versie 6, is ontwikkeld om IPv4 te vervangen. Momenteel wordt IPv4 gebruikt om het internetverkeer te controleren, maar de verwachting is dat dit in de nabije toekomst verzadigd zal raken. IPv6 is ontworpen om deze beperking te ondervangen.

98) Wat is het RSA-algoritme?

RSA is de afkorting van het Rivest-Shamir-Adleman-algoritme. Het is het meest gebruikte coderingsalgoritme met publieke sleutels dat momenteel wordt gebruikt.

99) Wat is mesh-topologie?

Mesh-topologie is een opstelling waarbij elk apparaat rechtstreeks is verbonden met elk ander apparaat in het netwerk. Daarom is het vereist dat elk apparaat ten minste twee netwerkverbindingen heeft.

100) wat is de maximale segmentlengte van een 100Base-FX-netwerk?

De maximaal toegestane lengte voor een netwerksegment dat 100Base-FX gebruikt, is 412 meter. De maximale lengte voor het gehele netwerk bedraagt 5 kilometer.

101) Wat is de 5-4-3-regel en in welke architectuur wordt deze gebruikt?

De 5-4-3-regel wordt gebruikt in 10Base2- en 10Base5-Ethernet-architecturen. In deze regel kunnen er maximaal vijf segmenten in een netwerk zijn die zijn verbonden met vier repeaters. Van deze vijf segmenten kunnen er slechts drie segmenten worden gevuld met nodes.

102) Wat is het verschil tussen TCP en UDP?

Hier zijn enkele belangrijke verschillen tussen TCP en UDP protocollen:

| TCP | UDP |

|---|---|

| Het is een verbindingsgericht protocol. | Het is een verbindingsloos protocol. |

| TCP leest gegevens als bytestromen, en het bericht is transmitted om grenzen te segmenteren. | UDP-berichten bevatten pakketten die één voor één zijn verzonden. Ook wordt er bij aankomst gecontroleerd op integriteit. |

| TCP-berichten vinden hun weg over het internet van de ene computer naar de andere. | Het is niet gebaseerd op verbindingen, dus het ene programma kan veel pakketten naar het andere sturen. |

| TCP herschikt datapakketten in de specifieke volgorde. | Het UDP-protocol heeft geen vaste volgorde omdat alle pakketten onafhankelijk van elkaar zijn. |

| De snelheid voor TCP is langzamer. | UDP is sneller omdat er geen foutherstel wordt geprobeerd. |

| De headergrootte is 20 bytes | De headergrootte is 8 bytes. |

| TCP is zwaar. TCP heeft drie pakketten nodig om een socketverbinding tot stand te brengen voordat er gebruikersgegevens kunnen worden verzonden. | UDP is lichtgewicht. Er zijn geen trackoninklijke connecties, volgorde van berichten, enz. |

| TCP voert foutcontrole uit en maakt ook foutherstel mogelijk. | UDP voert een foutcontrole uit, maar verwijdert foutieve pakketten. |

| Bevestigingssegmenten | Geen bevestigingssegmenten |

| Gebruik van handshake-protocollen zoals SYN, SYN-ACK, ACK | Geen handshake (dus verbindingsloos protocol) |

| TCP is betrouwbaar omdat het de levering van gegevens aan de bestemmingsrouter garandeert. | De levering van gegevens op de bestemming kan niet worden gegarandeerd in UDP. |

| TCP biedt uitgebreide foutcontrolemechanismen omdat het stroomcontrole en bevestiging van gegevens biedt. | UDP heeft slechts één foutcontrolemechanisme dat wordt gebruikt voor controlesommen. |

103) Wat zijn de belangrijke elementen van het protocol?

Hier zijn de drie belangrijkste elementen van het protocol:

- Syntax: Het is de opmaak van de data. Het is een volgorde waarin de data wordt weergegeven.

- Semantiek: Het beschrijft de betekenis van de bits in elke sectie.

- Timing: Hoe laat de gegevens moeten worden verzonden en hoe snel deze moeten worden verzonden.

104) Wat is de maximale segmentlengte van een 100Base-FX-netwerk?

De maximale lengte voor een netwerksegment dat 100Base-FX gebruikt, is 412 meter.

105) Wat is een decoder?

De decoder is een type circuit dat de gecodeerde gegevens naar het oorspronkelijke formaat converteert. Het converteert ook het digitale signaal naar een analoog signaal.

106) Wat is Brouter?

Brouter is ook bekend als Bridgerouter. Het is een apparaat dat zowel als bridge als als router fungeert. Als brug kunnen gegevens tussen de netwerken worden doorgestuurd. Het routeert de gegevens ook naar specifieke systemen binnen een netwerk.

107) Hoe VPN gebruiken?

Door gebruik te maken van een Virtual Private Network (VPN) kunnen gebruikers verbinding maken met het netwerk van de organisatie. Bedrijven, onderwijsinstellingen, overheidskantoren.

108) Waarom staat het standaard OSI-model bekend als 802.xx?

Het OSI-model werd gestart in februari 1980. In 802.XX staat '80' voor het jaar 1980 en '2' voor de maand februari.

109) Wat is NVT (virtuele netwerkterminal)?

NVT is een reeks vooraf gedefinieerde regels voor zeer eenvoudige virtuele terminalinteractie. Deze terminal helpt u bij het starten van een Telnet-sessie.

110) Wat is de bronroute?

De bronroute is een reeks IP-adressen die u helpen de route in een datagram te identificeren. U kunt de bronroute opnemen in de IP-datagramheader.

111) Leg de term pijpleidingen uit

Pipelining beschrijft de volgorde van processen. Wanneer een nieuwe taak begint voordat een lopende taak is voltooid, wordt dit sequencing genoemd.

112) Welke meeteenheid wordt gebruikt om de transmissiesnelheid van Ethernet te meten?

De transmissiesnelheid van Ethernet wordt meestal gemeten in Mbps.

113) Wat is de maximale lengte van een Thinnet-kabel?

De lengte van de Thinnet-kabel is 185 meter.

114) Welke kabel wordt ook wel de RG8-kabel genoemd?

Thicknet-kabel wordt ook wel de RG8-kabel genoemd.

115) Wordt er nog steeds coaxkabel gebruikt in het computernetwerk?

Nee, tegenwoordig wordt coaxkabel niet meer gebruikt in een computernetwerk.

116) Welke kabel gebruikt de RJ11-connector?

Het grootste deel van de telefoonkabel maakt gebruik van de RJ11-connector.

117) Leg Multi-homed Host uit

Het is een host die meerdere netwerkinterfaces heeft en meerdere IP-adressen, een zogenaamde Multi-homed Host.

118) Leg EGP uit

De volledige vorm van EGP is External Gateway Protocol. Het is het protocol van de routers. Het zijn de aangrenzende autonome systemen die u helpen bij het identificeren van de reeks netwerken die u binnen of via elk onafhankelijk systeem kunt bereiken.

119) Leg de term passieve topologie uit

Wanneer een computer in het netwerk het signaal luistert en ontvangt, wordt dit passieve topologie genoemd.

120) Wat is het nut van een pseudo-TTY?

Het is een valse terminal waarmee u externe machines kunt verbinden via Telnet of kunt inloggen. Zonder deze terminal kan er geen verbinding plaatsvinden.

121) Leg Redirector uit

Redirector is een soort software die bestanden onderschept of I/O-verzoeken afdrukt en deze vertaalt in netwerkverzoeken. Dit onderdeel valt onder de presentatielaag.

122) Wat is een TCP-drieweghandshake?

THREE-WAY handshake of een TCP 3-way handshake is een proces dat wordt gebruikt in een TCP/IP-netwerk om een verbinding te maken tussen de server en de client. Het is een proces van drie stappen waarbij zowel de client als de server synchronisatie- en bevestigingspakketten moeten uitwisselen voordat het echte datacommunicatieproces begint.

123) Wat is een Hamming-code?

Hamming-code: is een linercode die nuttig is voor foutdetectie tot twee onmiddellijke bitfouten. Het is in staat tot fouten van één bit.

Bij Hamming-code codeert de bron het bericht door redundante bits aan het bericht toe te voegen. Deze redundante bits worden meestal op bepaalde posities in het bericht ingevoegd en gegenereerd om het foutdetectie- en correctieproces te voltooien.

124) Wat is de toepassing van Hamming-code?

Hier zijn enkele veelvoorkomende toepassingen van het gebruik van Hemming-code:

- satellieten

- Computer geheugen

- modems

- PlasmaCAM

- Open connectoren

- Afschermingsdraad

- Embedded Processor

125) Wat zijn de voordelen van de Hamming-code?

Hier zijn belangrijke voordelen van Hamming-code

- De Hamming-codemethode is effectief op netwerken waar de datastromen worden gegeven voor de enkelbitsfouten.

- Hamming-code zorgt niet alleen voor de detectie van een bitfout, maar helpt u ook om bits met fouten te laten inspringen, zodat deze kunnen worden gecorrigeerd.

- Het gebruiksgemak van hamming-codes maakt het geschikt voor gebruik in computergeheugen en correctie van enkele fouten.

126) Wat is een MAC-adres?

MAC-adres is een unieke identificatie die wordt toegewezen aan een NIC (Network Interface Controller/Card). Het bestaat uit een 48-bits of 64-bits adres, dat is gekoppeld aan de netwerkadapter. MAC-adres kan in hexadecimaal formaat zijn. De volledige vorm van een MAC-adres is het Media Access Control-adres.

127) Waarom een MAC-adres gebruiken?

Hier zijn de belangrijke redenen voor het gebruik van een MAC-adres:

- Het biedt een veilige manier om afzenders of ontvangers in het netwerk te vinden.

- Met het MAC-adres kunt u ongewenste netwerktoegang voorkomen.

- Een MAC-adres is een uniek nummer. Daarom kan het gebruikt worden om track het apparaat.

- Wi-Fi-netwerken op de luchthaven gebruiken het MAC-adres van een specifiek apparaat om dit te identificeren.

128) Wat zijn de soorten MAC-adressen?

Dit zijn de belangrijke typen MAC-adressen:

- Universally Administered AddressUAA (Universally Administered Address) is het meest gebruikte type MAC-adres. Deze wordt bij de productie aan de netwerkadapter verstrekt.

- Lokaal beheerd adresLAA (Lokaal beheerd adres) is een adres dat het MAC-adres van de adapter wijzigt. U kunt dit adres toewijzen aan een apparaat dat door de netwerkbeheerder wordt gebruikt.

129) Wat zijn de belangrijke verschillen tussen MAC-adres en IP-adres

Hier zijn enkele verschillen tussen MAC en IP adres:

| MAC-adres | IP-adres |

|---|---|

| Het MAC-adres staat voor Media Access Control Address. | IP-adres staat voor Internet Protocol Adres. |

| Het bestaat uit een 48-bits adres. | Het bestaat uit een 32-bits adres. |

| MAC-adres werkt op de linklaag van het OSI-model. | IP-adres werkt op de netwerklaag van het OSI-model. |

| Dit wordt een fysiek adres genoemd. | Het wordt een logisch adres genoemd. |

| U kunt het MAC-adres van elk apparaat ophalen dat het ARP-protocol gebruikt. | U kunt het MAC-adres van elk RARP-protocol van elk apparaat ophalen. |

| Klassen worden niet gebruikt in het MAC-adres. | Bij IP gebruikt IPv4 de klassen A, B, C, D en E. |

130) Wat is een analoog Signal?

Analoog signaal is een continu signaal waarin een in de tijd variërende grootheid een andere op tijd gebaseerde variabele vertegenwoordigt. Dit soort signalen werken met fysieke waarden en natuurlijke verschijnselen zoals aardbeving, frequentie, vulkaan, windsnelheid, gewicht, verlichting, enz.

131) Wat is een Digivan Signal?

Een digitaal signaal is een signaal dat wordt gebruikt om gegevens op elk moment weer te geven als een reeks afzonderlijke waarden. Het kan slechts één van een vast aantal waarden aannemen. Dit type signaal vertegenwoordigt een reëel getal binnen een constant bereik van waarden.

132) Wat zijn de verschillen tussen analoge en digitale signalen?

Dit zijn de belangrijkste verschillen tussen Analoog en Digivan Signal:

| Analoog | Digital |

|---|---|

| Een analoog signaal is een continu signaal dat fysieke metingen vertegenwoordigt. | DigiTalsignalen zijn tijdgescheiden signalen die worden gegenereerd met behulp van digitale modulatie. |

| Het wordt aangegeven met sinusgolven | Het wordt aangegeven met vierkante golven. |

| Het maakt gebruik van een continu bereik van waarden die u helpen informatie weer te geven. | Het DigiHet tal-signaal gebruikt discrete 0 en 1 om informatie weer te geven. |

| De analoge signaalbandbreedte is laag | De digitale signaalbandbreedte is hoog. |

| Analoge hardware biedt nooit een flexibele implementatie. | DigiTalrijke hardware biedt flexibiliteit bij de implementatie. |

| Het is geschikt voor audio- en videotransmissie. | Het is geschikt voor computers en digitale elektronica. |

| Het analoge signaal biedt geen vast bereik. | DigiHet signaal heeft een eindig getal, namelijk 0 en 1. |

133) Wat is de MENS?

Een Metropolitan Area Network of MAN bestaat uit: computer netwerk over een hele stad, universiteitscampus of een kleine regio. Dit type netwerk is groter dan een LAN, dat meestal beperkt is tot één gebouw of locatie. Afhankelijk van het type configuratie kunt u met dit type netwerk een gebied van enkele tot tientallen kilometers bestrijken.

134) Wat is modem?

Een modem (modulator-demodulator) is een apparaat dat een analoog signaal moduleert naar digitale informatie. Het decodeert ook draaggolfsignalen om het signaal te demoduleren. transmitTed-informatie.

Het hoofddoel van de modem is het produceren van een signaal dat kan worden transmitmodems worden gemakkelijk verzonden en gedecodeerd om de digitale gegevens in hun oorspronkelijke vorm weer te geven. transmitHet omzetten van analoge signalen, van lichtgevende diodes (LED's) tot radiosignalen.

135) Wat zijn de voordelen van een modem?

Hier zijn de voor- en nadelen van modem:

- Handiger bij het verbinden van LAN met internet

- Snelheid is afhankelijk van de kosten

- Het modem is de meest gebruikte datacommunicatieroute.

Deze interviewvragen zullen ook helpen bij je viva (oralen)