100 以上のネットワーキング面接の質問と回答 (2026)

新人向けの基本的なネットワーキング面接の質問と回答

1) リンクとは何ですか?

リンクとは、XNUMX つのデバイス間の接続を指します。 これには、あるデバイスが他のデバイスと通信できるようにするために使用されるケーブルの種類とプロトコルが含まれます。

2) OSI 参照モデルの層は何ですか?

OSI 層は 7 つあります: 1) 物理層、2) データリンク層、3) ネットワーク層、4) トランスポート層、5) セッション層、6) プレゼンテーション層、7) アプリケーション層。

3) バックボーンネットワークとは何ですか?

バックボーン ネットワークは、さまざまなルートとデータをさまざまなネットワークに分散するように設計された集中インフラストラクチャです。 また、帯域幅と複数のチャネルの管理も処理します。

4) LANとは何ですか?

LAN はローカル エリア ネットワークの略です。 これは、物理的に狭い場所にあるコンピュータと他のネットワーク デバイス間の接続を指します。

5) ノードとは何ですか?

ノードとは、接続が行われる点またはジョイントを指します。 ネットワークの一部であるコンピューターまたはデバイスの場合があります。 ネットワーク接続を形成するには、XNUMX つ以上のノードが必要です。

6) ルーターとは何ですか?

ルーターは 2 つ以上のネットワーク セグメントを接続できます。ルーターは、パス、ホップ、ボトルネックなどの情報をルーティング テーブルに保存するインテリジェントなネットワーク デバイスです。この情報を使用して、データ転送に最適なパスを決定できます。ルーターは OSI ネットワーク層で動作します。

7) ポイントツーポイントリンクとは何ですか?

これは、ネットワーク上の XNUMX 台のコンピュータ間の直接接続を指します。 ポイントツーポイント接続では、両方のコンピュータの NIC カードにケーブルを接続すること以外に、他のネットワーク デバイスは必要ありません。

8) 匿名 FTP とは何ですか?

匿名 FTP は、パブリック サーバー内のファイルへのアクセスをユーザーに許可する方法です。 これらのサーバー内のデータへのアクセスを許可されているユーザーは、自分自身を識別する必要はなく、代わりに匿名ゲストとしてログインします。

9) サブネットマスクとは何ですか?

サブネット マスクは IP アドレスと組み合わされて、拡張ネットワーク アドレスとホスト アドレスの 32 つの部分を識別します。 IP アドレスと同様に、サブネット マスクは XNUMX ビットで構成されます。

10) UTP ケーブルに許容される最大長はどれくらいですか?

UTP ケーブルの単一セグメントの許容長は 90 ~ 100 メートルです。 この制限は、リピータとスイッチを使用することで克服できます。

11) データのカプセル化とは何ですか?

データカプセル化とは、情報をより小さく管理しやすい塊に分割してからデータを取り出すプロセスです。 transmitネットワーク全体に送信されます。このプロセスでは、送信元アドレスと宛先アドレスがヘッダーに付加され、パリティチェックが行われます。

12) ネットワークトポロジの説明

ネットワークトポロジー コンピュータネットワークのレイアウトを指します。 デバイスとケーブルが物理的にどのように配置されているか、またそれらがどのように接続されているかが示されています。

13) VPN とは何ですか?

VPNとは仮想プライベートネットワークの略で、インターネットなどのネットワーク上に安全なトンネルを構築できる技術です。例えば、VPNを使用すると、リモートサーバーへの安全なダイヤルアップ接続を確立できます。

14) NAT について簡単に説明します

NAT はネットワーク アドレス変換です。 これは、共通ネットワーク上の複数のコンピュータがインターネットへの単一接続を共有する方法を提供するプロトコルです。

15) OSI 参照モデルにおけるネットワーク層の役割は何ですか?

ネットワーク層は、データのルーティング、パケットのスイッチング、ネットワークの輻輳の制御を担当します。ルーターはこの層の下で動作します。

16) ネットワーク トポロジは、ネットワークを設定する決定にどのような影響を与えますか?

ネットワーク トポロジによって、デバイスの相互接続に使用する必要があるメディアが決まります。 また、セットアップに適用できる材料、コネクタ、終端の基礎としても機能します。

17) RIPとは何ですか?

RIP (Routing Information Protocol の略) は、あるネットワークから別のネットワークにデータを送信するためにルーターによって使用されます。 ネットワーク内の他のすべてのルーターにルーティング テーブルをブロードキャストすることで、ルーティング データを効率的に管理します。 ネットワーク距離をホップ単位で決定します。

18) コンピュータ ネットワークを保護するさまざまな方法には何がありますか?

これを行うにはいくつかの方法があります。 信頼できる最新のウイルス対策プログラムをすべてのコンピュータにインストールします。 ファイアウォールが正しくセットアップされ、構成されていることを確認してください。 ユーザー認証も非常に役立ちます。 これらすべてを組み合わせると、高度に安全なネットワークが構築されます。

19) NICとは何ですか?

NIC は Network Interface Card の略です。 ネットワークに接続するために PC に接続する周辺機器カードです。 すべての NIC には独自のものがあります MACアドレス ネットワーク上の PC を識別します。

20) WAN とは何ですか?

WANはワイドエリアネットワークの略です。 これは、地理的に分散したコンピュータとデバイスの相互接続です。 さまざまな地域や国にあるネットワークを接続します。

コンピュータ ネットワーク エンジニアの面接の質問と回答 (経験者向け)

21) OSI 物理層の重要性は何ですか?

物理層は、データ ビットから電気信号への変換、またはその逆の変換を行います。 ここで、ネットワーク デバイスとケーブルの種類が考慮され、設定されます。

22) TCP/IP の下には何層ありますか?

1) ネットワーク層、2) インターネット層、3) トランスポート層、4) アプリケーション層の XNUMX つの層があります。

23) プロキシ サーバーとは何ですか? また、プロキシ サーバーはどのようにしてコンピュータ ネットワークを保護するのですか?

プロキシ サーバーは主に、内部ネットワークの IP アドレスを識別しようとする外部ユーザーを阻止します。正しい IP アドレスがわからないと、ネットワークの物理的な場所さえも識別できません。プロキシ サーバーは、外部ユーザーに対してネットワークを事実上見えなくすることができます。

24) OSI セッション層の機能は何ですか?

この層は、ネットワーク上の XNUMX つのデバイスがセッションを保持することで相互に通信するためのプロトコルと手段を提供します。 これには、セッションのセットアップ、セッション中の情報交換の管理、セッション終了時の破棄プロセスが含まれます。

25) フォールト トレランス システムを実装することの重要性は何ですか?

フォールト トレランス システムにより、継続的なデータの可用性が保証されます。 これは、単一障害点を排除することで実現されます。

26) 10Base-T とはどういう意味ですか?

10 はデータ転送速度を表します。 この場合は10Mbpsです。 「Base」という言葉は、ブロードバンドではなく、ベースバンドを指します。

27) プライベート IP アドレスとは何ですか?

プライベート IP アドレスは、イントラネットで使用するために割り当てられます。 これらのアドレスは内部ネットワークに使用され、外部のパブリック ネットワークではルーティングできません。 これらにより、内部ネットワーク間に競合が存在しないことが保証されます。 同時に、プライベート IP アドレスの同じ範囲は、相互に「認識」されないため、複数のイントラネットで再利用できます。

28) NOSとは何ですか?

NOS、またはネットワーク Operating Systemは、専用のソフトウェアです。このソフトウェアの主なタスクは、他のコンピュータや接続されたデバイスと通信するために、コンピュータにネットワーク接続を提供することです。

29) DoS とは何ですか?

DoS (サービス拒否攻撃) は、ユーザーがインターネットやその他のネットワーク サービスにアクセスできないようにする試みです。 このような攻撃はさまざまな形で行われる可能性があり、加害者のグループによって行われます。 これを行う一般的な方法の XNUMX つは、システム サーバーに過負荷をかけて、正規のトラフィックを処理できなくなり、強制的にリセットされることです。

30) OSI とは何ですか? また、コンピュータ ネットワークでどのような役割を果たしますか?

OSI(Open Systems Interconnect)は、データ通信の参照モデルとして機能します。7つの層で構成されており、各層はネットワークデバイスが相互に接続および通信する方法の特定の側面を定義します。ある層は使用される物理メディアを扱い、別の層はデータの伝送方法を規定します。 transmitネットワーク全体に拡散されました。

31) ケーブルがシールドされ、ツイストペアになっている目的は何ですか?

この主な目的はクロストークを防ぐことです。クロストークとは、データに影響を与える可能性のある電磁干渉またはノイズのことです。 transmitケーブルを介して。

32) アドレス共有の利点は何ですか?

ルーティングの代わりにアドレス変換を使用することにより、アドレス共有には固有のセキュリティ上の利点が得られます。 これは、インターネット上のホスト PC は、コンピューター上の外部インターフェイスのパブリック IP アドレスしか認識できないためです。 代わりに、内部ネットワーク上のプライベート IP アドレスではなく、アドレス変換を提供します。

33) MAC アドレスとは何ですか?

MAC (Media Access Control) は、ネットワーク上のデバイスを一意に識別します。 物理アドレスまたはイーサネット アドレスとも呼ばれます。 MAC アドレスは 6 バイトの部分で構成されます。

34) OSI 参照モデルに関して、TCP/IP アプリケーション層と同等の層は何ですか?

TCP/IP アプリケーション層には、OSI モデルに対応する 1 つの層があります。2) セッション層、3) プレゼンテーション層、XNUMX) アプリケーション層です。

35) 特定の IP アドレスの IP クラスをどのように識別できますか?

特定の IP アドレスの最初のオクテットを調べると、それがクラス A、B、または C であるかどうかを識別できます。最初のオクテットが 0 ビットで始まる場合、そのアドレスはクラス A です。ビット 10 で始まる場合、そのアドレスはクラス A です。はクラス B アドレスです。 110 で始まる場合、それはクラス C ネットワークです。

36) OSPF の主な目的は何ですか?

OSPF (Open Shortest Path First) は、ルーティング テーブルを使用してデータ交換に最適なパスを決定するリンクステート ルーティング プロトコルです。

37) ファイアウォールとは何ですか?

ファイアウォールは、内部ネットワークを外部の攻撃から保護する役割を果たします。 これらの外部の脅威には、データを盗もうとするハッカーや、データを瞬時に消去するコンピューター ウイルスなどがあります。 また、外部ネットワークの他のユーザーがプライベート ネットワークにアクセスすることもできなくなります。

38) スター型トポロジーの説明

スター トポロジは、ノードに接続する中央ハブで構成されます。 これは、セットアップとメンテナンスが最も簡単な方法の XNUMX つです。

Advantages:

開始トポロジの長所/利点は次のとおりです。

- トラブルシューティング、セットアップ、変更が簡単です。

- 障害が発生したノードのみが影響を受けます。 他のノードは引き続き動作します。

- 少数のノードと非常に低いネットワーク トラフィックによる高速パフォーマンス。

- スター型トポロジでは、機器の追加、削除、移動が容易です。

短所:

Star を使用する場合の短所/欠点は次のとおりです。

- ハブまたはコンセントレーターに障害が発生すると、接続されているノードは無効になります。

- スター型トポロジの導入コストは高額です。

- ネットワークトラフィックが多いと、バスの速度が大幅に遅くなる場合があります。

- パフォーマンスはハブの容量に依存します

- ケーブルが損傷していたり、終端が適切でなかったりすると、ネットワークがダウンする可能性があります。

39) ゲートウェイとは何ですか?

ゲートウェイは、2 つ以上のネットワーク セグメント間の接続を提供します。ゲートウェイ ソフトウェアを実行し、変換サービスを提供するのは通常、コンピュータです。この変換は、異なるシステムがネットワーク上で通信できるようにする上で重要です。

40) スター型トポロジーの欠点は何ですか?

スター トポロジの大きな欠点の XNUMX つは、中央のハブまたはスイッチが損傷すると、ネットワーク全体が使用できなくなることです。

41) SLIPとは何ですか?

SLIP (Serial Line Interface Protocol) は、UNIX の初期に開発された古いプロトコルです。 これは、リモート アクセスに使用されるプロトコルの XNUMX つです。

42) プライベートネットワークアドレスの例をいくつか挙げてください。

10.0.0.0、サブネット マスクは 255.0.0.0172.16.0.0、サブネット マスクは 255.240.0.0192.168.0.0、サブネット マスクは 255.255.0.0

43)とは tracert?

Tracert は Windows 使用できるユーティリティプログラム trace は、ルーターから宛先ネットワークまでのデータの経路を示します。また、伝送経路全体で経由したホップ数も示します。

44) ネットワーク管理者の役割は何ですか?

ネットワーク管理者には多くの責任がありますが、それらはネットワークのインストール、ネットワーク設定の構成、ネットワークのメンテナンス/トラブルシューティングという 3 つの主要な機能に要約できます。

45) ピアツーピア ネットワークの主な欠点は何ですか?

ネットワーク上のワークステーションの XNUMX つによって共有されているリソースにアクセスすると、パフォーマンスが低下します。

46) ハイブリッドネットワークとは何ですか?

ハイブリッド ネットワークは、クライアント サーバー アーキテクチャとピアツーピア アーキテクチャの両方を活用するネットワーク設定です。

47) DHCPとは何ですか?

DHCP は、Dynamic Host Configuration Protocol の略です。 その主なタスクは、ネットワーク上のデバイスに IP アドレスを自動的に割り当てることです。 まず、どのデバイスもまだ使用していない次の利用可能なアドレスを確認し、それをネットワーク デバイスに割り当てます。

48) ARP の主な仕事は何ですか?

ARP またはアドレス解決プロトコルの主なタスクは、既知の IP アドレスを MAC 層アドレスにマッピングすることです。

49) TCP/IPとは何ですか?

TCP / IP 略です Transmission 制御プロトコル/インターネット プロトコル。これは、異種ネットワークとも呼ばれる、異なるタイプのコンピュータ ネットワーク上でデータ交換を可能にするために設計されたプロトコル レイヤーのセットです。

50) ルーターを使用してネットワークを管理するにはどうすればよいですか?

ルーターには、セキュリティやデータ ログなどのさまざまな設定を構成できるコンソールが組み込まれています。 アクセスを許可するリソースやインターネットの閲覧を許可する時刻など、コンピュータに制限を割り当てることができます。 ネットワーク全体でどの Web サイトを表示できないかを制限することもできます。

51) UNIX システムや UNIX システムなどの異なるプラットフォーム間でファイルを転送する場合に適用できるプロトコルは何ですか? Windows サーバー?

このような異なるサーバー間のファイル転送には、FTP (File Transfer Protocol) を使用します。 FTP はプラットフォームに依存しないため、これが可能になります。

52) デフォルトゲートウェイの用途は何ですか?

デフォルト ゲートウェイは、ローカル ネットワークが外部ネットワークに接続するための手段を提供します。 外部ネットワークに接続するためのデフォルト ゲートウェイは、通常、外部ルータ ポートのアドレスです。

53) 良いパスワードとは何ですか?

良いパスワードは、文字だけではなく、文字と数字を組み合わせて作成されます。大文字と小文字を組み合わせたパスワードは、すべて大文字またはすべて小文字のパスワードよりも好ましいです。パスワードは、日付、名前、お気に入りなど、ハッカーが簡単に推測できる単語であってはなりません。また、長いパスワードは短いパスワードよりも優れています。

54) UTP ケーブルの適切な終端レートはどれくらいですか?

シールドなしツイストペア ネットワーク ケーブルの適切な終端は 100 オームです。

55) ネット統計とは何ですか?

Netstat これはコマンドラインユーティリティプログラムです。接続の現在のTCP/IP設定に関する有用な情報を提供します。

56) クラス C ネットワーク内のネットワーク ID の数は何ですか?

クラス C ネットワークの場合、使用可能なネットワーク ID ビットの数は 21 です。使用可能なネットワーク ID の数は、2 を 21 に累乗すると 2,097,152 になります。 ネットワーク ID ごとのホスト ID の数は、2 から 8 を引いた 2、つまり 254 になります。

57) 規定の長さより長いケーブルを使用するとどうなりますか?

ケーブルが長すぎると信号が失われます。つまり、長さが長くなるにつれて信号が劣化するため、データの送受信に影響が出ることになります。

58) ネットワーク障害につながる一般的なソフトウェアの問題にはどのようなものがありますか?

ソフトウェア関連の問題は、次のいずれか、または組み合わせである可能性があります。

- クライアントサーバーの問題

- アプリケーションの競合

- 構成エラー

- プロトコルの不一致

- セキュリティの問題

- ユーザーポリシーと権利の問題

59) ICMPとは何ですか?

ICMPはインターネット制御メッセージプロトコルです。TCP/IPスタック内のプロトコルのメッセージングと通信を提供します。これは、次のようなネットワークツールで使用されるエラーメッセージを管理するプロトコルでもあります。 PING.

60)とは Ping?

Ping これは、ネットワーク上のネットワークデバイス間の接続性を確認できるユーティリティプログラムです。 ping IPアドレスまたはデバイス名(コンピュータ名など)を使用してデバイスを識別する。

61) ピアツーピアとは何ですか?

ピアツーピア (P2P) は、サーバーに依存しないネットワークです。 このネットワーク上のすべての PC は、個別のワークステーションとして機能します。

62) DNS とは何ですか?

DNS はドメイン ネーム システムです。 このネットワーク サービスの主な機能は、TCP/IP アドレス解決にホスト名を提供することです。

63) 光ファイバーには他の媒体に比べてどのような利点がありますか?

光ファイバーの大きな利点の1つは、電気的干渉を受けにくいことです。また、より高い帯域幅をサポートしているため、より多くのデータを伝送できます。 transmit読んで受け取りました。 Signal 長距離でも劣化は最小限に抑えられます。

64) ハブとスイッチの違いは何ですか?

ハブとスイッチの主な違いは次のとおりです。

| ハブ | スイッチ |

|---|---|

| ハブは物理層で動作します。 | スイッチはデータリンク層で動作します。 |

| ハブは、ユニキャスト、マルチキャスト、またはブロードキャストのフレーム フラッディングを実行します。 | ブロードキャストを実行し、必要に応じてユニキャストとマルチキャストを実行します。 |

| ハブには単一の衝突ドメインが存在するだけです。 | さまざまなポートには個別の衝突ドメインがあります。 |

| 伝送モードは半二重です | 伝送モードは全二重です |

| ハブは、OSI モデルに従ってレイヤー 1 デバイスとして動作します。 | ネットワーク スイッチは、OSI モデルのレイヤー 2 での操作に役立ちます。 |

| パーソナル コンピュータのネットワークに接続するには、中央ハブを介して接続する必要があります。 | 複数のデバイスとポートの接続を許可します。 |

| 電気信号軌道を利用 | フレームとパケットを使用 |

| スパニングツリーは提供しません | 複数のスパニングツリーが可能 |

| 衝突は主にハブを使用したセットアップで発生します。 | 全二重スイッチでは衝突は発生しません。 |

| ハブは受動的なデバイスです | スイッチはアクティブなデバイスです |

| ネットワーク ハブは MAC アドレスを保存できません。 | スイッチは、ASIC (Application Specific Integrated Chips) によってアクセスできる CAM (Content Accessible Memory) を使用します。 |

| インテリジェントなデバイスではありません | インテリジェントデバイス |

| 速度は最大10Mbpsです | 10/100Mbps、1Gbps、10Gbps |

| ソフトウェアを使用しない | 管理用のソフトウェアがある |

65) サポートされているさまざまなネットワーク プロトコルは何ですか? Windows RRASサービス?

サポートされている主要なネットワーク プロトコルは、NetBEUI、TCP/IP、および IPX の XNUMX つです。

66) クラス A、B、および C ネットワークの最大ネットワークとホストは何ですか?

クラス A の場合、126 のネットワークと 16,777,214 のホストが考えられます。 クラス B の場合、考えられるネットワークは 16,384 個、ホストは 65,534 個あります。 クラス C の場合、考えられるネットワークは 2,097,152 個、ホストは 254 個あります。

67) ストレートケーブルの標準的な色の順序は何ですか?

オレンジ/白、オレンジ、緑/白、青、青/白、緑、茶色/白、茶色。

68) TCP/IP スタックのアプリケーション層に分類されるプロトコルは何ですか?

TCP/IP アプリケーション層のプロトコルは、FTP、TFTP、Telnet、SMTP です。

69) ファイル共有するには XNUMX 台のコンピュータを接続する必要があります。 ハブやルーターを使用せずにこれを行うことはできますか?

はい、1本のケーブルだけで2台のコンピュータを接続できます。この場合、クロスオーバータイプのケーブルを使用できます。この構成では、データは transmit 一方のケーブルのピンはもう一方のケーブルのデータ受信ピンに接続され、逆も同様です。

70) ipconfigとは何ですか?

Ipconfig これは、ネットワーク上のコンピュータのアドレス情報を識別するためによく使用されるユーティリティプログラムです。物理アドレスとIPアドレスの両方を表示できます。

71) ストレートケーブルとクロスケーブルの違いは何ですか?

ストレート ケーブルは、コンピュータをスイッチ、ハブ、またはルーターに接続するために使用されます。 クロスケーブルは、PC と PC、またはハブとハブなど、XNUMX つの同様のデバイスを接続するために使用されます。

72) クライアント/サーバーとは何ですか?

クライアント/サーバーは、XNUMX つ以上のコンピューターがサーバーとして機能するネットワークの一種です。 サーバーは、プリンターやファイルなどのリソースの集中リポジトリを提供します。 クライアントは、サーバーにアクセスするワークステーションを指します。

73) ネットワーキングについて説明する。

ネットワークとは、データ通信のためのコンピュータと周辺機器間の相互接続を指します。 ネットワークは、有線ケーブルまたは無線リンクを使用して実行できます。

74) NIC カードをある PC から別の PC に移動すると、MAC アドレスも転送されますか?

はい、それは MAC アドレスが PC ではなく NIC 回路に配線されているためです。 これは、NIC カードを別の PC に交換すると、その PC が別の MAC アドレスを持つ可能性があることも意味します。

75) クラスタリングのサポートについて説明する

Clusterフォールト トレラント サポートとは、ネットワーク オペレーティング システムが複数のサーバーをフォールト トレラント グループに接続できる機能を指します。この機能の主な目的は、1 台のサーバーに障害が発生した場合でも、クラスター内の次のサーバーですべての処理が続行されることです。

76) ウイルス対策プログラムをインストールするのに最適な場所はどこですか?

確実に保護するには、すべてのサーバーとワークステーションにウイルス対策プログラムをインストールする必要があります。 それは、個々のユーザーがどのワークステーションにもアクセスして、コンピューター ウイルスを持ち込む可能性があるためです。 リムーバブル ハード ドライブまたはフラッシュ ドライブを接続できます。

77) イーサネットについて説明する

.

イーサネットは、最近よく使用されているネットワーク テクノロジの 1970 つです。 これは XNUMX 年代初頭に開発され、IEEE に記載されている仕様に基づいています。 イーサネットはローカル エリア ネットワークで使用されます。

78) リングトポロジの実装にはどのような欠点がありますか?

ネットワーク上の XNUMX つのワークステーションに障害が発生した場合、ネットワーク全体がダウンする可能性があります。 もう XNUMX つの欠点は、特定のネットワーク上で調整や再構成を実行する必要がある場合、ネットワーク全体を一時的に停止する必要があることです。

79) CSMA/CD と CSMA/CA の違いは何ですか?

CSMA/CD、または衝突検出、transmit衝突が発生するたびにデータフレームが送信されます。CSMA/CA(衝突回避)は、データ送信の前に送信意図を最初にブロードキャストします。

80) SMTPとは何ですか?

SMTP は Simple の略です Mail 転送プロトコル。このプロトコルはすべての内部メールを処理し、TCP/IP プロトコル スタック上で必要なメール配信サービスを提供します。

81) マルチキャストルーティングとは何ですか?

マルチキャスト ルーティングは、サブネット上のすべてのユーザーにメッセージを送信するのではなく、ユーザーの選択したグループにメッセージを送信する、ターゲットを絞ったブロードキャスト形式です。

82) ネットワーク上の暗号化の重要性は何ですか?

暗号化とは、情報をユーザーが判読できないコードに変換するプロセスです。その後、秘密鍵またはパスワードを使用して、通常の判読可能な形式に戻されます。暗号化により、途中で傍受された情報は判読不可能なままになります。これは、ユーザーが正しいパスワードまたはキーを持っている必要があるためです。

83) IP アドレスはどのように配置され、表示されますか?

IP アドレスは、ピリオドまたはドットで区切られた 192.168.101.2 つの XNUMX 進数の列として表示されます。この配列はドット付き XNUMX 進数形式とも呼ばれます。たとえば、XNUMX のようになります。

84) 認証の重要性を説明する。

認証とは、ユーザーがネットワークにログインする前に、ユーザーの資格情報を検証するプロセスです。通常、ユーザー名とパスワードを使用して実行されます。これにより、ネットワーク上の望ましくない侵入者からのアクセスを制限する安全な手段が提供されます。

85) トンネルモードとはどういう意味ですか?

これは、通信する XNUMX 台のコンピュータ自体が IPsec を使用しないデータ交換モードです。 代わりに、LAN を中継ネットワークに接続しているゲートウェイが仮想トンネルを作成します。 したがって、IPsec プロトコルを使用して、それを通過するすべての通信を保護します。

86) WAN リンクの確立に関連するさまざまなテクノロジは何ですか?

- アナログ接続 – 従来の電話回線を使用

- Digiタル接続 - デジタルグレードの電話回線を使用

- スイッチ接続 - 送信者と受信者の間で複数のリンク セットを使用してデータを移動します。

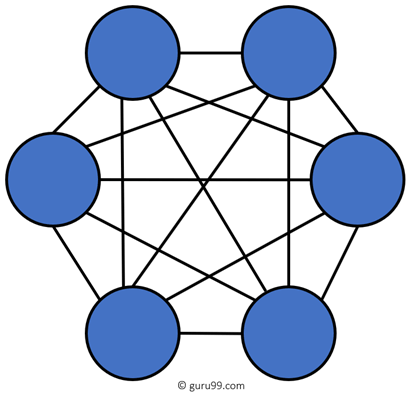

87) メッシュ トポロジについて説明する

メッシュトポロジーは、ネットワーク上の各コンピュータが他のすべてのコンピュータと接続する独自のネットワーク設計を採用しています。ping ネットワーク上のすべてのデバイス間をP2P(ポイントツーポイント)接続します。高い冗長性を備えているため、ネットワークケーブルが1本故障しても、データは代替経路で目的地に到達できます。

メッシュ トポロジの種類:

部分メッシュ トポロジ: このタイプのトポロジでは、ほとんどのデバイスが完全なトポロジとほぼ同様に接続されます。 唯一の違いは、接続されているデバイスが XNUMX つまたは XNUMX つだけであることです。

フル メッシュ トポロジ: このトポロジでは、すべてのノードまたはデバイスが相互に直接接続されます。

88) コンピュータネットワークの問題をトラブルシューティングする場合、どのような一般的なハードウェア関連の問題が発生する可能性がありますか?

ネットワークの大部分はハードウェアで構成されています。 これらの領域の問題は、ハードドライブの故障、NIC の破損、さらにはハードウェアの起動に至るまで多岐にわたります。 不適切なハードウェア構成も、調査すべき原因の XNUMX つです。

89) 信号減衰の問題を解決するにはどうすればよいですか?

このような問題に対処する一般的な方法は、信号を再生成して信号損失を防ぐため、リピータとハブを使用することです。 ケーブルが適切に終端されているかどうかを確認することも必須です。

90) 動的ホスト構成プロトコルはネットワーク管理にどのように役立ちますか?

ネットワーク管理者は、各クライアント コンピュータにアクセスして静的 IP アドレスを構成する代わりに、動的ホスト構成プロトコルを適用して、クライアントに動的に割り当てることができるスコープと呼ばれる IP アドレスのプールを作成できます。

91) プロフィールをネットワークの概念の観点から説明する

プロファイルは、各ユーザーに対して作成される構成設定です。 たとえば、ユーザーをグループに入れるプロファイルを作成できます。

92) スニーカーネットとは何ですか?

スニーカーネットは、ディスクやテープなどのリムーバブル メディアを使用してデータを物理的に転送する、最も初期のネットワーク形式であると考えられています。

93) コンピュータネットワーキングにおけるIEEEの役割は何ですか?

IEEE (米国電気電子技術者協会) は、電気および電子デバイスの標準規格を発行および管理するエンジニアで構成された組織です。これには、ネットワーク デバイス、ネットワーク インターフェイス、ケーブル、コネクタが含まれます。

94) TCP/IP インターネット層に分類されるプロトコルは何ですか?

この層によって管理されるプロトコルは 4 つあります。 これらは、ICMP、IGMP、IP、ARP です。

95) ネットワーキングに関して言えば、権利とは何ですか?

権利とは、ネットワーク上で特定のアクションを実行するための許可されたアクセス許可を指します。 ネットワーク上の各ユーザーには、そのユーザーに何を許可する必要があるかに応じて、個別の権限を割り当てることができます。

96) VLAN を確立するための基本的な要件は何ですか?

スイッチレベルであるため、VLAN が必要です。 ブロードキャスト ドメインは XNUMX つだけです。 これは、新しいユーザーがスイッチに接続するたびに意味します。 この情報はネットワーク全体に広がります。 スイッチ上の VLAN は、スイッチ レベルで別のブロードキャスト ドメインを作成するのに役立ちます。 セキュリティ目的で使用されます。

97) IPv6とは何ですか?

IPv6 (インターネット プロトコル バージョン 6) は、IPv4 を置き換えるために開発されました。 現在、IPv4 はインターネット トラフィックの制御に使用されていますが、近い将来飽和状態になることが予想されます。 IPv6 は、この制限を克服するために設計されました。

98) RSAアルゴリズムとは何ですか?

RSA は、Rivest-Shamir-Adleman アルゴリズムの略です。 これは、現在使用されている最も一般的に使用されている公開キー暗号化アルゴリズムです。

99) メッシュトポロジとは何ですか?

メッシュ トポロジは、各デバイスがネットワーク上の他のすべてのデバイスに直接接続されるセットアップです。 したがって、各デバイスには少なくとも XNUMX つのネットワーク接続が必要です。

100) 100Base-FX ネットワークの最大セグメント長はどれくらいですか?

100Base-FX を使用するネットワーク セグメントの最大許容長は 412 メートルです。 ネットワーク全体の最大長は 5 キロメートルです。

101) 5-4-3 ルールとは何ですか? また、どのアーキテクチャで使用されますか?

5-4-3 ルールは、10Base2 および 10Base5 イーサネット アーキテクチャで使用されます。このルールでは、XNUMX つのリピータに接続されたネットワークには最大 XNUMX つのセグメントを含めることができます。これらの XNUMX つのセグメントのうち、ノードを配置できるのは XNUMX つのセグメントのみです。

102) TCP と UDP の違いは何ですか?

以下に主な違いをいくつか示します。 TCPおよびUDP プロトコル:

| TCP | UDP |

|---|---|

| これはコネクション指向のプロトコルです。 | コネクションレス型のプロトコルです。 |

| TCPはデータをバイトのストリームとして読み取り、メッセージは transmit境界をセグメント化します。 | UDP メッセージには、XNUMX つずつ送信されたパケットが含まれています。 また、到着時に整合性もチェックします。 |

| TCP メッセージは、インターネットを介してあるコンピュータから別のコンピュータに伝わります。 | 接続ベースではないため、あるプログラムが別のプログラムに大量のパケットを送信できます。 |

| TCP は、データ パケットを特定の順序で並べ替えます。 | すべてのパケットは互いに独立しているため、UDP プロトコルには固定された順序がありません。 |

| TCPの速度は遅くなります。 | エラー回復が試行されないため、UDP の方が高速です。 |

| ヘッダーサイズは20バイトです | ヘッダーのサイズは 8 バイトです。 |

| TCPは重量級です。 TCP では、ユーザー データを送信する前にソケット接続を確立するために XNUMX つのパケットが必要です。 | UDPは軽量です。 tracキングの接続、メッセージの順序付けなど。 |

| TCP はエラーチェックを行い、エラー回復も行います。 | UDP はエラー チェックを実行しますが、エラーのあるパケットは破棄されます。 |

| 謝辞セグメント | 確認応答セグメントなし |

| SYN、SYN-ACK、ACK などのハンドシェイク プロトコルの使用 | ハンドシェイクなし (したがってコネクションレス型プロトコル) |

| TCP は、宛先ルーターへのデータの配信を保証するため、信頼性が高くなります。 | UDP では、宛先へのデータの配信は保証できません。 |

| TCP は、データのフロー制御と確認応答を提供するため、広範なエラー チェック メカニズムを提供します。 | UDP には、チェックサムに使用されるエラー チェック メカニズムが XNUMX つだけあります。 |

103) プロトコルの重要な要素は何ですか?

ここでは、プロトコルの XNUMX つの最も重要な要素を示します。

- 構文: データの形式です。データが表示される順序です。

- セマンティクス: 各セクションのビットの意味について説明します。

- タイミング: データを送信する時刻と送信速度。

104) 100Base-FX ネットワークの最大セグメント長はどれくらいですか?

100Base-FX を使用するネットワーク セグメントの最大長は 412 メートルです。

105) デコーダーとは何ですか?

デコーダは、エンコードされたデータを元の形式に変換する回路の一種です。 また、デジタル信号をアナログ信号に変換します。

106) ブルーターとは何ですか?

ブルータはブリッジルーターとも呼ばれます。 ブリッジとルーターの両方として機能するデバイスです。 ブリッジとして、ネットワーク間でデータを転送できます。 また、ネットワーク内の指定されたシステムにデータをルーティングします。

107) VPN の使用方法は?

仮想プライベート ネットワーク (VPN) を使用すると、ユーザーは組織のネットワークに接続できます。 企業、教育機関、官公庁。

108) 標準 OSI モデルが 802.xx として知られているのはなぜですか?

OSI モデルは 1980 年 802 月に開始されました。80.XX では、「1980」は 2 年を表し、「XNUMX」は XNUMX 月を表します。

109) NVT(ネットワーク仮想端末)とは何ですか?

NVT は、非常に単純な仮想端末の対話に対する事前定義されたルールのセットです。 この端末は、Telnet セッションを開始するのに役立ちます。

110) ソースルートは何ですか?

ソース ルートは、データグラムのルートを識別するのに役立つ一連の IP アドレスです。 IP データグラム ヘッダーにソース ルートを含めることができます。

111) パイプラインという用語の説明

パイプライン化は、プロセスの順序付けを記述します。 進行中のタスクが終了する前に新しいタスクが開始されることを、シーケンスと呼びます。

112) イーサネットの伝送速度を測定するために使用される測定単位は何ですか?

イーサネットの伝送速度は主に Mbps で測定されます。

113) Thinnet ケーブルの最大長はどれくらいですか?

Thinnet ケーブルの長さは 185 メートルです。

114) RG8 ケーブルとも呼ばれるケーブルはどれですか?

Thicknet ケーブルは RG8 ケーブルとも呼ばれます。

115) 同軸ケーブルは今でもコンピュータネットワークで使用されていますか?

いいえ、現在、同軸ケーブルはコンピュータ ネットワークで使用されなくなりました。

116) RJ11 コネクタを使用するケーブルはどれですか?

ほとんどの電話ケーブルは RJ11 コネクタを使用します。

117) マルチホームホストについて説明する

複数のIPアドレスを持つ複数のネットワークインターフェースを持つホストをマルチホームホストと呼びます。

118) EGP について説明する

EGP の完全な形式は Exterior Gateway Protocol です。 ルーターのプロトコルです。 隣接する自律システムは、各独立システム内または各独立システムを介して到達できる一連のネットワークを識別するのに役立ちます。

119) パッシブ・トポロジーという用語の説明

ネットワーク内のコンピューターが信号をリッスンして受信するとき、それらはパッシブ トポロジと呼ばれます。

120) 擬似 TTY の用途は何ですか?

これは、外部マシンが Telnet 経由で接続したり、ログインしたりできるようにする偽の端末です。これがなければ、接続を行うことはできません。

121) リダイレクターについて説明する

リダイレクタは、ファイルまたは出力の I/O リクエストをインターセプトし、ネットワーク リクエストに変換するソフトウェアの一種です。 このコンポーネントはプレゼンテーション層の下にあります。

122) TCP スリーウェイ ハンドシェイクとは何ですか?

3 ウェイ ハンドシェイクまたは TCP XNUMX ウェイ ハンドシェイクは、TCP/IP ネットワークでサーバーとクライアント間の接続を確立するために使用されるプロセスです。これは、実際のデータ通信プロセスが開始される前に、クライアントとサーバーの両方が同期パケットと確認パケットを交換する必要がある XNUMX 段階のプロセスです。

123) ハミング符号とは何ですか?

ハミングコード は、最大 XNUMX つの即時ビット エラーのエラー検出に役立つライナー コードです。 シングルビットエラーが発生する可能性があります。

ハミング コードでは、ソースはメッセージに冗長ビットを追加することでメッセージをエンコードします。 これらの冗長ビットは主に、エラーの検出と訂正のプロセスを実行するために、メッセージ内の特定の位置に挿入および生成されます。

124) ハミング符号の応用とは何ですか?

ヘミング コードを使用する一般的なアプリケーションをいくつか示します。

- 衛星

- コンピュータメモリ

- モデム

- プラズマCAM

- オープンコネクタ

- シールド線

- 組み込みプロセッサ

125) ハミング符号の利点は何ですか?

ハミングコードの重要な利点は次のとおりです

- ハミング コード方法は、データ ストリームがシングル ビット エラーに対して与えられるネットワークで効果的です。

- ハミング コードはビット エラーを検出するだけでなく、エラーを含むビットをインデントして修正できるようにするのにも役立ちます。

- ハミング コードは使いやすいため、コンピュータのメモリや単一エラー訂正での使用に適しています。

126) MAC アドレスとは何ですか?

MAC アドレスは、NIC (ネットワーク インターフェイス コントローラー/カード) に割り当てられる一意の識別子です。 これは、ネットワーク アダプターに関連付けられた 48 ビットまたは 64 ビットのアドレスで構成されます。 MAC アドレスは XNUMX 進形式で指定できます。 MAC アドレスの完全な形式はメディア アクセス コントロール アドレスです。

127) MAC アドレスを使用する理由

MAC アドレスを使用する重要な理由は次のとおりです。

- これは、ネットワーク内の送信者または受信者を見つけるための安全な方法を提供します。

- MAC アドレスは、不要なネットワーク アクセスを防ぐのに役立ちます。

- MACアドレスは固有の番号です。したがって、 tracデバイスをkします。

- 空港の Wi-Fi ネットワークは、特定のデバイスを識別するためにその MAC アドレスを使用します。

128) MAC アドレスにはどのような種類がありますか?

MAC アドレスの重要なタイプを次に示します。

- Universally Administered AddressUAA(Universally Administered Address) は、最もよく使用されるタイプの MAC アドレスです。 ネットワークアダプタの製造時に付与されます。

- Locally Administered AddressLAA (Locally Administered Address) は、アダプターの MAC アドレスを変更するアドレスです。 このアドレスをネットワーク管理者が使用するデバイスに割り当てることができます。

129) MAC アドレスと IP アドレスの重要な違いは何ですか

ここでは、いくつかの違いを示します MACとIP 住所:

| マック | IPアドレス |

|---|---|

| MAC アドレスは Media Access Control Address の略です。 | IP アドレスは、インターネット プロトコル アドレスの略です。 |

| 48 ビットのアドレスで構成されます。 | 32 ビットのアドレスで構成されます。 |

| MAC アドレスは、OSI モデルのリンク層で機能します。 | IP アドレスは OSI モデルのネットワーク層で機能します。 |

| これは物理アドレスと呼ばれます。 | これを論理アドレスと呼びます。 |

| ARP プロトコルを使用して、任意のデバイスの MAC アドレスを取得できます。 | 任意のデバイスの RARP プロトコルの MAC アドレスを取得できます。 |

| MAC アドレスではクラスは使用されません。 | IP では、IPv4 は A、B、C、D、および E クラスを使用します。 |

130) アナログとは何か Signal?

アナログ信号は、XNUMX つの時間変化する量が別の時間ベースの変数を表す連続信号です。 この種の信号は、地震、周波数、火山、風速、重量、照明などの物理的な値や自然現象に作用します。

131)とは DigiこうしたA Signal?

デジタル信号は、任意の時点でデータを個別の値のシーケンスとして表すために使用される信号です。 固定数の値のうち XNUMX つだけを取ることができます。 このタイプの信号は、一定の値の範囲内の実数を表します。

132) アナログ信号とデジタル信号の違いは何ですか?

両者の主な違いは次のとおりです。 アナログと DigiこうしたA Signal:

| アナログ | DigiこうしたA |

|---|---|

| アナログ信号は、物理的な測定値を表す連続信号です。 | Digiタル信号は、デジタル変調を使用して生成される時間分離された信号です。 |

| 正弦波で表されます | 方形波で表されます。 |

| 情報を表すのに役立つ連続した範囲の値が使用されます。 | その Digiタル信号は離散的な 0 と 1 を使用して情報を表します。 |

| アナログ信号の帯域幅が狭い | デジタル信号の帯域幅は広いです。 |

| アナログ ハードウェアは決して柔軟な実装を提供しません。 | Digital ハードウェアは実装の柔軟性を提供します。 |

| オーディオおよびビデオの伝送に適しています。 | コンピューティングやデジタルエレクトロニクスに適しています。 |

| アナログ信号には固定範囲がありません。 | Digi信号には有限の数、つまり 0 と 1 があります。 |

133) マンとは何ですか?

首都圏ネットワーク (MAN) は、 コンピュータネットワーク 都市全体、大学のキャンパス、または小さな地域にわたって。 このタイプのネットワークは、ほとんどが単一の建物またはサイトに限定される LAN よりも大規模です。 構成のタイプに応じて、このタイプのネットワークでは、数マイルから数十マイルのエリアをカバーできます。

134) モデムとは何ですか?

モデム(変調器・復調器)は、アナログ信号をデジタル情報に変調する装置です。また、搬送波信号を復号してデジタル信号を復調します。 transmitテッド情報。

モデムの主な目的は、 transmit簡単に転送され、元の形式でデジタルデータを再現するためにデコードされます。モデムはまた、 transmit発光ダイオード(LED)からラジオまで、アナログ信号を伝送する。

135) モデムの利点は何ですか?

モデムの長所/利点は次のとおりです。

- LANとインターネットの接続がさらに便利に

- 速度はコストに依存する

- モデムは最も広く使用されているデータ通信路です。

これらの面接の質問は、あなたの活力(口頭)にも役立ちます