Vodič za testiranje penetracije: Što je PenTest?

Ispitivanje penetracije

Ispitivanje penetracije ili Pen Testing je vrsta Ispitivanje sigurnosti koristi se za pokrivanje ranjivosti, prijetnji i rizika koje bi napadač mogao iskoristiti u softverskim aplikacijama, mrežama ili web aplikacijama. Svrha penetracijskog testiranja je identificirati i testirati sve moguće sigurnosne propuste koji su prisutni u softverskoj aplikaciji. Test penetracije također se naziva Pen Test.

Ranjivost je rizik da napadač može poremetiti ili dobiti ovlašteni pristup sustavu ili bilo kojim podacima sadržanim u njemu. Ranjivosti se obično uvedu slučajno tijekom faze razvoja softvera i implementacije. Uobičajene ranjivosti uključuju pogreške u dizajnu, pogreške u konfiguraciji, softverske greške itd. Analiza prodora ovisi o dva mehanizma, naime o procjeni ranjivosti i testiranju prodora (VAPT).

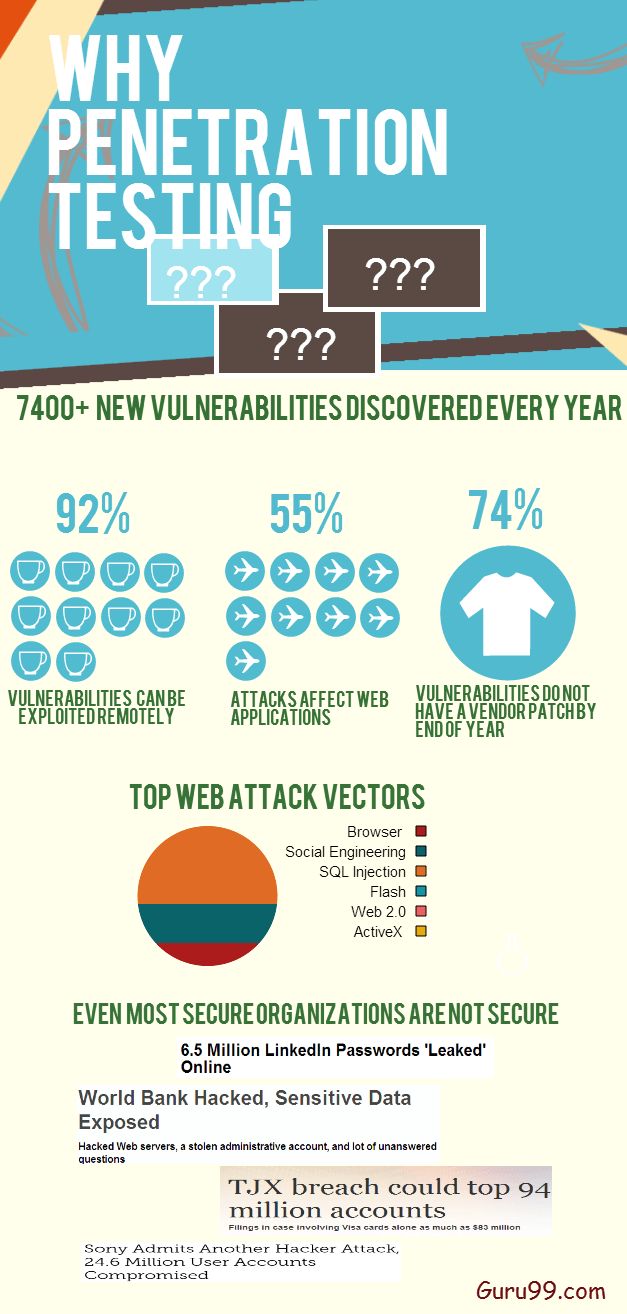

Zašto testiranje penetracije?

Prodor je ključan u poduzeću jer –

- Financijski sektori kao što su banke, investicijsko bankarstvo, burze za trgovanje dionicama žele da njihovi podaci budu zaštićeni, a testiranje prodora ključno je za osiguranje sigurnosti

- U slučaju ako je softverski sustav već hakiran i organizacija želi utvrditi postoje li prijetnje još uvijek u sustavu kako bi se izbjegla buduća hakiranja.

- Proaktivno testiranje penetracije najbolja je zaštita od hakera

Vrste ispitivanja penetracije

Odabrana vrsta penetracijskog testa obično ovisi o opsegu i o tome želi li organizacija simulirati napad od strane zaposlenika, mrežnog administratora (interni izvori) ili od strane vanjskih izvora. Postoje tri vrste penetracijskog testiranja i to su

- Crna Box Ispitivanje

- Bijela Box Ispitivanje penetracije

- siva Box Ispitivanje penetracije

U testiranju penetracije crne kutije, ispitivač nema znanja o sustavima koje treba testirati. On je odgovoran za prikupljanje informacija o ciljnoj mreži ili sustavu.

U testiranju prodora bijele kutije, testeru se obično pružaju potpune informacije o mreži ili sustavima koji se testiraju, uključujući shemu IP adresa, izvorni kod, pojedinosti o OS-u, itd. Ovo se može smatrati simulacijom napada bilo kojeg Interni izvori (zaposlenici organizacije).

U testiranju penetracije u sivoj kutiji, ispitivač ima djelomično znanje o sustavu. Može se smatrati napadom vanjskog hakera koji je dobio nelegitiman pristup dokumentima mrežne infrastrukture organizacije.

Kako napraviti penetracijski test

Slijede aktivnosti koje je potrebno izvršiti za izvođenje Penetracijskog testa –

Korak 1) Faza planiranja

- Određuje se opseg i strategija zadatka

- Za definiranje opsega koriste se postojeće sigurnosne politike, standardi

Korak 2) Faza otkrića

- Prikupite što više informacija o sustavu uključujući podatke u sustavu, korisnička imena pa čak i lozinke. Ovo se također naziva as UZIMANJE OTISAKA PRSTIJU

- Skenirajte i ispitajte priključke

- Provjerite postoje li ranjivosti sustava

Korak 3) Faza napada

- Pronađite iskorištavanje za razne ranjivosti Potrebne su vam sigurnosne povlastice za iskorištavanje sustava

Korak 4) Faza izvješćivanja

- Izvješće mora sadržavati detaljne nalaze

- Rizici pronađenih ranjivosti i njihov utjecaj na poslovanje

- Preporuke i rješenja, ako postoje

Primarni zadatak u testiranju prodora je prikupljanje informacija o sustavu. Postoje dva načina za prikupljanje informacija –

- Model 'jedan na jedan' ili 'jedan na više' s obzirom na host: Tester izvodi tehnike linearno protiv jednog ciljnog hosta ili logičke skupine.ping ciljnih hostova (npr. podmreže).

- Model 'više prema jednom' ili 'više prema mnogima': Ispitivač koristi višestruke hostove za izvođenje tehnika prikupljanja informacija nasumično, ograničeno brzinom i nelinearno.

Primjeri alata za testiranje prodora

Postoji širok izbor alata koji se koriste u testiranju prodora i važni Pentest alati je:

1) Teramind

Teramind isporučuje sveobuhvatan paket za prevenciju prijetnji iznutra i praćenje zaposlenika. Poboljšava sigurnost putem analitike ponašanja i sprječavanja gubitka podataka, osigurava usklađenost i optimizira poslovne procese. Njegova prilagodljiva platforma odgovara različitim organizacijskim potrebama, pružajući korisne uvide koji su usmjereni na povećanje produktivnosti i očuvanje integriteta podataka.

Značajke:

- Prevencija prijetnji iznutra: Otkriva i sprječava korisničke radnje koje mogu ukazivati na unutarnje prijetnje podacima.

- Optimizacija poslovnih procesa: Koristi analitiku ponašanja temeljenu na podacima za redefiniranje operativnih procesa.

- Produktivnost radne snage: Prati produktivnost, sigurnost i usklađenost ponašanja radne snage.

- Upravljanje usklađenošću: Pomaže u upravljanju usklađenošću s jedinstvenim, skalabilnim rješenjem prikladnim za mala poduzeća, poduzeća i vladine agencije.

- Forenzika incidenta: Pruža dokaze koji obogaćuju odgovor na incidente, istrage i obavještajne podatke o prijetnjama.

- Sprječavanje gubitka podataka: Prati i štiti od mogućeg gubitka osjetljivih podataka.

- Praćenje zaposlenika: Nudi mogućnosti praćenja učinka i aktivnosti zaposlenika.

- Analitika ponašanja: Analizira precizne podatke o ponašanju aplikacija korisnika radi uvida.

- Prilagodljive postavke nadzora: Omogućuje prilagodbu postavki nadzora kako bi odgovarale specifičnim slučajevima upotrebe ili za implementaciju unaprijed definiranih pravila.

- Uvidi nadzorne ploče: Pruža vidljivost i djelotvorne uvide u aktivnosti radne snage putem sveobuhvatne nadzorne ploče.

- nmap– Ovaj alat se koristi za skeniranje portova, identifikaciju OS-a, Tracrutu i za skeniranje ranjivosti.

- Nessus– Ovo je tradicionalni mrežni alat za otkrivanje ranjivosti.

- Pass-The-Hash – Ovaj se alat uglavnom koristi za probijanje lozinki.

Uloga i odgovornosti ispitivača penetracije

Posao testera penetracije je da:

- Ispitivači bi trebali prikupiti potrebne podatke od Organizacije kako bi omogućili testove prodora

- Pronađite nedostatke koji bi hakerima mogli omogućiti napad na ciljni stroj

- Testeri olovke trebali bi razmišljati i ponašati se kao pravi hakeri, iako etički.

- Posao koji obavljaju testeri penetracije trebao bi biti reproduktibilan kako bi ga programeri mogli lako popraviti

- Datum početka i datum završetka izvođenja testa treba definirati unaprijed.

- Tester bi trebao biti odgovoran za svaki gubitak u sustavu ili informacijama tijekom Testiranje softvera

- Ispitivač bi trebao čuvati povjerljivost podataka i informacija

Ručna penetracija u odnosu na automatizirano testiranje penetracije

| Ručno testiranje penetracije | Automatizirano ispitivanje penetracije |

|---|---|

| Ručno ispitivanje zahtijeva stručne stručnjake za provođenje testova | Automatizirani alati za testiranje daju jasna izvješća s manje iskusnim stručnjacima |

| Ručno testiranje zahtijeva Excel i druge alate za trackni to | Testiranje automatizacije ima centralizirane i standardne alate |

| U ručnom testiranju rezultati uzorka razlikuju se od testa do testa | U slučaju automatiziranih testova, rezultati se ne razlikuju od testa do testa |

| Čišćenje memorije korisnici bi trebali zapamtiti | Automatizirano testiranje imat će sveobuhvatna čišćenja. |

Nedostaci penetracijskog testiranja

Penetration Testing ne može pronaći sve ranjivosti u sustavu. Postoje ograničenja vremena, proračuna, opsega, vještina testera penetracije

Sljedeće će biti nuspojave kada radimo testiranje prodora:

- Gubitak podataka i oštećenje

- Dolje vrijeme

- Povećanje troškova

Zaključak

Testeri bi se trebali ponašati kao pravi haker i testirati aplikaciju ili sustav te moraju provjeriti je li kod sigurno napisan. Test prodora bit će učinkovit ako postoji dobro implementirana sigurnosna politika. Politika i metodologija testiranja prodora trebala bi biti mjesto za učinkovitije testiranje prodora. Ovo je potpuni vodič za početnike za testiranje penetracije.

Provjerite naš Projekt testiranja prodora uživo