Kali Linux शुरुआती लोगों के लिए ट्यूटोरियल: क्या है, कैसे इंस्टॉल करें और उपयोग करें

एचएमबी क्या है? Kali Linux?

Kali Linux यह डेबियन से व्युत्पन्न लिनक्स का एक सुरक्षा वितरण है और इसे विशेष रूप से कंप्यूटर फोरेंसिक और उन्नत भेदन परीक्षण के लिए डिज़ाइन किया गया है। इसे बैकएंड को पुनर्लिखकर विकसित किया गया था।Tracऑफेंसिव सिक्योरिटी के माटी अहारोनी और डेवोन केर्न्स द्वारा k. Kali Linux इसमें कई सौ उपकरण शामिल हैं जो विभिन्न सूचना सुरक्षा कार्यों के लिए अच्छी तरह से डिज़ाइन किए गए हैं, जैसे कि प्रवेश परीक्षण, सुरक्षा अनुसंधान, कंप्यूटर फोरेंसिक और रिवर्स इंजीनियरिंग।

वापसTrack उनकी पिछली सूचना सुरक्षा थी Operaटिंग सिस्टम। का पहला पुनरावृति Kali Linux मार्च 1.0.0 में काली 2013 पेश किया गया था। आक्रामक सुरक्षा वर्तमान में कलिन लिनक्स को वित्तपोषित और समर्थन करती है। यदि आप आज काली की वेबसाइट पर जाएँ (www. Kali.org), आपको एक बड़ा बैनर दिखेगा, जिस पर लिखा होगा, “हमारा अब तक का सबसे उन्नत पैनेट्रेशन टेस्टिंग वितरण।” यह एक बहुत ही साहसिक कथन है, जिसे विडंबना यह है कि अभी तक गलत साबित नहीं किया जा सका है।

Kali Linux इसमें 600 से ज़्यादा प्रीइंस्टॉल्ड पेनिट्रेशन-टेस्टिंग एप्लीकेशन हैं। हर प्रोग्राम की अपनी अलग लचीलापन और उपयोग की स्थिति है। Kali Linux इन उपयोगी उपयोगिताओं को निम्नलिखित श्रेणियों में विभाजित करने का उत्कृष्ट कार्य करता है:

- सूचनाएं एकत्र करना

- भेद्यता विश्लेषण

- वायरलेस हमले

- वेब अनुप्रयोग

- शोषण के उपकरण

- तनाव परीक्षण

- फोरेंसिक उपकरण

- सूँघना और धोखा देना

- पासवर्ड हमलों

- पहुँच बनाए रखना

- Revएर्स इंजीनियरिंग

- रिपोर्टिंग उपकरण

- हार्डवेयर हैकिंग

कौन उपयोग करता है Kali Linux और क्यों?

Kali Linux यह वास्तव में एक अनूठा ऑपरेटिंग सिस्टम है, क्योंकि यह उन कुछ प्लेटफ़ॉर्म में से एक है जिसका खुलेआम अच्छे और बुरे दोनों लोग इस्तेमाल करते हैं। सुरक्षा प्रशासक और ब्लैक हैट हैकर दोनों ही इस ऑपरेटिंग सिस्टम का बड़े पैमाने पर इस्तेमाल करते हैं। एक सुरक्षा उल्लंघनों का पता लगाने और उन्हें रोकने के लिए, और दूसरा सुरक्षा उल्लंघनों की पहचान करने और उनका संभावित फ़ायदा उठाने के लिए। ऑपरेटिंग सिस्टम पर कॉन्फ़िगर और प्रीइंस्टॉल्ड किए गए टूल की संख्या, इसे और भी बेहतर बनाती है। Kali Linux किसी भी सुरक्षा पेशेवर के टूलबॉक्स में स्विस आर्मी का चाकू।

पेशेवर जो उपयोग करते हैं Kali Linux

- सुरक्षा प्रशासक - सुरक्षा प्रशासक अपने संस्थान की जानकारी और डेटा की सुरक्षा के लिए जिम्मेदार होते हैं। वे इसका उपयोग करते हैं Kali Linux अपने परिवेश की समीक्षा करें और सुनिश्चित करें कि कोई आसानी से खोजी जा सकने वाली कमजोरियां न हों।

- नेटवर्क प्रशासक - नेटवर्क प्रशासक एक कुशल और सुरक्षित नेटवर्क बनाए रखने के लिए जिम्मेदार हैं। वे उपयोग करते हैं Kali Linux अपने नेटवर्क का ऑडिट करने के लिए। उदाहरण के लिए, Kali Linux इसमें अवैध प्रवेश बिंदुओं का पता लगाने की क्षमता है।

- नेटवर्क Archiटेक्ट्स – नेटवर्क Archiटेक्ट्स, सुरक्षित नेटवर्क वातावरण डिजाइन करने के लिए जिम्मेदार हैं। वे उपयोग करते हैं Kali Linux अपने प्रारंभिक डिजाइन का ऑडिट करना और यह सुनिश्चित करना कि कुछ भी अनदेखा या गलत तरीके से तैयार न किया गया हो।

- पेन टेस्टर – पेन टेस्टर, उपयोग करें Kali Linux वातावरण का ऑडिट करना तथा कॉर्पोरेट वातावरण की जांच करना, जिसकी समीक्षा करने के लिए उन्हें नियुक्त किया गया है।

- सीआईएसओ - सीआईएसओ या मुख्य सूचना सुरक्षा अधिकारी, उपयोग करें Kali Linux अपने परिवेश का आंतरिक ऑडिट करना तथा यह पता लगाना कि क्या कोई नया अनुप्रयोग या रूज कॉन्फ़िगरेशन स्थापित किया गया है।

- फोरेंसिक इंजीनियर – Kali Linux इसमें एक "फोरेंसिक मोड" है, जो फोरेंसिक इंजीनियर को कुछ मामलों में डेटा की खोज और पुनर्प्राप्ति करने की अनुमति देता है।

- व्हाइट हैट हैकर्स - व्हाइट हैट हैकर्स, पेन टेस्टर्स के समान उपयोग करते हैं Kali Linux किसी वातावरण में मौजूद कमजोरियों का ऑडिट करना और उनका पता लगाना।

- ब्लैक हैट हैकर्स - ब्लैक हैट हैकर्स, उपयोग करते हैं Kali Linux कमजोरियों का पता लगाना और उनका फायदा उठाना। Kali Linux इसमें कई सामाजिक इंजीनियर अनुप्रयोग भी हैं, जिनका उपयोग ब्लैक हैट हैकर द्वारा किसी संगठन या व्यक्ति को खतरे में डालने के लिए किया जा सकता है।

- ग्रे हैट हैकर्स - ग्रे हैट हैकर्स, व्हाइट हैट और ब्लैक हैट हैकर्स के बीच में आते हैं। वे इसका उपयोग करेंगे Kali Linux ऊपर सूचीबद्ध दो तरीकों के समान ही।

- कंप्यूटर उत्साही - कंप्यूटर उत्साही एक बहुत ही सामान्य शब्द है, लेकिन नेटवर्किंग या कंप्यूटर के बारे में अधिक जानने में रुचि रखने वाला कोई भी व्यक्ति इसका उपयोग कर सकता है Kali Linux सूचना प्रौद्योगिकी, नेटवर्किंग और सामान्य कमजोरियों के बारे में अधिक जानने के लिए।

Kali Linux स्थापना के तरीके

Kali Linux निम्नलिखित तरीकों का उपयोग करके स्थापित किया जा सकता है:

दौड़ने के तरीके Kali Linux:

- सीधे पीसी, लैपटॉप पर - काली आईएसओ छवि का उपयोग करके, Kali Linux इसे सीधे पीसी या लैपटॉप पर इंस्टॉल किया जा सकता है। अगर आपके पास एक अतिरिक्त पीसी है और आप इससे परिचित हैं तो यह तरीका सबसे अच्छा है Kali Linux. इसके अलावा, यदि आप कोई एक्सेस पॉइंट परीक्षण, इंस्टॉलेशन की योजना बना रहे हैं या कर रहे हैं Kali Linux इसे सीधे वाई-फाई सक्षम लैपटॉप पर लगाने की सिफारिश की जाती है।

- वर्चुअलाइज्ड (VMware, Hyper-V, Oracle VirtualBox, सिट्रिक्स) – Kali Linux सबसे ज़्यादा ज्ञात हाइपरवाइज़र का समर्थन करता है और सबसे लोकप्रिय हाइपरवाइज़र में आसानी से शामिल किया जा सकता है। प्री-कॉन्फ़िगर की गई छवियाँ यहाँ से डाउनलोड के लिए उपलब्ध हैं https://www.kali.org/, या आईएसओ का उपयोग ऑपरेटिंग सिस्टम को पसंदीदा हाइपरवाइजर में मैन्युअल रूप से स्थापित करने के लिए किया जा सकता है।

- बादल (Amazon एडब्ल्यूएस, Microsoft Azure) – की लोकप्रियता को देखते हुए Kali Linux, AWS और Azure के लिए छवियाँ प्रदान करें Kali Linux.

- USB बूट डिस्क – उपयोग Kali Linux'के ISO को चलाने के लिए बूट डिस्क बनाई जा सकती है Kali Linux किसी मशीन पर वास्तव में इसे इंस्टॉल किए बिना या फोरेंसिक उद्देश्यों के लिए।

- Windows 10 (ऐप) – Kali Linux अब मूल रूप से चल सकता है Windows 10, कमांड लाइन के माध्यम से। सभी सुविधाएँ अभी तक काम नहीं करती हैं क्योंकि यह अभी भी बीटा मोड में है।

- मैक (डुअल या सिंगल बूट) – Kali Linux इसे मैक पर द्वितीयक ऑपरेटिंग सिस्टम या प्राथमिक के रूप में स्थापित किया जा सकता है। Parallels या मैक की बूट कार्यक्षमता का उपयोग इस सेटअप को कॉन्फ़िगर करने के लिए किया जा सकता है।

स्थापित करने के लिए कैसे Kali Linux वर्चुअल का उपयोग करना Box

यहां स्थापित करने की चरण दर चरण प्रक्रिया दी गई है Kali Linux विटुअल का उपयोग करना Box और कैसे उपयोग करें Kali Linux:

सबसे आसान और संभवतः सबसे व्यापक रूप से इस्तेमाल किया जाने वाला तरीका है Kali Linux और इसे से चला रहे हैं Oracleहै VirtualBox.

यह विधि आपको अपने मौजूदा हार्डवेयर का उपयोग जारी रखने की अनुमति देती है जबकि आप विशेषताओं से समृद्ध उपकरणों के साथ प्रयोग कर सकते हैं। Kali Linux पूर्णतः पृथक वातावरण मेंसबसे अच्छी बात यह है कि सब कुछ मुफ़्त है। Kali Linux और Oracle VirtualBox उपयोग करने के लिए स्वतंत्र हैं। यह Kali Linux ट्यूटोरियल मानता है कि आपने पहले ही इंस्टॉल कर लिया है Oracleहै VirtualBox आपके सिस्टम पर 64-बिट वर्चुअलाइजेशन स्थापित है और आपने बायोस के माध्यम से XNUMX-बिट वर्चुअलाइजेशन को सक्षम कर लिया है।

चरण 1) https://www.kali.org/downloads/

इससे एक OVA छवि डाउनलोड होगी, जिसे आयात किया जा सकता है VirtualBox

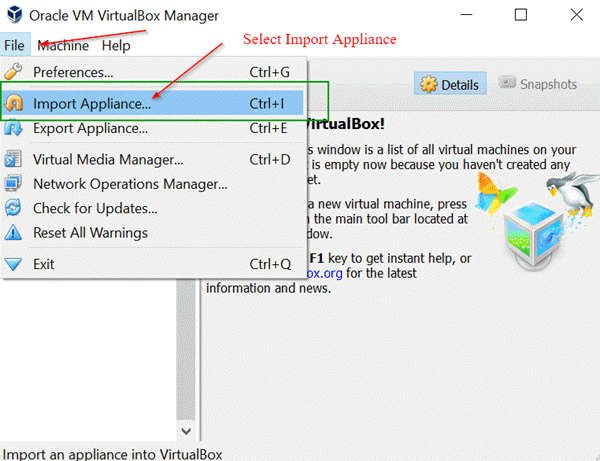

चरण 2) ओपन Oracle VirtualBox एप्लिकेशन, और फ़ाइल मेनू से आयात उपकरण का चयन करें

फ़ाइल मेनू -> आयात उपकरण

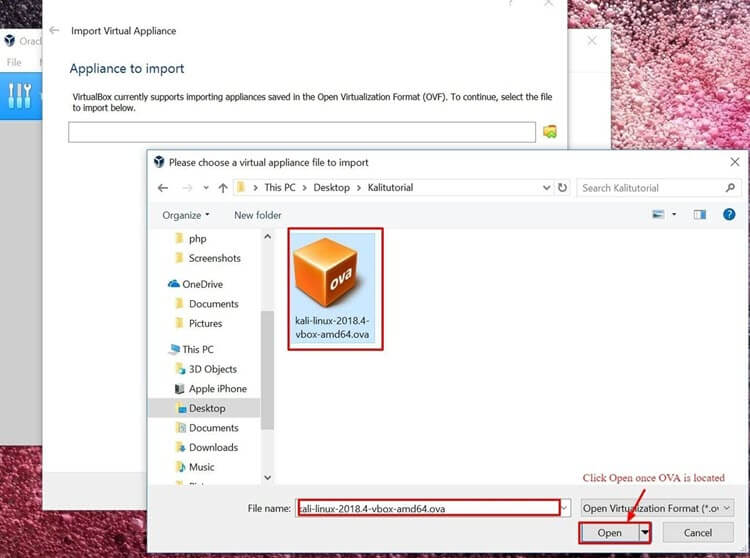

चरण 3) निम्न स्क्रीन पर “आयात करने के लिए उपकरण” डाउनलोड की गई OVA फ़ाइल के स्थान पर ब्राउज़ करें और क्लिक करें प्रारंभिक

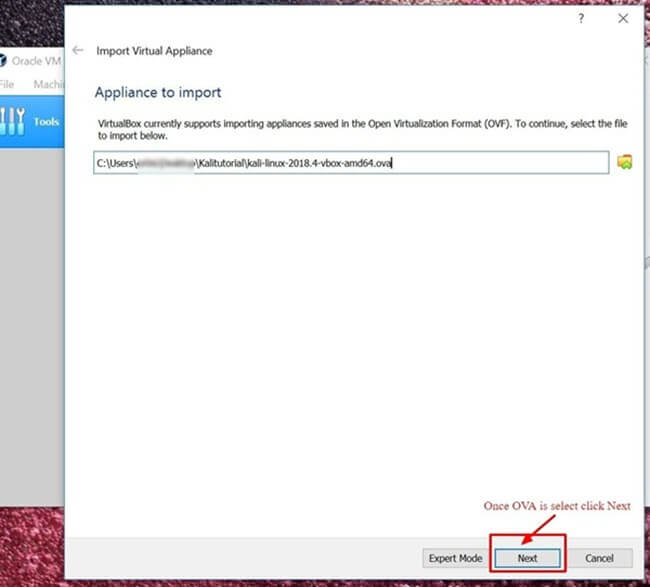

चरण 4) एक बार क्लिक करने के बाद प्रारंभिक, आपको वापस “ पर ले जाया जाएगाआयात करने के लिए उपकरण” बस क्लिक करें अगला

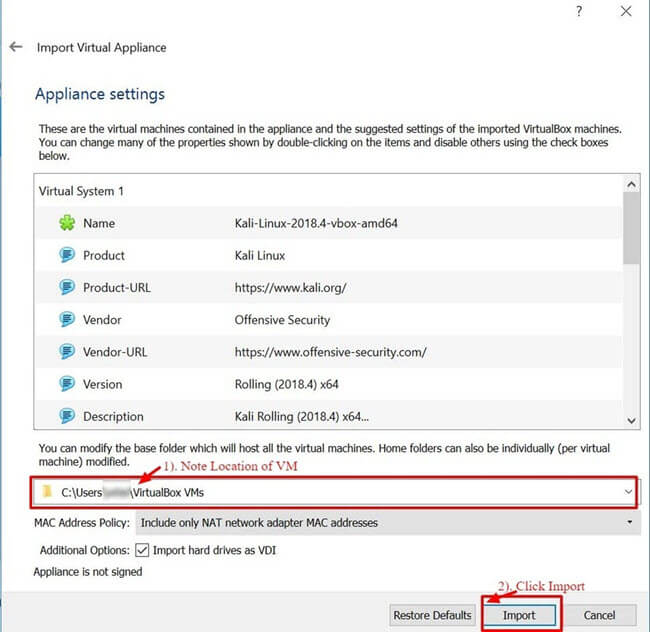

चरण 5) निम्न स्क्रीन “उपकरण सेटिंग्स"सिस्टम सेटिंग्स का सारांश प्रदर्शित करता है, डिफ़ॉल्ट सेटिंग्स को छोड़ना ठीक है। जैसा कि नीचे स्क्रीनशॉट में दिखाया गया है, वर्चुअल मशीन कहाँ स्थित है, इसका एक नोट बनाएँ और फिर क्लिक करें आयात.

चरण 6) VirtualBox अब आयात करेगा Kali Linux ओवीए उपकरण। इस प्रक्रिया को पूरा होने में 5 से 10 मिनट तक का समय लग सकता है।

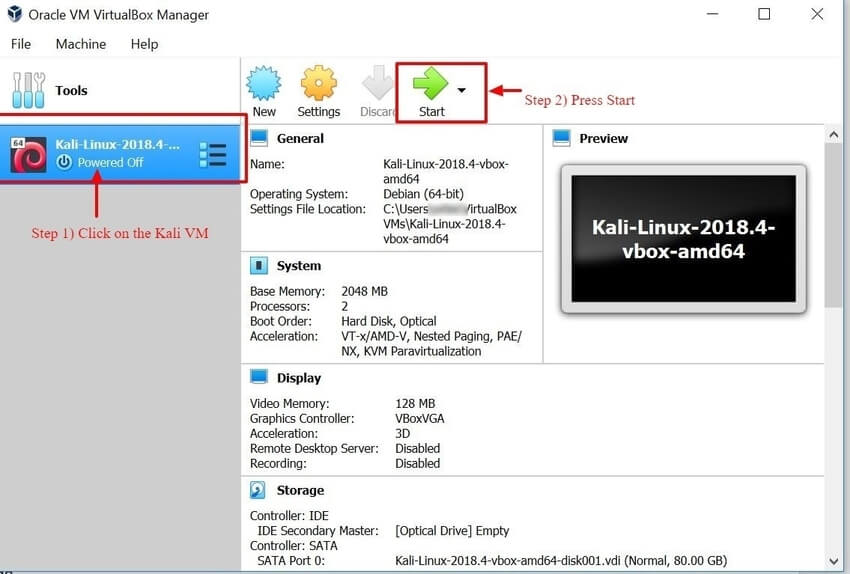

चरण 7) बधाई हो, Kali Linux पर सफलतापूर्वक स्थापित किया गया है VirtualBox. अब आपको यह दिखना चाहिए Kali Linux वी.एम. VirtualBox कंसोल. आगे, हम इस पर नज़र डालेंगे Kali Linux और कुछ प्रारंभिक कदम उठाने होंगे।

चरण 8) पर क्लिक करें Kali Linux वीएम के भीतर VirtualBox डैशबोर्ड पर जाएं और क्लिक करें प्रारंभ, इससे बूट हो जाएगा Kali Linux Operaटिंग सिस्टम।

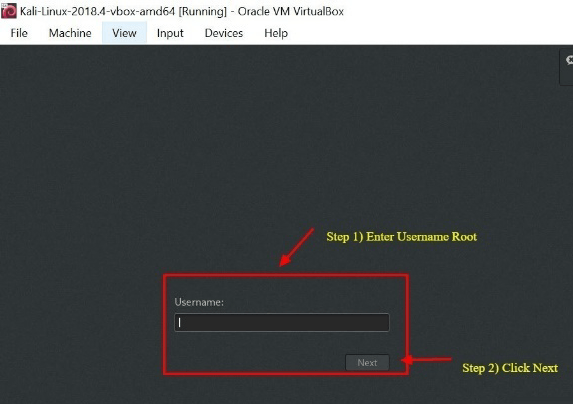

चरण 9) लॉगिन स्क्रीन पर, “ दर्ज करेंजड़” उपयोगकर्ता नाम के रूप में चुनें और क्लिक करें अगला.

चरण 10) जैसा कि पहले बताया गया है, “ दर्ज करेंटूर” को पासवर्ड के रूप में चुनें और क्लिक करें साइन इन.

अब आप उपस्थित रहेंगे Kali Linux GUI डेस्कटॉप. बधाई हो, आपने सफलतापूर्वक लॉग इन कर लिया है Kali Linux.

शुरू करना Kali Linux जीयूआई

काली डेस्कटॉप में कुछ टैब हैं जिन्हें आपको पहले नोट कर लेना चाहिए और उनसे परिचित हो जाना चाहिए। अनुप्रयोग टैब, स्थान टैब, और Kali Linux डॉक।

अनुप्रयोग टैब - पहले से इंस्टॉल सभी एप्लिकेशन और टूल की एक ग्राफिकल ड्रॉपडाउन सूची प्रदान करता है Kali Linux. Revदेख कर अनुप्रयोग टैब विशेष रुप से प्रदर्शित समृद्ध से परिचित होने का एक शानदार तरीका है Kali Linux Operaटिंग सिस्टम। दो अनुप्रयोगों पर हम इस लेख में चर्चा करेंगे Kali Linux ट्यूटोरियल हैं Nmap और स्प्लिटआवेदनों को विभिन्न श्रेणियों में रखा गया है जिससे आवेदन खोजना बहुत आसान हो जाता है।

अनुप्रयोगों तक पहुँचना

चरण 1) एप्लीकेशन टैब पर क्लिक करें

चरण 2) उस विशेष श्रेणी को ब्राउज़ करें जिसमें आपकी रुचि है

चरण 3) उस एप्लिकेशन पर क्लिक करें जिसे आप शुरू करना चाहते हैं।

स्थान टैब – किसी भी अन्य GUI के समान Operaटिंग सिस्टम, जैसे Windows या मैक पर, आपके फ़ोल्डर्स, चित्रों और मेरे दस्तावेज़ों तक आसान पहुंच एक आवश्यक घटक है। गंतव्य on Kali Linux वह पहुंच प्रदान करता है जो किसी भी व्यक्ति के लिए महत्वपूर्ण है Operaटिंग सिस्टम। डिफ़ॉल्ट रूप से, गंतव्य मेनू में निम्नलिखित टैब हैं, होम, डेस्कटॉप, दस्तावेज़, डाउनलोड, संगीत, चित्र, वीडियो, कंप्यूटर और ब्राउज़ नेटवर्क।

स्थानों तक पहुँचना

चरण 1) स्थान टैब पर क्लिक करें

चरण 2) वह स्थान चुनें जहां आप पहुंचना चाहते हैं।

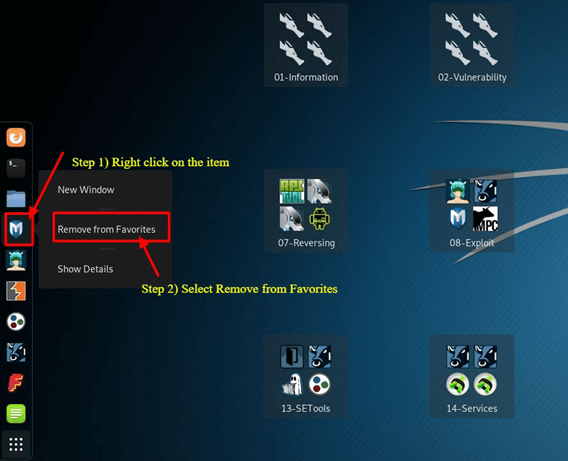

Kali Linux गोदी - एप्पल मैक के डॉक या Microsoft Windows टास्क बार, Kali Linux गोदी अक्सर इस्तेमाल किए जाने वाले/पसंदीदा एप्लिकेशन तक त्वरित पहुंच प्रदान करता है। एप्लिकेशन को आसानी से जोड़ा या हटाया जा सकता है।

डॉक से कोई आइटम हटाने के लिए

चरण 1) डॉक आइटम पर राइट-क्लिक करें

चरण 2) पसंदीदा से हटाएँ चुनें

डॉक में आइटम जोड़ने के लिए

डॉक में कोई आइटम जोड़ना डॉक से कोई आइटम हटाने के समान ही है

चरण 1) डॉक के नीचे स्थित शो एप्लीकेशन बटन पर क्लिक करें

चरण 2) एप्लीकेशन पर राइट क्लिक करें

चरण 3) पसंदीदा में जोड़ें चुनें

एक बार पूरा हो जाने पर आइटम डॉक के भीतर प्रदर्शित किया जाएगा

Kali Linux इसमें कई अन्य अनूठी विशेषताएं हैं, जो इसे Operaटिंग सिस्टम सुरक्षा इंजीनियरों और हैकर्स दोनों की पहली पसंद है। दुर्भाग्य से, उन सभी को इस दायरे में शामिल करना संभव नहीं है Kali Linux हैकिंग ट्यूटोरियल; हालाँकि, आपको डेस्कटॉप पर प्रदर्शित विभिन्न बटनों का पता लगाने के लिए स्वतंत्र महसूस करना चाहिए।

एनमैप क्या है?

Network Mapper, जिसे संक्षेप में एनमैप के रूप में जाना जाता है, एक मुफ्त, ओपन-सोर्स उपयोगिता है जिसका उपयोग नेटवर्क खोज और भेद्यता स्कैनिंगसुरक्षा पेशेवर अपने वातावरण में चल रहे उपकरणों का पता लगाने के लिए Nmap का उपयोग करते हैं। Nmap प्रत्येक होस्ट द्वारा प्रदान की जा रही सेवाओं और पोर्ट्स का भी खुलासा कर सकता है, जिससे संभावित सुरक्षा जोखिम का पता चलता है। सबसे बुनियादी स्तर पर, Nmap को इस प्रकार समझें: ping यह एक उन्नत स्तर का उपकरण है। आपके तकनीकी कौशल जितने अधिक विकसित होंगे, Nmap से आपको उतना ही अधिक लाभ मिलेगा।

एनमैप एक होस्ट या सैकड़ों या हज़ारों डिवाइस और सबनेट से युक्त विशाल नेटवर्क की निगरानी करने की सुविधा प्रदान करता है। एनमैप द्वारा प्रदान की जाने वाली सुविधा पिछले कुछ वर्षों में विकसित हुई है, लेकिन इसके मूल में, यह एक पोर्ट-स्कैनिंग टूल है, जो होस्ट सिस्टम को कच्चे पैकेट भेजकर जानकारी एकत्र करता है। फिर एनमैप प्रतिक्रियाओं को सुनता है और निर्धारित करता है कि पोर्ट खुला है, बंद है या फ़िल्टर किया गया है।

पहला स्कैन जिससे आपको परिचित होना चाहिए वह बुनियादी Nmap स्कैन है जो पहले 1000 TCP पोर्ट को स्कैन करता है। यदि यह किसी पोर्ट को सुन रहा पाता है तो यह पोर्ट को खुला, बंद या फ़िल्टर किया हुआ दिखाएगा। फ़िल्टर किया हुआ का अर्थ है कि फ़ायरवॉल सबसे अधिक संभावना है जो उस विशेष पोर्ट पर ट्रैफ़िक को संशोधित कर रहा है। नीचे Nmap कमांड की एक सूची दी गई है जिसका उपयोग डिफ़ॉल्ट स्कैन चलाने के लिए किया जा सकता है।

Nmap Target चयन

| एकल IP स्कैन करें | नैमप 192.168.1.1 |

| होस्ट को स्कैन करें | एनमैप www.testnetwork.com |

| IP की एक श्रृंखला को स्कैन करें | एनएमएपी 192.168.1.1-20 |

| सबनेट स्कैन करें | एनएमएपी 192.168.1.0/24 |

| टेक्स्ट फ़ाइल से लक्ष्य स्कैन करें | nmap -iL list-of-ipaddresses.txt |

बेसिक Nmap स्कैन कैसे करें? Kali Linux

एक बुनियादी Nmap स्कैन चलाने के लिए Kali Linux, नीचे दिए गए चरणों का पालन करें। ऊपर दिखाए गए Nmap के साथ, आपके पास यह करने की क्षमता है एकल आईपी, डीएनएस नाम, आईपी पतों की एक श्रृंखला, सबनेट, और यहां तक कि पाठ फ़ाइलों से भी स्कैन करें। इस उदाहरण के लिए, हम लोकलहोस्ट आईपी एड्रेस को स्कैन करेंगे।

चरण 1) से डॉक मेनू, दूसरे टैब पर क्लिक करें जो अंतिम

चरण 2) RSI अंतिम विंडो खुलनी चाहिए, कमांड दर्ज करें ifconfig, यह कमांड आपके स्थानीय आईपी पते को लौटाएगा Kali Linux सिस्टम. इस उदाहरण में, स्थानीय आईपी पता 10.0.2.15 है

चरण 3) स्थानीय आईपी पते का नोट बना लें

चरण 4) उसी टर्मिनल विंडो में, दर्ज करें नैमप 10.0.2.15, यह लोकलहोस्ट पर पहले 1000 पोर्ट को स्कैन करेगा। यह देखते हुए कि यह बेस इंस्टॉल है, कोई भी पोर्ट खुला नहीं होना चाहिए।

चरण 5) Review परिणाम

डिफ़ॉल्ट रूप से, nmap केवल पहले 1000 पोर्ट को स्कैन करता है। यदि आपको पूरे 65535 पोर्ट को स्कैन करने की आवश्यकता है, तो आपको बस उपरोक्त कमांड को संशोधित करके इसमें शामिल करना होगा -पी-।

Nmap 10.0.2.15 -p-

एनमैप ओएस स्कैन

एनमैप की एक अन्य बुनियादी लेकिन उपयोगी विशेषता होस्ट सिस्टम के ऑपरेटिंग सिस्टम का पता लगाने की क्षमता है। Kali Linux डिफ़ॉल्ट रूप से सुरक्षित है, इसलिए इस उदाहरण के लिए, होस्ट सिस्टम, जो Oracleहै VirtualBox पर स्थापित है, एक उदाहरण के रूप में इस्तेमाल किया जाएगा। होस्ट सिस्टम एक है Windows 10 सरफ़ेस. होस्ट सिस्टम का IP पता 10.28.2.26 है.

में अंतिम विंडो में निम्नलिखित nmap कमांड दर्ज करें:

nmap 10.28.2.26 – A

Review परिणाम

जोड़ना -A nmap को न केवल पोर्ट स्कैन करने के लिए कहता है, बल्कि यह भी पता लगाने की कोशिश करता है Operaटिंग सिस्टम।

Nmap किसी भी सिक्योरिटी प्रोफेशनल टूलबॉक्स में एक महत्वपूर्ण उपयोगिता है। कमांड का उपयोग करें एनमैप-एच एनमैप पर अधिक विकल्प और कमांड का पता लगाने के लिए.

स्प्लोइट क्या है?

स्प्लॉइट फ्रेमवर्क एक ओपन सोर्स प्रोजेक्ट है जो कमजोरियों पर शोध करने और विकास के लिए एक सार्वजनिक संसाधन प्रदान करता है।ping ऐसा कोड जो सुरक्षा पेशेवरों को अपने नेटवर्क में घुसपैठ करने और सुरक्षा जोखिमों और कमजोरियों की पहचान करने की क्षमता प्रदान करता है। स्प्लोइट को हाल ही में रैपिड 7 (https://www.metasploit.com) द्वारा खरीदा गया था। हालाँकि, इसका सामुदायिक संस्करण स्प्लोइट अभी भी उपलब्ध है Kali Linux.sploit दुनिया में सबसे अधिक इस्तेमाल होने वाली पेनिट्रेशन यूटिलिटी है।.

स्प्लोइट का उपयोग करते समय सावधानी बरतना महत्वपूर्ण है क्योंकि किसी अन्य नेटवर्क या वातावरण को स्कैन करना कुछ मामलों में अवैध माना जा सकता है। Kali Linux मेटास्प्लॉइट ट्यूटोरियल में, हम आपको दिखाएंगे कि इसे कैसे शुरू करेंस्प्लॉइट और इस पर एक बेसिक स्कैन कैसे चलाएं Kali Linux.स्प्लॉइट को एक उन्नत उपयोगिता माना जाता है और इसमें निपुण होने में कुछ समय लगेगा, लेकिन एक बार इसके उपयोग से परिचित हो जाने पर यह एक अमूल्य संसाधन होगा।

स्प्लॉइट और एनमैप

tsploit के भीतर, हम वास्तव में Nmap का उपयोग कर सकते हैं। इस मामले में, आप सीखेंगे कि अपने स्थानीय सिस्टम को कैसे स्कैन करें। VirtualBox हमने अभी जिस Nmap यूटिलिटी के बारे में सीखा है, उसका उपयोग करके सबनेट को एक्सप्लॉइट करें।

चरण 1) On अनुप्रयोग टैबनीचे स्क्रॉल करें 08-शोषण उपकरण और फिर चयन करें स्प्लिट

चरण 2) एक टर्मिनल बॉक्स खुलेगा, जिसमें एमएसएफ संवाद में, यह है स्प्लिट

चरण 3) निम्नलिखित कमांड दर्ज करें

db_nmap -V -sV 10.0.2.15/24

(10.0.2.15 को अपने स्थानीय आईपी पते से बदलना सुनिश्चित करें)

यहाँ:

db_ का मतलब है डेटाबेस

-V का अर्थ है वर्बोज़ मोड

-sV का अर्थ है सेवा संस्करण पहचान

स्प्लॉइट एक्सप्लॉइट यूटिलिटी

sploit अपनी विशेषताओं और लचीलेपन के साथ बहुत मजबूत है।sploit का एक सामान्य उपयोग कमजोरियों का दोहन करना है। नीचे हम कुछ एक्सप्लॉइट्स की समीक्षा करने और उनमें से किसी एक का दोहन करने के चरणों से गुजरेंगे। Windows 7 मशीन.

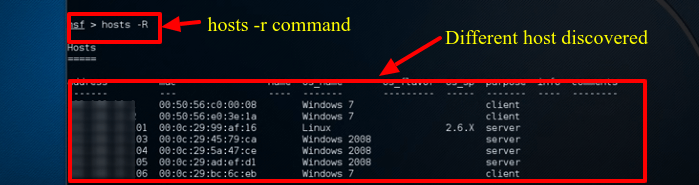

चरण 1) यह मानते हुए कि एक्सप्लॉइट अभी भी खुला है, एंटर करें मेजबान -आर टर्मिनल विंडो में। इससे हाल ही में खोजे गए होस्ट्स को एक्सप्लॉइट डेटाबेस में जोड़ दिया जाता है।

चरण 2) दर्ज "कारनामे दिखाओयह कमांड एक्सप्लॉइट करने के लिए उपलब्ध सभी एक्सप्लॉइट्स का व्यापक अवलोकन प्रदान करेगा।

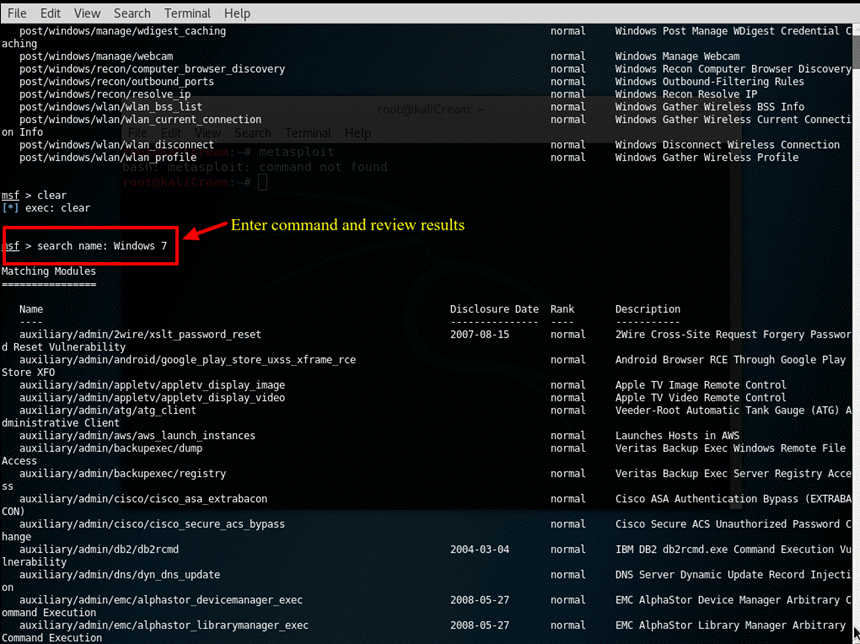

चरण 3) अब, इस आदेश के साथ सूची को संक्षिप्त करने का प्रयास करें: खोज नाम: Windows 7, यह कमांड उन शोषणों को खोजता है जिनमें विशेष रूप से विंडोज 7 शामिल है, इस उदाहरण के उद्देश्य के लिए हम शोषण करने का प्रयास करेंगे Windows 7 मशीन। आपके परिवेश के आधार पर, आपको अपने मानदंडों को पूरा करने के लिए खोज पैरामीटर बदलना होगा। उदाहरण के लिए, यदि आपके पास मैक या कोई अन्य लिनक्स मशीन है, तो आपको उस मशीन प्रकार से मेल खाने के लिए खोज पैरामीटर बदलना होगा।

चरण 4) इस ट्यूटोरियल के प्रयोजनों के लिए हम एक का उपयोग करेंगे एप्पल आईट्यून्स भेद्यता सूची में खोजा गया। शोषण का उपयोग करने के लिए, हमें सूची में प्रदर्शित पूरा पथ दर्ज करना होगा: एक्सप्लॉइट/विंडोज/ब्राउज़/एप्पल_आईट्यून्स_प्लेलिस्ट का उपयोग करें

चरण 5) यदि शोषण सफल होता है तो कमांड प्रॉम्प्ट शोषण नाम के बाद प्रदर्शित करने के लिए बदल जाएगा > जैसा कि नीचे स्क्रीनशॉट में दर्शाया गया है।

चरण 6) दर्ज विकल्प दिखाएँ यह समीक्षा करने के लिए कि शोषण के लिए कौन से विकल्प उपलब्ध हैं। बेशक, प्रत्येक शोषण के लिए अलग-अलग विकल्प होंगे।

सारांश

कुल मिलाकर, Kali Linux Nmap एक अद्भुत ऑपरेटिंग सिस्टम है जिसका व्यापक रूप से उपयोग सुरक्षा प्रशासकों से लेकर ब्लैक हैट हैकर्स तक विभिन्न पेशेवरों द्वारा किया जाता है। इसकी मजबूत उपयोगिताओं, स्थिरता और उपयोग में आसानी को देखते हुए, यह एक ऐसा ऑपरेटिंग सिस्टम है जिससे आईटी उद्योग और कंप्यूटर के शौकीनों को परिचित होना चाहिए। इस ट्यूटोरियल में चर्चा किए गए केवल दो अनुप्रयोगों का उपयोग करने से किसी फर्म को अपने सूचना प्रौद्योगिकी अवसंरचना को सुरक्षित करने में काफी मदद मिलेगी। Nmap औरsploit दोनों अन्य प्लेटफार्मों पर भी उपलब्ध हैं, लेकिन Nmap पर उनके उपयोग में आसानी और पूर्व-स्थापित कॉन्फ़िगरेशन के कारण Nmap और Ploit को विशेष महत्व दिया जाता है। Kali Linux नेटवर्क की सुरक्षा का मूल्यांकन और परीक्षण करते समय काली को पसंदीदा ऑपरेटिंग सिस्टम बनाता है। जैसा कि पहले बताया गया है, इसका उपयोग करते समय सावधानी बरतें Kali Linux, क्योंकि इसका उपयोग केवल उन नेटवर्क वातावरणों में किया जाना चाहिए जिन्हें आप नियंत्रित करते हैं और या जिन्हें परीक्षण करने की अनुमति है। कुछ उपयोगिताओं के रूप में, वास्तव में डेटा की क्षति या हानि हो सकती है।