Tutorial de pruebas de penetración: ¿Qué es PenTest?

Pruebas de penetración

Pruebas de penetración o Pen Testing es un tipo de Pruebas de seguridad se utiliza para cubrir vulnerabilidades, amenazas y riesgos que un atacante podría explotar en aplicaciones de software, redes o aplicaciones web. El propósito de las pruebas de penetración es identificar y probar todas las posibles vulnerabilidades de seguridad que están presentes en la aplicación de software. La prueba de penetración también se llama Pen Test.

La vulnerabilidad es el riesgo de que un atacante pueda interrumpir u obtener acceso autorizado al sistema o a cualquier dato contenido en él. Las vulnerabilidades suelen introducirse por accidente durante la fase de desarrollo e implementación del software. Las vulnerabilidades comunes incluyen errores de diseño, errores de configuración, errores de software, etc. El análisis de penetración depende de dos mecanismos, a saber, evaluación de vulnerabilidades y pruebas de penetración (VAPT).

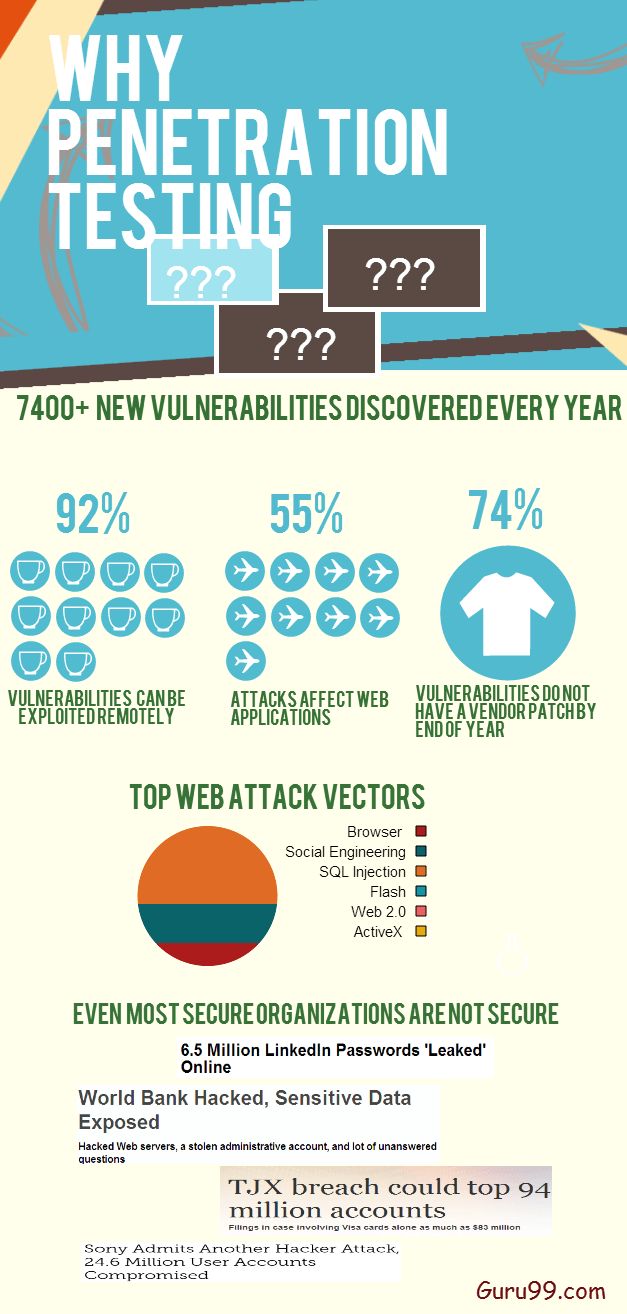

¿Por qué realizar pruebas de penetración?

La penetración es esencial en una empresa porque:

- Los sectores financieros como los bancos, la banca de inversión y las bolsas de valores quieren que sus datos estén seguros y las pruebas de penetración son esenciales para garantizar la seguridad.

- En caso de que el sistema de software ya haya sido pirateado y la organización quiera determinar si todavía hay amenazas presentes en el sistema para evitar futuros ataques.

- Las pruebas de penetración proactivas son la mejor protección contra los piratas informáticos

Tipos de pruebas de penetración

El tipo de prueba de penetración seleccionado generalmente depende del alcance y de si la organización quiere simular un ataque por parte de un empleado, administrador de red (fuentes internas) o fuentes externas. Hay tres tipos de pruebas de penetración y son

- Negro Box Pruebas

- Blanco Box Pruebas de penetración

- Gris Box Pruebas de penetración

En las pruebas de penetración de caja negra, el evaluador no tiene conocimiento sobre los sistemas que se van a probar. Su responsabilidad es recopilar información sobre la red o el sistema objetivo.

En una prueba de penetración de caja blanca, generalmente se le proporciona al evaluador información completa sobre la red o los sistemas que se van a probar, incluido el esquema de direcciones IP, el código fuente, los detalles del sistema operativo, etc. Esto puede considerarse como una simulación de un ataque por parte de cualquier fuente interna (empleados de una organización).

En una prueba de penetración de caja gris, se proporciona al evaluador un conocimiento parcial del sistema. Puede considerarse un ataque por parte de un pirata informático externo que ha obtenido acceso ilegítimo a los documentos de la infraestructura de red de una organización.

Cómo hacer pruebas de penetración

Las siguientes son las actividades que se deben realizar para ejecutar la prueba de penetración:

Paso 1) Fase de planificación

- Se determina el alcance y la estrategia de la tarea.

- Las políticas de seguridad existentes y los estándares se utilizan para definir el alcance.

Paso 2) Fase de descubrimiento

- Recopile tanta información como sea posible sobre el sistema, incluidos datos del sistema, nombres de usuario e incluso contraseñas. Esto también se llama como HUELLAS DACTILARES

- Escanear y sondear en los puertos

- Verificar vulnerabilidades del sistema.

Paso 3) Fase de ataque

- Encuentre exploits para diversas vulnerabilidades. Necesita los privilegios de seguridad necesarios para explotar el sistema.

Paso 4) Fase de presentación de informes

- Un informe debe contener conclusiones detalladas.

- Riesgos de vulnerabilidades encontradas y su impacto en el negocio

- Recomendaciones y soluciones, si las hubiera.

La tarea principal en las pruebas de penetración es recopilar información del sistema. Hay dos formas de recopilar información:

- Modelo 'uno a uno' o 'uno a muchos' con respecto al host: Un probador realiza técnicas de forma lineal contra un único host objetivo o un grupo lógico.ping de hosts de destino (por ejemplo, una subred).

- Modelo "muchos a uno" o "muchos a muchos": el probador utiliza múltiples hosts para ejecutar técnicas de recopilación de información de forma aleatoria, con velocidad limitada y no lineal.

Ejemplos de herramientas de prueba de penetración

Existe una amplia variedad de herramientas que se utilizan en las pruebas de penetración y en la Herramientas importantes de Pentest son:

1) Teramind

Teramind ofrece un conjunto completo para la prevención de amenazas internas y el monitoreo de empleados. Mejora la seguridad mediante análisis de comportamiento y prevención de pérdida de datos, garantizando el cumplimiento y optimizando los procesos comerciales. Su plataforma personalizable se adapta a diversas necesidades organizativas y proporciona información procesable que se centra en aumentar la productividad y salvaguardar la integridad de los datos.

Características:

- Prevención de amenazas internas: Detecta y previene acciones del usuario que pueden indicar amenazas internas a los datos.

- Optimización de procesos de negocio: Utiliza análisis de comportamiento basados en datos para redefinir los procesos operativos.

- Productividad de la fuerza laboral: Supervisa los comportamientos de productividad, seguridad y cumplimiento de la fuerza laboral.

- Gestión de cumplimiento: Ayuda a gestionar el cumplimiento con una solución única y escalable adecuada para pequeñas empresas, empresas y agencias gubernamentales.

- Análisis forense de incidentes: Proporciona evidencia para enriquecer la respuesta a incidentes, las investigaciones y la inteligencia sobre amenazas.

- Prevención de pérdida de datos: Supervisa y protege contra la posible pérdida de datos confidenciales.

- Monitoreo de empleados: Ofrece capacidades para monitorear el desempeño y las actividades de los empleados.

- Análisis de comportamiento: Analiza datos granulares del comportamiento de las aplicaciones del cliente para obtener información valiosa.

- Configuraciones de monitoreo personalizables: Permite personalizar la configuración de monitoreo para adaptarse a casos de uso específicos o para implementar reglas predefinidas.

- Información del panel: Proporciona visibilidad e información procesable sobre las actividades de la fuerza laboral a través de un panel integral.

- NMapa– Esta herramienta se utiliza para realizar escaneo de puertos, identificación del sistema operativo, Trace la ruta y para escaneo de vulnerabilidades.

- Nessus– Esta es una herramienta tradicional de vulnerabilidades basada en red.

- Pass-The-Hash: esta herramienta se utiliza principalmente para descifrar contraseñas.

Función y responsabilidades de los probadores de penetración

El trabajo de los probadores de penetración es:

- Los evaluadores deben recopilar la información requerida de la organización para permitir las pruebas de penetración.

- Encuentre fallas que podrían permitir a los piratas informáticos atacar una máquina objetivo

- Los Pen Testers deben pensar y actuar como verdaderos hackers, aunque de forma ética.

- El trabajo realizado por los probadores de penetración debe ser reproducible para que a los desarrolladores les resulte fácil solucionarlo.

- La fecha de inicio y la fecha de finalización de la ejecución de la prueba deben definirse con antelación.

- Un evaluador debe ser responsable de cualquier pérdida en el sistema o información durante el Pruebas de software

- Un evaluador debe mantener la confidencialidad de los datos y la información.

Penetración manual versus pruebas de penetración automatizadas

| Pruebas de penetración manuales | Prueba de penetración automatizada |

|---|---|

| Prueba manual Requiere profesionales expertos para realizar las pruebas. | Las herramientas de prueba automatizadas brindan informes claros con profesionales menos experimentados. |

| Las pruebas manuales requieren Excel y otras herramientas para track eso | Pruebas de automatización Tiene herramientas centralizadas y estándar. |

| En las pruebas manuales, los resultados de las muestras varían de una prueba a otra. | En el caso de las Pruebas Automatizadas, los resultados no varían de una prueba a otra. |

| Los usuarios deben recordar la limpieza de la memoria | Las pruebas automatizadas tendrán limpiezas integrales. |

Desventajas de las pruebas de penetración

Las pruebas de penetración no pueden encontrar todas las vulnerabilidades en el sistema. Existen limitaciones de tiempo, presupuesto, alcance y habilidades de los Penetration Testers.

Los siguientes serán los efectos secundarios cuando realizamos pruebas de penetración:

- Pérdida de datos y corrupción

- Down Time

- Aumentar costos

Conclusión

Los evaluadores deben actuar como un hacker real y probar la aplicación o el sistema y deben verificar si el código está escrito de forma segura. Una prueba de penetración será efectiva si existe una política de seguridad bien implementada. La política y la metodología de las pruebas de penetración deberían ser un lugar para hacer que las pruebas de penetración sean más efectivas. Esta es una guía completa para principiantes sobre pruebas de penetración.