Cómo hackear un servidor (web)

Hackeo de servidores web

Un servidor web es un programa de computadora o una computadora que ejecuta la aplicación. Es la característica principal de aceptar solicitudes HTTP de los clientes, entregar una página web y luego devolver respuestas HTTP. También podría definirse como un programa de máquina virtual. Este tipo de entrega consta de documentos HTML o contenido adicional como hojas de estilo y JavaGuión.

Los clientes suelen recurrir a Internet para obtener información y comprar productos y servicios. Con ese fin, la mayoría de las organizaciones tienen sitios web. La mayoría de los sitios web almacenan información valiosa como números de tarjetas de crédito, direcciones de correo electrónico y contraseñas, etc.. Esto los ha convertido en blanco de los atacantes. Los sitios web desfigurados también se pueden utilizar para comunicar ideologías religiosas o políticas, etc.

En este tutorial, le presentaremos las técnicas de piratería de servidores web y cómo puede protegerlos de dichos ataques.

Cómo hackear un servidor web

En este escenario práctico, vamos a ver la anatomía de un ataque a un servidor web. Supondremos que el objetivo es... www.techpanda.org. En realidad, no vamos a piratearlo porque es ilegal. Sólo utilizaremos el dominio con fines educativos.

Paso 1) Qué necesitaremos

- Un objetivo www.techpanda.org

- Motor de búsqueda Bing

- Herramientas de inyección SQL

- PHP Shell, usaremos dk shell http://sourceforge.net/projects/icfdkshell/

Paso 2) Recopilación de información

Necesitaremos obtener la dirección IP de nuestro objetivo y encontrar otros sitios web que compartan la misma dirección IP.

Utilizaremos una herramienta en línea para encontrar la dirección IP del objetivo y otros sitios web que comparten la dirección IP.

- Ingrese la URL https://www.yougetsignal.com/tools/web-sites-on-web-server/ en su navegador web

- entrar: www.techpanda.org como el objetivo

- Haga clic en el botón Verificar

- Obtendrás los siguientes resultados

Con base en los resultados anteriores, el Dirección IP del objetivo es 69.195.124.112

También descubrimos que hay 403 dominios en el mismo servidor web.

Nuestro siguiente paso es escanear los otros sitios web en busca de SQL vulnerabilidades de inyección. Nota: si podemos encontrar un SQL vulnerable en el objetivo, lo explotaríamos directamente sin considerar otros sitios web.

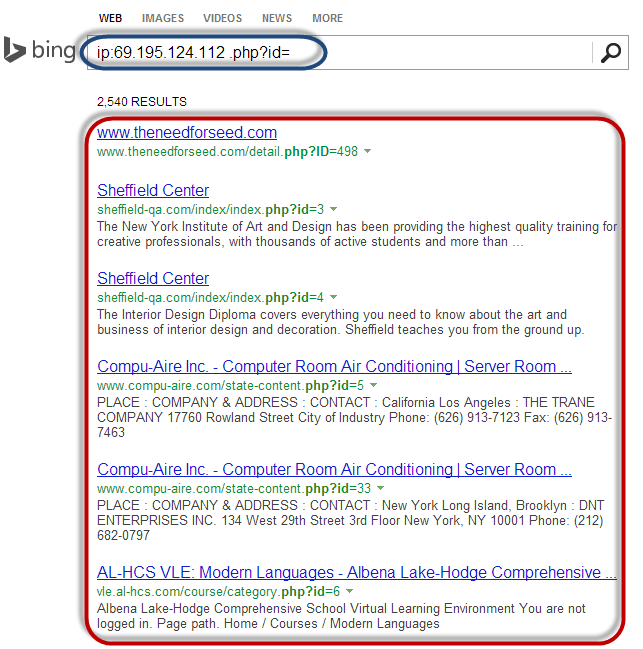

- Ingrese la URL www.bing.com en su navegador web. Esto sólo funcionará con Bing, así que no utilices otros motores de búsqueda como Google o Yahoo.

- Introduzca la siguiente consulta de búsqueda

ip:69.195.124.112 .php?id=

AQUÍ,

- “ip:69.195.124.112” limita la búsqueda a todos los sitios web alojados en el servidor web con dirección IP 69.195.124.112

- “.php?id=" la búsqueda de variables GET de URL utilizó parámetros para declaraciones SQL.

Obtendrás los siguientes resultados

Como puede ver en los resultados anteriores, se enumeran todos los sitios web que utilizan variables GET como parámetros para la inyección SQL.

El siguiente paso lógico sería escanear los sitios web enumerados en busca de vulnerabilidades de inyección SQL. Puede hacer esto usando la inyección SQL manual o usando las herramientas enumeradas en este artículo sobre SQL Injection.

Paso 3) Cargando el Shell PHP

No escanearemos ninguno de los sitios web enumerados ya que esto es ilegal. Supongamos que hemos conseguido iniciar sesión en uno de ellos. Tendrá que cargar el shell PHP que descargó http://sourceforge.net/projects/icfdkshell/

- Abra la URL donde cargó el archivo dk.php.

- Obtendrás la siguiente ventana

- Al hacer clic en la URL del enlace simbólico, obtendrá acceso a los archivos en el dominio de destino.

Una vez que tenga acceso a los archivos, puede obtener credenciales de inicio de sesión en la base de datos y hacer lo que quiera, como desfigurar, descargar datos como correos electrónicos, etc.

Vulnerabilidades del servidor web

Un servidor web es un programa que almacena archivos (normalmente páginas web) y los hace accesibles a través de la red o Internet. Un servidor web requiere tanto hardware como software. Los atacantes suelen atacar los exploits del software para obtener acceso autorizado al servidor. Veamos algunas de las vulnerabilidades comunes que aprovechan los atacantes.

- Ajustes por defecto – Los atacantes pueden adivinar fácilmente estas configuraciones, como la identificación de usuario y las contraseñas predeterminadas. La configuración predeterminada también puede permitir realizar determinadas tareas, como ejecutar comandos en el servidor, que pueden explotarse.

- Mala configuración de sistemas operativos y redes: ciertas configuraciones, como permitir a los usuarios ejecutar comandos en el servidor, pueden ser peligrosas si el usuario no tiene una buena contraseña.

- Errores en el sistema operativo y servidores web. – Los errores descubiertos en el sistema operativo o en el software del servidor web también pueden aprovecharse para obtener acceso no autorizado al sistema.

Además de las vulnerabilidades del servidor web mencionadas anteriormente, lo siguiente también puede provocar acceso no autorizado

- Falta de políticas y procedimientos de seguridad.– La falta de una política y procedimientos de seguridad como la actualización del software antivirus y la aplicación de parches al sistema operativo y al software del servidor web pueden crear lagunas de seguridad para los atacantes.

Tipos de servidores web

La siguiente es una lista de los servidores web más comunes

- APACHE – Este es el servidor web comúnmente utilizado en Internet. Es multiplataforma pero normalmente se instala en Linux. Mayoría PHP los sitios web están alojados en APACHE servidores.

- Internet Information Services (IIS) – Es desarrollado por Microsoft. se ejecuta en Windows y es el segundo servidor web más utilizado en Internet. La mayoría de los sitios web asp y aspx están alojados en Servidores IIS.

- Apache Tomcat - Más Java páginas del servidor (JSP) Los sitios web están alojados en este tipo de servidor web.

- Otros servidores web – Estos incluyen el servidor web de Novell y IBMLos servidores Lotus Domino de.

Tipos de ataques contra servidores web

Ataques transversales de directorio – Este tipo de ataques aprovecha errores en el servidor web para obtener acceso no autorizado a archivos y carpetas que no son de dominio público. Una vez que el atacante ha obtenido acceso, puede descargar información confidencial, ejecutar comandos en el servidor o instalar software malicioso.

- Ataques de denegación de servicio – Con este tipo de ataque, el servidor web puede fallar o dejar de estar disponible para los usuarios legítimos.

- Secuestro del sistema de nombres de dominio – Con este tipo de atacante, la configuración de DNS se cambia para que apunte al servidor web del atacante. Todo el tráfico que debía enviarse al servidor web se redirige al servidor equivocado.

- Sniffing – Los datos no cifrados enviados a través de la red pueden ser interceptados y utilizados para obtener acceso no autorizado al servidor web.

- Phishing – Con este tipo de ataque, el atacante se hace pasar por el sitio web y dirige el tráfico al sitio web falso. Se puede engañar a usuarios desprevenidos para que proporcionen datos confidenciales, como datos de inicio de sesión, números de tarjetas de crédito, etc.

- Pharming – Con este tipo de ataque, el atacante compromete los servidores del Sistema de nombres de dominio (DNS) o en la computadora del usuario para que el tráfico se dirija a un sitio malicioso.

- Desfiguración – Con este tipo de ataque, el atacante reemplaza el sitio web de la organización con una página diferente que contiene el nombre del hacker, imágenes y puede incluir música de fondo y mensajes.

Efectos de los ataques exitosos

- La reputación de una organización puede arruinarse si el atacante edita el contenido del sitio web e incluye información maliciosa o enlaces a un sitio web pornográfico

- El servidor web se puede utilizar para instalar software malicioso sobre los usuarios que visitan el sitio web comprometido. El software malicioso descargado en la computadora del visitante puede ser un virus, troyano o software de botnet, etc.

- Los datos de usuario comprometidos pueden usarse para actividades fraudulentas lo que puede dar lugar a pérdidas comerciales o demandas judiciales por parte de los usuarios que confiaron sus datos a la organización.

Mejores herramientas de ataque a servidores web

Algunas de las herramientas comunes de ataque a servidores web incluyen;

- Metasploit – esta es una herramienta de código abierto para desarrolladoresping, probando y utilizando código de explotación. Se puede utilizar para descubrir vulnerabilidades en servidores web y escribir exploits que puedan utilizarse para comprometer el servidor.

- MPaquete – esta es una herramienta de explotación web. Fue escrito en PHP y está respaldado por MySQL como motor de base de datos. Una vez que un servidor web se ha visto comprometido mediante MPack, todo el tráfico que se dirige a él se redirige a sitios web de descarga maliciosos.

- Zeus – Esta herramienta se puede utilizar para convertir un equipo infectado en un bot o un zombi. Un bot es un equipo infectado que se utiliza para realizar ataques a través de Internet. Una botnet es un conjunto de equipos infectados. La botnet se puede utilizar para realizar un ataque de denegación de servicio o para enviar correos electrónicos no deseados.

- Neosplit – esta herramienta se puede utilizar para instalar programas, eliminar programas, replicarlos, etc.

Cómo evitar ataques al servidor web

Una organización puede adoptar la siguiente política para protegerse contra ataques al servidor web.

- Gestión de parches– esto implica instalar parches para ayudar a proteger el servidor. Un parche es una actualización que corrige un error en el software. Los parches se pueden aplicar a la sistema operativo y el sistema del servidor web.

- Instalación y configuración seguras del sistema operativo

- Instalación y configuración seguras del software de servidor web

- Sistema de escaneo de vulnerabilidades– estos incluyen herramientas como Snort, NMap, acceso al escáner ahora fácil (SANE)

- Los cortafuegos se puede utilizar para detener simple Ataques DoS bloqueando todo el tráfico procedente de las direcciones IP de origen identificadas del atacante.

- Antivirus El software se puede utilizar para eliminar software malicioso en el servidor.

- Deshabilitar la administración remota

- Cuentas predeterminadas y cuentas no utilizadas del sistema

- Puertos y configuraciones predeterminados (como FTP en el puerto 21) debe cambiarse a puerto y configuración personalizados (puerto FTP en 5069)

Resumen

- Servidor web almacenan información valiosa y son accesibles al dominio público. Esto los convierte en objetivos de los atacantes.

- Los servidores web más utilizados incluyen Apache e Internet Information Service IIS.

- Los ataques contra servidores web se aprovechan de los errores y la mala configuración en el sistema operativo, los servidores web y las redes.

- Las herramientas populares para piratear servidores web incluyen Neosploit, MPack y ZeuS.

- Una buena política de seguridad puede reducir las posibilidades de ser atacado