Πώς να σπάσετε τον κωδικό πρόσβασης WiFi (Hack Network Wi-Fi)

⚡ Έξυπνη Σύνοψη

Η παραβίαση κωδικών πρόσβασης WiFi αποκαλύπτει πώς εκτίθενται τα ασύρματα δίκτυα μέσω αδύναμης κρυπτογράφησης και ελαττωματικού ελέγχου ταυτότητας. Αυτή η επισκόπηση εξηγεί πώς λειτουργούν τα WEP, WPA και WPA2, τα εργαλεία που χρησιμοποιούν οι εισβολείς και τους ελέγχους που θα πρέπει να επιβάλλουν οι διαχειριστές για τον περιορισμό της μη εξουσιοδοτημένης ασύρματης πρόσβασης.

Τα ασύρματα δίκτυα είναι προσβάσιμα σε οποιονδήποτε βρίσκεται εντός της ακτίνας μετάδοσης του δρομολογητή. Αυτό τα καθιστά ευάλωτα σε επιθέσεις. Hotspots είναι διαθέσιμα σε δημόσιους χώρους όπως αεροδρόμια, εστιατόρια και πάρκα. Σε αυτό το σεμινάριο, θα παρουσιάσουμε κοινές τεχνικές που χρησιμοποιούνται για την αξιοποίηση αδυναμιών στις εφαρμογές ασφάλειας ασύρματων δικτύων. Θα εξετάσουμε επίσης τα αντίμετρα που μπορείτε να εφαρμόσετε για να προστατευτείτε από τέτοιες επιθέσεις.

Τι είναι ένα ασύρματο δίκτυο;

Ένα ασύρματο δίκτυο χρησιμοποιεί ραδιοκύματα για να συνδέσει υπολογιστές και άλλες συσκευές μεταξύ τους. Η υλοποίηση γίνεται στο Επίπεδο 1 (το φυσικό επίπεδο) του μοντέλου OSI. Επειδή αυτά τα σήματα διαδίδονται μέσω του αέρα, οποιοσδήποτε δέκτης συντονισμένος στη σωστή συχνότητα και εντός εμβέλειας μπορεί να τα λάβει, γι' αυτό και η πιστοποίηση και η κρυπτογράφηση είναι απαραίτητες.

Πώς να αποκτήσετε πρόσβαση σε ένα ασύρματο δίκτυο;

Θα χρειαστείτε μια συσκευή με δυνατότητα ασύρματης σύνδεσης, όπως φορητό υπολογιστή, tablet ή smartphone, και πρέπει να βρίσκεστε εντός της ακτίνας μετάδοσης ενός σημείου ασύρματης πρόσβασης. Οι περισσότερες συσκευές εμφανίζουν μια λίστα με τα διαθέσιμα δίκτυα όταν το Wi-Fi είναι ενεργοποιημένο. Εάν το δίκτυο είναι ανοιχτό, απλώς πατάτε Σύνδεση. Εάν προστατεύεται με κωδικό πρόσβασης, θα χρειαστείτε τη φράση πρόσβασης για να αποκτήσετε πρόσβαση.

Έλεγχος ταυτότητας ασύρματου δικτύου

Επειδή ένα ασύρματο δίκτυο είναι προσβάσιμο σε οποιονδήποτε διαθέτει συσκευή με δυνατότητα Wi-Fi, τα περισσότερα δίκτυα προστατεύονται με κωδικό πρόσβασης. Παρακάτω παρατίθενται οι πιο συχνά χρησιμοποιούμενες τεχνικές ελέγχου ταυτότητας.

WEP

Το WEP είναι το ακρωνύμιο για το Wired Equivalent Privacy. Αναπτύχθηκε το 1997 για τα πρότυπα IEEE 802.11 WLAN με στόχο την παροχή απορρήτου ισοδύναμου με τα ενσύρματα δίκτυα. Το WEP κρυπτογραφεί δεδομένα. transmitμέσω του δικτύου για να το προστατεύσετε από υποκλοπέςpingΩστόσο, το WEP καταργήθηκε επίσημα από το IEEE το 2004 λόγω σοβαρών κρυπτογραφικών αδυναμιών.

Πιστοποίηση WEP

Το WEP υποστηρίζει δύο μεθόδους ελέγχου ταυτότητας:

- Ανοιχτός Έλεγχος Πιστοποίησης Συστήματος (OSA) – Παραχωρεί πρόσβαση σε οποιονδήποτε σταθμό ζητά έλεγχο ταυτότητας με βάση την διαμορφωμένη πολιτική πρόσβασης, χωρίς να επαληθεύει ένα κοινόχρηστο μυστικό.

- Έλεγχος ταυτότητας με κοινόχρηστο κλειδί (SKA) – Αποστέλλει μια κρυπτογραφημένη πρόκληση στον σταθμό που ζητά πρόσβαση. Ο σταθμός κρυπτογραφεί την πρόκληση με το κλειδί του και απαντά. Εάν η τιμή ταιριάζει με αυτήν που αναμένει το σημείο πρόσβασης, η πρόσβαση χορηγείται.

Αδυναμία WEP

Το WEP έχει σημαντικά σχεδιαστικά ελαττώματα που ένας εισβολέας μπορεί να εκμεταλλευτεί:

- Ο έλεγχος ακεραιότητας πακέτων χρησιμοποιεί τον κυκλικό έλεγχο πλεονασμού (CRC32), ο οποίος μπορεί να παραβιαστεί με την καταγραφή τουλάχιστον δύο πακέτων. Οι εισβολείς μπορούν να τροποποιήσουν bits στην κρυπτογραφημένη ροή και το άθροισμα ελέγχου, ώστε το πακέτο να γίνει δεκτό από το σύστημα ελέγχου ταυτότητας.

- Το WEP χρησιμοποιεί το κρυπτογράφημα ροής RC4 με τιμή αρχικοποίησης (IV) και ένα μυστικό κλειδί. Το IV έχει μήκος μόνο 24 bit, ενώ το μυστικό κλειδί είναι 40 ή 104 bit. Το σύντομο κλειδί καθιστά εφικτή την ωμή βία.

- Οι αδύναμοι συνδυασμοί IV δεν κρυπτογραφούνται επαρκώς, καθιστώντας τους ευάλωτους σε στατιστικές επιθέσεις όπως η επίθεση FMS.

- Επειδή το WEP βασίζεται σε κωδικούς πρόσβασης, είναι ευάλωτο σε επιθέσεις λεξικού.

- Η διαχείριση κλειδιών δεν εφαρμόζεται επαρκώς· το WEP δεν διαθέτει κεντρικό σύστημα διαχείρισης κλειδιών.

- Οι τιμές αρχικοποίησης μπορούν να επαναχρησιμοποιηθούν εντός της ίδιας συνεδρίας.

Λόγω αυτών των ελαττωμάτων, το WEP έχει καταργηθεί υπέρ των WPA, WPA2 και WPA3.

WPA

Το WPA είναι το ακρωνύμιο για το Wi-Fi Protected Access. Είναι ένα πρωτόκολλο ασφαλείας που αναπτύχθηκε από την Wi-Fi Alliance το 2003 ως απάντηση στις αδυναμίες που εντοπίστηκαν στο WEP. Το WPA χρησιμοποιεί μεγαλύτερες τιμές αρχικοποίησης 48-bit (αντί για 24 bit στο WEP) και εισάγει χρονικά κλειδιά μέσω TKIP για την εναλλαγή του κλειδιού κρυπτογράφησης ανά πακέτο.

Αδυναμίες WPA

- Η εφαρμογή αποφυγής συγκρούσεων μπορεί να διακοπεί υπό συγκεκριμένες συνθήκες.

- Είναι ευάλωτο σε επιθέσεις άρνησης υπηρεσίας που επιβάλλουν την αποεπικύρωση.

- Τα προ-κοινόχρηστα κλειδιά χρησιμοποιούν φράσεις πρόσβασης. Οι αδύναμες φράσεις πρόσβασης είναι ευάλωτες σε επιθέσεις λεξικού και βίαιης βίας.

WPA2 και WPA3: Σύγχρονα πρότυπα ασφαλείας Wi-Fi

Το WPA2 αντικατέστησε το αρχικό WPA το 2004 και εισήγαγε το AES με CCMP, παρέχοντας πολύ ισχυρότερη προστασία εμπιστευτικότητας και ακεραιότητας. Το WPA2-Personal χρησιμοποιεί ένα προ-κοινόχρηστο κλειδί, ενώ το WPA2-Enterprise χρησιμοποιεί 802.1X με διακομιστή RADIUS για διαπιστευτήρια ανά χρήστη.

Το WPA3, που κυκλοφόρησε το 2018, αντιμετωπίζει τις υπολειπόμενες αδυναμίες του WPA2. Αντικαθιστά την τετραμερή χειραψία με την Ταυτόχρονη Επαλήθευση Ισοδύναμων (SAE), η οποία αντιστέκεται στις επιθέσεις λεξικού εκτός σύνδεσης. Το WPA3 επιτρέπει επίσης την προώθηση της μυστικότητας και επιβάλλει Προστατευμένα Πλαίσια Διαχείρισης.

| Βασική | Έτος | κρυπτογράφηση | Ανταλλαγή κλειδιών | Κατάσταση |

|---|---|---|---|---|

| WEP | 1997 | RC4 | Στατικό κλειδί | αποδοκιμαστεί |

| WPA | 2003 | RC4 + TKIP | PSK | αποδοκιμαστεί |

| WPA2 | 2004 | AES-CCMP | PSK / 802.1X | Ευρέως χρησιμοποιημένο |

| WPA3 | 2018 | AES-GCMP | ΣΑΕ / 802.1X | Συνιστάται |

Γενικοί τύποι επίθεσης

Πριν εξερευνήσετε συγκεκριμένες ροές εργασίας για παραβίαση παρασίτων, κατανοήστε τις υποκείμενες κατηγορίες επιθέσεων στις οποίες βασίζονται οι ασύρματοι αντίπαλοι:

- Κουνώντας – Αναχαίτιση πακέτων ως έχουν transmitμεταδίδονται ασύρματα. Τα καταγεγραμμένα καρέ μπορούν να αποκωδικοποιηθούν με εργαλεία όπως Cain & Abel or Wireshark.

- Επίθεση Man in the Middle (MITM). – Υποκλοπήping σε μια συνεδρία και αναμετάδοση ή τροποποίηση της κυκλοφορίας μεταξύ του θύματος και του σημείου πρόσβασης.

- Επίθεση άρνησης υπηρεσίας (DoS) – Πλημμύρα ή κατάργηση ελέγχου ταυτότητας νόμιμων πελατών. Ιστορικά, βοηθητικά προγράμματα όπως το FataJack χρησιμοποιούνταν για αυτόν τον σκοπό.

Πώς να σπάσετε δίκτυα WiFi (ασύρματα).

WEP Cracking

Η διάρρηξη (cracking) είναι η διαδικασία εκμετάλλευσης αδυναμιών σε ασύρματα δίκτυα για την απόκτηση μη εξουσιοδοτημένης πρόσβασης. Η διάρρηξη WEP στοχεύει δίκτυα που εξακολουθούν να χρησιμοποιούν WEP και εμπίπτει σε δύο κατηγορίες:

- Παθητικό ράγισμα – Δεν υπάρχει καμία επίδραση στην κυκλοφορία δικτύου μέχρι να ανακτηθεί το κλειδί WEP. Είναι δύσκολο να εντοπιστεί.

- Ενεργό ράγισμα – Εισάγει πακέτα, αυξάνοντας το φόρτο δικτύου. Ευκολότερη ανίχνευση αλλά πιο αποτελεσματική και ταχύτερη.

Πώς να χακάρετε τον κωδικό πρόσβασης WiFi

Σε αυτό το πρακτικό σενάριο, θα ανακτήσουμε ένα ασύρματο πιστοποιητικό από ένα Windows μηχανή που χρησιμοποιεί το Cain and Abel, ένα παλαιότερο βοηθητικό πρόγραμμα δοκιμών διείσδυσης. Το Cain and Abel δεν έχει συντηρηθεί επίσημα από το 2014. Εμφανίζεται εδώ για εκπαιδευτικούς σκοπούς και λειτουργεί καλύτερα σε παλαιότερα Windows κυκλοφορίες.

Αποκωδικοποίηση κωδικών πρόσβασης ασύρματου δικτύου που είναι αποθηκευμένοι σε Windows

Βήμα 1) Κατεβάστε το εργαλείο Κάιν και Άβελ.

εγκαταστήστε Cain & Abel από ένα αξιόπιστο αρχείο και εκκινήστε την εφαρμογή.

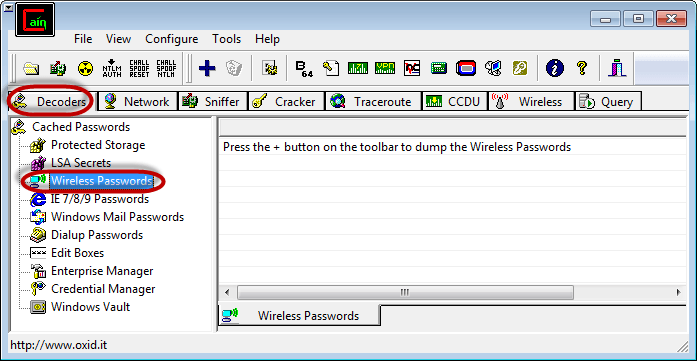

Βήμα 2) Επιλέξτε την καρτέλα Αποκωδικοποιητές και επιλέξτε Κωδικοί πρόσβασης ασύρματου δικτύου.

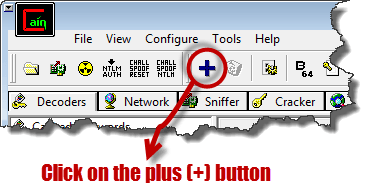

Επιλέξτε την καρτέλα Αποκωδικοποιητές, κάντε κλικ στην επιλογή Κωδικοί πρόσβασης ασύρματου δικτύου στην αριστερή γραμμή πλοήγησης και κάντε κλικ στο κουμπί συν (+) για να σαρώσετε για αποθηκευμένα διαπιστευτήρια.

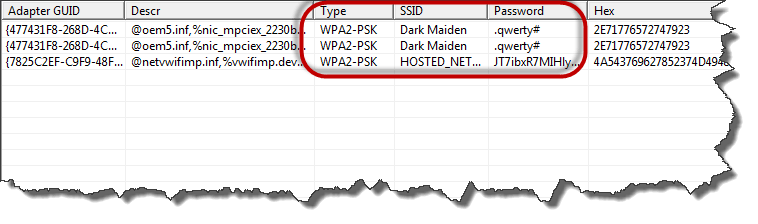

Βήμα 3) Revδείτε τους ανακτημένους κωδικούς πρόσβασης.

Εάν ο κεντρικός υπολογιστής έχει συνδεθεί σε ασφαλές ασύρματο δίκτυο στο παρελθόν, το Cain and Abel εμφανίζει αποτελέσματα παρόμοια με αυτά που αναφέρονται παρακάτω.

Βήμα 4) Καταγράψτε το SSID, τον τύπο κρυπτογράφησης και τη φράση πρόσβασης.

Ο αποκωδικοποιητής εμφανίζει τον τύπο κρυπτογράφησης, το SSID και τον κωδικό πρόσβασης απλού κειμένου που χρησιμοποιείται, τον οποίο θα εξήγαγε ένας εισβολέας για επόμενες επιθέσεις.

Πώς να παραβιάσετε τον κωδικό πρόσβασης WiFi χρησιμοποιώντας τα εργαλεία χάκερ (WEP Cracking).

Οι δοκιμαστές διείσδυσης χρησιμοποιούν διάφορα βοηθητικά προγράμματα για τον έλεγχο δικτύων που προστατεύονται από WEP:

- Aircrack-ng – Ανιχνευτής δικτύου και cracker WEP/WPA: https://www.aircrack-ng.org/.

- WEPCrack – Πρόγραμμα ανάκτησης κλειδιού WEP 802.11 ανοιχτού κώδικα που υλοποιεί την επίθεση FMS: https://wepcrack.sourceforge.net/.

- Kismet – Εντοπίζει ορατά και κρυφά ασύρματα δίκτυα, ανιχνεύει πακέτα και επισημαίνει εισβολές: https://www.kismetwireless.net/.

- WebDecrypt – Χρησιμοποιεί ενεργές επιθέσεις λεξικού για να σπάσει κλειδιά WEP: https://wepdecrypt.sourceforge.net/.

WPA Cracking

Το WPA χρησιμοποιεί ένα προ-κοινόχρηστο κλειδί 256-bit που προέρχεται από τη φράση πρόσβασης. Οι σύντομες ή οι συνηθισμένες φράσεις πρόσβασης είναι ευάλωτες σε επιθέσεις λεξικού και αναζητήσεις σε πίνακες ουράνιου τόξου. Τα συνηθισμένα εργαλεία περιλαμβάνουν:

- CoWPAtty – Επιθέσεις ωμής βίας και λεξικού εναντίον προ-κοινόχρηστων κλειδιών WPA. Συνοδεύεται από Kali Linux.

- Cain & Abel – Αποκωδικοποιεί αρχεία καταγραφής από sniffers όπως Wireshark, το οποίο μπορεί να περιέχει πλαίσια WEP ή WPA-PSK: https://www.softpedia.com/get/Security/Decrypting-Decoding/Cain-and-Abel.shtml.

Σπάσιμο κλειδιών WEP/WPA ασύρματου δικτύου

Είναι δυνατό να παραβιάσετε τα κλειδιά WEP και WPA για να αποκτήσετε πρόσβαση σε ένα ασύρματο δίκτυο. Η επιτυχία εξαρτάται από το λογισμικό, το συμβατό υλικό, την υπομονή και το πόσο ενεργοί είναι οι χρήστες του δικτύου-στόχου. transmitδεδομένα ting.

Kali Linux είναι ο σύγχρονος διάδοχος του BackTrack (αποσύρθηκε το 2013). Κατασκευασμένο σε Debian, το Kali συνοδεύεται από μια επιμελημένη συλλογή εργαλείων ασφαλείας, όπως:

- Metasploit

- Wireshark

- Aircrack-ng

- Χάρτης NM

- Ophcrack

Κατ' ελάχιστον, η αποκρυπτογράφηση ασύρματων κλειδιών απαιτεί:

- Ασύρματος προσαρμογέας με υποστήριξη έγχυσης πακέτων (όπως ένα Alfa AWUS036ACH).

- Kali Linux: https://www.kali.org/get-kali/.

- Εγγύτητα προς τον στόχο – Οι ενεργοί χρήστες βελτιώνουν τις πιθανότητές σας να συλλέγετε χρησιμοποιήσιμα πακέτα.

- Γνώσεις Linux και εξοικείωση με Aircrack-ng σενάρια.

- Υπομονή – Η ανάκτηση μπορεί να διαρκέσει από λίγα λεπτά έως πολλές ώρες, ανάλογα με την πολυπλοκότητα της φράσης πρόσβασης.

Πώς να ασφαλίσετε διαρροές Wi-Fi

Για να μειωθεί η έκθεση σε ασύρματα δίκτυα, οι οργανισμοί θα πρέπει να υιοθετήσουν τους ακόλουθους ελέγχους:

- Αλλάξτε τον προεπιλεγμένο κωδικό πρόσβασης διαχειριστή και το SSID που συνοδεύουν το υλικό.

- Ενεργοποιήστε τον ισχυρότερο διαθέσιμο έλεγχο ταυτότητας, προτιμώντας το WPA3 και επιστρέφοντας στο WPA2 για παλαιότερους υπολογιστές-πελάτες.

- Περιορίστε την πρόσβαση επιτρέποντας μόνο καταχωρημένες διευθύνσεις MAC (ένα στρώμα σκλήρυνσης, όχι έναν πρωτεύοντα έλεγχο).

- Χρησιμοποιήστε ισχυρά κλειδιά WPA-PSK που συνδυάζουν σύμβολα, αριθμούς και πεζά-κεφαλαία γράμματα για να αντισταθείτε σε επιθέσεις λεξικού και ωμής βίας.

- Αναπτύξτε τείχη προστασίας και τμηματοποίηση δικτύου για να περιορίσετε την πλευρική κίνηση μετά από οποιαδήποτε μη εξουσιοδοτημένη συσχέτιση.

- Απενεργοποιείτε το WPS και ενημερώνετε τακτικά το υλικολογισμικό του δρομολογητή για να κλείνετε γνωστά τρωτά σημεία.

Πώς η Τεχνητή Νοημοσύνη βελτιώνει την ασφάλεια και την ανίχνευση επιθέσεων δικτύου Wi-Fi

Η τεχνητή νοημοσύνη έχει γίνει ένα πρακτικό επίπεδο στις σύγχρονες άμυνες Wi-Fi. Επειδή τα ασύρματα δίκτυα παράγουν τεράστιους όγκους τηλεμετρίας από συμβάντα συσχέτισης, αιτήματα ανίχνευσης και ροές κίνησης, τα μοντέλα τεχνητής νοημοσύνης ανακαλύπτουν εχθρική συμπεριφορά πολύ πιο γρήγορα από την παρακολούθηση που βασίζεται σε κανόνες. Οι διαχειριστές βασίζονται πλέον σε πλατφόρμες με τη βοήθεια τεχνητής νοημοσύνης για να συμπληρώσουν τα συστήματα ανίχνευσης εισβολών και να μειώσουν τον μέσο χρόνο απόκρισης.

Δείτε πώς η Τεχνητή Νοημοσύνη ενισχύει τα προγράμματα ασύρματης ασφάλειας:

- Ανίχνευση ανωμαλιών: Τα μη επιβλεπόμενα μοντέλα μαθαίνουν μια βασική γραμμή κανονικής συμπεριφοράς (μοτίβα περιαγωγής, όγκος δεδομένων, μείγμα πρωτοκόλλου) και επισημαίνουν πλημμύρες κατά την απενεργοποίηση ελέγχου ταυτότητας, αθέμιτα σημεία πρόσβασης ή κακόβουλη πλαστοπροσωπία διδύμων.

- Έλεγχος Συμπεριφοράς: Η τεχνητή νοημοσύνη συσχετίζει τα δακτυλικά αποτυπώματα της συσκευής, την ισχύ του σήματος και την ώρα της ημέρας για να επιβεβαιώνει ότι ένας πελάτης είναι ο νόμιμος χρήστης και όχι κάποιος που εισβάλλει σε κλεμμένα διαπιστευτήρια.

- Αυτοματοποιημένοι έλεγχοι κωδικών πρόσβασης: Τα γενετικά μοντέλα προβλέπουν φράσεις πρόσβασης που επιλέγονται από τον άνθρωπο, επιτρέποντας στις ομάδες που χρησιμοποιούν το λεγόμενο "κόκκινο" σύστημα να εκτελούν πιο έξυπνες επιθέσεις λεξικού, έτσι ώστε τα αδύναμα κλειδιά να αποσύρονται πριν τα βρουν οι εγκληματίες.

- Διαλογή απειλών σε πραγματικό χρόνο: Οι πλατφόρμες SIEM τροφοδοτούν ασύρματα συμβάντα σε ταξινομητές που βαθμολογούν τον κίνδυνο, ομαδοποιούν ειδοποιήσεις και καταστέλλουν τον θόρυβο που θα μπορούσε να κατακλύσει τους αναλυτές.

- Προσαρμοστική Απόκριση: Ο έλεγχος πρόσβασης δικτύου που βασίζεται στην τεχνητή νοημοσύνη μπορεί να θέσει σε καραντίνα ένα ύποπτο τελικό σημείο, να απαιτήσει εκ νέου έλεγχο ταυτότητας ή να το κατευθύνει αυτόματα σε ένα περιορισμένο VLAN.

Οι επιτιθέμενοι εφαρμόζουν επίσης τεχνητή νοημοσύνη σε συσκευές δακτυλικών αποτυπωμάτων, επιταχύνουν το handshake cracking και δημιουργούν πειστικές σελίδες ηλεκτρονικού "ψαρέματος" σε captive portal. Συνδυάστε την παρακολούθηση με τεχνητή νοημοσύνη με WPA3, ισχυρές φράσεις πρόσβασης και πειθαρχημένη ενημέρωση κώδικα, ώστε η αυτοματοποιημένη άμυνα να συμβαδίζει με την αυτοματοποιημένη επίθεση.